Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Nicht alle in Ihrem Netzwerk ermittelten Geräte erfordern die gleiche Sicherheitsüberwachung. Einige Geräte werden kurz im Netzwerk angezeigt (Gäste, Testgeräte), während andere dauerhaft außerhalb des Bereichs für das Sicherheitsrisikomanagement (isolierte Labs, außer Betrieb gesetzte Systeme) liegen. Durch die Verwaltung des Gerätebereichs mit vorübergehenden Gerätetaggings und Geräteausschlüssen konzentriert sich Ihr Sicherheitsteam auf relevante Geräte, stellt eine genaue Offenlegung und sichere Bewertungen sicher und erstellt übersichtlichere Berichte, die Ihre wahre Produktionsumgebung widerspiegeln.

Verwenden von Tags oder Ausschlüssen

Defender für Endpunkt bietet zwei ergänzende Mechanismen zum Verwalten der Geräte relevanz. Verwenden Sie die folgende Tabelle, um zu bestimmen, welcher Ansatz zu Ihrer Situation passt.

| Situation | Ansatz | So funktioniert es | Auswirkung |

|---|---|---|---|

| Geräte werden häufig angezeigt und verschwinden (Gäste, Test-VMs, kurzlebige Container) | Vorübergehende Gerätetagging (automatisch) | Ein interner Algorithmus erkennt zeitweilige Netzwerkmuster und Tags, die mit Geräten übereinstimmen. Server, Netzwerkgeräte, Drucker, Industrie- und Smart-Facility-Geräte werden nie als vorübergehend gekennzeichnet. | Vorübergehende Geräte werden aus der Standardbestandsansicht herausgefiltert, bleiben aber sichtbar, wenn Sie den Filter ändern. Expositionsbewertung, Sicherheitsbewertung, Sicherheitsberichte und erweiterte Suche umfassen diese Geräte weiterhin. |

| Permanente Lab- oder Sandboxumgebung | Geräteausschluss (manuell) | Sie schließen Geräte einzeln oder massenweise mit einer dokumentierten Begründung aus. | Ausgeschlossene Geräte werden nicht auf Seiten oder Berichten zur Verwaltung von Sicherheitsrisiken angezeigt und tragen nicht zur Offenlegung oder zu Sicherheitsbewertungen bei. Sie verbleiben im Gerätebestand, sind aber als ausgeschlossen gekennzeichnet. |

| Geräte, die für die Außerbetriebnahme geplant sind | Geräteausschluss (manuell) | Schließen Sie mit einer Begründung und einem Hinweis zum geplanten Ausmusterungsdatum aus. | Wie oben. Historische Datensätze verbleiben im Bestand. |

| Doppelte Einträge nach dem Reimaging | Geräteausschluss (manuell) | Schließen Sie die veralteten Einträge mit der Begründung "Doppeltes Gerät" aus. Halten Sie das aktive Gerät im Gültigkeitsbereich. | Bereinigt den Bestand und stellt eine genaue Geräteanzahl sicher. |

| Geräte über einen längeren Zeitraum offline | Überprüfen Sie, ob bereits vorübergehend markiert ist. Andernfalls sollten Sie den Ausschluss in Betracht ziehen. | Vorübergehendes Tagging kann dies möglicherweise bereits verarbeiten. Nur dann manuell ausschließen, wenn das Gerät nicht zurückgegeben wird. | Hängt vom gewählten Ansatz ab. |

| Aktive Geräte, die Vorübergehend ignoriert werden sollen | Gerätefilter oder benutzerdefinierte Tags | Verwenden Sie Bestandsfilter oder Gerätetags , um Zielansichten zu erstellen. | Die vollständige Sichtbarkeit wird beibehalten. Schließen Sie niemals aktive Geräte aus– dies führt zu blinden Flecken. |

| Geräte, die von einem anderen Team verwaltet werden | Gerätefilter oder benutzerdefinierte Tags | Verwenden Sie Gerätetags und Filter, um Ansichten pro Team einzugrenzen. | Die vollständige Sichtbarkeit wird im gesamten organization beibehalten. |

Wichtig

Überprüfen Sie vorübergehend markierte und ausgeschlossene Geräte regelmäßig. Fügen Sie beim Ausschließen von Geräten immer aussagekräftige Notizen hinzu. Schließen Sie niemals aktive, mit dem Netzwerk verbundene Geräte aus – der Ausschluss wirkt sich nur auf die Sichtbarkeit der Sicherheitsrisikomanagement aus, nicht auf das tatsächliche Risiko.

Anzeigen und Verwalten vorübergehender Geräte

Vorübergehende Gerätemarkierung erfolgt automatisch und kann nicht deaktiviert werden. Sie steuern die Sichtbarkeit über Filter.

Anzeigen vorübergehender Geräte im Bestand

- Wechseln Sie im Microsoft Defender-Portal zu Assets>Geräte.

- Wählen Sie das Filter-Symbol aus.

- Wählen Sie im Filter Vorübergehende Gerätedie Option Ja aus, um nur vorübergehende Geräte anzuzeigen, oder wählen Sie Nein aus, um sie aus der Liste auszuschließen.

Sie können ihrer Bestandsansicht auch die Spalte Vorübergehendes Gerät hinzufügen, um die vorübergehende status zusammen mit anderen Gerätedetails anzuzeigen.

Funktionsweise des vorübergehenden Taggings

- Automatische Erkennung: Ein interner Algorithmus identifiziert vorübergehende Geräte anhand von Netzwerkdarstellungsmustern.

- Ausgeschlossene Gerätetypen: Server, Netzwerkgeräte, Drucker, Industriegeräte, Überwachungsgeräte, Geräte für intelligente Einrichtungen und intelligente Geräte werden nie als vorübergehend gekennzeichnet.

- Standardfilterung: Vorübergehende Geräte werden standardmäßig aus dem Gerätebestand herausgefiltert.

- Keine manuelle Außerkraftsetzung: Sie können ein Gerät nicht manuell als vorübergehend kennzeichnen oder aufheben. Passen Sie die Filtereinstellungen an, um die Sichtbarkeit zu steuern.

Geräte ausschließen

Mit dem Geräteausschluss können Sie bestimmte Geräte manuell aus der Sichtbarkeit der Sicherheitsrisikoverwaltung entfernen. Ausgeschlossene Geräte verbleiben im Gerätebestand (als ausgeschlossen markiert), werden aber nicht auf Seiten oder Berichten zur Verwaltung von Sicherheitsrisiken angezeigt und tragen nicht zu Gefährdungs- oder Sicherheitsbewertungen bei.

Warnung

Ausgeschlossene Geräte bleiben mit dem Netzwerk verbunden und können weiterhin Sicherheitsrisiken darstellen. Der Geräteausschluss wirkt sich nur auf die Sichtbarkeit der Sicherheitsrisikenverwaltung aus– er verhindert keine Angriffe oder verringert das tatsächliche Risiko. Wenn Sie versuchen, ein aktives Gerät auszuschließen, zeigt Defender für Endpunkt eine Warnung an und fordert sie zur Bestätigung auf.

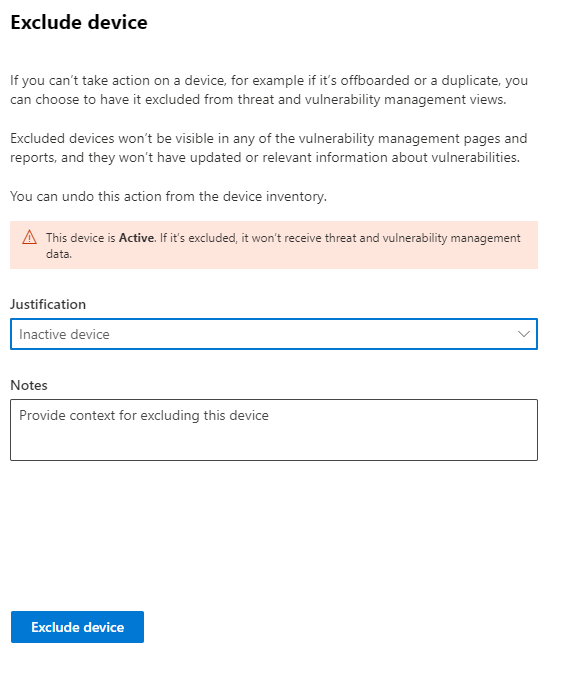

Ausschließen eines einzelnen Geräts

- Wechseln Sie im Microsoft Defender-Portal zu Assets>Geräte.

- Wählen Sie das Gerät aus, das Sie ausschließen möchten.

- Wählen Sie im Geräte-Flyout oder auf der Geräteseite die Option Ausschließen aus.

- Wählen Sie eine Begründung aus:

- Inaktives Gerät

- Doppeltes Gerät

- Gerät ist nicht vorhanden

- Nicht inbegriffen

- Andere

- Geben Sie einen Hinweis ein, der den Grund für den Ausschluss erläutert.

- Wählen Sie Gerät ausschließen aus.

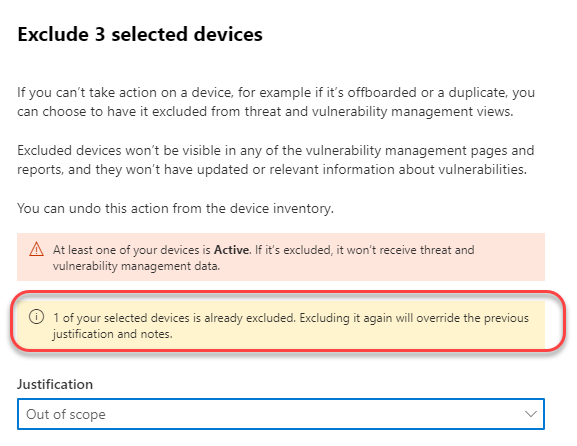

Ausschließen mehrerer Geräte

- Wählen Sie im Gerätebestand mithilfe der Kontrollkästchen mehrere Geräte aus.

- Wählen Sie auf der Aktionsleiste ausschließen aus.

- Wählen Sie eine Begründung aus, und fügen Sie eine Notiz hinzu.

- Wählen Sie Geräte ausschließen aus.

Wenn Sie Geräte mit gemischten Ausschlussstatus auswählen, zeigt das Dialogfeld an, wie viele bereits ausgeschlossen sind. Sie können Geräte erneut ausschließen, aber die neue Begründung setzt vorherige Werte außer Kraft.

Hinweis

Es kann bis zu 10 Stunden dauern, bis Geräte vollständig von Ansichten und Daten zur Verwaltung von Sicherheitsrisiken ausgeschlossen sind.

Anzeigen und Verwalten ausgeschlossener Geräte

- Wählen Sie im Gerätebestand das Filtersymbol aus.

- Verwenden Sie den Ausschlusszustandsfilter , um Folgendes anzuzeigen:

- Nicht ausgeschlossen: Normale Geräte

- Ausgeschlossen: Geräte, die aus der Verwaltung von Sicherheitsrisiken entfernt wurden

Sie können ihrer Bestandsansicht auch die Spalte Ausschlussstatus hinzufügen.

Beenden des Ausschließens eines Geräts

So stellen Sie die aktive Verwaltung von Sicherheitsrisiken für ein Gerät wieder her:

- Wählen Sie im Gerätebestand das ausgeschlossene Gerät aus.

- Wählen Sie im Geräte-Flyout Ausschlussdetails aus.

- Wählen Sie Ausschluss beenden aus.

Nachdem Sie den Ausschluss beendet haben, werden Sicherheitsrisikodaten auf Seiten zur Verwaltung von Sicherheitsrisiken, Berichten und der erweiterten Suche wieder angezeigt. Es kann bis zu 8 Stunden dauern, bis Änderungen wirksam werden.

Nächste Schritte

- Erstellen und Verwalten von Gerätetags zum Organisieren von Geräten in sinnvollen Gruppen

- Anzeigen Des Gerätebestands mit geeigneten Filtern

- Zielgeräte für Sicherheitsaktionen mithilfe von Tags und Gerätegruppen