Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Geplante Regeln basieren auf Kusto-Abfragen, die so konfiguriert sind, dass sie in regelmäßigen Abständen ausgeführt werden und Rohdaten aus einem definierten "Lookback"-Zeitraum untersuchen. Abfragen können komplexe statistische Vorgänge für ihre Zieldaten ausführen, wodurch Baselines und Ausreißer in Ereignisgruppen offengelegt werden. Wenn die Anzahl der von der Abfrage erfassten Ergebnisse den in der Regel konfigurierten Schwellenwert überschreitet, erzeugt die Regel eine Warnung.

In diesem Artikel erfahren Sie, wie regeln für die geplante Analyse erstellt werden, und sie werden in alle Konfigurationsoptionen und deren Bedeutung eingeführt. Die Informationen in diesem Artikel sind in zwei Szenarien nützlich:

Erstellen Einer Analyseregel aus einer Vorlage: Verwenden Sie die Abfragelogik und die In der Vorlage definierten Planungs- und Lookbackeinstellungen, oder passen Sie sie an, um neue Regeln zu erstellen.

Erstellen Sie eine Analyseregel von Grund auf neu: Erstellen Sie Ihre eigene Abfrage und Regel von Grund auf. Um dies effektiv zu tun, sollten Sie über eine gründliche Grundung in Data Science und der Kusto-Abfragesprache verfügen.

Wichtig

Nach dem 31. März 2027 werden Microsoft Sentinel im Azure-Portal nicht mehr unterstützt und sind nur im Microsoft Defender-Portal verfügbar. Alle Kunden, die Microsoft Sentinel im Azure-Portal verwenden, werden zum Defender-Portal umgeleitet und verwenden Microsoft Sentinel nur im Defender-Portal.

Wenn Sie weiterhin Microsoft Sentinel im Azure-Portal verwenden, empfehlen wir Ihnen, den Übergang zum Defender-Portal zu planen, um einen reibungslosen Übergang zu gewährleisten und die von Microsoft Defender angebotenen einheitlichen Sicherheitsvorgänge in vollem Umfang zu nutzen.

Vorlagen für Analyseregeln

Die Abfragen in geplanten Regelvorlagen wurden von Sicherheits- und Data Science-Experten geschrieben, entweder von Microsoft oder vom Anbieter der Lösung, die die Vorlage bereitstellt.

Verwenden Sie eine Analyseregelvorlage, indem Sie einen Vorlagennamen aus der Liste der Vorlagen auswählen und eine darauf basierende Regel erstellen.

Jede Vorlage enthält eine Liste der erforderlichen Datenquellen. Wenn Sie die Vorlage öffnen, werden die Datenquellen automatisch auf Verfügbarkeit überprüft. Verfügbarkeit bedeutet, dass die Datenquelle verbunden ist und daten regelmäßig über sie erfasst werden. Wenn eine der erforderlichen Datenquellen nicht verfügbar ist, können Sie die Regel nicht erstellen, und möglicherweise wird auch eine Fehlermeldung angezeigt.

Wenn Sie eine Regel aus einer Vorlage erstellen, wird der Regelerstellungs-Assistent basierend auf der ausgewählten Vorlage geöffnet. Alle Details werden automatisch ausgefüllt, und Sie können die Logik und andere Regeleinstellungen an Ihre spezifischen Anforderungen anpassen. Sie können diesen Vorgang wiederholen, um weitere Regeln basierend auf der Vorlage zu erstellen. Wenn Sie das Ende des Regelerstellungs-Assistenten erreicht haben, werden Ihre Anpassungen überprüft, und die Regel wird erstellt. Die neuen Regeln werden auf der Registerkarte Aktive Regeln auf der Seite Analyse angezeigt. Ebenso wird auf der Registerkarte Regelvorlagen die Vorlage, aus der Sie die Regel erstellt haben, jetzt mit dem In use Tag angezeigt.

Analyseregelvorlagen werden von ihren Autoren ständig verwaltet, um Fehler zu beheben oder die Abfrage zu verfeinern. Wenn eine Vorlage ein Update erhält, werden alle Regeln, die auf dieser Vorlage basieren, mit dem Update Tag angezeigt, und Sie haben die Möglichkeit, diese Regeln so zu ändern, dass sie die an der Vorlage vorgenommenen Änderungen enthalten. Sie können auch alle Änderungen, die Sie an einer Regel vorgenommen haben, an der ursprünglichen vorlagenbasierten Version rückgängig machen. Weitere Informationen finden Sie unter Verwalten von Vorlagenversionen für Ihre geplanten Analyseregeln in Microsoft Sentinel.

Nachdem Sie sich mit den Konfigurationsoptionen in diesem Artikel vertraut machen, lesen Sie Erstellen geplanter Analyseregeln aus Vorlagen.

Im weiteren Verlauf dieses Artikels werden alle Möglichkeiten zum Anpassen der Konfiguration Ihrer Regeln erläutert.

Konfiguration der Analyseregel

In diesem Abschnitt werden die wichtigsten Überlegungen erläutert, die Sie berücksichtigen müssen, bevor Sie mit der Konfiguration Ihrer Regeln beginnen.

Name und Details der Analyseregel

Die erste Seite des Analyseregel-Assistenten enthält die grundlegenden Informationen zur Regel.

Namen: Der Name der Regel, wie er in der Liste der Regeln und in allen regelbasierten Filtern angezeigt wird. Der Name muss für Ihren Arbeitsbereich eindeutig sein.

Beschreibung: Eine Freitextbeschreibung des Zwecks der Regel.

ID: Die GUID der Regel als Azure Ressource, die unter anderem in API-Anforderungen und -Antworten verwendet wird. Diese GUID wird nur zugewiesen, wenn die Regel erstellt wird, sodass sie nur angezeigt wird, wenn Sie eine vorhandene Regel bearbeiten. Da es sich um ein schreibgeschütztes Feld handelt, wird es abgeblendet angezeigt und kann nicht geändert werden. Sie ist beim Erstellen einer neuen Regel noch nicht vorhanden, entweder aus einer Vorlage oder von Grund auf neu.

Schweregrad: Eine Bewertung, um die von dieser Regel erzeugten Warnungen zu erhalten. Der Schweregrad einer Aktivität ist eine Berechnung der potenziellen negativen Auswirkungen des Auftretens der Aktivität.

| Severity | Beschreibung |

|---|---|

| Zur Information | Keine Auswirkungen auf Ihr System, aber die Informationen können auf zukünftige Schritte hindeuten, die von einem Bedrohungsakteur geplant werden. |

| Niedrig | Die unmittelbaren Auswirkungen wären minimal. Ein Bedrohungsakteur muss wahrscheinlich mehrere Schritte ausführen, bevor er auswirkungen auf eine Umgebung hat. |

| Medium | Der Bedrohungsakteur könnte mit dieser Aktivität einige Auswirkungen auf die Umgebung haben, wäre aber im Umfang begrenzt oder erfordert zusätzliche Aktivitäten. |

| High | Die identifizierte Aktivität bietet dem Bedrohungsakteur weitreichenden Zugriff zum Ausführen von Aktionen in der Umgebung oder wird durch Auswirkungen auf die Umgebung ausgelöst. |

Die Standardwerte des Schweregrads sind keine Garantie für die aktuelle oder umweltbezogene Auswirkungsstufe. Passen Sie Warnungsdetails an, um den Schweregrad, die Taktik und andere Eigenschaften einer bestimmten instance einer Warnung mit den Werten aller relevanten Felder aus einer Abfrageausgabe anzupassen.

Schweregraddefinitionen für Microsoft Sentinel Analyseregelvorlagen sind nur für Warnungen relevant, die von Analyseregeln erstellt wurden. Bei Warnungen, die von anderen Diensten erfasst werden, wird der Schweregrad vom Quellsicherheitsdienst definiert.

MITRE ATT&CK: Eine Spezifikation der Angriffstaktiken und -techniken, die durch die von dieser Regel erfassten Aktivitäten dargestellt werden. Diese basieren auf den Taktiken und Techniken des MITRE ATT&CK-Frameworks®.

Die hier in der Regel definierten MITRE ATT-&CK-Taktiken und -Techniken gelten für alle warnungen, die von der Regel generiert werden. Sie gelten auch für alle Incidents, die aus diesen Warnungen erstellt wurden.

Weitere Informationen zum Maximieren der Abdeckung der MITRE ATT&CK-Bedrohungslandschaft finden Sie unter Grundlegendes zur Sicherheitsabdeckung durch das MITRE ATT&CK-Framework®.

Status: Wenn Sie die Regel erstellen, lautet ihr Status standardmäßig Aktiviert . Dies bedeutet, dass sie unmittelbar nach der Erstellung ausgeführt wird. Wenn sie nicht sofort ausgeführt werden soll, haben Sie zwei Möglichkeiten:

- Wählen Sie Deaktiviert aus, und die Regel wird ohne Ausführung erstellt. Wenn Die Regel ausgeführt werden soll, suchen Sie sie auf der Registerkarte Aktive Regeln , und aktivieren Sie sie dort.

- Planen Sie die erste Ausführung der Regel zu einem bestimmten Datum und einer bestimmten Uhrzeit. Diese Methode befindet sich derzeit in der VORSCHAU. Weitere Informationen finden Sie unter Abfrageplanung weiter unten in diesem Artikel.

Regelabfrage

Dies ist der Kern der Regel: Sie entscheiden, welche Informationen in den von dieser Regel erstellten Warnungen enthalten sind und wie die Informationen organisiert werden. Diese Konfiguration hat Folgeeffekte darauf, wie die resultierenden Vorfälle aussehen und wie einfach oder schwierig sie zu untersuchen, zu beheben und zu beheben sind. Es ist wichtig, ihre Warnungen so informationsreich wie möglich zu gestalten und diese Informationen leicht zugänglich zu machen.

Zeigen Sie die Kusto-Abfrage an, die die rohen Protokolldaten analysiert, oder geben Sie sie ein. Wenn Sie eine Regel von Grund auf neu erstellen, sollten Sie Ihre Abfrage planen und entwerfen, bevor Sie diesen Assistenten öffnen. Sie können Abfragen auf der Seite Protokolle erstellen und testen.

Alles, was Sie in das Regelabfragefenster eingeben, wird sofort überprüft, sodass Sie sofort herausfinden, ob Sie Fehler machen.

Bewährte Methoden für Analyseregelabfragen

Es wird empfohlen, anstelle einer nativen Tabelle einen ASIM-Parser (Advanced Security Information Model) als Abfragequelle zu verwenden. Dadurch wird sichergestellt, dass die Abfrage alle aktuellen oder zukünftigen relevanten Datenquellen oder Datenquellenfamilien unterstützt, anstatt sich auf eine einzelne Datenquelle zu verlassen.

Die Abfragelänge sollte zwischen 1 und 10.000 Zeichen betragen und darf "" oder "

union *" nicht enthaltensearch *. Sie können benutzerdefinierte Funktionen verwenden, um die Einschränkung der Abfragelänge zu überwinden, da eine einzelne Funktion Dutzende von Codezeilen ersetzen kann.Die Verwendung von ADX-Funktionen zum Erstellen Azure Data Explorer Abfragen im Log Analytics-Abfragefenster wird nicht unterstützt.

Wenn Sie die

bag_unpack-Funktion in einer Abfrage verwenden und die Spalten als Felder mit "project field1" projizieren und die Spalte nicht vorhanden ist, schlägt die Abfrage fehl. Um dies zu verhindern, müssen Sie die Spalte wie folgt projizieren:project field1 = column_ifexists("field1","")

Weitere Informationen finden Sie unter:

- Kusto-Abfragesprache in Microsoft Sentinel

- KQL-Kurzübersicht

- Bewährte Methoden für Kusto-Abfragesprache Abfragen

Warnungserweiterung

Wenn Sie möchten, dass Ihre Warnungen ihre Ergebnisse anzeigen, sodass sie sofort in Incidents sichtbar und entsprechend nachverfolgt und untersucht werden können, verwenden Sie die Konfiguration der Warnungserweiterung, um alle wichtigen Informationen in den Warnungen anzuzeigen.

Diese Warnungserweiterung hat den zusätzlichen Vorteil, dass ergebnisse leicht sichtbar und zugänglich dargestellt werden.

Es gibt drei Arten von Warnungserweiterungen, die Sie konfigurieren können:

- Entitätszuordnung

- Benutzerdefinierte Details

- Warnungsdetails (auch als dynamischer Inhalt bezeichnet)

Entitätszuordnung

Entitäten sind die Spieler auf beiden Seiten jeder Angriffsgeschichte. Das Identifizieren aller Entitäten in einer Warnung ist für die Erkennung und Untersuchung von Bedrohungen unerlässlich. Um sicherzustellen, dass Microsoft Sentinel die Entitäten in Ihren Rohdaten identifiziert, müssen Sie die von Microsoft Sentinel erkannten Entitätstypen Feldern in Ihren Abfrageergebnissen zuordnen. Diese Zuordnung integriert die identifizierten Entitäten in das Feld Entitäten in Ihrem Warnungsschema.

Weitere Informationen zur Entitätszuordnung und vollständige Anweisungen finden Sie unter Zuordnen von Datenfeldern zu Entitäten in Microsoft Sentinel.

Benutzerdefinierte Details

Standardmäßig sind nur die Warnungsentitäten und Metadaten in Incidents sichtbar, ohne dass ein Drilldown in den Rohereignissen in den Abfrageergebnissen erfolgt. Um anderen Feldern aus Ihren Abfrageergebnissen sofortige Sichtbarkeit in Ihren Warnungen und Vorfällen zu gewähren, definieren Sie sie als benutzerdefinierte Details. Microsoft Sentinel diese benutzerdefinierten Details in das Feld ExtendedProperties in Ihren Warnungen integriert, sodass sie im Voraus in Ihren Warnungen und in allen Vorfällen angezeigt werden, die aus diesen Warnungen erstellt wurden.

Weitere Informationen zum Anzeigen benutzerdefinierter Details und vollständige Anweisungen finden Sie unter Details zu benutzerdefinierten Surface-Ereignissen in Warnungen in Microsoft Sentinel.

Warnungsdetails

Mit dieser Einstellung können Sie standardmäßige Warnungseigenschaften entsprechend dem Inhalt verschiedener Felder in jeder einzelnen Warnung anpassen. Diese Anpassungen sind in das Feld ExtendedProperties in Ihren Warnungen integriert. Sie können z. B. den Namen oder die Beschreibung der Warnung so anpassen, dass sie einen Benutzernamen oder eine IP-Adresse enthält, die in der Warnung enthalten ist.

Weitere Informationen zum Anpassen von Warnungsdetails und vollständige Anweisungen finden Sie unter Anpassen von Warnungsdetails in Microsoft Sentinel.

Hinweis

Im Microsoft Defender-Portal ist die Defender XDR-Korrelations-Engine ausschließlich für die Benennung von Incidents zuständig. Daher können alle von Ihnen angepassten Warnungsnamen überschrieben werden, wenn Incidents aus diesen Warnungen erstellt werden.

Abfrageplanung

Die folgenden Parameter bestimmen, wie oft ihre geplante Regel ausgeführt wird und welchen Zeitraum sie bei jeder Ausführung untersucht.

| Einstellung | Verhalten |

|---|---|

| Ausführen der Abfrage alle | Steuert das Abfrageintervall: wie oft die Abfrage ausgeführt wird. |

| Nachschlagen von Daten aus dem letzten | Bestimmt den Lookbackzeitraum: den Zeitraum, der von der Abfrage abgedeckt wird. |

Der zulässige Bereich für beide Parameter liegt zwischen 5 Minuten und 14 Tagen.

Das Abfrageintervall muss kürzer oder gleich dem Lookbackzeitraum sein. Wenn sie kürzer ist, überlappen sich die Abfragezeiträume, was zu einer Duplizierung der Ergebnisse führen kann. Bei der Regelüberprüfung können Sie jedoch kein Intervall festlegen, das länger als der Lookbackzeitraum ist, da dies zu Lücken in Ihrer Abdeckung führen würde.

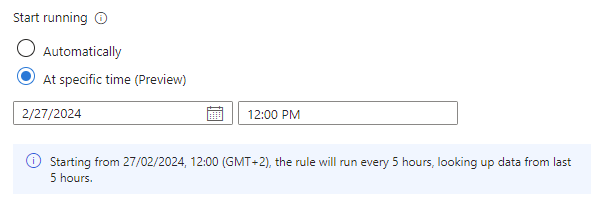

Mit der Einstellung Ausführung starten, die sich jetzt in der VORSCHAU befindet, können Sie eine Regel mit status Aktiviert erstellen, aber die erste Ausführung bis zu einem vordefinierten Datum und einer vordefinierten Uhrzeit verzögern. Diese Einstellung ist hilfreich, wenn Sie die Ausführung Ihrer Regeln entsprechend dem Zeitpunkt festlegen möchten, an dem daten voraussichtlich aus der Quelle erfasst werden, oder bis zu dem Zeitpunkt, zu dem Ihre SOC-Analysten ihren Arbeitstag beginnen.

| Einstellung | Verhalten |

|---|---|

| Automatisch | Die Regel wird zum ersten Mal unmittelbar nach der Erstellung ausgeführt, und danach in dem Intervall, das in der Einstellung Abfrage ausführen festgelegt ist. |

| Zu einem bestimmten Zeitpunkt (Vorschau) | Legen Sie ein Datum und eine Uhrzeit für die erste Ausführung der Regel fest. Danach wird sie in dem Intervall ausgeführt, das in der Einstellung Abfrage ausführen festgelegt ist. |

Die Startlaufzeit muss zwischen 10 Minuten und 30 Tagen nach der Erstellung (oder Aktivierung) der Regel betragen.

Die Textzeile unter der Einstellung Ausführung starten (mit dem Informationssymbol auf der linken Seite) fasst die aktuellen Abfrageplanungs- und Lookbackeinstellungen zusammen.

Hinweis

Erfassungsverzögerung

Um die Latenz zu berücksichtigen, die zwischen der Generierung eines Ereignisses an der Quelle und seiner Erfassung in Microsoft Sentinel auftreten kann, und um eine vollständige Abdeckung ohne Datenduplizierung sicherzustellen, führt Microsoft Sentinel geplante Analyseregeln mit einer Fünf-Minuten-Verzögerung von der geplanten Zeit aus.

Weitere Informationen finden Sie unter Behandeln der Erfassungsverzögerung in geplanten Analyseregeln.

Warnungsschwellenwert

Viele Arten von Sicherheitsereignissen sind normal oder sogar in geringer Anzahl zu erwarten, weisen jedoch auf eine Bedrohung in größerer Anzahl hin. Unterschiedliche Skalen großer Zahlen können verschiedene Arten von Bedrohungen bedeuten. Beispielsweise sind zwei oder drei fehlgeschlagene Anmeldeversuche innerhalb einer Minute ein Zeichen dafür, dass sich ein Benutzer nicht an ein Kennwort erinnert, aber 50 pro Minute könnten ein Zeichen für einen menschlichen Angriff sein, und tausend ist wahrscheinlich ein automatisierter Angriff.

Je nachdem, welche Art von Aktivität Ihre Regel zu erkennen versucht, können Sie eine Mindestanzahl von Ereignissen (Abfrageergebnissen) festlegen, die erforderlich sind, um eine Warnung auszulösen. Der Schwellenwert gilt separat für jedes Mal, wenn die Regel ausgeführt wird, nicht kollektiv.

Der Schwellenwert kann auch auf eine maximale Anzahl von Ergebnissen oder eine genaue Anzahl festgelegt werden.

Ereignisgruppierung

Es gibt zwei Möglichkeiten, die Gruppierung von Ereignissen in Warnungen zu behandeln:

Gruppieren Sie alle Ereignisse in einer einzelnen Warnung: Dies ist die Standardeinstellung. Die Regel generiert bei jeder Ausführung eine einzelne Warnung, solange die Abfrage mehr Ergebnisse zurückgibt als der im vorherigen Abschnitt erläuterte angegebene Warnungsschwellenwert . Diese einzelne Warnung fasst alle Ereignisse zusammen, die in den Abfrageergebnissen zurückgegeben werden.

Auslösen einer Warnung für jedes Ereignis: Die Regel generiert eine eindeutige Warnung für jedes Ereignis (Ergebnis), das von der Abfrage zurückgegeben wird. Dieser Modus ist nützlich, wenn Ereignisse einzeln angezeigt werden sollen oder wenn Sie sie nach bestimmten Parametern gruppieren möchten– nach Benutzer, Hostname oder etwas anderem. Sie können diese Parameter in der Abfrage definieren.

Analyseregeln können bis zu 150 Warnungen generieren. Wenn die Ereignisgruppierung auf Warnung für jedes Ereignis auslösen festgelegt ist und die Abfrage der Regel mehr als 150 Ereignisse zurückgibt, generieren die ersten 149 Ereignisse jeweils eine eindeutige Warnung (für 149 Warnungen), und die 150. Warnung fasst den gesamten Satz zurückgegebener Ereignisse zusammen. Anders ausgedrückt: Die 150. Warnung wäre generiert worden, wenn die Ereignisgruppierung auf Alle Ereignisse in einer einzelnen Warnung gruppieren festgelegt worden wäre.

Der Abfrageabschnitt der Warnung unterscheidet sich in jedem dieser beiden Modi. Im Modus Alle Ereignisse in einem einzelnen Warnungsmodus gruppieren gibt die Warnung eine Abfrage zurück, mit der Sie alle Ereignisse anzeigen können, die die Warnung ausgelöst haben. Sie können einen Drilldown in die Abfrageergebnisse ausführen, um die einzelnen Ereignisse anzuzeigen. Im Feld Warnung für jeden Ereignismodus auslösen gibt die Warnung ein base64-codiertes Ergebnis im Abfragebereich zurück. Kopieren Sie diese Ausgabe, und führen Sie sie in Log Analytics aus, um die Base64-Datei zu decodieren und das ursprüngliche Ereignis anzuzeigen.

Die Einstellung Warnung für jedes Ereignis auslösen kann zu einem Problem führen, bei dem die Abfrageergebnisse anscheinend fehlen oder sich von den Erwartungen unterscheiden. Weitere Informationen zu diesem Szenario finden Sie unter Problembehandlung für Analyseregeln in Microsoft Sentinel | Problem: In Abfrageergebnissen werden keine Ereignisse angezeigt.

Unterdrückung

Wenn diese Regel nach dem Generieren einer Warnung für einen bestimmten Zeitraum nicht mehr funktioniert, aktivieren Sie die EinstellungAusführung der Abfrage beenden, nachdem die Warnung generiert wurde. Anschließend müssen Sie Die Ausführung der Abfrage beenden für den Zeitraum festlegen, für den die Abfrage nicht mehr ausgeführt werden soll, bis zu 24 Stunden.

Ergebnissimulation

Mit dem Analyseregel-Assistenten können Sie die Wirksamkeit testen, indem Sie ihn im aktuellen Dataset ausführen. Wenn Sie den Test ausführen, wird im Simulationsfenster Ergebnisse ein Diagramm der Ergebnisse angezeigt, die die Abfrage in den letzten 50 Mal generiert hätte, die sie gemäß dem aktuell definierten Zeitplan ausgeführt hätte. Wenn Sie die Abfrage ändern, können Sie den Test erneut ausführen, um den Graphen zu aktualisieren. Das Diagramm zeigt die Anzahl der Ergebnisse über den definierten Zeitraum, die durch den von Ihnen definierten Abfragezeitplan bestimmt wird.

So könnte die Ergebnissimulation für die Abfrage im vorherigen Screenshot aussehen. Die linke Seite ist die Standardansicht, und die rechte Seite wird angezeigt, wenn Sie auf einen Bestimmten Zeitpunkt im Diagramm zeigen.

Wenn Sie feststellen, dass Ihre Abfrage zu viele oder zu häufige Warnungen auslöst, können Sie mit den Einstellungen für Die Planung und Schwellenwerte experimentieren und die Simulation erneut ausführen.

Incidenteinstellungen

Wählen Sie aus, ob Microsoft Sentinel Warnungen in umsetzbare Vorfälle verwandelt.

Die Erstellung von Incidents ist standardmäßig aktiviert. Microsoft Sentinel erstellt einen einzelnen, separaten Incident von jeder Warnung, die von der Regel generiert wird.

Wenn diese Regel nicht zur Erstellung von Incidents führen soll (wenn diese Regel beispielsweise nur Informationen für die nachfolgende Analyse sammelt), legen Sie diese auf Deaktiviert fest.

Wichtig

Wenn Sie Microsoft Sentinel in das Defender-Portal integriert haben, ist Microsoft Defender für die Erstellung von Incidents verantwortlich. Wenn Sie jedoch möchten, dass Defender XDR Incidents für diese Warnung erstellen, müssen Sie diese Einstellung aktiviert lassen. Defender XDR übernimmt die hier definierte Anweisung.

Dies ist nicht mit der Microsoft-Sicherheitstypanalyseregel zu verwechseln, die Incidents für Warnungen erstellt, die in Microsoft Defender-Diensten generiert werden. Diese Regeln werden automatisch deaktiviert, wenn Sie Microsoft Sentinel in das Defender-Portal integrieren.

Wenn Sie möchten, dass ein einzelner Incident aus einer Gruppe von Warnungen erstellt wird, anstatt für jede einzelne Warnung, lesen Sie den nächsten Abschnitt.

Warnungsgruppierung

Wählen Sie aus, ob Warnungen in Incidents gruppiert werden sollen. Standardmäßig erstellt Microsoft Sentinel für jede generierte Warnung einen Incident. Sie haben die Möglichkeit, stattdessen mehrere Warnungen in einem einzelnen Incident zu gruppieren.

Der Incident wird erst erstellt, nachdem alle Warnungen generiert wurden. Alle Warnungen werden dem Incident sofort nach seiner Erstellung hinzugefügt.

Bis zu 150 Warnungen können in einem einzelnen Incident gruppiert werden. Wenn mehr als 150 Warnungen von einer Regel generiert werden, die sie zu einem einzelnen Incident gruppiert, wird ein neuer Vorfall mit denselben Incidentdetails wie der ursprüngliche generiert, und die überschüssigen Warnungen werden in den neuen Incident gruppiert.

Um Warnungen zu gruppieren, legen Sie die Einstellung für die Warnungsgruppierung auf Aktiviert fest.

Beim Gruppieren von Warnungen sind einige Optionen zu berücksichtigen:

Zeitrahmen: Standardmäßig werden Warnungen, die bis zu 5 Stunden nach der ersten Warnung in einem Incident erstellt wurden, demselben Incident hinzugefügt. Nach 5 Stunden wird ein neuer Incident erstellt. Sie können diesen Zeitraum in einen beliebigen Zeitraum zwischen 5 Minuten und sieben Tagen ändern.

Gruppierungskriterien: Wählen Sie aus, wie Ermittelt werden soll, welche Warnungen in der Gruppe enthalten sind. In der folgenden Tabelle sind die möglichen Optionen aufgeführt:

Option Beschreibung Gruppieren von Warnungen in einem einzelnen Incident, wenn alle Entitäten übereinstimmen Warnungen werden gruppiert, wenn sie identische Werte für jede der zuvor definierten zugeordneten Entitäten verwenden. Dies ist die empfohlene Einstellung. Gruppieren aller von dieser Regel ausgelösten Warnungen in einem einzelnen Incident Alle von dieser Regel generierten Warnungen werden auch dann gruppiert, wenn sie keine identischen Werte aufweisen. Gruppieren von Warnungen in einem einzelnen Incident, wenn die ausgewählten Entitäten und Details übereinstimmen Warnungen werden gruppiert, wenn sie identische Werte für alle zugeordneten Entitäten, Warnungsdetails und benutzerdefinierten Details verwenden, die Sie für diese Einstellung auswählen. Wählen Sie die Entitäten und Details aus den Dropdownlisten aus, die angezeigt werden, wenn Sie diese Option auswählen.

Sie können diese Einstellung verwenden, wenn Sie z. B. separate Incidents basierend auf der Quell- oder Ziel-IP-Adresse erstellen möchten oder wenn Sie Warnungen gruppieren möchten, die einer bestimmten Entität und einem bestimmten Schweregrad entsprechen.

Hinweis: Wenn Sie diese Option auswählen, muss mindestens eine Entität oder ein Detail für die Regel ausgewählt sein. Andernfalls schlägt die Regelüberprüfung fehl, und die Regel wird nicht erstellt.Erneutes Öffnen von Vorfällen: Wenn ein Incident behoben und geschlossen wurde und später eine andere Warnung generiert wird, die zu diesem Vorfall gehören sollte, legen Sie diese Einstellung auf Aktiviert fest, wenn der geschlossene Incident erneut geöffnet werden soll, und lassen Sie die Option Deaktiviert , wenn die neue Warnung einen neuen Incident erstellen soll.

Die Option zum erneuten Öffnen geschlossener Incidents ist nicht verfügbar, wenn Sie Microsoft Sentinel in das Defender-Portal integriert haben.

Automatisierte Antwort

mit Microsoft Sentinel können Sie automatisierte Antworten festlegen, die in folgenden Fällen auftreten:

- Von dieser Analyseregel wird eine Warnung generiert.

- Ein Incident wird aus Warnungen erstellt, die von dieser Analyseregel generiert werden.

- Ein Incident wird mit Warnungen aktualisiert, die von dieser Analyseregel generiert werden.

Informationen zu den verschiedenen Arten von Antworten, die erstellt und automatisiert werden können, finden Sie unter Automatisieren der Reaktion auf Bedrohungen in Microsoft Sentinel mit Automatisierungsregeln.

Unter der Überschrift Automatisierungsregeln zeigt der Assistent eine Liste der Automatisierungsregeln an, die bereits für den gesamten Arbeitsbereich definiert sind, deren Bedingungen für diese Analyseregel gelten. Sie können jede dieser vorhandenen Regeln bearbeiten oder eine neue Automatisierungsregel erstellen , die nur für diese Analyseregel gilt.

Verwenden Sie Automatisierungsregeln, um grundlegende Selektierung, Zuweisung, Workflow und Schließung von Incidents durchzuführen.

Automatisieren Sie komplexere Aufgaben, und rufen Sie Antworten von Remotesystemen auf, um Bedrohungen zu beheben, indem Sie Playbooks aus diesen Automatisierungsregeln aufrufen. Sie können Playbooks sowohl für Incidents als auch für einzelne Warnungen aufrufen.

Weitere Informationen und Anweisungen zum Erstellen von Playbooks und Automatisierungsregeln finden Sie unter Automatisieren von Bedrohungsreaktionen.

Weitere Informationen dazu, wann sie den trigger für den Incident erstellt, den Trigger für die Aktualisierung des Incidents oder den warnungserprobten Trigger verwenden sollten, finden Sie unter Verwenden von Triggern und Aktionen in Microsoft Sentinel Playbooks.

Unter der Überschrift Warnungsautomatisierung (klassisch) wird möglicherweise eine Liste von Playbooks angezeigt, die für die automatische Ausführung mit einer alten Methode konfiguriert sind, die im März 2026 veraltet sind. Sie können dieser Liste nichts hinzufügen. Für alle hier aufgeführten Playbooks sollten Automatisierungsregeln basierend auf dem erstellten Warnungstrigger erstellt werden, um die Playbooks aufzurufen. Wählen Sie anschließend die Auslassungspunkte am Ende der Zeile des hier aufgeführten Playbooks aus, und wählen Sie Entfernen aus. Vollständige Anweisungen finden Sie unter Migrieren Ihrer Microsoft Sentinel Warnungstrigger-Playbooks zu Automatisierungsregeln.

Nächste Schritte

Wenn Sie Microsoft Sentinel Analyseregeln verwenden, um Bedrohungen in Ihrer gesamten Umgebung zu erkennen, stellen Sie sicher, dass Sie alle Regeln aktivieren, die Ihren verbundenen Datenquellen zugeordnet sind, um eine vollständige Sicherheitsabdeckung für Ihre Umgebung sicherzustellen.

Um die Regelaktivierung zu automatisieren, pushen Sie Regeln per API und PowerShell an Microsoft Sentinel, obwohl dies mehr Aufwand erfordert. Wenn Sie die API oder PowerShell verwenden, müssen Sie die Regeln zuerst in JSON exportieren, bevor Sie die Regeln aktivieren. API oder PowerShell kann beim Aktivieren von Regeln in mehreren Instanzen von Microsoft Sentinel mit identischen Einstellungen in jedem instance hilfreich sein.

Weitere Informationen finden Sie unter:

- Exportieren und Importieren von Analyseregeln in und aus ARM-Vorlagen

- Problembehandlung bei Analyseregeln in Microsoft Sentinel

- Navigieren und Untersuchen von Vorfällen in Microsoft Sentinel

- Entitäten in Microsoft Sentinel

- Tutorial: Verwenden von Playbooks mit Automatisierungsregeln in Microsoft Sentinel

Lernen Sie außerdem ein Beispiel für die Verwendung benutzerdefinierter Analyseregeln beim Überwachen von Zoom mit einem benutzerdefinierten Connector.