Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Mit diesem Update haben wir die Sicherheit der REST-API von Azure Pipelines für klassische Build-Pipelines verbessert. Jetzt wird der Autorisierungsbereich des Buildauftrags standardmäßig Project sein, anstelle von Project Collection.

Weitere Informationen finden Sie in den Versionshinweisen.

Azure-Pipelines

- Verbesserungen der Sicherheit der Pipelines-REST-API

- Verwenden von Proxy-URLs für die GitHub Enterprise-Integration

- Geplante Builds-Verbesserungen

- Updates zum Dienst-Hook-Ereignis "Änderung des Ausführungsphasenstatus"

- Änderung des Standardumfangs von Zugriffstoken in klassischen Build-Pipelines

- Unterstützung von Azure Pipelines für die Version von San Diego von ServiceNow

- Ankündigung der Einstellung des Windows 2016-Images

- Ankündigung der Abkündigung von macOS 10.15 Catalina-Images (aktualisiert)

Azure Artifacts

Azure-Pipelines

Unterstützung von Azure Pipelines für die San Diego-Version von ServiceNow

Azure Pipelines verfügt über eine vorhandene Integration in ServiceNow. Die Integration basiert auf einer App in ServiceNow und einer Erweiterung in Azure DevOps. Wir haben die App jetzt aktualisiert, um mit der San Diego-Version von ServiceNow zu arbeiten. Um sicherzustellen, dass diese Integration funktioniert, führen Sie ein Upgrade auf die neue Version der App (4.205.2) aus dem ServiceNow Store durch.

Weitere Informationen finden Sie in der Dokumentation zur Integration in serviceNow Change Management.

Verbesserungen der Sicherheit der Pipelines-REST-API

Der Großteil der REST-APIs in Azure DevOps verwenden bereichsbezogene PAT-Token. Einige von ihnen erfordern jedoch vollständig bereichsbezogene PAT-Token. Mit anderen Worten, Sie müssten ein PAT-Token erstellen, indem Sie "Vollzugriff" auswählen, um einige dieser APIs zu verwenden. Solche Token stellen ein Sicherheitsrisiko dar, da sie zum Aufrufen einer beliebigen REST-API verwendet werden können. Wir haben Verbesserungen in Azure DevOps vorgenommen, um die Notwendigkeit vollständiger Token zu entfernen, indem wir jede REST-API in einen bestimmten Bereich integrieren. Im Rahmen dieses Aufwands erfordert die REST-API zum Aktualisieren von Pipelineberechtigungen für eine Ressource jetzt einen bestimmten Bereich. Der Bereich hängt vom Typ der Ressource ab, die für die Verwendung autorisiert wird:

-

Code (read, write, and manage)für Ressourcen vom Typrepository -

Agent Pools (read, manage)oderEnvironment (read, manage)für Ressourcen vom Typqueueundagentpool -

Secure Files (read, create, and manage)für Ressourcen vom Typsecurefile -

Variable Groups (read, create and manage)für Ressourcen vom Typvariablegroup -

Service Endpoints (read, query and manage)für Ressourcen vom Typendpoint -

Environment (read, manage)für Ressourcen vom Typenvironment

Für die Massenbearbeitung von Pipeline-Berechtigungen benötigen Sie weiterhin ein PAT-Token mit vollem Gültigkeitsbereich. Weitere Informationen zum Aktualisieren von Pipelineberechtigungen für Ressourcen finden Sie in der Dokumentation zu Pipelineberechtigungen – Aktualisieren von Pipelineberechtigungen für Ressourcen .

Verwenden von Proxy-URLs für die GitHub Enterprise-Integration

Azure Pipelines integrieren sich mit lokalen GitHub Enterprise-Servern, um kontinuierliche Integrations- und PR-Builds auszuführen. In einigen Fällen liegt der GitHub Enterprise Server hinter einer Firewall und erfordert, dass der Datenverkehr über einen Proxyserver weitergeleitet wird. Um dieses Szenario zu unterstützen, können Sie mit den GitHub Enterprise Server-Dienstverbindungen in Azure DevOps eine Proxy-URL konfigurieren. Bisher wurde nicht der gesamte Datenverkehr von Azure DevOps über diese Proxy-URL weitergeleitet. Mit diesem Update stellen wir sicher, dass wir den folgenden Datenverkehr von Azure Pipelines weiterleiten, um die Proxy-URL zu durchlaufen:

- Zweige abrufen

- Abrufen von Pull-Request-Informationen

- Buildstatus melden

Verbesserungen geplanter Builds

Das Problem, das dazu führte, dass die Zeitplaninformationen einer Pipeline beschädigt wurden und die Pipeline nicht mehr geladen werden konnte, wurde behoben. Dies wurde beispielsweise ausgelöst, wenn der Name der Verzweigung eine bestimmte Anzahl von Zeichen überschritten hat.

Ankündigung der Einstellung des Windows 2016-Images

Azure Pipelines entfernt das Windows 2016-Image (vs2017-win2016) aus unseren gehosteten Pools am 31. Juli. Weitere Informationen zum Identifizieren von Pipelines mithilfe veralteter Bilder, einschließlich Windows 2016, finden Sie in unserem Blogbeitrag "Hosted Pipelines Image Deprecation".

Ankündigung der Veraltetkeit von macOS 10.15 Catalina-Images (aktualisiert)

Azure Pipelines wird das macOS 10.15 Catalina Image in unseren gehosteten Pools einstellen. Dieses Bild wird ab dem 30. September außer Betrieb genommen. Möglicherweise werden längere Warteschlangenzeiten angezeigt.

Damit Sie besser erkennen können, welche Pipelines das macOS-1015-Image verwenden, planen wir Brownouts. Jobs werden während einer Brownout-Phase fehlschlagen.

- Warnmeldungen werden auf Pipelineausführungen mit dem macOS-1015-Image angezeigt.

- Ein Skript steht zur Verfügung, um Pipelines mithilfe veralteter Bilder zu finden, einschließlich macOS-1015

- Wir planen kurze "Brownouts". Jede macOS-1015-Ausführung schlägt während des Brownout-Zeitraums fehl. Daher wird empfohlen, Ihre Pipelines vor den Brownouts zu migrieren.

Brownout-Zeitplan (aktualisiert)

- 7. Oktober 10:00 UTC - 7. Oktober 16:00 UTC

- 14. Oktober, 12:00 UTC - 14. Oktober 18:00 UTC

- 21. Oktober 14:00 UTC - 21. Oktober 20:00 UTC

- 28. Oktober 16:00 UTC - 28. Oktober 22:00 UTC

- 4. November 22:00 UTC - 5. November 04:00 UTC

- Am 11. November von 04:00 UTC bis 10:00 UTC

- 18. November 06:00 UTC - 18. November 12:00 UTC

- 25. November 08:00 UTC - 25. November 14:00 UTC

Updates für das Dienst-Hook-Ereignis „Ausführungsphasenstatus geändert”

Mit Dienst-Hooks können Sie Aufgaben in anderen Diensten ausführen, wenn Ereignisse in Ihrem Projekt in Azure DevOps auftreten. Der Statuswechsel der Ausführungsphase ist eines dieser Ereignisse. Das Ereignis "Status der Ausführungsphase geändert" muss Informationen über die Ausführung enthalten, einschließlich des Namens der Pipeline und des Zustands der Gesamtausführung. Zuvor wurden nur Informationen zur ID und zum Namen des Laufs enthalten. Mit diesem Update haben wir Änderungen am Ereignis vorgenommen, um fehlende Informationen einzuschließen.

Änderung des Standardumfangs von Zugriffstoken in klassischen Build-Pipelines

Um die Sicherheit klassischer Buildpipelines zu verbessern, lautet der Autorisierungsbereich des Buildauftrags standardmäßig Project. Bisher war es project Collection. Weitere Informationen zu Job-Zugriffstoken. Diese Änderung wirkt sich nicht auf eine der vorhandenen Pipelines aus. Es betrifft nur neue klassische Build-Pipelines, die Sie ab jetzt erstellen.

Azure Artifacts

Aktualisierte Standardfeedberechtigungen

Project Collection Build Service-Konten verfügen jetzt standardmäßig über die Rolle " Mitarbeiter" , wenn ein neuer Azure Artifacts-Feed mit Organisationsbereich anstelle der aktuellen Rolle "Mitwirkender " erstellt wird.

Nächste Schritte

Hinweis

Diese Features werden in den nächsten zwei bis drei Wochen eingeführt.

Gehen Sie zu Azure DevOps und schauen Sie sich an.

So geben Sie Feedback

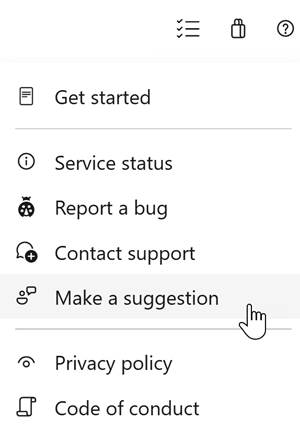

Wir würden uns freuen zu hören, was Sie über diese Features denken. Verwenden Sie das Hilfemenü, um ein Problem zu melden oder einen Vorschlag bereitzustellen.

Sie können auch Ratschläge und Ihre Fragen von der Community in Stack Overflow beantworten lassen.

Vielen Dank,

Vijay Machiraju