Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Wenn wir derzeit ein persönliches Zugriffstoken entdecken, das in einem öffentlichen GitHub-Repository eingecheckt ist, senden wir eine detaillierte E-Mail-Benachrichtigung an den Tokenbesitzer und protokollieren ein Ereignis im Überwachungsprotokoll Ihrer Azure DevOps-Organisation. Mit diesem Update haben wir die Option für Projektsammlungsadministratoren hinzugefügt, um Benachrichtigungen zu erhalten, wenn ein persönliches Zugriffstoken für einen Benutzer, der zu seiner Organisation gehört, in einem öffentlichen GitHub-Repository gefunden wird. Dies hilft Projektsammlungsadministratoren zu wissen, wann es verleckte Token gibt, die ihre Azure DevOps-Konten und -Daten kompromittieren können.

Weitere Informationen finden Sie in den Versionshinweisen.

Allgemein

- Project-Sammlungsadministratoren können sich für Benachrichtigungen im Zusammenhang mit persönlichen Zugriffstoken in einem öffentlichen GitHub-Repository anmelden.

- Erzwingen der Sicherheitsüberprüfung für alle Azure DevOps-Anforderungen

Azure Boards

- Zugewiesen an Kinderkarten in Kanban-Karten

- Allgemeine Verfügbarkeit der Abfrage nach übergeordneter ID

Azure-Pipelines

- Unterstützung von gruppenverwalteten Dienstkonten als Agentendienstkonto

- Informationsläufe

-

Die REST-API-Eigenschaft

retentionRulesder Builddefinition ist veraltet.

Allgemein

Project-Sammlungsadministratoren können sich für Benachrichtigungen im Zusammenhang mit persönlichen Zugriffstoken in einem öffentlichen GitHub-Repository anmelden.

Project-Sammlungsadministratoren können sich jetzt anmelden, um Benachrichtigungen zu erhalten, wenn ein persönliches Zugriffstoken (PAT), das zu einem Benutzer in seiner Organisation gehört, in einem öffentlichen GitHub-Repository gefunden wird.

Als Erinnerung scannt das Azure DevOps-Sicherheitsteam in Zusammenarbeit mit unseren Partnern bei GitHub nach Azure DevOps-PATs, die in öffentliche Repositories auf GitHub eingefügt werden, und sendet eine E-Mail-Benachrichtigung an den Besitzer des Tokens, falls ein solches Token in einem öffentlichen GitHub-Repository gefunden wird. Dies wird auch im Überwachungsprotokoll der Azure DevOps-Organisation protokolliert.

Project-Sammlungsadministratoren können diese Benachrichtigungen abonnieren, indem sie zu Benutzereinstellungen – Benachrichtigungen –>> Neues Abonnement navigieren

Erzwingen der Sicherheitsüberprüfung für alle Azure DevOps-Anforderungen

Azure DevOps schließt eine frühere Sicherheitsanfälligkeit, die es bestimmten Benutzern ermöglicht, eine Sicherheitsüberprüfung zu umgehen, wenn Sie den X-TFS-FedAuthRedirect-Header verwenden, um Aufrufe an Azure DevOps-Ressourcen zu tätigen. Jetzt müssen alle Benutzer, die diesen X-TFS-FedAuthRedirect-Header verwenden, immer den von ihrem Mandanten festgelegten Azure Active Directory-Richtlinien entsprechen und sich regelmäßig bei ihren Azure DevOps-Konten anmelden, um sicherzustellen, dass sie immer über eine aktive Benutzersitzung verfügen.

Wenn Sie diesen Header verwendet haben und als nicht kompatibel gelten, können 401s auftreten, wenn Sie Anrufe mit X-TFS-FedAuthRedirect tätigen. Die empfohlene Aktion für Personen, die diesen Header verwenden, besteht darin, sicherzustellen, dass Ihr Konto alle erforderlichen Administratorrichtlinien erfüllt, sich erneut bei Azure DevOps anzumelden, um eine neue Benutzersitzung zu erhalten und sich mindestens einmal alle 90 Tage bei Azure DevOps anzumelden oder die Dauer der von Ihren Mandantenadministratoren festgelegten Anmeldehäufigkeitsprüfungen zu berücksichtigen.

Dies kann auch für Benutzer von Visual Studio gelten, da das Produkt auch Anrufe unter Verwendung des X-TFS-FedAuthRedirect-Headers hinter den Kulissen tätigen kann. Wenn Sie im Visual Studio-Produkt auf 401s stoßen (z. B. Banner oder Fehlermeldungen, die den Zugriff auf Azure DevOps-Ressourcen blockieren), gilt die oben genannte Empfehlung. Stellen Sie sicher, dass Ihr Konto Administratorrichtlinien erfüllt, sich erneut bei Azure DevOps anmeldet und dies in regelmäßigen Abständen fortführen, um Unterbrechungen zu vermeiden.

Azure Boards

Untergeordneten Elementen in Kanban-Karten zugewiesen

Wir haben den Avatar „Zugewiesen an“ zu allen Kind-Elementen auf den Kanban-Board-Karten hinzugefügt. Dies erleichtert jetzt das Verständnis, welche Elemente zugewiesen wurden und wem. Sie können auch das Kontextmenü verwenden, um die Arbeitsaufgabe schnell zuzuweisen.

Hinweis

Dieses Feature ist in der Vorschau der Neuen Boards-Hubs verfügbar.

Allgemeine Verfügbarkeit der Abfrage nach übergeordneter ID

Mit diesem Update veröffentlichen wir in der Regel die Möglichkeit, Arbeitsaufgaben nach übergeordneter ID abzufragen. Dies ist ein großartiges Feature, wenn Sie nach Möglichkeiten suchen, eine flache Liste von Kindern basierend auf dem Elternteil zu erhalten.

Azure-Pipelines

Unterstützen von gruppenverwalteten Dienstkonten als Agentdienstkonto

Gruppenverwaltete Dienstkonten (Group Managed Service Accounts, gSMAs) stellen eine zentrale Kennwortverwaltung für Domänenkonten bereit, die als Dienstkonten fungieren. Der Azure Pipelines-Agent kann diesen Kontotyp erkennen, sodass während der Konfiguration kein Kennwort erforderlich ist:

.\config.cmd --url https://dev.azure.com/<Organization> `

--auth pat --token <PAT> `

--pool <AgentPool> `

--agent <AgentName> --replace `

--runAsService `

--windowsLogonAccount <DOMAIN>\<gMSA>

Informationsläufe

Eine Informationsausführung teilt Ihnen mit, dass Azure DevOps den Quellcode einer YAML-Pipeline nicht abrufen konnte. Ein solcher Lauf sieht wie folgt aus.

Azure DevOps ruft den Quellcode einer YAML-Pipeline als Reaktion auf externe Ereignisse ab, z. B. einen pushed commit oder als Reaktion auf interne Trigger, um beispielsweise zu überprüfen, ob Codeänderungen vorhanden sind und eine geplante Ausführung starten oder nicht. Wenn dieser Schritt fehlschlägt, erstellt das System einen Informationslauf. Diese Ausführung wird nur erstellt, wenn sich der Code der Pipeline in einem GitHub- oder BitBucket-Repository befindet.

Das Abrufen des YAML-Codes einer Pipeline kann aufgrund von Folgendem fehlschlagen:

- Repositoryanbieter verzeichnet einen Ausfall

- Anforderungsdrosselung

- Authentifizierungsprobleme

- Der Inhalt der .yml Datei der Pipeline kann nicht abgerufen werden.

Weitere Informationen zu Informationsläufen.

Die REST-API-Eigenschaft retentionRules der Builddefinition ist veraltet.

Im Antworttyp der Build-Definition REST-APIBuildDefinition ist die retentionRules Eigenschaft jetzt als veraltet markiert, da diese Eigenschaft immer eine leere Menge zurückgibt.

Nächste Schritte

Hinweis

Diese Features werden in den nächsten zwei bis drei Wochen eingeführt.

Gehen Sie zu Azure DevOps und schauen Sie sich an.

So geben Sie Feedback

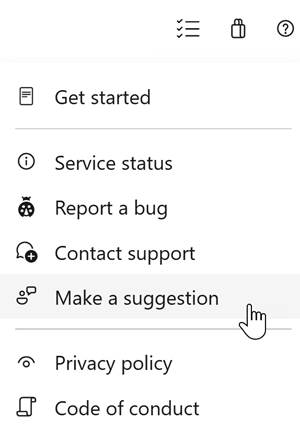

Wir würden uns freuen zu hören, was Sie über diese Features denken. Verwenden Sie das Hilfemenü, um ein Problem zu melden oder einen Vorschlag bereitzustellen.

Sie können auch Ratschläge und Ihre Fragen von der Community in Stack Overflow beantworten lassen.

Vielen Dank,

Aaron Hallberg