Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel wird erläutert, wie Sie Verbunddatenconnectors konfigurieren, um die Abfrage externer Datenquellen aus dem Microsoft Sentinel-Datensee zu ermöglichen. Sie können eine Verbundlösung mit Azure Databricks, Azure Data Lake Storage (ADLS) Gen 2 und Microsoft Fabric herstellen.

Voraussetzungen

Stellen Sie vor dem Einrichten des Datenverbunds sicher, dass Sie die folgenden Anforderungen erfüllen:

Sentinel Data Lake Onboarding: Ihr Mandant muss in den Sentinel Data Lake integriert werden. Weitere Informationen finden Sie unter Einführung in den Datensee von Microsoft Sentinel.

Öffentliche Barrierefreiheit: Die externe Quelle muss öffentlich zugänglich sein. Private Endpunkte werden derzeit nicht unterstützt.

Dienstprinzipal: Ein Dienstprinzipal mit entsprechenden Berechtigungen in der Datenquelle, mit der Sie eine Verbindung herstellen möchten, ist für Azure Databricks- und Azure Data Lake Storage Gen2-Quellen erforderlich. Weitere Informationen finden Sie unter Microsoft Entra ID-App-Registrierungen.

Azure Key Vault: Ein Azure Key Vault, das mit dem Client-Geheimnis des Dienstprinzipals konfiguriert ist, ist erforderlich. Die Microsoft Sentinel-Anwendungsidentität benötigt Berechtigungen, die dem Schlüsseltresor zugewiesen sind. Weitere Informationen zum Konfigurieren von Azure Key Vaults finden Sie unter Azure Key Vaults.

Microsoft Sentinel-Berechtigungen:Datenberechtigungen (Verwalten) für Systemtabellen zur Konfiguration eines Datenverbundconnectors. Weitere Informationen finden Sie unter Rollen und Berechtigungen in der Microsoft Sentinel-Plattform.

Erstellen eines Diensthauptkontos

Für die Föderation von Azure Databricks und ADLS Gen 2 benötigen Sie einen Dienstprinzipal mit Zugriffsanmeldeinformationen, die in Azure Key Vault gespeichert sind. Sie können einen vorhandenen Dienstprinzipal verwenden oder die folgenden Schritte zum Erstellen eines neuen Dienstprinzipals verwenden.

Erstellen Sie eine Microsoft Entra ID-Anwendungsregistrierung:

- Navigieren Sie im Azure-Portal zu Microsoft Entra ID>App registrations.

- Wählen Sie Neue Registrierung aus.

- Geben Sie einen Namen für die Anwendung ein.

- Lassen Sie den Umleitungs-URI leer (für dieses Szenario nicht erforderlich).

- Wählen Sie Registrieren aus.

Erstellen eines geheimen Clientschlüssels:

- Wechseln Sie in Ihrer App-Registrierung zu Zertifikaten und geheimen Schlüsseln.

- Wählen Sie Neuer Clientschlüssel.

- Geben Sie eine Beschreibung ein, und wählen Sie einen Ablaufzeitraum aus.

- Klicken Sie auf Hinzufügen.

- Kopieren Sie den geheimen Clientschlüsselwert sofort zur Verwendung im nächsten Abschnitt. Sie können diesen Wert nicht abrufen, nachdem Sie die Seite verlassen haben.

Beachten Sie die Anwendungsdetails:

- Anwendungs-ID (Client)

- Objekt-ID

- Verzeichnis-ID (Mandant)

Weitere Informationen zum Erstellen von Dienstprinzipalen finden Sie unter Microsoft Entra ID-App-Registrierungen.

Erstellen eines Azure Key Vault und Speichern von Anmeldeinformationen

Sie können einen vorhandenen Azure Key Vault verwenden und die folgenden Schritte ausführen, um den Key Vault-Zugriff zu konfigurieren, oder einen neuen Key Vault mit den folgenden Schritten erstellen:

Erstellen eines Azure Key Vault:

- Erstellen Sie im Azure-Portal einen neuen Azure Key Vault.

- Verwenden Sie das rollenbasierte Zugriffssteuerungsmodell von Azure (empfohlen).

- Aktivieren Sie die Soft Delete- und Schutz vor endgültigem Löschen-Einstellungen für den Schlüsseltresor.

- Notieren Sie sich den Key Vault-URI nach der Erstellung.

Key Vault-Zugriff konfigurieren:

- Weisen Sie die Rolle " Key Vault Secrets User " der verwalteten Identität der Microsoft Sentinel-Plattform zu. Die Identität wird mit dem Präfix "

msg-resources-" versehen. - Wenn Sie Zugriffsrichtlinien für Key Vaults anstelle der rollenbasierten Zugriffssteuerung von Azure verwenden, stellen Sie die Berechtigungen für "Abrufen" und "Liste für geheime Verwaltungsvorgänge" bereit.

- Weisen Sie die Rolle " Key Vault Secrets User " der verwalteten Identität der Microsoft Sentinel-Plattform zu. Die Identität wird mit dem Präfix "

Speichern Sie den geheimen Clientschlüssel im Key Vault:

- Wechseln Sie in Ihrem Schlüsseltresor zu "Geheime Schlüssel>generieren/importieren".

- Erstellen Sie einen neuen geheimen Schlüssel, der den geheimen Clientschlüssel des Dienstprinzipals enthält.

- Notieren Sie sich den geheimen Namen. Sie wird beim Konfigurieren der Datenverbundconnectorinstanz verwendet.

Weitere Informationen zum Konfigurieren von Azure Key Vaults finden Sie unter Azure Key Vaults.

Föderierte Datenkonnektoren

Verbundconnectors werden auf der Seite "Datenconnectors" in Microsoft Sentinel im Defender-Portal verwaltet.

Navigieren Sie zu Microsoft Sentinel>Konfiguration>Datenverbinder.

Wählen Sie unter "Datenverbund" "Katalog" aus, um die verfügbaren Verbundconnectors anzuzeigen.

Auf der Katalogseite wird Folgendes angezeigt:

- Verfügbare Föderationskonnektortypen

- Anzahl der konfigurierten Instanzen für jeden Connector

- Publisher- und Supportinformationen

Wählen Sie die Seite "Meine Connectors" aus, um alle konfigurierten Connectorinstanzen anzuzeigen. Auf der Seite werden die Instanzen der Datenverbund-Konnektoren Ihres Mandanten zusammen mit ihrem Anzeigenamen, der Version, dem Status und dem Supportanbieter aufgelistet.

Wählen Sie jede Instanz aus, um Details anzuzeigen, Konfigurationen zu bearbeiten oder die Instanz zu löschen.

Erstellen einer Connectorinstanz

Der Prozess zum Erstellen einer Connectorinstanz variiert je nach der externen Datenquelle, mit der Sie eine Verbindung herstellen. Folgen Sie den Anweisungen für Ihren spezifischen Datenquellentyp.

Erstellen einer Microsoft Fabric-Connectorinstanz

Bevor Sie die Fabric-Connectorinstanz konfigurieren, müssen Sie Berechtigungen innerhalb der Microsoft Fabric-Umgebung einrichten, damit Microsoft Sentinel auf die Daten zugreifen kann.

Konfigurieren Sie die Administratoreinstellungen in Microsoft Fabric, um den Mandanten für die externe Datenfreigabe zu aktivieren. Weitere Informationen finden Sie unter Erstellen einer externen Datenfreigabe.

Konfigurieren Sie die Administratoreinstellungen in Microsoft Fabric so, dass die Einstellung "Dienstprinzipale können öffentliche Fabric-APIs aufrufen" aktiviert ist. Weitere Informationen finden Sie unter Dienstprinzipale, die öffentliche Fabric-APIs aufrufen können.

Fügen Sie die Sentinel-Plattformidentität mit dem Präfix

msg-resources-als Werkbereichsmitglied im Lakehouse hinzu, aus dem Sie Tabellen federieren möchten. Weitere Informationen finden Sie unter "Gewähren des Zugriffs auf Arbeitsbereiche".

Wählen Sie auf der Seite "Datenverbundkatalog>" die Zeile "Microsoft Fabric" aus.

Wählen Sie im seitlichen Bereich die Option "Verbinder verbinden" aus.

Geben Sie die folgenden Informationen ein:

Feld Beschreibung Instanzname Ein benutzerfreundlicher Name für diese Connectorinstanz. Dieser Instanzname wird an die Tabellen angefügt, die aus dieser Instanz im See dargestellt werden. Fabric-Arbeitsbereichs-ID ID des Fabric-Arbeitsbereichs, der verbunden werden soll. Wenn Sie zum Fabric-Arbeitsbereich oder Lakehouse navigieren, befindet sich die Arbeitsbereichs-ID in der URL nach /groups/Lakehouse Tabellen-ID ID der Fabric Lakehouse-Tabelle, die verbunden werden soll. Wenn Sie zum Fabric Lakehouse navigieren, wird die Lakehouse-ID in der URL nach /lakehouses/angezeigt.Wählen Sie Weiteraus.

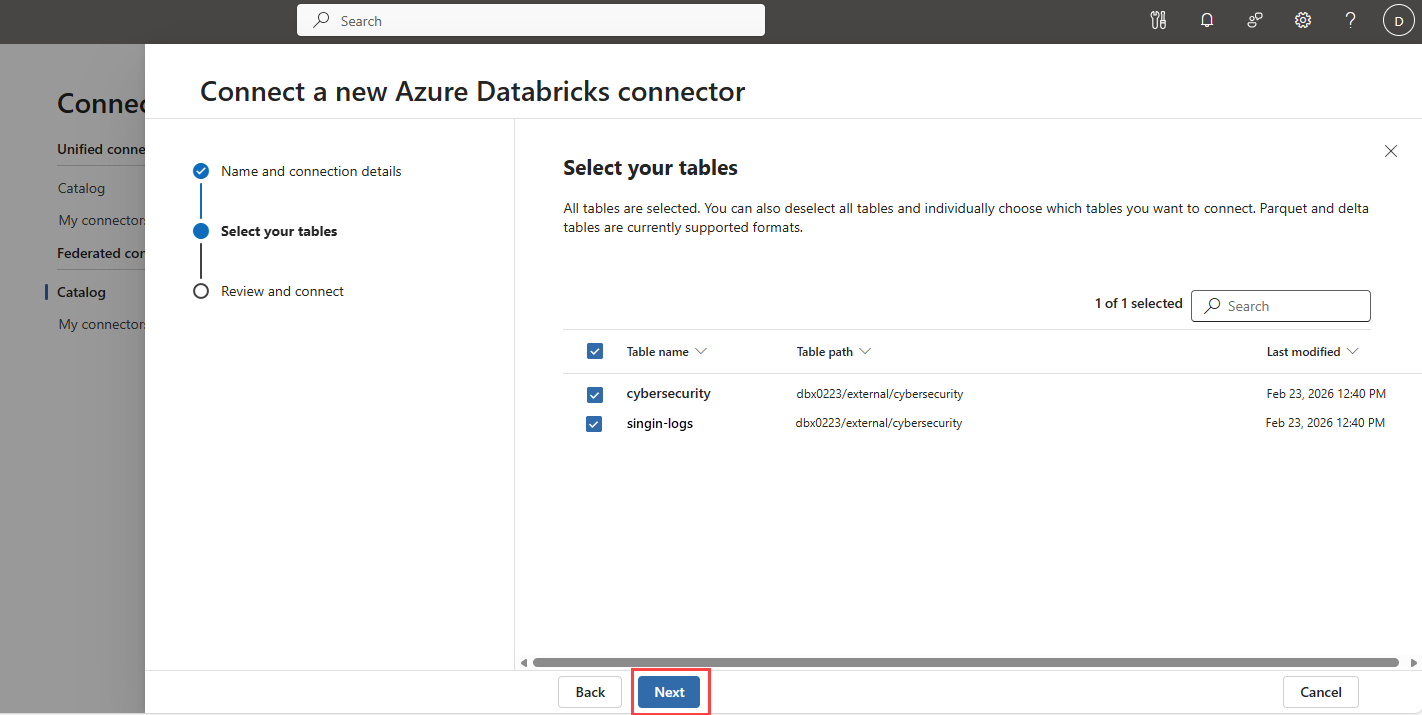

Wählen Sie die Tabellen aus, die Sie verbinden möchten.

Wählen Sie Weiteraus.

Überprüfen Sie die Verbundzielkonfiguration.

Wählen Sie "Verbinden" aus, um die Verbindungsinstanz zu erstellen.

Hinweis

Die Dateien in Ihrer Zieldatenquelle müssen im Delta-Parquet-Format vorliegen, um aus dem Sentinel Data Lake gelesen zu werden.

Überprüfen Sie Tabellen aus Ihrer Connector-Instanz

Überprüfen Sie nach dem Erstellen einer Connectorinstanz, ob die Tabellen, die Sie verbinden, in Microsoft Sentinel verfügbar sind.

Navigieren Sie zu Microsoft Sentinel-Konfigurationstabellen >>.

Filtern Sie nach "Verbundtyp ", um alle Verbundtabellen anzuzeigen.

Suchen Sie nach dem Namen der Connectorinstanz.

Tabellen aus Ihrer Connectorinstanz werden mit ihrem Namen aufgelistet, gefolgt von

_instance name. Wenn der Name Ihrer Datenkonnektorinstanz beispielsweiseGlobalHRDatawar und Ihre Tabellehrlogsgenannt wurde, wird Ihr Tabellenname alshrlogs_GlobalHRDataangezeigt.Wählen Sie eine Tabelle aus der Liste aus, um den Detailbereich zu öffnen.

Wählen Sie die Registerkarte "Übersicht " aus, um den Tabellentyp und den Verbundanbieter anzuzeigen.

Wählen Sie die Registerkarte "Datenquelle " aus, um den Datenanbieter und das Quellprodukt der Connectorinstanz für die Tabelle anzuzeigen. Wenn Sie den Namen der Konnektorinstanz auswählen, gelangen Sie zu dieser Instanz in Meine Konnektoren innerhalb von Datenkonnektoren.

Wählen Sie die Registerkarte "Schema " aus, um das Tabellenschema anzuzeigen.

Wählen Sie auf der Registerkarte "Schema " die Option "Aktualisieren" aus, um das tabellenschema zu aktualisieren, das der Verbundtabelle zugeordnet ist.

Verwalten von Connectorinstanzen

So ändern oder löschen Sie eine Connectorinstanz:

- Navigieren Sie zurSeite "Meine Connectors>.

- Wählen Sie die Connectorinstanz aus, die Sie verwalten möchten.

- Verwenden Sie im Detailbereich die verfügbaren Optionen für:

- Verbindungseinstellungen bearbeiten

- Hinzufügen oder Entfernen von Verbundtabellen

- Löschen der Connectorinstanz

Hinweis

Microsoft Fabric-Verbindungsinstanzen unterstützen keine Bearbeitung. Sie können eine neue Verbundverbindung erstellen, um weitere Tabellen hinzuzufügen, oder Sie können die Fabric-Verbindungsinstanz löschen und mit demselben Instanznamen und einer anderen Gruppe ausgewählter Tabellen neu erstellen.

Problembehandlung

Verbindung schlägt fehl

Überprüfen Sie, ob die von

msg-resources-verwaltete Identität der Sentinel-Plattform die richtigen Berechtigungen für Azure Key Vault hat.Wenn Ihre Verbindungsquelle Azure Databricks oder Azure Data Lake Storage Gen2 ist, stellen Sie sicher, dass der Key Vault das korrekte Client Secret für Ihren Dienstprinzipal enthält.

Das Key Vault-Netzwerk muss während der Connectorkonfiguration auf "Öffentlichen Zugriff von allen Netzwerken zulassen " festgelegt werden. Dies ist die Standardkonfiguration von Key Vault. Sie kann nach der Erstellung oder Bearbeitung des Anschlusses geändert werden.

Vergewissern Sie sich, dass die externe Datenquelle öffentlich zugänglich ist.

Überprüfen Sie, ob der Dienstprinzipal über entsprechende Berechtigungen für die Zieldatenquelle für Azure Databricks und ADLS verfügt.

Wenn die Zieldatenquelle Fabric ist, überprüfen Sie, ob der Identität mit dem Präfix

msg-resources-für Microsoft Sentinel die Berechtigung als Arbeitsbereichsmitglied erteilt wurde.Stellen Sie sicher, dass Sie nicht mehr als 100 Verbindungsinstanzen haben.

Hinweis

ADLS und Azure Databricks verwenden eine Verbindungsinstanz pro Verbundverbindung. Fabric kann mehr Instanzen pro Verbundverbindung verwenden. Für Fabric zählt jedes Lakehouse-Schema in Ihrer Verbundverbindung mit dem Grenzwert von 100 Instanzen.

Tabellen werden nicht angezeigt

Überprüfen Sie, ob der Dienstprinzipal Lesezugriff auf die Zieltabellen für ADLS und Azure Databricks hat. Vergewissern Sie sich außerdem, dass sich der Dienstprinzipal im selben Mandanten wie diese Datenquellen befindet.

Stellen Sie für Databricks sicher, dass Sie sowohl die vordefinierte Voreinstellung für die Datenleser-Berechtigung als auch die Berechtigung "Externe Nutzung Schema" für den Dienstprinzipal erteilt haben.

Stellen Sie bei ADLS Gen 2 sicher, dass dem Dienstprinzipal die Rolle "Storage Blob Data Reader" zugewiesen ist.

Probleme mit der Abfrageleistung

Berücksichtigen Sie die Größe der Daten, die von externen Quellen abgefragt werden.

Optimieren Sie Abfragen, um Daten frühzeitig zu filtern.

Überprüfen Sie die Netzwerkkonnektivität zwischen Sentinel und der externen Quelle.