Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Azure Firewall Workbook bietet eine flexible Canvas für die Azure Firewall-Datenanalyse. Verwenden Sie sie, um umfangreiche visuelle Berichte im Azure-Portal zu erstellen. Sie können mehrere Firewalls nutzen, die in Azure bereitgestellt werden, und sie in einheitlichen interaktiven Umgebungen kombinieren.

Sie können Einblicke in Azure Firewall-Ereignisse erhalten, Informationen zu Ihren Anwendungs- und Netzwerkregeln erhalten und Statistiken zu Firewallaktivitäten über URLs, Ports und Adressen hinweg anzeigen. Azure Firewall Workbook ermöglicht es Ihnen, Ihre Firewalls und Ressourcengruppen zu filtern und dynamisch nach Kategorie mit einfach zu lesenden Datensätzen zu filtern, wenn sie ein Problem in Ihren Protokollen untersuchen.

Voraussetzungen

Bevor Sie beginnen, aktivieren Sie Azure Structured Firewall Logs über das Azure-Portal.

Von Bedeutung

Alle folgenden Abschnitte sind nur für strukturierte Firewallprotokolle gültig.

Wenn Sie Legacyprotokolle verwenden möchten, können Sie die Diagnoseprotokollierung über das Azure-Portal aktivieren. Wechseln Sie dann zu GitHub-Arbeitsmappe für Azure Firewall , und folgen Sie den Anweisungen auf der Seite.

Lesen Sie außerdem Azure Firewall-Protokolle und -Metriken , um einen Überblick über die Diagnoseprotokolle und Metriken zu erhalten, die für Azure Firewall verfügbar sind.

Get started

Nachdem Sie strukturierte Firewallprotokolle eingerichtet haben, verwenden Sie die eingebetteten Azure-Firewall-Arbeitsmappen, indem Sie die folgenden Schritte ausführen:

Wechseln Sie im Portal zu Ihrer Azure Firewall-Ressource.

Wählen Sie unter "Überwachung" die Option "Arbeitsmappen" aus.

Im Katalog können Sie neue Arbeitsmappen erstellen oder die vorhandene Azure Firewall-Arbeitsmappe verwenden, wie in der folgenden Abbildung dargestellt:

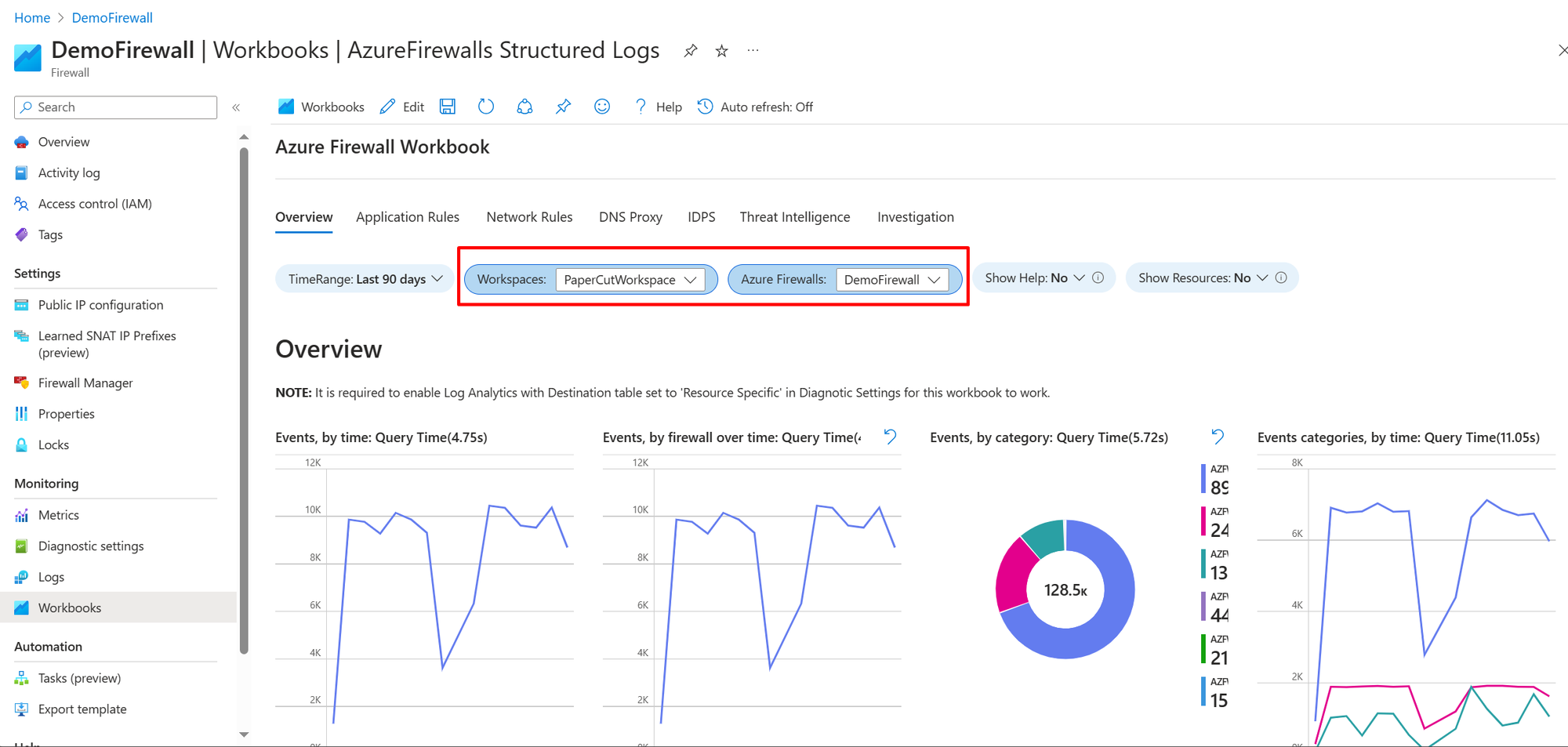

Wählen Sie den Log Analytics-Arbeitsbereich und einen oder mehrere Firewallnamen aus, die Sie in dieser Arbeitsmappe verwenden möchten, wie in der folgenden Abbildung dargestellt:

Abschnitte in der Arbeitsmappe

Die Azure Firewall-Arbeitsmappe verfügt über sieben Registerkarten, die jeweils unterschiedliche Aspekte des Diensts behandeln. In den folgenden Abschnitten werden die einzelnen Registerkarten beschrieben.

Überblick

Auf der Registerkarte "Übersicht" werden Diagramme und Statistiken zu allen Arten von Firewallereignissen angezeigt, die aus verschiedenen Protokollierungskategorien aggregiert werden. Diese Aggregation umfasst Netzwerkregeln, Anwendungsregeln, DNS, Intrusion Detection and Prevention System (IDPS), Threat Intelligence und mehr. Die verfügbaren Widgets auf der Registerkarte "Übersicht" umfassen:

- Ereignisse nach Uhrzeit: Zeigt die Ereignishäufigkeit im Laufe der Zeit an.

- Ereignisse nach Firewall im Laufe der Zeit: Zeigt die Ereignisverteilung über Firewalls im Laufe der Zeit an.

- Ereignisse nach Kategorie: Kategorisiert und zählt Ereignisse.

- Ereigniskategorien nach Uhrzeit: Zeigt Ereigniskategorien im Laufe der Zeit an.

- Durchschnittlicher Durchsatz des Firewalldatenverkehrs: Zeigt durchschnittliche Daten an, die durch die Firewall übergeben werden.

- SNAT-Portnutzung: Zeigt die Verwendung von SNAT-Ports an.

- Anzahl der Netzwerkregeltreffer (SUM): Zählt Netzwerkregeltrigger.

- Anzahl der Anwendungsregeltreffer (SUM): Zählt Anwendungsregeltrigger.

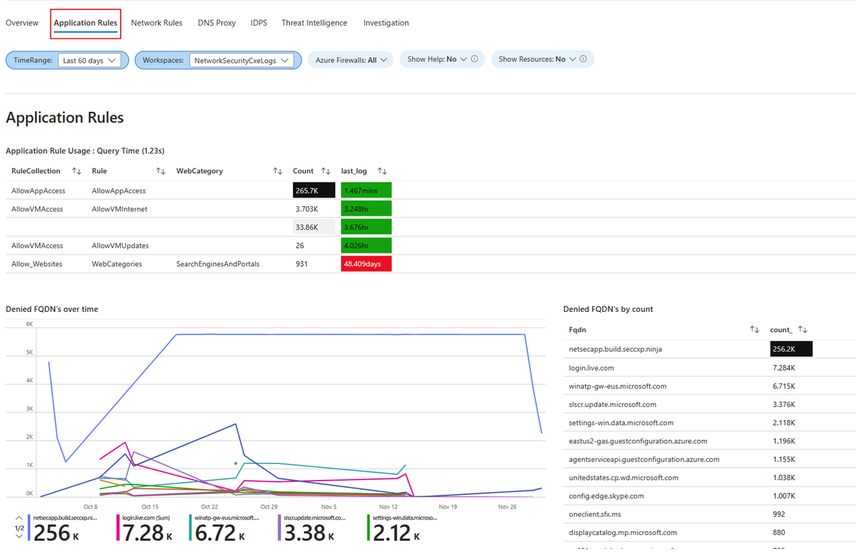

Anwendungsregeln

Auf der Registerkarte "Anwendungsregeln " werden Statistiken zu Ereignissen der Ebene 7 angezeigt, die mit Ihren spezifischen Anwendungsregeln in der Azure Firewall-Richtlinie korreliert sind. Die folgenden Widgets sind auf der Registerkarte "Anwendungsregeln " verfügbar:

- Anwendungsregelverwendung: Zeigt die Verwendung von Anwendungsregeln an.

- Verweigerte FQDNs im Zeitverlauf: Zeigt die im Zeitverlauf verweigerten vollqualifizierten Domänennamen (FQDNs) an.

- Verweigerte FQDNs nach Anzahl: Zählt die verweigerten FQDNs.

- Zulässige FQDNs im Laufe der Zeit: Zeigt zulässige FQDNs im Laufe der Zeit an.

- Zulässige FQDNs nach Anzahl: Anzahl zulässiger FQDNs.

- Erlaubte Webkategorien im Zeitverlauf: Zeigt die im Zeitverlauf erlaubten Webkategorien an.

- Zulässige Webkategorien nach Anzahl: Anzahl zulässiger Webkategorien.

- Verweigerte Webkategorien im Zeitverlauf: Zeigt verweigerte Webkategorien im Laufe der Zeit an.

- Abgelehnte Webkategorien nach Anzahl: Zählt die abgelehnten Webkategorien.

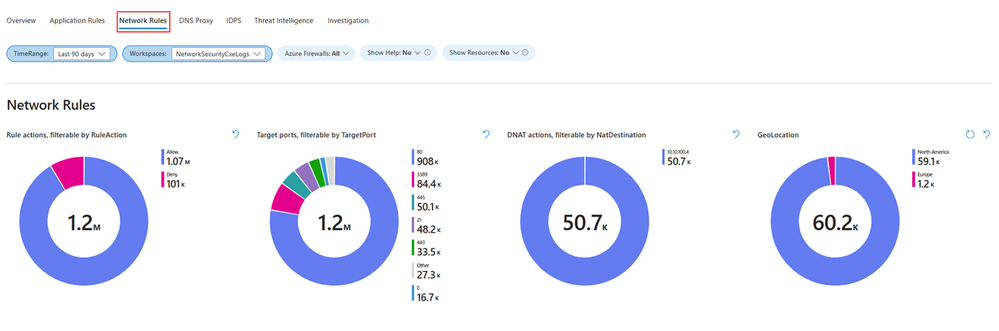

Netzwerkregeln

Auf der Registerkarte "Netzwerkregeln " werden Statistiken zu Ereignissen der Ebene 4 angezeigt, die mit Ihren spezifischen Netzwerkregeln in der Azure Firewall-Richtlinie korreliert sind. Die folgenden Widgets sind auf der Registerkarte "Netzwerkregeln " verfügbar:

- Regelaktionen: Zeigt Aktionen an, die von Regeln ausgeführt werden.

- Zielports: Zeigt gezielte Ports im Netzwerkdatenverkehr an.

- DNAT-Aktionen: Zeigt Aktionen der Zielnetzwerkadressenübersetzung (DNAT) an.

- GeoLocation: Zeigt geografische Standorte an, die am Netzwerkdatenverkehr beteiligt sind.

- Regelaktionen nach IP-Adressen: Zeigt Regelaktionen an, die nach IP-Adressen kategorisiert sind.

- Zielports nach Quell-IP: Zeigt zielorientierte Ports an, die nach Quell-IP-Adressen kategorisiert sind.

- DNATed im Laufe der Zeit: Zeigt DNAT-Handlungen im Laufe der Zeit an.

- GeoLocation im Laufe der Zeit: Zeigt geografische Standorte an, die im Laufe der Zeit an Netzwerkdatenverkehr beteiligt sind.

- Aktionen nach Zeit: Zeigt Netzwerkaktionen im Laufe der Zeit an.

- Alle IP-Adressenereignisse mit GeoLocation: Zeigt alle Ereignisse mit IP-Adressen an, kategorisiert nach geografischem Standort.

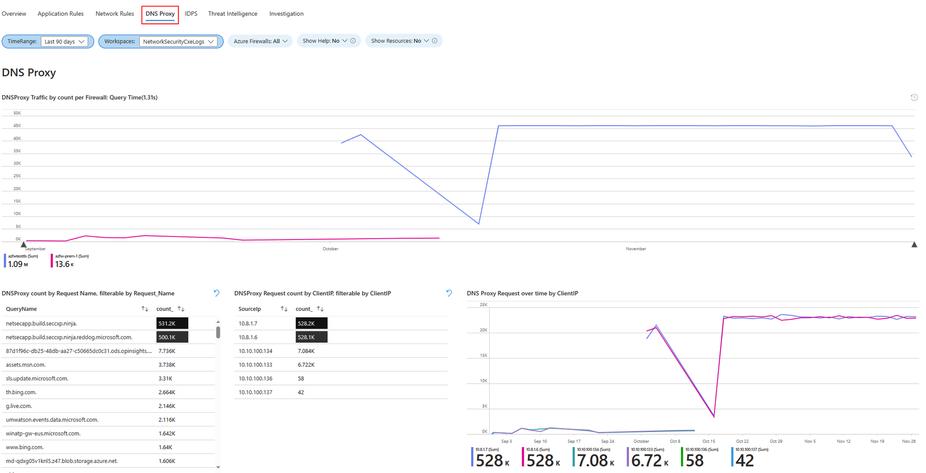

DNS-Proxy

Diese Registerkarte ist relevant, wenn Sie Azure Firewall so einrichten, dass sie als DNS-Proxy fungiert und als Vermittler für DNS-Anforderungen von virtuellen Clientcomputern zu einem DNS-Server dient. Die Registerkarte "DNS-Proxy" enthält verschiedene Widgets, die Sie verwenden können:

- DNS-Proxydatenverkehr nach Anzahl pro Firewall: Zeigt die Anzahl des DNS-Proxydatenverkehrs für jede Firewall an.

- DNS-Proxyanzahl nach Anforderungsname: Zählt DNS-Proxyanforderungen nach Anforderungsname.

- Anzahl der DNS-Proxyanforderungen nach Client-IP: Zählt DNS-Proxyanforderungen nach Client-IP-Adresse.

- DNS-Proxyanforderung im Laufe der Zeit nach Client-IP: Zeigt DNS-Proxyanforderungen im Laufe der Zeit an, kategorisiert nach Client-IP.

- DNS-Proxyinformationen: Stellt Protokollinformationen im Zusammenhang mit Ihrem DNS-Proxysetup bereit.

Eindringungserkennungs- und Präventionssystem (IDPS)

Auf der Registerkarte "IDPS-Protokollstatistiken" finden Sie eine Zusammenfassung von Bösartigen Datenverkehrsereignissen und präventiven Maßnahmen, die der Dienst ausführt. Die Registerkarte "IDPS" enthält die folgenden Widgets:

- ANZAHL DER IDPS-Aktionen: Zählt IDPS-Aktionen.

- IDPS-Protokollanzahl: Zählt protokolle, die von IDPS erkannt wurden.

- IDPS SignatureID Count: Zählt IDPS-Erkennungen nach Signatur-ID.

- IDPS SourceIP Count: Zählt IDPS-Erkennungen nach Quell-IP-Adresse.

- Gefilterte IDPS-Aktionen nach Anzahl: Zählt gefilterte IDPS-Aktionen.

- Gefilterte IDPS-Protokolle nach Anzahl: Zählt gefilterte IDPS-Protokolle.

- Gefilterte IDPS SignatureIDs nach Anzahl: Zählt gefilterte IDPS-Erkennungen nach Signatur-ID.

- Gefiltertes SourceIP: Zeigt gefilterte Quell-IPs an, die von IDPS erkannt wurden.

- Anzahl der Azure Firewall-IDPS im Laufe der Zeit: Zeigt die Anzahl der Azure Firewall-IDPS im Laufe der Zeit an.

- Azure Firewall IDPS-Protokolle mit GeoLocation: Stellt Azure Firewall-IDPS-Protokolle bereit, kategorisiert nach geografischem Standort.

Bedrohungsinformationen (TI)

Diese Registerkarte bietet eine umfassende Übersicht über Bedrohungserkennungsaktivitäten, die die häufigsten Bedrohungen, Aktionen und Protokolle hervorheben. Er listet die fünf vollständig qualifizierten Domänennamen (FQDNs) und IP-Adressen auf, die diesen Bedrohungen zugeordnet sind, und zeigt die Erkennung von Bedrohungen im Laufe der Zeit an. Sie können auch detaillierte Protokolle aus der Bedrohungserkennung von Azure Firewall analysieren. Die Registerkarte "Threat Intelligence" enthält die folgenden Widgets:

- Anzahl der Bedrohungsaufklärungsaktionen: Zählt Aktionen, die von der Bedrohungsaufklärung erkannt wurden.

- Anzahl der Bedrohungs-Intel-Protokolle: Zählt protokolle, die von Threat Intelligence identifiziert wurden.

- Top 5 FQDN Count: Zeigt die fünf häufigsten vollqualifizierten Domänennamen an (FQDNs).

- Top 5 IP Count: Zeigt die fünf häufigsten IP-Adressen an.

- Threat Intelligence von Azure Firewall im Laufe der Zeit: Zeigt die Erkennung von Azure Firewall-Threat Intelligence im Laufe der Zeit an.

- Azure Firewall Threat Intelligence: Bietet Protokolle von der Bedrohungsintelligenz des Azure Firewalls an.

Untersuchungen

Der Untersuchungsabschnitt ermöglicht die Erkundung und Problembehandlung. Es enthält zusätzliche Details wie den Namen des virtuellen Computers und den Netzwerkschnittstellennamen, der mit der Initiierung oder Beendigung des Datenverkehrs verknüpft ist. Außerdem werden Korrelationen zwischen Quell-IP-Adressen und vollqualifizierten Domänennamen (Fully Qualified Domain Names, FQDNs) hergestellt, auf die sie zugreifen möchten, zusammen mit einer geografischen Standortansicht Ihres Datenverkehrs. Die Registerkarte "Untersuchung" enthält die folgenden Widgets:

- FQDN-Datenverkehr nach Anzahl: Zählt Datenverkehr nach vollqualifizierten Domänennamen (FQDNs).

- Anzahl der Quell-IP-Adressen: Zählt Vorkommen von Quell-IP-Adressen.

- Ressourcensuche für Quell-IP-Adressen: Sucht Ressourcen, die quellbezogenen IP-Adressen zugeordnet sind.

- FQDN-Nachschlageprotokolle: Stellt Protokolle aus FQDN-Nachschlagevorgängen bereit.

- Azure Firewall Premium mit geografischem Standort – IDPS: Zeigt die Erkennungen des Intrusion Detection and Prevention Systems (IDPS) der Azure Firewall an, die nach geografischem Standort kategorisiert sind.

Nächste Schritte

- Erfahren Sie mehr über die Azure Firewall-Diagnose.

- Erfahren Sie, wie Sie Änderungen am Regelsatz mithilfe von Azure Resource Graph nachverfolgen.