Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Wichtig

Expliziter Proxy ist derzeit in der VORSCHAU. Die zusätzlichen Nutzungsbestimmungen für Microsoft Azure-Vorschauen enthalten rechtliche Bedingungen. Sie gelten für diejenigen Azure-Features, die sich in der Beta- oder Vorschauversion befinden oder aber anderweitig noch nicht zur allgemeinen Verfügbarkeit freigegeben sind.

Azure Firewall arbeitet standardmäßig in einem transparenten Proxy-Modus. In diesem Modus verwenden Sie eine benutzerdefinierte Routenkonfiguration (UDR), um Datenverkehr an die Firewall zu senden. Die Firewall fängt diesen Verkehr inline ab und leitet ihn an das Ziel weiter.

Wenn Sie einen expliziten Proxy für den ausgehenden Pfad einrichten, können Sie eine Proxyeinstellung für die sendende Anwendung (z. B. einen Webbrowser) konfigurieren, wobei azure Firewall als Proxy konfiguriert ist. Daher wechselt der Datenverkehr von der sendenden Anwendung an die private IP-Adresse der Firewall und geht daher direkt von der Firewall aus, ohne eine UDR zu verwenden.

Mit dem expliziten Proxymodus (unterstützt für HTTP/S) können Sie Proxyeinstellungen im Browser definieren, um auf die private IP-Adresse der Firewall zu verweisen. Sie können die IP-Adresse manuell im Browser oder in der Anwendung konfigurieren, oder Sie können eine PAC-Datei (Proxy Auto Config) konfigurieren. Die Firewall kann die PAC-Datei hosten, um die Proxy-Anfragen zu bedienen, nachdem Sie sie auf die Firewall hochgeladen haben.

Konfiguration

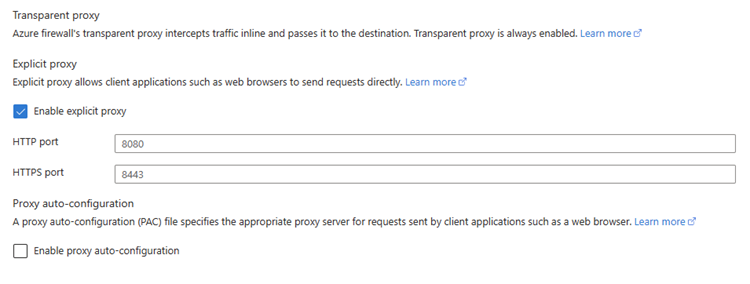

Nachdem Sie das Feature aktiviert haben, wird der folgende Bildschirm im Portal angezeigt:

Hinweis

Die HTTP- und HTTPS-Ports können nicht identisch sein.

Um den Datenverkehr über die Firewall zuzulassen, erstellen Sie eine Anwendungsregel in der Firewallrichtlinie, um diesen Datenverkehr zuzulassen.

Wichtig

Sie müssen eine Anwendungsregel verwenden. Eine Netzwerkregel funktioniert nicht.

- Wählen Sie "Proxyautokonfiguration aktivieren " aus, um die PAC-Datei (Proxy AutoConfiguration) zu verwenden.

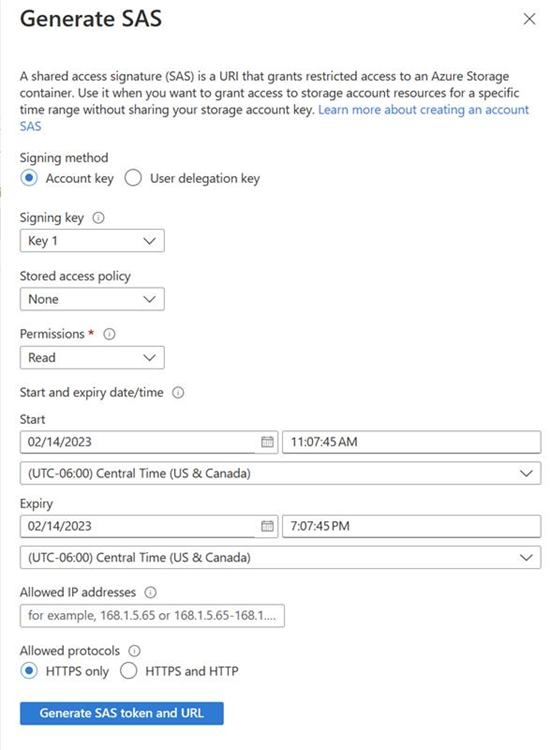

Laden Sie zunächst die PAC-Datei in einen von Ihnen erstellten Speichercontainer hoch. Konfigurieren Sie dann im Bereich "Expliziten Proxy aktivieren" die SAS-URL (Shared Access Signature). Konfigurieren Sie den Port, von dem die PAC bedient wird, und wählen Sie dann unten auf der Seite Anwenden aus.

Die SAS-URL muss über LESEberechtigungen verfügen, damit die Firewall die Datei herunterladen kann. Wenn Sie Änderungen an der PAC-Datei vornehmen, müssen Sie eine neue SAS-URL generieren und auf der Firewall " Explizite Proxyseite aktivieren " konfigurieren.

Governance und Einhaltung

Verwenden Sie Azure-Richtliniendefinitionen, um eine konsistente Konfiguration expliziter Proxyeinstellungen in Ihren Azure Firewall-Bereitstellungen sicherzustellen. Die folgenden Richtlinien stehen zur Verfügung, um explizite Proxykonfigurationen zu steuern:

- Erzwingen der expliziten Proxykonfiguration für Firewallrichtlinien: Stellt sicher, dass alle Azure Firewall-Richtlinien explizite Proxykonfiguration aktiviert haben.

- Aktivieren Sie die PAC-Dateikonfiguration bei Verwendung des expliziten Proxys: Überwacht, dass, wenn expliziter Proxy aktiviert ist, auch die PAC-Datei (Proxy Auto-Configuration) ordnungsgemäß konfiguriert ist.

Weitere Informationen zu diesen Richtlinien und deren Implementierung finden Sie unter Verwenden von Azure-Richtlinien, um Ihre Azure Firewall-Bereitstellungen zu schützen.

Nächste Schritte

- Weitere Informationen zum expliziten Proxy finden Sie unter Demystifying Explicit Proxy: Verbessern der Sicherheit mit Azure Firewall.

- Informationen zum Bereitstellen einer Azure-Firewall finden Sie unter Bereitstellen und Konfigurieren der Azure Firewall mithilfe von Azure PowerShell.