Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Zero Trust ist eine Sicherheitsstrategie zum Entwerfen und Implementieren der folgenden Sicherheitsprinzipien:

| Explizit verifizieren | Verwenden Sie den Zugriff mit den geringsten Rechten | Gehe von einem Verstoß aus |

|---|---|---|

| Authentifizieren und autorisieren Sie immer basierend auf allen verfügbaren Datenpunkten. | Beschränken Sie den Benutzerzugriff mit Just-In-Time und Just-Enough-Access (JIT/JEA), risikobasierten adaptiven Richtlinien und Datenschutz. | Minimieren Sie Denkradius und Segmentzugriff. Überprüfen Sie die End-to-End-Verschlüsselung, und nutzen Sie Analysen, um einen Überblick zu erhalten, die Erkennung von Bedrohungen voranzutreiben und den Schutz zu verbessern. |

Defender für IoT verwendet Standort- und Zonendefinitionen in Ihrem OT-Netzwerk, um sicherzustellen, dass Sie die Netzwerkhygiene wahren und jedes Subsystem getrennt und sicher halten.

In diesem Tutorial wird beschrieben, wie Sie Ihr OT-Netzwerk mit Defender für IoT und Zero Trust Prinzipien überwachen.

In diesem Tutorial wird Folgendes vermittelt:

Wichtig

Die Seite Empfehlungen im Azure-Portal befindet sich derzeit in der VORSCHAU. Weitere rechtliche Bestimmungen, die für Azure Features gelten, die sich in beta, in der Vorschauversion oder anderweitig noch nicht in der allgemeinen Verfügbarkeit befinden, finden Sie in den ergänzenden Nutzungsbedingungen für Microsoft Azure Previews.

Voraussetzungen

Zum Ausführen der Aufgaben in diesem Tutorial benötigen Sie Folgendes:

Ein Defender für IoT OT-Plan in Ihrem Azure-Abonnement

Mehrere in der Cloud verbundene OT-Sensoren, die Datenverkehrsdaten an Defender für IoT streamen. Jeder Sensor sollte einem anderen Standort und einer anderen Zone zugewiesen werden, um jedes Ihrer Netzwerksegmente getrennt und sicher zu halten. Weitere Informationen finden Sie unter Onboarding von OT-Sensoren in Defender für IoT.

Die folgenden Berechtigungen:

Zugriff auf die Azure-Portal als Sicherheitsadministrator, Mitwirkender oder Besitzerbenutzer. Weitere Informationen finden Sie unter Azure Benutzerrollen und Berechtigungen für Defender für IoT.

Zugriff auf Ihre Sensoren als Admin- oder Security Analyst-Benutzer. Weitere Informationen finden Sie unter Lokale Benutzer und Rollen für die OT-Überwachung mit Defender für IoT.

Suchen nach Warnungen für subnetzübergreifenden Datenverkehr

Subnetzübergreifender Datenverkehr ist Datenverkehr, der zwischen Standorten und Zonen wechselt.

Subnetzübergreifender Datenverkehr kann legitim sein, z. B. wenn ein internes System Benachrichtigungen an andere Systeme sendet. Wenn jedoch ein internes System Kommunikation an externe Server sendet, sollten Sie überprüfen, ob die Kommunikation legitim ist. Wenn Nachrichten ausgehen, enthalten diese Informationen, die freigegeben werden können? Wenn Datenverkehr eingeht, stammt er aus sicheren Quellen?

Sie haben Ihr Netzwerk in Standorte und Zonen getrennt, um jedes Subsystem getrennt und sicher zu halten, und erwarten möglicherweise, dass der meiste Datenverkehr an einem bestimmten Standort oder einer bestimmten Zone intern an diesem Standort oder dieser Zone bleibt. Wenn subnetzübergreifender Datenverkehr angezeigt wird, kann dies darauf hindeuten, dass Ihr Netzwerk gefährdet ist.

So suchen Sie nach subnetzübergreifendem Datenverkehr:

Melden Sie sich bei einem OT-Netzwerksensor an, den Sie untersuchen möchten, und wählen Sie auf der linken Seite Gerätezuordnung aus.

Erweitern Sie den Bereich Gruppen auf der linken Seite der Karte, und wählen Sie dannSubnetzübergreifende Verbindungfiltern> aus.

Zoomen Sie auf der Karte so weit, dass Sie die Verbindungen zwischen Geräten anzeigen können. Wählen Sie bestimmte Geräte aus, um auf der rechten Seite einen Gerätedetailsbereich anzuzeigen, in dem Sie das Gerät weiter untersuchen können.

Wählen Sie beispielsweise im Bereich "Gerätedetails " Aktivitätsbericht aus, um einen Aktivitätsbericht zu erstellen und weitere Informationen zu bestimmten Datenverkehrsmustern zu erhalten.

Suchen nach Warnungen auf unbekannten Geräten

Wissen Sie, welche Geräte sich in Ihrem Netzwerk befinden und mit wem sie kommunizieren? Defender für IoT löst Warnungen für jedes neue, unbekannte Gerät aus, das in OT-Subnetzen erkannt wird, sodass Sie es identifizieren und sowohl die Gerätesicherheit als auch Die Netzwerksicherheit sicherstellen können.

Unbekannte Geräte können vorübergehende Geräte sein, die zwischen Netzwerken verschoben werden. Vorübergehende Geräte können beispielsweise den Laptop eines Technikers umfassen, den sie bei der Wartung von Servern mit dem Netzwerk verbinden, oder das Smartphone eines Besuchers, das eine Verbindung mit einem Gastnetzwerk in Ihrem Büro herstellt.

Wichtig

Nachdem Sie unbekannte Geräte identifiziert haben, sollten Sie alle weiteren Warnungen untersuchen, die von diesen Geräten ausgelöst werden, da verdächtiger Datenverkehr auf unbekannten Geräten ein zusätzliches Risiko darstellt.

So suchen Sie nach nicht autorisierten/unbekannten Geräten und riskanten Websites und Zonen:

Wählen Sie in Defender für IoT auf der Azure-Portal Warnungen aus, um die Warnungen anzuzeigen, die von allen Mit der Cloud verbundenen Sensoren ausgelöst werden. Um Warnungen für unbekannte Geräte zu finden, filtern Sie nach Warnungen mit den folgenden Namen:

- Neues Medienobjekt erkannt

- Feldgerät unerwartet erkannt

Führen Sie jede Filteraktion separat aus. Führen Sie für jede Filteraktion die folgenden Schritte aus, um riskante Standorte und Zonen in Ihrem Netzwerk zu identifizieren, für die möglicherweise aktualisierte Sicherheitsrichtlinien erforderlich sind:

Gruppieren Sie Ihre Warnungen nach Standort , um festzustellen, ob Sie über eine bestimmte Website verfügen, die viele Warnungen für unbekannte Geräte generiert.

Fügen Sie den angezeigten Warnungen den Filter Zone hinzu, um Ihre Warnungen auf bestimmte Zonen einzugrenzen.

Bestimmte Websites oder Zonen, die viele Warnungen für unbekannte Geräte generieren, sind gefährdet. Es wird empfohlen, ihre Sicherheitsrichtlinien zu aktualisieren, um zu verhindern, dass so viele unbekannte Geräte eine Verbindung mit Ihrem Netzwerk herstellen.

So untersuchen Sie eine bestimmte Warnung für unbekannte Geräte:

Wählen Sie auf der Seite Warnungen eine Warnung aus, um weitere Details im Bereich auf der rechten Seite und auf der Seite mit den Warnungsdetails anzuzeigen.

Wenn Sie noch nicht sicher sind, ob das Gerät legitim ist, untersuchen Sie den zugehörigen OT-Netzwerksensor weiter.

- Melden Sie sich beim OT-Netzwerksensor an, der die Warnung ausgelöst hat, suchen Sie ihre Warnung, und öffnen Sie die zugehörige Seite mit den Warnungsdetails.

- Verwenden Sie die Registerkarten Kartenansicht und Ereigniszeitachse , um zu ermitteln, wo im Netzwerk das Gerät erkannt wurde, und alle anderen Ereignisse, die damit zusammenhängen könnten.

Verringern Sie das Risiko nach Bedarf, indem Sie eine der folgenden Aktionen ausführen:

- Informieren Sie sich über die Warnung, wenn das Gerät legitim ist, sodass die Warnung nicht erneut für dasselbe Gerät ausgelöst wird. Wählen Sie auf der Seite mit den Warnungsdetails die Option Learn aus.

- Blockieren Sie das Gerät, wenn es nicht legitim ist.

Suchen nach nicht autorisierten Geräten

Es wird empfohlen, proaktiv auf neue, nicht autorisierte Geräte zu achten, die in Ihrem Netzwerk erkannt wurden. Die regelmäßige Überprüfung auf nicht autorisierte Geräte kann dazu beitragen, Bedrohungen durch nicht autorisierte oder potenziell schädliche Geräte zu verhindern, die Ihr Netzwerk infiltrieren könnten.

Verwenden Sie beispielsweise die Empfehlung Nicht autorisierte Geräte überprüfen , um alle nicht autorisierten Geräte zu identifizieren.

So überprüfen Sie nicht autorisierte Geräte:

- Wählen Sie in Defender für IoT auf der Azure-Portal Empfehlungen (Vorschau) aus, und suchen Sie nach der Empfehlung Nicht autorisierte Geräte überprüfen.

- Zeigen Sie die Geräte an, die auf der Registerkarte Fehlerhafte Geräte aufgeführt sind. Jedes dieser Geräte ist nicht autorisiert und kann ein Risiko für Ihr Netzwerk darstellen.

Führen Sie die Schritte zur Behebung aus, z. B. um das Gerät als autorisiert zu markieren, wenn das Gerät Ihnen bekannt ist, oder trennen Sie das Gerät von Ihrem Netzwerk, wenn das Gerät nach der Untersuchung unbekannt bleibt.

Weitere Informationen finden Sie unter Verbessern des Sicherheitsstatus mit Sicherheitsempfehlungen.

Tipp

Sie können auch nicht autorisierte Geräte überprüfen, indem Sie den Gerätebestand nach dem Feld "Autorisierung" filtern und nur Geräte anzeigen, die als Nicht autorisiert gekennzeichnet sind.

Suchen Sie nach anfälligen Systemen

Wenn In Ihrem Netzwerk Geräte mit veralteter Software oder Firmware vorhanden sind, sind diese möglicherweise anfällig für Angriffe. Geräte, die das Ende der Lebensdauer haben und über keine Sicherheitsupdates mehr verfügen, sind besonders anfällig.

So suchen Sie nach anfälligen Systemen:

Wählen Sie in Defender für IoT auf der Azure-Portal Arbeitsmappen>Sicherheitsrisiken aus, um die Arbeitsmappe Sicherheitsrisiken zu öffnen.

Wählen Sie in der Abonnementauswahl oben auf der Seite das Azure Abonnement aus, in das Ihre OT-Sensoren integriert sind.

Die Arbeitsmappe wird mit Daten aus Dem gesamten Netzwerk aufgefüllt.

Scrollen Sie nach unten, um die Listen der anfälligen Geräte und anfälligen Komponenten anzuzeigen. Diese Geräte und Komponenten in Ihrem Netzwerk erfordern Aufmerksamkeit, z. B. ein Firmware- oder Softwareupdate oder einen Austausch, wenn keine weiteren Updates verfügbar sind.

Wählen Sie oben auf der Seite unter SiteName eine oder mehrere Websites aus, um die Daten nach Standort zu filtern. Das Filtern von Daten nach Standort kann Ihnen helfen, Bedenken an bestimmten Standorten zu identifizieren, die möglicherweise standortweite Updates oder Geräteersetzungen erfordern.

Simulieren von schädlichem Datenverkehr zum Testen Ihres Netzwerks

Um den Sicherheitsstatus eines bestimmten Geräts zu überprüfen, führen Sie einen Angriffsvektorbericht aus, um den Datenverkehr zu diesem Gerät zu simulieren. Verwenden Sie den simulierten Datenverkehr, um Sicherheitsrisiken zu finden und zu beheben, bevor sie ausgenutzt werden.

So führen Sie einen Angriffsvektorbericht aus:

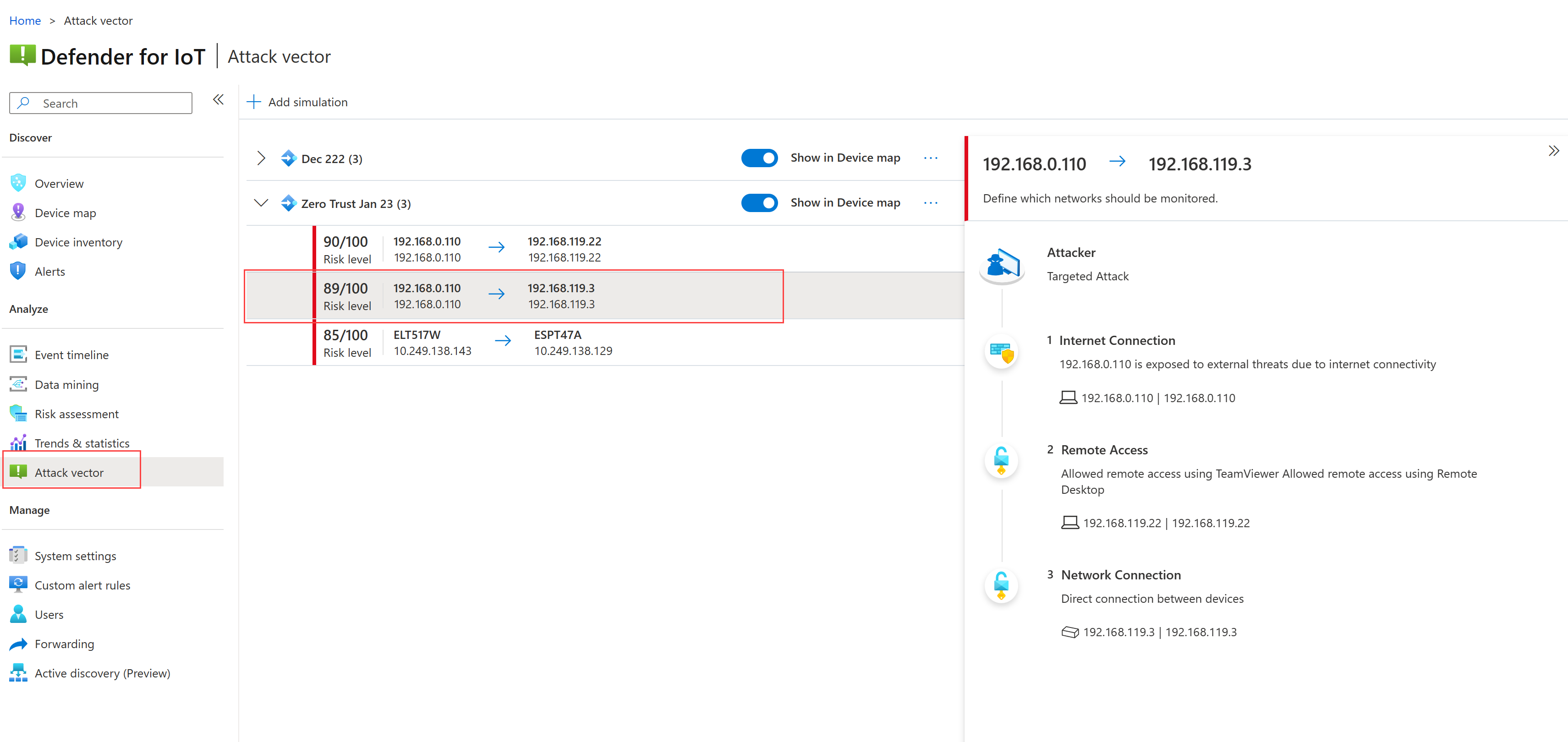

Melden Sie sich bei einem OT-Netzwerksensor an, der das Gerät erkennt, das Sie untersuchen möchten, und wählen Sie auf der linken Seite Angriffsvektor aus.

Wählen Sie + Simulation hinzufügen aus, und geben Sie dann im Bereich Angriffsvektorsimulation hinzufügen die folgenden Details ein:

Feld/Option Beschreibung Name Geben Sie einen aussagekräftigen Namen für Ihre Simulation ein, z. B. Zero Trust und das Datum. Maximale Anzahl von Vektoren Wählen Sie 20 aus, um die maximal unterstützte Anzahl von Verbindungen zwischen Geräten einzuschließen. In Geräteübersicht anzeigen Optional. Wählen Sie diese Option aus, um die Simulation in der Gerätekarte des Sensors anzuzeigen, sodass Sie anschließend weitere Untersuchungen durchführen können. Alle Quellgeräte anzeigen / Alle Zielgeräte anzeigen Wählen Sie beides aus, um alle erkannten Geräte des Sensors in Ihrer Simulation als mögliche Quell- und Zielgeräte anzuzeigen. Lassen Sie die Option Geräte ausschließen und Subnetze ausschließen leer, um den gesamten erkannten Datenverkehr in Ihre Simulation einzubeziehen.

Wählen Sie Speichern aus, und warten Sie, bis die Simulation abgeschlossen ist. Die Dauer hängt von der Menge des vom Sensor erkannten Datenverkehrs ab.

Erweitern Sie die neue Simulation, und wählen Sie eines der erkannten Elemente aus, um weitere Details auf der rechten Seite anzuzeigen. Zum Beispiel:

Achten Sie insbesondere auf eine der folgenden Sicherheitsrisiken:

Sicherheitsrisiko Beschreibung Geräte, die im Internet verfügbar gemacht werden Diese Sicherheitsanfälligkeiten können z. B. mit der Meldung Verfügbar gemacht für externe Bedrohungen aufgrund der Internetverbindung angezeigt werden. Geräte mit offenen Ports Offene Ports können berechtigterweise für den Remotezugriff verwendet werden, können aber auch ein Risiko darstellen.

Diese Sicherheitsanfälligkeiten können beispielsweise mit einer Meldung angezeigt werden, die der Meldung Erlaubter Remotezugriff mithilfe von TeamViewer Erlaubter Remotezugriff mithilfe von Remotedesktop ähnelt.Verbindungen zwischen Geräten, die subnetzeübergreifend sind Beispielsweise kann die Meldung Direkte Verbindung zwischen Geräten angezeigt werden, die für sich allein akzeptabel sein kann, aber im Kontext der Überquerung von Subnetzen riskant ist.

Überwachen erkannter Daten pro Standort oder Zone

Zeigen Sie im Azure-Portal Defender für IoT-Daten nach Standort und Zone von den folgenden Speicherorten aus an:

Gerätebestand: Gruppierung oder Filter des Gerätebestands nach Standort oder Zone.

Warnungen: Gruppieren oder filtern Sie Warnungen nur nach Standort. Fügen Sie ihrem Raster die Spalte Standort oder Zone hinzu, um Ihre Daten in Ihrer Gruppe zu sortieren.

Arbeitsmappen: Öffnen Sie die Arbeitsmappe Defender für IoT-Sicherheitsrisiken, um erkannte Sicherheitsrisiken pro Website anzuzeigen. Sie können auch benutzerdefinierte Arbeitsmappen für Ihre eigenen organization erstellen, um mehr Daten nach Website und Zone anzuzeigen.

Standorte und Sensoren: Filtern Sie die nach Standort oder Zone aufgelisteten Sensoren.

Beispielwarnungen, die überwacht werden sollen

Bei der Überwachung auf Zero Trust ist die folgende Liste ein Beispiel für wichtige Defender für IoT-Warnungen, auf die Sie achten sollten:

- Nicht autorisiertes Gerät, das mit dem Netzwerk verbunden ist, insbesondere alle böswilligen IP-/Domänennamen-Anforderungen

- Bekannte Schadsoftware erkannt

- Nicht autorisierte Verbindung mit dem Internet

- Nicht autorisierter Remotezugriff

- Netzwerkscanvorgang erkannt

- Nicht autorisierte SPS-Programmierung

- Änderungen an Firmwareversionen

- "PLC Stop" und andere potenziell schädliche Befehle

- Gerät steht im Verdacht, getrennt zu sein

- Ethernet-/IP-CIP-Dienstanforderungsfehler

- Fehler beim BACnet-Vorgang

- Unzulässiger DNP3-Vorgang

- Nicht autorisierte SMB-Anmeldung

Nächste Schritte

Möglicherweise müssen Sie Änderungen an Ihrer Netzwerksegmentierung vornehmen, basierend auf den Ergebnissen Ihrer Überwachung oder da sich Personen und Systeme in Ihrem organization im Laufe der Zeit ändern.

Ändern Sie die Struktur Ihrer Standorte und Zonen, und weisen Sie standortbasierte Zugriffsrichtlinien neu zu, um sicherzustellen, dass sie immer ihren aktuellen Netzwerkrealitäten entsprechen.

Erstellen Sie nicht nur die integrierte Defender für IoT-Arbeitsmappe "Sicherheitsrisiken" , sie können auch weitere benutzerdefinierte Arbeitsmappen erstellen, um Ihre kontinuierliche Überwachung zu optimieren.

Weitere Informationen finden Sie unter: