Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel wird erläutert, wie Sie den Defender-Micro-Agent für Edge installieren und authentifizieren.

Hinweis

Defender für IoT plant, den Micro-Agent am 1. August 2025 außer Betrieb zu nehmen.

Voraussetzungen

Navigieren Sie zu Ihrem IoT Hub oder erstellen Sie einen neuen IoT Hub.

Registrieren Sie ein IoT Edge Gerät in IoT Hub, und rufen Sie Verbindungszeichenfolgen ab.

Fügen Sie das entsprechende Microsoft-Paketrepository hinzu.

Laden Sie die Repositorykonfiguration herunter, die Ihrem Gerätebetriebssystem entspricht.

Für Ubuntu 18.04

curl https://packages.microsoft.com/config/ubuntu/18.04/multiarch/prod.list > ./microsoft-prod.listFür Ubuntu 20.04

curl https://packages.microsoft.com/config/ubuntu/20.04/prod.list > ./microsoft-prod.listFür Debian 9 (sowohl AMD64 als auch ARM64)

curl https://packages.microsoft.com/config/debian/stretch/multiarch/prod.list > ./microsoft-prod.list

Kopieren Sie die Repositorykonfiguration in das

sources.list.dVerzeichnis.sudo cp ./microsoft-prod.list /etc/apt/sources.list.d/Aktualisieren Sie die Liste der Pakete aus dem Repository, das Sie hinzugefügt haben, mit dem folgenden Befehl:

sudo apt-get update

Installieren und Konfigurieren der Edge-Runtimeversion 1.2

Installation

Installieren Sie das Defender-Micro-Agent-Paket auf Debian- und Ubuntu-basierten Linux Distributionen mit dem folgenden Befehl:

sudo apt-get install defender-iot-micro-agent-edgeÜberprüfen Sie Ihre Installation.

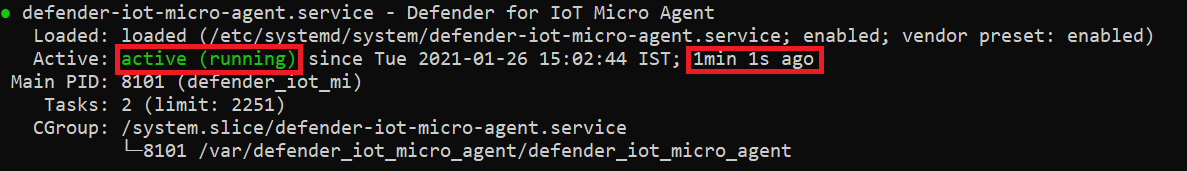

Stellen Sie mit dem folgenden Befehl sicher, dass der Micro-Agent ordnungsgemäß ausgeführt wird:

systemctl status defender-iot-micro-agent.serviceStellen Sie sicher, dass der Dienst stabil ist, indem Sie sicherstellen, dass dies der Fall ist

activeund dass die Betriebszeit des Prozesses angemessen ist.

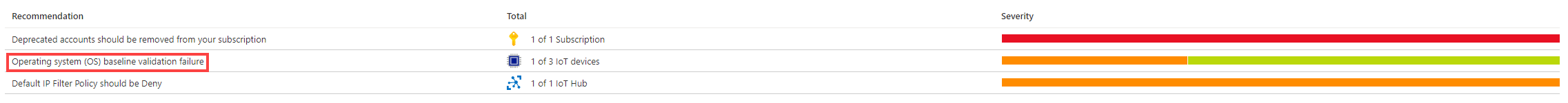

Testen Sie das System end-to-End, indem Sie eine Triggerdatei auf dem Gerät erstellen. Die Triggerdatei verursacht eine Baselineüberprüfung im Agent, die die Datei als Baselineverletzung erkennt.

Erstellen Sie mit dem folgenden Befehl eine Datei im Dateisystem:

sudo touch /tmp/DefenderForIoTOSBaselineTrigger.txtIm Hub tritt eine Empfehlung für einen Baselinevalidierungsfehler mit einer

CceIdvon aufCIS-debian-9-DEFENDER_FOR_IOT_TEST_CHECKS-0.0:Warten Sie bis zu einer Stunde, bis die Empfehlung im Hub angezeigt wird.

Installieren Sie eine bestimmte Version des Defender IoT-Micro-Agents, und verwenden Sie den folgenden Befehl:

sudo apt-get install defender-iot-micro-agent-edge=<version>