Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Sie können Azure Policy verwenden, um Microsoft Defender for Cloud für alle Azure Abonnements innerhalb derselben Verwaltungsgruppe (MG) zu aktivieren. Dies ist bequemer als der Zugriff auf sie einzeln über das Portal und funktioniert auch dann, wenn die Abonnements zu verschiedenen Besitzern gehören.

Prerequisites

Aktivieren Sie den Ressourcenanbieter _Microsoft.Security_ für die Verwaltungsgruppe mithilfe des folgenden Azure CLI Befehls:

az provider register --namespace Microsoft.Security --management-group-id …

Onboarding einer Verwaltungsgruppe und aller zugehörigen Abonnements

So integrieren Sie eine Verwaltungsgruppe und alle zugehörigen Abonnements:

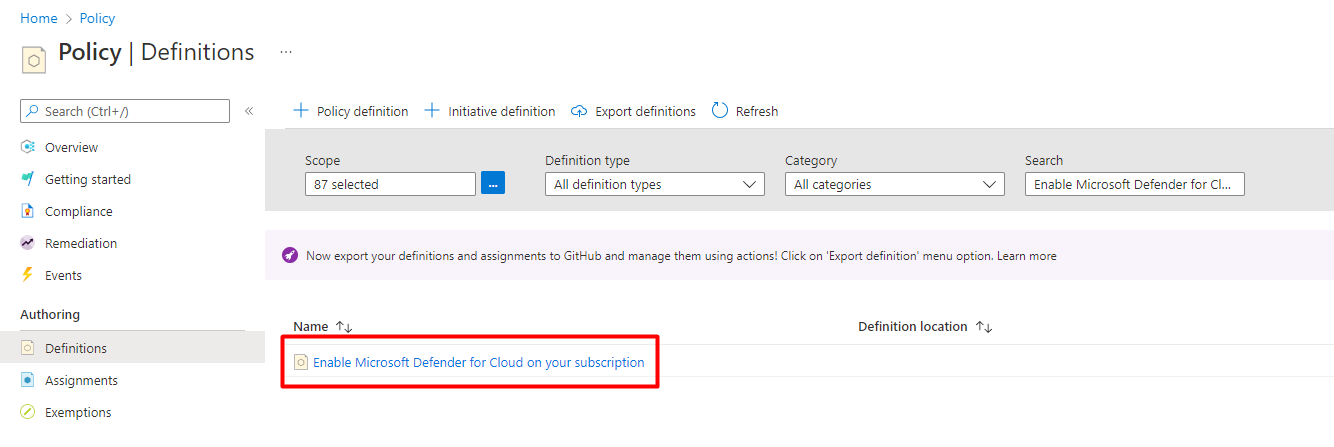

Öffnen Sie als Benutzer mit Security Admin Berechtigungen Azure Policy, und suchen Sie nach der Definition

Enable Microsoft Defender for Cloud on your subscription.Wählen Sie die Option Zuweisen aus, und stellen Sie sicher, dass Sie den Bereich auf die Ebene der Verwaltungsgruppe festlegen.

Tip

Außer dem Umfang gibt es keine erforderlichen Parameter.

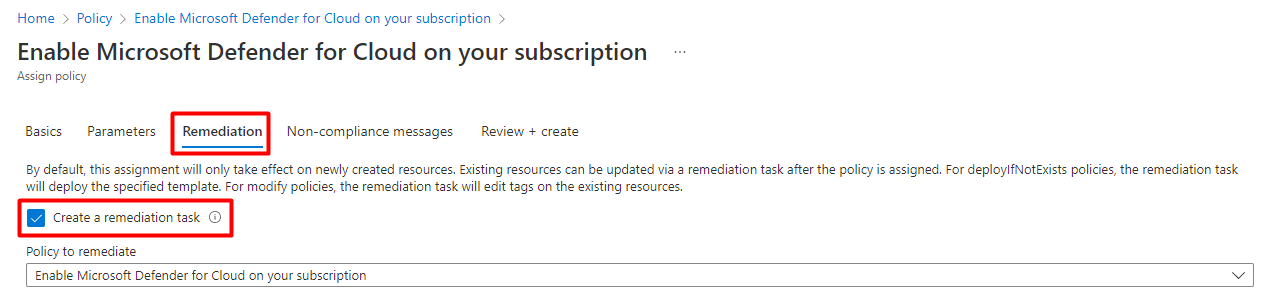

Wählen Sie Remediation aus, und Erstellen Sie eine Remediation-Aufgabe, damit alle vorhandenen Abonnements, die nicht in Defender for Cloud aktiviert sind, integriert werden.

Klicken Sie auf Überprüfen + erstellen.

Überprüfen Sie Ihre Informationen, und wählen Sie "Erstellen" aus.

Wenn die Definition zugewiesen ist, erfolgt Folgendes:

- Erkennen Sie alle Abonnements im MG, die noch nicht bei Defender for Cloud registriert sind.

- Kennzeichnen Sie diese Abonnements als "nicht konform".

- Alle registrierten Abonnements als "konform" markieren, unabhängig davon, ob die erweiterten Sicherheitsfunktionen von Defender for Cloud aktiviert oder deaktiviert sind.

Die Problembehebungsaufgabe aktiviert dann die grundlegenden Funktionen Defender for Cloud für die nicht kompatiblen Abonnements.

Optionale Änderungen

Es gibt verschiedene Möglichkeiten, wie Sie die Azure Policy Definition ändern können:

Compliance anders definieren – Die angegebene Richtlinie klassifiziert alle Abonnements im MG, die noch nicht mit Defender for Cloud als „nicht regelkonform“ registriert sind. Sie können es auf alle Abonnements festlegen, bei denen die erweiterten Sicherheitsfeatures von Defender for Cloud nicht aktiviert sind.

Die angegebene Definition definiert eine der unten aufgeführten Preiseinstellungen als konform. Das bedeutet, dass ein Abonnement, das auf "Standard" oder "kostenlos" festgelegt ist, konform ist.

Tip

Wenn ein Microsoft Defender-Plan aktiviert ist, wird er in einer Richtliniendefinition als auf der Einstellung "Standard" beschrieben. Wenn sie deaktiviert ist, ist sie "Kostenlos". Informationen zu den Unterschieden zwischen diesen Plänen finden Sie unter Microsoft Defender for Cloud Defender-Pläne.

"existenceCondition": { "anyof": [ { "field": "microsoft.security/pricings/pricingTier", "equals": "standard" }, { "field": "microsoft.security/pricings/pricingTier", "equals": "free" } ] },Wenn Sie sie in Folgendes ändern, werden nur Abonnements, die auf "Standard" festgelegt sind, als konform klassifiziert:

"existenceCondition": { "field": "microsoft.security/pricings/pricingTier", "equals": "standard" },Definieren Sie einige Microsoft Defender Pläne, die beim Aktivieren von Defender for Cloud – Die bereitgestellte Richtlinie ermöglicht Defender for Cloud ohne die optionalen erweiterten Sicherheitsfeatures. Sie können einen oder mehrere der Microsoft Defender Pläne aktivieren.Der Abschnitt der

deploymentangegebenen Definition weist einen ParameterpricingTierauf. Standardmäßig ist dies auffreegesetzt, aber Sie können es ändern.

Nächste Schritte

Nachdem Sie nun eine gesamte Verwaltungsgruppe integriert haben, aktivieren Sie die erweiterten Sicherheitsfeatures.