Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel wird erläutert, wie Sie eine Azure-Dienstressource mit einem Azure-Netzwerksicherheitsperimeter sichern und über azure API Management darauf zugreifen.

Als Beispiel konfigurieren Sie ein Azure Storage-Konto mit einem Netzwerksicherheitsperimeter, um Datenverkehr von Ihrem Abonnement (mit der API-Verwaltungsinstanz) zuzulassen, die verwaltete Identität der API-Verwaltung für die Authentifizierung bei Azure Storage zu verwenden und den Zugriff mit der API-Verwaltungstestkonsole zu überprüfen. Vertrauenswürdige Dienstkonnektivität und öffentlicher Zugriff auf das Speicherkonto werden deaktiviert.

Gründe für die Verwendung eines Netzwerksicherheitsperimeters mit API-Verwaltung?

Ein Netzwerksicherheitsperimeter bietet einen unterstützten, zentralen Umkreis, um den Datenverkehr explizit zuzulassen, während der öffentliche Zugriff deaktiviert bleibt. Sie bietet:

- Modernes Tokenvertrauensmodell: Verwaltete Identitätstoken enthalten jetzt Vertrauensmodusansprüche, die keine implizite Netzwerkumgehung mehr zulassen. Ein Netzwerksicherheitsperimeter richtet den expliziten Netzwerkpfad ein, den Ihr Back-End erfordert.

- Zentrale Governance: Ein Netzwerksicherheitsperimeter konsolidiert Netzwerkregeln pro Dienst in einem einzelnen Umkreis und verbessert die Konsistenz und Observierbarkeit für geschützte Ressourcen.

- Funktioniert ohne ein virtuelles Netzwerk: Für API-Verwaltungsinstanzen, die nicht mit einem virtuellen Netzwerk isoliert sind, ermöglicht der Netzwerksicherheitsperimeter den sicheren Zugriff nach Abonnement oder IP-Bereich. Wenn die virtuelle Netzwerkisolation verfügbar und bevorzugt ist, können Sie diesen Ansatz weiterhin verwenden.

Hinweis

Ab März 2026 wird API Management die vertrauenswürdige Dienstverbindung vom Gateway zu ausgewählten Backend Azure Services außer Betrieb egnommen. Wenn diese Back-Ends wie Azure-Speicherkonten auf vertrauenswürdige Microsoft-Dienste oder Ressourceninstanzen für den Netzwerkzugriff angewiesen sind, müssen Sie migrieren. Ein Netzwerksicherheitsperimeter bietet den unterstützten, zentralisierten Umkreis, um den Datenverkehr explizit zuzulassen und gleichzeitig den öffentlichen Zugriff deaktiviert zu halten.

Voraussetzungen

- Ein Azure-Abonnement mit den Berechtigungen "Besitzer" oder "Mitwirkender".

- Eine Azure-API-Verwaltungsinstanz mit einer vom System zugewiesenen oder vom Benutzer zugewiesenen verwalteten Identität.

- Ein Azure Storage-Konto

- Konfigurieren Sie einen Container und mindestens ein Test-BLOB (z. B. eine JSON-Datei).

- Aktivieren Sie zunächst den Öffentlichen Netzwerkzugriff auf das Speicherkonto. Standardmäßig ermöglicht diese Einstellung auch vertrauenswürdigen Microsoft Diensten und Ressourcen-Instanzen den Zugriff auf das Storage-Konto. Sie ändern den Zugriff später, wenn Sie den Netzwerksicherheitsperimeter assoziieren.

Übersicht über die Schritte

Konfigurieren Sie die API-Verwaltung, um Azure Storage mithilfe einer verwalteten Identität aufzurufen.

Blockieren des Zugriffs auf das öffentliche Netzwerk auf das Speicherkonto.

Erstellen Sie ein Netzwerksicherheitsperimeterprofil, und ordnen Sie das Speicherkonto zu.

Fügen Sie eine eingehende Zugriffsregel hinzu, um API-Management-Traffic zuzulassen.

Verschieben Sie den Zugriffsmodus des Netzwerksicherheitsperimeters vom Übergang zu Erzwingen.

Schritt 1. Konfigurieren der API-Verwaltung zum Aufrufen von Azure Storage mithilfe der verwalteten Identität

Konfigurieren Sie die API-Verwaltung, um Azure Storage aufzurufen. Fügen Sie eine Test-API und einen Vorgang hinzu, und konfigurieren Sie eine Richtlinie für die Authentifizierung mithilfe der verwalteten Identität der API-Verwaltung.

- Wechseln Sie im Azure-Portal zu Ihrer API-Verwaltungsinstanz.

- Stellen Sie sicher, dass eine vom System zugewiesene oder vom Benutzer zugewiesene verwaltete Identität aktiviert ist. Schritte finden Sie unter Verwenden von verwalteten Identitäten in der API-Verwaltung.

- Wechseln Sie zum Speicherkonto, und gewähren Sie dem verwalteten Identitätszugriff:

- Wählen Sie im linken Menü die Option Access Control (IAM)>Rollenzuweisung hinzufügen aus.

- Wählen Sie die Rolle Storage Blob Data Reader (oder Mitwirkender, wenn Schreibzugriff erforderlich ist) und weisen Sie sie der verwalteten Identität des API-Managements zu.

- Führen Sie die Rollenzuweisungsschritte aus.

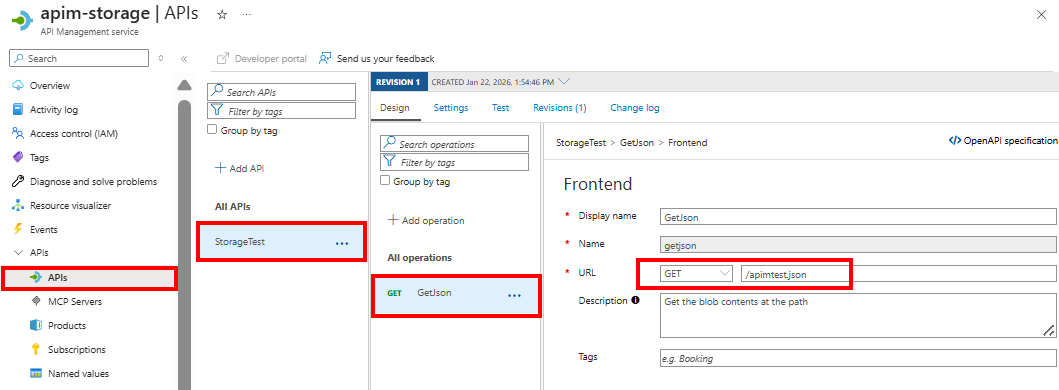

Konfigurieren eines API-Vorgangs zum Aufrufen von Azure Storage

Fügen Sie eine HTTP-API hinzu, die als Frontend für den Azure Storage-BLOB-URI fungiert (z. B.

https://<storage-account-name>.blob.core.windows.net/apimtest).Fügen Sie einen GET-Vorgang für den Container hinzu.

Wählen Sie auf der Registerkarte " Entwurf " den Vorgang und dann den Richtlinien-Editor (

</>). Bearbeiten Sie die Richtliniendefinition des Vorgangs, um den API-Versionsheader und die verwaltete Identitätsauthentifizierung hinzuzufügen.

Im folgenden Beispiel:

Die

authentication-managed-identityRichtlinie geht davon aus, dass die API-Verwaltungsinstanz eine vom System zugewiesene verwaltete Identität aktiviert und auf Azure Storage zugreifen kann. Um eine vom Benutzer zugewiesene verwaltete Identität zu verwenden, legen Sie einclient-idAttribut in der Richtlinie fest. Weitere Informationen finden Sie in der Richtlinienreferenz.Die

set-headerRichtlinie legt den erforderlichen Speicher-REST-API-Versionsheader fest.<policies> <inbound> <base /> <!-- Authenticate to Storage using API Management managed identity --> <authentication-managed-identity resource="https://storage.azure.com/" /> <!-- Set Storage API version header --> <set-header name="x-ms-version" exists-action="override"> <value>2025-11-05</value> </set-header> </inbound> <backend> <forward-request /> </backend> <outbound> <base /> </outbound> <on-error> <base /> </on-error> </policies>

Hinweis

- Der

resourceWert sollte für Azure Storage seinhttps://storage.azure.com/. - Stellen Sie sicher, dass der verwalteten Identität die entsprechende RBAC-Rolle zugewiesen ist.

Testen des API-Vorgangs

Testen Sie vor dem Konfigurieren des Netzwerksicherheitsperimeters, dass der API-Vorgang das Speicherkonto erreichen kann.

- Wählen Sie im linken Menü unter APIs Ihre API und den Vorgang aus.

- Wählen Sie die Registerkarte Testen aus.

- Wählen Sie "Testen" aus, und rufen Sie den Vorgang auf. Wählen Sie optional Trace, um detaillierte Telemetriedaten zu erfassen.

Erwartete Ergebnisse:

- Der Aufruf ist mit einer

200 OKAntwort erfolgreich und gibt den BLOB-Inhalt zurück. - Wenn Sie Trace aktiviert haben, können Sie verifizieren, dass das API Management das Token für die verwaltete Identität zum Authorization Header hinzugefügt hat.

Schritt 2. Blockieren des Öffentlichen Netzwerkzugriffs auf das Speicherkonto

Wenn Sie jetzt den Zugriff des öffentlichen Netzwerks auf das Speicherkonto blockieren, schlägt der API-Aufruf aus der API-Verwaltung fehl, da die vertrauenswürdige Dienstkonnektivität deaktiviert ist.

- Wechseln Sie im Azure-Portal zu Ihrem Speicherkonto.

- Wählen Sie im linken Menü unter "Sicherheit + Netzwerk" die Option "Netzwerk" aus.

- Wählen Sie auf der Registerkarte " Öffentlicher Zugriff " die Option "Verwalten" aus. Deaktivieren Des öffentlichen Netzwerkzugriffs.

- Wählen Sie Speichern aus.

Testen des API-Vorgangs

Testen Sie, dass der API-Vorgang das Speicherkonto nicht mehr erreichen kann.

- Wechseln Sie im Azure-Portal zu Ihrer API-Verwaltungsinstanz.

- Wählen Sie im linken Menü unter APIs Ihre API und den Vorgang aus.

- Wählen Sie die Registerkarte Testen aus.

- Wählen Sie "Testen" aus, und rufen Sie den Vorgang auf. Optional wählen Sie Trace, um detaillierte Telemetriedaten zu erfassen.

Erwartetes Ergebnis:

- Der Anruf schlägt mit einer

403 ForbiddenAntwort fehl.

Schritt 3. Erstellen eines Netzwerksicherheitsperimeterprofils und Zuordnen des Speicherkontos

Typische Schritte zum Erstellen eines Netzwerksicherheitsperimeters und zum Zuordnen einer Azure-Ressource zu einem Profil finden Sie unter Erstellen eines Netzwerksicherheitsperimeters und -profils. Kurze Schritte:

- Suchen Sie im Azure-Portal nach Netzwerksicherheitsperimetern , und wählen Sie sie aus.

- Wählen Sie +Erstellen und geben Sie einen Namen und eine Region an. Übernehmen Sie die Standardwerte für andere Einstellungen, und erstellen Sie den Umkreis.

- Wechseln Sie nach der Bereitstellung zum Blatt " Einstellungen>zugeordnete Ressourcen ", um das Speicherkonto einem vorhandenen oder neuen Profil zuzuordnen.

Schritt 4: Hinzufügen einer eingehenden Zugriffsregel zum Zulassen des API Management-Verkehrs

Um der API-Verwaltung zu ermöglichen, auf das Speicherkonto über den Perimeter zuzugreifen, fügen Sie eine eingehende Regel hinzu. Der einfachste Ansatz ist das Azure-Abonnement.

- Wählen Sie im linken Menü unseres Netzwerksicherheitsperimeters ">" und dann das Profil aus, das Sie dem Speicherkonto zugeordnet haben.

- Wählen Sie im linken Menü "Einstellungen für>eingehende Zugriffsregeln>+ Hinzufügen" aus:

- Geben Sie einen Namen für die Regel ein.

- Wählen Sie QuelltypAbonnements, und dann in Zulässige Quellen das Abonnement aus, das Ihre API-Verwaltungsinstanz enthält.

- Wählen Sie Hinzufügen aus.

Hinweis

Wenn Sie ein IP-adressbasiertes Steuerelement auswählen, geben Sie den ausgehenden öffentlichen IP-Adressbereich der API-Verwaltung in der eingehenden Regel an. Stellen Sie sicher, dass Sie alle ausgehenden IP-Adressen für Ihre API-Verwaltungsinstanz einschließen.

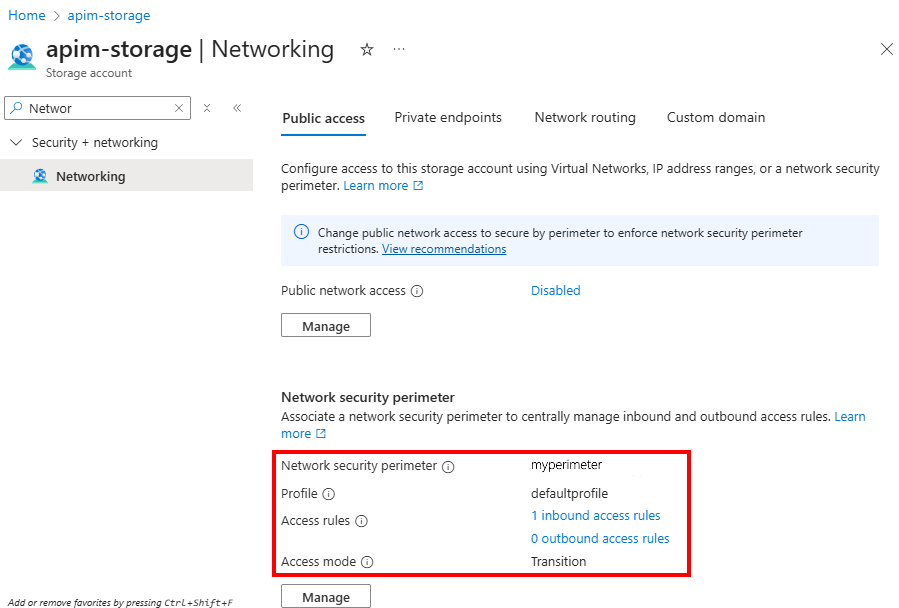

Überprüfen der Netzwerkkonfiguration im Speicherkonto

- Wechseln Sie im Azure-Portal zu Ihrem Speicherkonto.

- Wählen Sie im linken Menü unter "Sicherheit + Netzwerk" die Option "Netzwerk" aus.

- Vergewissern Sie sich unter Netzwerksicherheitsperimeter, dass das Speicherkonto Ihrem Netzwerksicherheitsperimeterprofil zugeordnet ist und dass die Zugriffsregel aufgeführt ist.

Testen des API-Vorgangs

Testen Sie, dass der API-Vorgang das Speicherkonto im Netzwerksicherheitsperimeter erreichen kann.

- Wechseln Sie im Azure-Portal zu Ihrer API-Verwaltungsinstanz.

- Wählen Sie im linken Menü unter APIs Ihre API und den Vorgang aus.

- Wählen Sie die Registerkarte Testen aus.

- Wählen Sie "Testen" aus, und rufen Sie den Vorgang auf. Optional können Sie "Ablaufverfolgung" auswählen, um detaillierte Telemetriedaten zu erfassen.

Erwartetes Ergebnis:

- Der Aufruf ist erfolgreich und gibt als Antwort eine

200 OKzurück, die den Blob-Inhalt enthält.

Schritt 5. Zugriffsmodus auf erzwungen umstellen

Ein Netzwerksicherheitsperimeter unterstützt die folgenden Zugriffsmodi:

- Übergang: Wendet sowohl vorhandene Netzwerkeinstellungen pro Ressource als auch Netzwerksicherheitsregeln an. Dieser Modus ist die Standardeinstellung, wenn Sie eine Ressource zuerst zuordnen.

- Erzwungen: Wendet nur Netzwerksicherheitsperimeterregeln an. Verwenden Sie diesen Modus, nachdem Sie den Zugriff überprüft haben.

Nachdem Sie den Zugriff im Übergangsmodus überprüft haben, legen Sie den Zugriffsmodus des Netzwerksicherheitsperimeters auf erzwungen fest. Weitere Informationen finden Sie in den Schritten zum Konfigurieren von publicNetworkAccess- und accessMode-Eigenschaften.

Verwandte Inhalte

- Weitere Informationen zu Netzwerksicherheitsperimeterkonzepten und -funktionen

- Netzwerkoptionen in der API-Verwaltung