Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

GILT FÜR: Alle API Management-Ebenen

In diesem Artikel werden Sie durch die Schritte geführt, die zum Erstellen einer verwalteten Verbindung mit der Microsoft Graph-API über Azure API Management erforderlich sind. Verwenden Sie den Microsoft Entra-Identitätsanbieter, um die Microsoft Graph-API aufzurufen. In diesem Beispiel wird der Autorisierungscode Grant Type verwendet.

Hinweis

In diesem Artikel können Sie den Anmeldeinformationsanbieter entweder mithilfe eines klassischen Autorisierungscode-Grant-Typs mit einem geheimen Clientschlüssel oder eines Autorisierungscode-Grant-Typs mit federierten Identitätsanmeldeinformationen konfigurieren. Wählen Sie den Pfad aus, der am besten zu Ihrem Szenario passt. Anmeldeinformationen für Verbundidentitäten beseitigen die Notwendigkeit, Geheimnisse zu verwalten und zu rotieren. Weitere Informationen finden Sie unter Übersicht über Verbundidentitätsanmeldeinformationen in der Microsoft Entra-ID.

Hier erfahren Sie, wie Sie:

- Erstellen einer Microsoft Entra-Anwendung

- Erstellen und Konfigurieren eines Anbieters von Anmeldedaten im API-Management

- Konfigurieren einer Verbindung

- Erstellen einer Microsoft Graph-API in der API-Verwaltung und Konfigurieren einer Richtlinie

- Testen der Microsoft Graph-API in API Management

Voraussetzungen

Zugriff auf einen Microsoft Entra-Mandanten, in dem Sie über Berechtigungen zum Erstellen einer App-Registrierung verfügen und um Administratorzustimmung für die Berechtigungen der App zu erteilen. Weitere Informationen finden Sie unter Einschränken, wer Anwendungen erstellen kann.

Wenn Sie Ihren eigenen Entwicklermandanten erstellen möchten, können Sie sich für das Microsoft 365-Entwicklerprogramm registrieren.

Eine ausgeführte API-Verwaltungsinstanz. Wenn Sie keine haben, siehe Erstellen einer neuen Instanz von Azure API Management.

Aktivieren Sie eine vom System zugewiesene verwaltete Identität in der API-Verwaltungsinstanz.

Schritt 1: Erstellen einer Microsoft Entra-Anwendung

Erstellen Sie eine Microsoft Entra-Anwendung für die API, und geben Sie ihm die entsprechenden Berechtigungen für die Anforderungen, die Sie aufrufen möchten.

Melden Sie sich mit einem Konto, das über ausreichende Berechtigungen im Mandanten verfügt, beim Azure-Portal an.

Suchen Sie nach Microsoft Entra ID, und wählen Sie es aus.

Wählen Sie unter "Verwalten " im Randleistenmenü "App-Registrierungen" und dann +Neue Registrierung aus.

Geben Sie bei der Registrierung einer Anwendung Ihre Anwendungsregistrierungseinstellungen ein:

Geben Sie im Namen einen aussagekräftigen Namen für die App ein, z. B. MicrosoftGraphAuth.

Wählen Sie in unterstützten Kontotypen eine Option aus, die Ihrem Szenario entspricht, z. B. "Konten" in diesem Organisationsverzeichnis (nur einzelner Mandant).

Legen Sie den Umleitungs-URI auf Web fest, und geben Sie

https://authorization-manager.consent.azure-apim.net/redirect/apim/<YOUR-APIM-SERVICENAME>ein, wobei Sie den Namen des API-Verwaltungsdiensts angeben, in dem Sie den Anmeldeinformationsanbieter konfigurieren.Wählen Sie Registrieren aus.

Wählen Sie im Menü "Randleiste" die Option"API-Berechtigungen verwalten>" aus. Stellen Sie sicher, dass die Berechtigung User.Read mit dem Typ "Delegierte" bereits hinzugefügt wurde.

Wählen Sie +Berechtigung hinzufügen aus.

- Wählen Sie Microsoft Graph und dann delegierte Berechtigungen aus.

- Geben Sie "Team" ein, erweitern Sie die Teamoptionen , und wählen Sie dann "Team.ReadBasic.All" aus. Wählen Sie "Berechtigungen hinzufügen" aus.

- Wählen Sie als Nächstes " Administratorzustimmung für Standardverzeichnis erteilen" aus. Der Status der Berechtigungen wird auf Erteilt für Standardverzeichnis geändert.

Wählen Sie im Randleistenmenü die Option "Übersicht" aus. Suchen Sie im Überblick den Wert der Anwendungs-ID (Client-ID), und notieren Sie diesen für die Verwendung in Schritt 2. Kopieren Sie bei Bedarf auch den Wert der Verzeichnis-ID (Mandant).

Konfigurieren des geheimen Clientschlüssels

Wählen Sie im Randleistenmenü "Zertifikate und Geheime Schlüssel>" und dann "+Neuer geheimer Clientschlüssel" aus.

- Geben Sie eine Beschreibung ein.

- Wählen Sie eine Option für Gültig bis aus.

- Wählen Sie Hinzufügen aus.

- Kopieren Sie den Wert des geheimen Clientschlüssels, bevor Sie die Seite verlassen. Sie benötigen ihn in Schritt 2.

Schritt 2: Konfigurieren eines Anbieters von Anmeldeinformationen in API Management

Wechseln Sie zu Ihrer API-Verwaltungsinstanz.

Wählen Sie unter APIs im Seitenleistenmenü den Anmeldeinformations-Manager aus und dann + Erstellen aus.

Geben Sie unter "Anmeldeinformationsanbieter erstellen" die folgenden Einstellungen ein, und wählen Sie "Erstellen" aus:

Einstellungen Wert Name des Anmeldeinformationsanbieters Ein Name Ihrer Wahl, z. B. MicrosoftEntraID-01 Identitätsanbieter Azure Active Directory v1 auswählen Grant-Typ Autorisierungscode auswählen Autorisierungs-URL Optional für Den Microsoft Entra-Identitätsanbieter. Der Standardwert ist https://login.microsoftonline.com.Client-ID Fügen Sie den Zuvor kopierten Wert aus der App-Registrierung ein. Geheimer Clientschlüssel Fügen Sie den geheimen Clientschlüsselwert ein, den Sie in Schritt 1 erstellt haben. Ressourcen-URL https://graph.microsoft.comMandanten-ID Optional für Den Microsoft Entra-Identitätsanbieter. Der Standardwert ist "Allgemein". Bereiche Optional für den Microsoft Entra-Identitätsanbieter für diesen Grant-Typ. Automatisch über die API-Berechtigungen der Microsoft Entra-App konfiguriert. Überprüfen Sie im daraufhin angezeigten Dialogfeld die OAuth-Umleitungs-URL, und wählen Sie "Ja " aus, um zu bestätigen, dass sie mit der URL übereinstimmt, die Sie in der App-Registrierung eingegeben haben.

Schritt 2: Konfigurieren eines Anbieters von Anmeldeinformationen in API Management

Die API-Verwaltung kann Verbundidentitätsanmeldeinformationen generieren. Wenn sie Ihrer Microsoft Entra-App-Registrierung hinzugefügt werden, richten sie eine Vertrauensstellung zwischen API-Verwaltung und Microsoft Entra ein. Dadurch wird die Notwendigkeit beseitigt, geheime Schlüssel für die Authentifizierung zu verwalten.

Wechseln Sie zu Ihrer API-Verwaltungsinstanz.

Wählen Sie unter APIs im Seitenleistenmenü den Anmeldeinformations-Manager aus und dann + Erstellen aus.

Geben Sie unter "Anmeldeinformationsanbieter erstellen" die folgenden Einstellungen ein, und wählen Sie "Erstellen" aus:

Einstellungen Wert Name des Anmeldeinformationsanbieters Ein Name Ihrer Wahl, z. B. MicrosoftEntraID-federated-01 Identitätsanbieter Azure Active Directory v1 auswählen Grant-Typ Autorisierungscode mit Verbundidentitätsanmeldeinformationen auswählen Autorisierungs-URL Optional für Den Microsoft Entra-Identitätsanbieter. Der Standardwert ist https://login.microsoftonline.com.Client-ID Fügen Sie den Wert ein, den Sie zuvor aus der App-Registrierung kopiert haben. Ressourcen-URL https://graph.microsoft.comMandanten-ID Fügen Sie den Wert ein, den Sie zuvor aus der App-Registrierung kopiert haben. Bereiche Optional für Den Microsoft Entra-Identitätsanbieter. Automatisch über die API-Berechtigungen der Microsoft Entra-App konfiguriert. Führen Sie im daraufhin angezeigten Dialogfeld die folgenden Schritte aus:

Überprüfen Sie die angezeigte OAuth-Umleitungs-URL, und vergewissern Sie sich, dass sie mit der URL übereinstimmt, die Sie in der App-Registrierung eingegeben haben.

Wählen Sie den Entra-Anwendungslink aus, um der App-Registrierung die angezeigten Verbundidentitätsanmeldeinformationen hinzuzufügen.

Wählen Sie im Fenster " Anmeldeinformationen hinzufügen " den Eintrag "Anderer Aussteller " für das Verbundanmeldeinformationsszenario aus.

Kopieren Sie unter Verbinden Sie Ihr Konto die Werte Aussteller und Subjektbezeichner aus dem Dialogfeld in die entsprechenden Felder.

Geben Sie unter "Anmeldeinformationen" einen Namen und eine optionale Beschreibung für die Anmeldeinformationen ein. Vergewissern Sie sich, dass die Zielgruppe dem im Dialogfeld in der API-Verwaltung angezeigten Benutzergruppen entspricht.

Wählen Sie "Hinzufügen" aus, um die Verbundanmeldeinformationen zu erstellen und die Verbindung zwischen API-Verwaltung und Ihrer Microsoft Entra-App-Registrierung abzuschließen.

Wählen Sie im Dialogfeld API-Verwaltung "Ja " aus, um zu bestätigen, dass Sie fortfahren möchten.

Schritt 3: Konfigurieren einer Verbindung

Führen Sie auf der Registerkarte "Verbindung " die Schritte für Ihre Verbindung mit dem Anbieter aus.

Hinweis

Wenn Sie eine Verbindung konfigurieren, richtet die API-Verwaltung standardmäßig eine Zugriffsrichtlinie ein, die den Zugriff durch die vom System zugewiesene verwaltete Identität der Instanz ermöglicht. Dieser Zugriff ist für dieses Beispiel ausreichend. Sie können bei Bedarf weitere Zugriffsrichtlinien hinzufügen.

- Geben Sie einen Verbindungsnamen ein, und wählen Sie dann "Speichern" aus.

- Wählen Sie unter Schritt 2: Bei Ihrer Verbindung anmelden (für den Autorisierungscode-Erteilungstyp) die Schaltfläche Anmelden. Führen Sie die Schritte mit Ihrem Identitätsanbieter aus, um den Zugriff zu autorisieren und zur API-Verwaltung zurückzukehren. Nach erfolgreicher Anmeldung ändert sich der Status der Verbindung in "Verbunden".

- Unter Schritt 3: Ermitteln, wer Zugriff auf diese Verbindung hat (Access-Richtlinie), wird das mitglied der verwalteten Identität aufgeführt. Das Hinzufügen anderer Mitglieder ist je nach Szenario optional.

- Wählen Sie Complete (Fertig stellen) aus.

Die neue Verbindung wird in der Liste der Verbindungen angezeigt und zeigt den Status "Verbunden" an. Wenn Sie eine weitere Verbindung für den Anmeldeinformationsanbieter einrichten möchten, führen Sie die vorherigen Schritte aus.

Tipp

Verwenden Sie das Portal, um jederzeit Verbindungen zu einem Anmeldeinformationsanbieter hinzuzufügen, zu aktualisieren oder zu löschen. Weitere Informationen finden Sie unter Konfigurieren mehrerer Verbindungen.

Hinweis

Wenn Sie Ihre Microsoft Graph-Berechtigungen nach diesem Schritt aktualisieren, müssen Sie die Schritte 2 und 3 wiederholen.

Schritt 4: Erstellen einer Microsoft Graph-API in der API-Verwaltung und Konfigurieren einer Richtlinie

Wählen Sie unter "APIs " im Randleistenmenü APIs aus.

Wählen Sie HTTP aus, und geben Sie die folgenden Einstellungen ein. Wählen Sie dann Erstellen aus.

Setting Wert Anzeigename msgraph Webdienst-URL https://graph.microsoft.com/v1.0API-URL-Suffix msgraph Wechseln Sie zur neu erstellten API, und wählen Sie "+Hinzufügen"-Vorgang aus. Geben Sie die folgenden Einstellungen ein, und wählen Sie "Speichern" aus.

Setting Wert Anzeigename getprofile URL für GET /Ich Führen Sie die vorstehenden Schritte aus, um einen weiteren Vorgang mit den folgenden Einstellungen hinzuzufügen.

Setting Wert Anzeigename getJoinedTeams URL für GET /me/angeschlosseneTeams Wählen Sie "Alle Vorgänge" aus. Wählen Sie im Abschnitt "Eingehende Verarbeitung " das <Symbol "/> " (Code-Editor) aus.

Kopieren Sie den folgenden Codeausschnitt, und fügen Sie ihn ein. Aktualisieren Sie die

get-authorization-contextRichtlinie mit den Namen des Anmeldeinformationsanbieters und der Verbindung, die Sie in den vorherigen Schritten konfiguriert haben, und wählen Sie "Speichern" aus.- Ersetzen Sie Ihren Namen des Anmeldeinformationsanbieters als Wert von

provider-id. - Ersetzen Sie Ihren Verbindungsnamen als den Wert von

authorization-id.

<policies> <inbound> <base /> <get-authorization-context provider-id="MicrosoftEntraID-01" authorization-id="first-connection" context-variable-name="auth-context" identity-type="managed" ignore-error="false" /> <set-header name="Authorization" exists-action="override"> <value>@("Bearer " + ((Authorization)context.Variables.GetValueOrDefault("auth-context"))?.AccessToken)</value> </set-header> </inbound> <backend> <base /> </backend> <outbound> <base /> </outbound> <on-error> <base /> </on-error> </policies>- Ersetzen Sie Ihren Namen des Anmeldeinformationsanbieters als Wert von

Die vorangehende Richtliniendefinition besteht aus zwei Teilen:

- Die Richtlinie get-authorization-context ruft ein Autorisierungstoken ab, indem sie auf den Authentifizierungstokenanbieter und die Verbindung referenziert, die Sie zuvor erstellt haben.

- Die Set-Header-Richtlinie erstellt einen HTTP-Header mit dem abgerufenen Zugriffstoken.

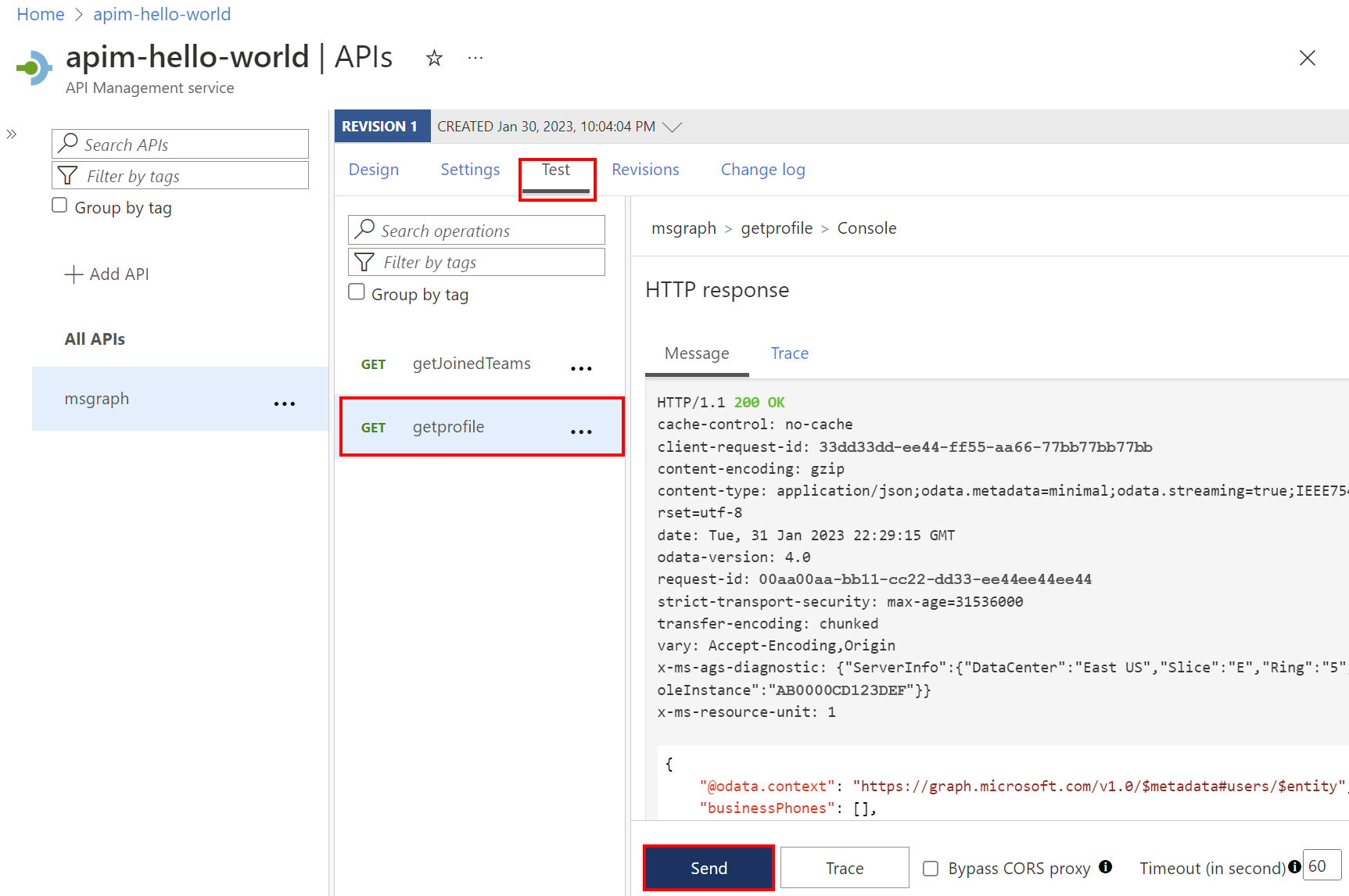

Schritt 5: Testen der API

Wählen Sie auf der Registerkarte "Test " einen von Ihnen konfigurierten Vorgang aus.

Wählen Sie "Senden" aus.

Eine erfolgreiche Antwort gibt Benutzerdaten aus Microsoft Graph zurück.