Udforsk objekter

Når advarsler sendes til Microsoft Sentinel, indeholder de dataelementer, som Microsoft Sentinel identificerer og klassificerer som enheder, såsom brugerkonti, værter, IP-adresser og andre. Denne identifikation kan undertiden være en udfordring, hvis beskeden ikke indeholder tilstrækkelige oplysninger om enheden.

For eksempel kan brugerkonti identificeres på mere end én måde: ved at bruge en Microsoft Entra-kontos numeriske identifikator (GUID) eller dens User Principal Name (UPN)-værdi, eller alternativt ved at kombinere brugernavnet og NT-domænet. Forskellige datakilder kan identificere den samme bruger på forskellige måder. Derfor samler Microsoft Sentinel disse identifikatorer, når det er muligt, til én enhed, så den kan identificeres korrekt.

Det kan dog ske, at en af dine ressourceudbydere opretter en besked, hvor en enhed ikke er tilstrækkeligt identificeret , f.eks. et brugernavn uden konteksten for domænenavnet. I så fald kan brugerenheden ikke flettes med andre forekomster af den samme brugerkonto, som ville blive identificeret som en separat enhed, og disse to enheder forbliver separate i stedet for samlet.

For at minimere risikoen for, at dette sker, skal du kontrollere, at alle dine beskedudbydere korrekt identificerer enhederne i de beskeder, de opretter. Derudover kan synkronisering af brugerkontoenheder med Microsoft Entra ID skabe en samlende mappe, som kan sammenflette brugerkontoenheder.

Følgende typer enheder identificeres i øjeblikket i Microsoft Sentinel:

Brugerkonto (konto)

Vært

IP-adresse (IP)

Malware

Filer

Proces

Cloudprogram (CloudApplication)

Domænenavn (DNS)

Azure resource

Fil (FileHash)

Registreringsdatabasenøgle

Registreringsdatabaseværdi

Sikkerhedsgruppe

URL

IoT-enhed

Postkasse

Mailklynge

Postmeddelelse

Afsendelsesmail

Enhedssider

Når du støder på en enhed (i øjeblikket begrænset til brugere og værter) i en søgning, en besked eller en undersøgelse, kan du vælge enheden og blive ført til en enhedsside, et dataark fuld af nyttige oplysninger om den pågældende enhed. De typer information, du finder på denne side, inkluderer grundlæggende fakta om entiteten, en tidslinje over bemærkelsesværdige begivenheder relateret til denne enhed og indsigt i entitetens adfærd.

Enhedssider består af tre dele:

Panelet til venstre indeholder enhedens identificerende oplysninger, indsamlet fra datakilder som Microsoft Entra ID, Azure Monitor, Microsoft Defender for Cloud og Microsoft Defender XDR.

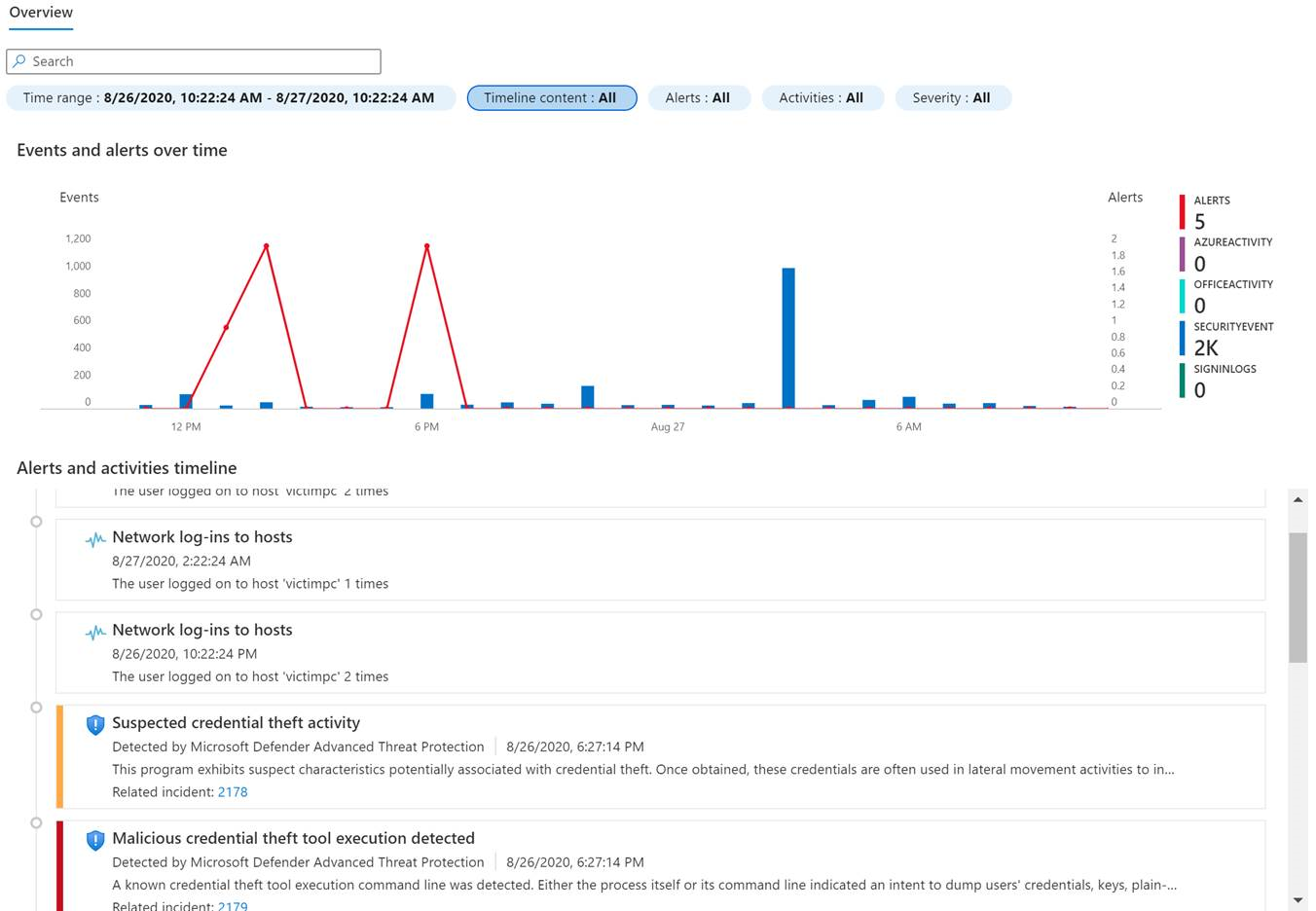

Midterpanelet viser en grafisk og tekstuel tidslinje over bemærkelsesværdige hændelser, der er relateret til objektet, f.eks. beskeder, bogmærker og aktiviteter. Aktiviteter er samlinger af bemærkelsesværdige begivenheder fra Log Analytics. De forespørgsler, der opdager disse aktiviteter, udvikles af Microsoft sikkerhedsforskningsteams.

Panelet til højre viser adfærdsmæssige indsigter i objektet. Disse indsigter hjælper med hurtigt at identificere uregelmæssigheder og sikkerhedstrusler. Indsigterne udvikles af Microsoft sikkerhedsforskerteams og er baseret på modeller til afvigelser i detektering.

Tidslinjen

Tidslinjen er en væsentlig del af entitetssidens bidrag til adfærdsanalyse i Microsoft Sentinel. Den præsenterer en historie om objektrelaterede hændelser, der hjælper dig med at forstå enhedens aktivitet inden for en bestemt tidsramme.

Du kan vælge tidsintervallet blandt flere forudindstillede indstillinger (f.eks . de seneste 24 timer) eller angive det til en brugerdefineret tidsramme. Derudover kan du angive filtre, der begrænser oplysningerne på tidslinjen til bestemte typer hændelser eller beskeder.

Følgende typer elementer er inkluderet på tidslinjen:

Beskeder – alle beskeder, hvor enheden er defineret som et tilknyttet objekt. Hvis din organisation har oprettet brugerdefinerede beskeder ved hjælp af analyseregler, skal du sørge for, at reglernes enhedstilknytning udføres korrekt.

Bogmærker – alle bogmærker, der indeholder det specifikke objekt, der vises på siden.

Aktiviteter – sammenlægning af bemærkelsesværdige hændelser, der relaterer til enheden.

Objektindsigt

Entitetsindsigter er forespørgsler defineret af Microsoft-sikkerhedsforskere for at hjælpe dine analytikere med at undersøge mere effektivt og hensigtsmæssigt. Indsigterne præsenteres som en del af objektsiden og giver værdifulde sikkerhedsoplysninger om værter og brugere i form af tabeldata og diagrammer. At have informationen her betyder, at du ikke behøver at tage en omvej til Log Analytics. Indsigterne omfatter data vedrørende logon, gruppetilføjelser, uregelmæssigheder og meget mere og omfatter avancerede ML-algoritmer til registrering af uregelmæssigheder. Indsigten er baseret på følgende datatyper:

Syslog

SecurityEvent

Overvågningslogge

Logonlogge

Office-aktivitet

Adfærdsanalyse (UEBA)