Forstå adfærdsanalyse

At identificere trusler i din organisation og deres potentielle indvirkning – uanset om det er en kompromitteret enhed eller en ondsindet insider – er en tidskrævende og arbejdskrævende proces. Når du gennemgår beskeder, forbinder prikkerne og aktivt jager, giver det enorme mængder tid og kræfter, der forbruges med minimale afkast. Og muligheden for sofistikerede trusler undgå opdagelse. Flygtige trusler som zero-day, målrettede og avancerede vedvarende trusler kan være de farligste for din organisation, hvilket gør registreringen af dem endnu mere kritisk.

Entity Behavior-funktionen i Microsoft Sentinel eliminerer det slid, der følger med dine analytikeres arbejdsbelastninger, og usikkerheden i deres indsats. Funktionen Entity Behavior leverer høj pålidelighed og handlingsorienteret intelligens, så de kan fokusere på undersøgelse og afhjælpning.

Når Microsoft Sentinel indsamler logfiler og advarsler fra alle de tilknyttede datakilder, analyserer og opbygger det grundlæggende adfærdsprofiler for din organisations enheder (brugere, værter, IP-adresser, applikationer osv.). Analysen er på tværs af tids- og peergruppehorisonten. Microsoft Sentinel bruger forskellige teknikker og maskinlæringsmuligheder og kan derefter identificere unormal aktivitet og hjælpe dig med at afgøre, om en ressource er kompromitteret. Ikke nok med det, men den kan også beregne den relative følsomhed af bestemte aktiver, identificere grupper af aktiver og vurdere den potentielle indvirkning af ethvert kompromitteret aktiv ("dets "eksplosionsradius"). Bevæbnet med disse oplysninger kan du prioritere din undersøgelse og håndtering af hændelser effektivt.

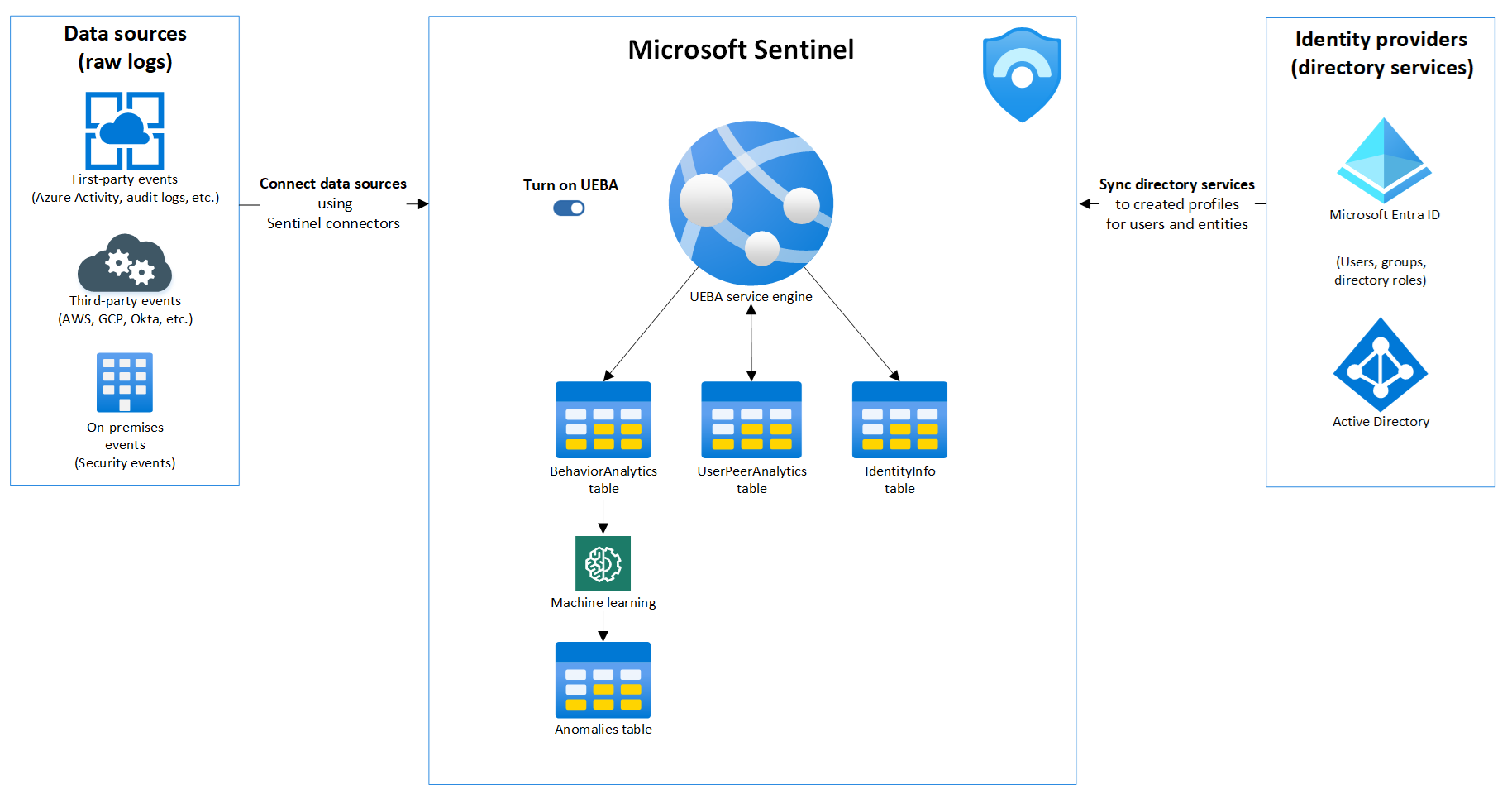

Oversigt over arkitektur

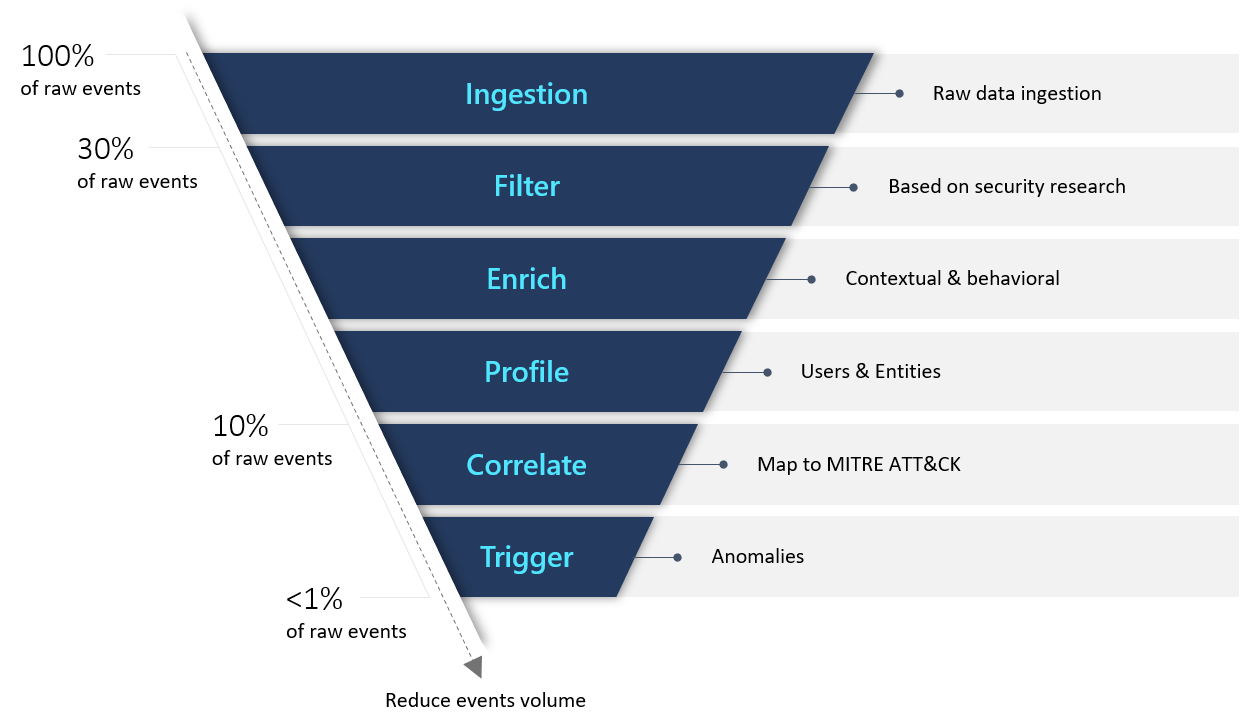

Sikkerhedsdrevet analyse

Microsoft har adopteret Gartners paradigme for UEBA-løsninger, Microsoft Sentinel tilbyder en "udefra-ind"-tilgang baseret på tre referencerammer:

Datakilder: Mens Microsoft Sentinel først og fremmest understøtter Azure datakilder, vælger omhyggeligt tredjepartsdatakilder for at levere data, der matcher vores trusselsscenarier.

Analytics: Microsoft Sentinel bruger maskinlæringsalgoritmer (ML) og identificerer unormale aktiviteter, der præsenterer beviser klart og præcist i form af kontekstuelle berigelser. Se eksemplerne nedenfor.

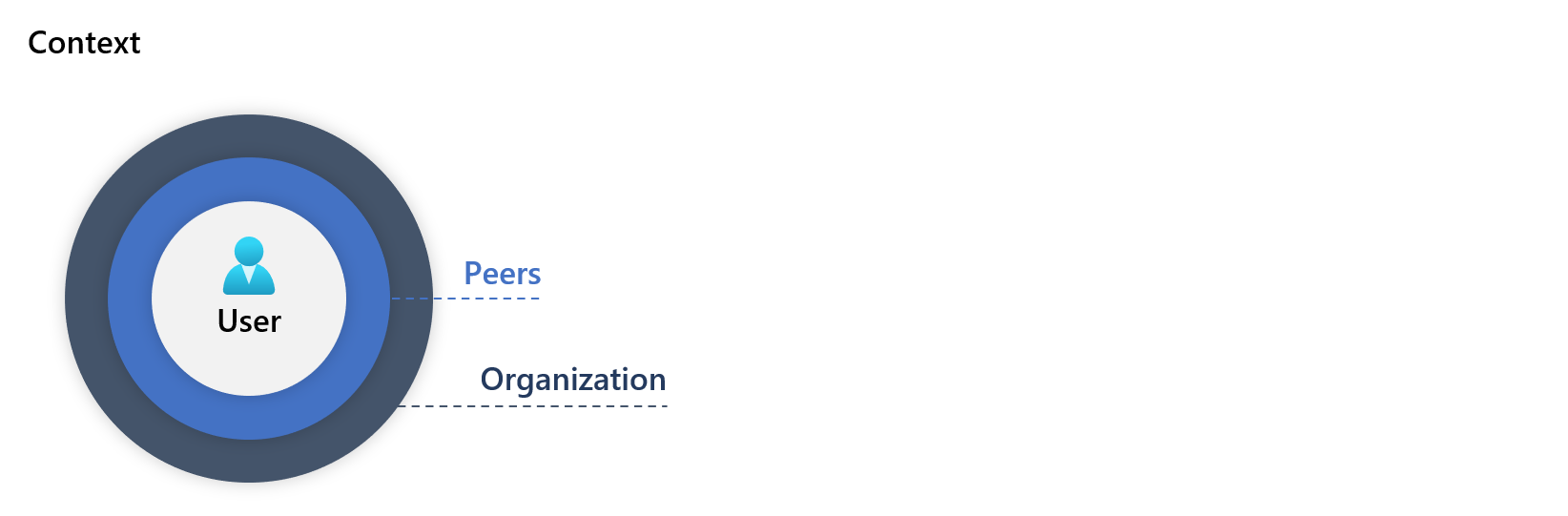

Microsoft Sentinel præsenterer artefakter, der hjælper dine sikkerhedsanalytikere med at få en klar forståelse af unormale aktiviteter i kontekst og i sammenligning med brugerens baseline-profil. Handlinger, der udføres af en bruger (eller en vært eller en adresse), evalueres kontekstuelt, hvor et "sandt" resultat angiver en identificeret uregelmæssighed:

På tværs af geografiske placeringer, enheder og miljøer.

På tværs af tids- og frekvenshorisonter (sammenlignet med brugerens egen historik).

Sammenlignet med peers' funktionsmåde.

Sammenlignet med organisationens funktionsmåde.

Scoring

Hver aktivitet scores med "Investigation Priority Score". Scoren bestemmer sandsynligheden for, at en bestemt bruger udfører en bestemt aktivitet baseret på adfærdsbaseret læring af brugeren og vedkommendes peers. Aktiviteter, der er identificeret som de mest unormale, får den højeste score (på en skala fra 0-10).