Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Azure Data Lake Storage indeholder en lagdelt sikkerhedsmodel. Denne model giver dig mulighed for at sikre og styre adgangsniveauet til de lagerkonti, som dine programmer og virksomhedsmiljøer kræver, på baggrund af typen og undersættet af de anvendte netværk eller ressourcer. Når netværksreglerne er konfigureret, er det kun programmer, der anmoder om data via det angivne sæt netværk eller via det angivne sæt Azure ressourcer, der kan få adgang til en lagerkonto. Du kan begrænse adgangen til din lagerkonto til forespørgsler, der kommer fra angivne IP-adresser, IP-intervaller, undernet i et Azure Virtual Network (VNet) eller ressourceforekomster af nogle Azure-tjenester.

Administrerede identiteter for Azure, tidligere kendt som MSI (Managed Service Identity), hjælper med administration af hemmeligheder. Microsoft Dataverse -kunder, der bruger Azure-funktioner, opretter en administreret identitet (en del af oprettelsen af virksomhedspolitik), der kan bruges til et eller flere Dataverse-miljøer. Denne administrerede identitet, der klargøres i din lejer, bruges derefter af Dataverse til at få adgang til din Azure data lake.

Med administrerede identiteter er adgangen til din lagerkonto begrænset til forespørgsler, der kommer fra det Dataverse-miljø, som er knyttet til din lejer. Når Dataverse opretter forbindelse til lager på dine vegne, indeholder det ekstra kontekstoplysninger, der kan dokumentere, at anmodningen stammer fra et sikkert miljø, du har tillid til. Det giver lageret mulighed for at give Dataverse adgang til lagerkontoen. Administrerede identiteter bruges til at signere kontekstoplysningerne for at skabe tillid. Derved tilføjes sikkerhed på programniveau ud over den netværks- og infrastruktursikkerhed, der leveres af Azure til forbindelser mellem Azure-tjenester.

Før du begynder

- Azure CLI er påkrævet på din lokale computer. Download og installer

- Du skal bruge følgende PowerShell-moduler. Hvis du ikke har dem, skal du åbne PowerShell og køre disse kommandoer:

- Azure Az PowerShell-modul:

Install-Module -Name Az - Azure Az.Resources PowerShell-modulet:

Install-Module -Name Az.Resources - Power Platform Administration PowerShell-modul:

Install-Module -Name Microsoft.PowerApps.Administration.PowerShell

- Azure Az PowerShell-modul:

- Klon lageret PowerApps-Samples på GitHub til en placering, hvor du kan køre PowerShell-kommandoer:

git clone https://github.com/microsoft/PowerApps-Samples.git. Scripts er organiseret i undermapper underpowershell/managed-identities/Source. Kør hvert script fra den specifikke undermappe, f.eks.Source\Identity. - Vi anbefaler, at du opretter en ny lagerbeholder under den samme Azure-ressourcegruppe til at onboarde denne funktion.

Vigtig

Flyt ikke scripts ud af deres mapper. Scripts er afhængige af relative stier og delte filer i lagerstrukturen.

Aktivér virksomhedspolitik for det valgte Azure abonnement

Vigtig

Du skal have adgang til rollen Ejer af Azure-abonnement for at fuldføre denne opgave. Få dit Azure-abonnements-id på oversigtssiden for Azure-ressourcegruppen.

- Åbn Azure CLI med Kør som administrator, og log på dit Azure-abonnement ved hjælp af kommandoen :

az loginFlere oplysninger: Log ind med Azure CLI - (Valgfrit) Hvis du har flere Azure-abonnementer, skal du sørge for at køre

Update-AzConfig -DefaultSubscriptionForLogin { Azure subscription id }for at opdatere standardabonnementet. - I PowerShell skal du skifte til mappen

Sourcei det lager, du klonede som en del af Før du starter. - Hvis du vil aktivere virksomhedspolitikken for det valgte Azure-abonnement, skal du køre PowerShell-scriptet ./SetupSubscriptionForPowerPlatform.ps1.

- Angiv Azure-abonnementets ID.

Opret en virksomhedspolitik

Vigtig

Du skal have adgang til rollen Ejer af Azure-ressource for at fuldføre denne opgave. Hent dit Azure Abonnements-id, Location og Ressourcegruppe navn på oversigtssiden for den Azure ressourcegruppe.

I PowerShell skal du skifte til

Source\Identityundermappen og køre scriptet for at oprette virksomhedspolitikken:cd <path-to-repo>\powershell\managed-identities\Source\Identity .\CreateIdentityEnterprisePolicy.ps1- Angiv Azure-abonnementets ID.

- Angiv navnet på den Azure ressourcegruppe.

- Angiv foretrukket navn på virksomhedspolitik.

- Angiv placeringen af Azure-ressourcegruppen.

Gem kopien af ResourceId, når politikken er oprettet.

Note

Følgende er de gyldige input til placering, der understøttes til oprettelse af politikker. Vælg den placering, der passer bedst til dig.

Placeringer, der er tilgængelige for virksomhedspolitik

USA EUAP

USA

Sydafrika

UK

Australien

Korea

Japan

Indien

Frankrig

Europa

Asien

Norge

Tyskland

Schweiz

Canada

Brasilien

Forenede Arabiske Emirater

Singapore

Giv læseren adgang til virksomhedspolitikken via Azure

Dynamics 365 administratorer og Power Platform administratorer kan få adgang til Power Platform administrationscentret for at tildele miljøer til virksomhedspolitikken. For at få adgang til virksomhedspolitikkerne kræves Azure Key Vault-administratormedlemskab for at tildele Læserrollen til Dynamics 365 eller Power Platform administratoren. Når læserrollen er tildelt, kan Dynamics 365 eller Power Platform administratorerne se virksomhedspolitikkerne i Power Platform Administration.

Det er kun de Dynamics 365- og Power Platform-administratorer, der har fået tildelt læserrollen til virksomhedspolitikken, der kan "føje miljø" til politikken. Andre Dynamics 365- og Power Platform-administratorer kan muligvis se virksomhedspolitikken, men de får en fejlmeddelelse, når de forsøger at tilføje miljøet.

Vigtig

Du skal have - Microsoft.Authorization/roleAssignments/write-tilladelser, f.eks. Brugeradgangsadministrator eller Ejer, for at du kan udføre denne opgave.

- Log på Azure-portalen.

- Hent Dynamics 365 Power Platform-administratorbrugerens ObjectID.

- Gå til området Brugere.

- Åbn Dynamics 365- eller Power Platform-administratorbrugeren.

- Kopiér ObjectID på oversigtssiden for brugeren.

- Hent id for virksomhedspolitikker:

- Gå til Azure Resource Graph Explorer.

- Kør denne forespørgsel:

resources | where type == 'microsoft.powerplatform/enterprisepolicies'

- Rul til højre for resultatsiden, og vælg linket Se detaljer.

- Kopiér id'et på siden Detaljer.

- Åbn Azure CLI, og kør følgende kommando, hvor

<objId>erstattes med brugerens ObjectID og<EP Resource Id>med virksomhedspolitik-id'et.New-AzRoleAssignment -ObjectId <objId> -RoleDefinitionName Reader -Scope <EP Resource Id>

Knytte virksomhedspolitik til Dataverse-miljø

Vigtig

Du skal have rollen Power Platform-administrator eller Dynamics 365-administrator for at kunne fuldføre denne opgave. Du skal have rollen Læser til enterprise-politikken for at fuldføre denne opgave.

- Hent Dataverse-miljøets ID.

- Log på Power Platform Administration.

- Vælg Administrér>Miljøer, og åbn derefter dit miljø.

- I sektionen Detaljer skal du kopiere Miljø-id.

- Kør dette PowerShell-script fra

Source\Identityundermappen:./NewIdentity.ps1- Angiv id'et for Dataverse-miljøet.

- Angiv ResourceId.

StatusCode = 202 indikerer, at linket blev oprettet.

- Log på Power Platform Administration.

- Vælg Administrer>Miljøer, og åbn derefter det miljø, du angav tidligere.

- Vælg Fuld historik området Seneste handlinger for at validere forbindelsen til det nye id.

Konfigurer netværksadgang til Azure Data Lake Storage Gen2

Vigtig

Du skal have en Azure Data Lake Storage Gen2 Ejer-rolle for at kunne fuldføre denne opgave.

Gå til Azure-portalen.

Åbn den lagerkonto, der er knyttet til din Azure Synapse Link for Dataverse-profil.

Vælg Netværk i venstre navigationsrude. Vælg følgende indstillinger under fanen Firewalls og virtuelle netværk:

- Aktiveret fra udvalgte virtuelle netværk og IP-adresser.

- Vælg Tillad Azure-tjenester på listen over tjenester, der er tillid til under Ressourceforekomster for at få adgang til denne lagerkonto

Vælg Gem.

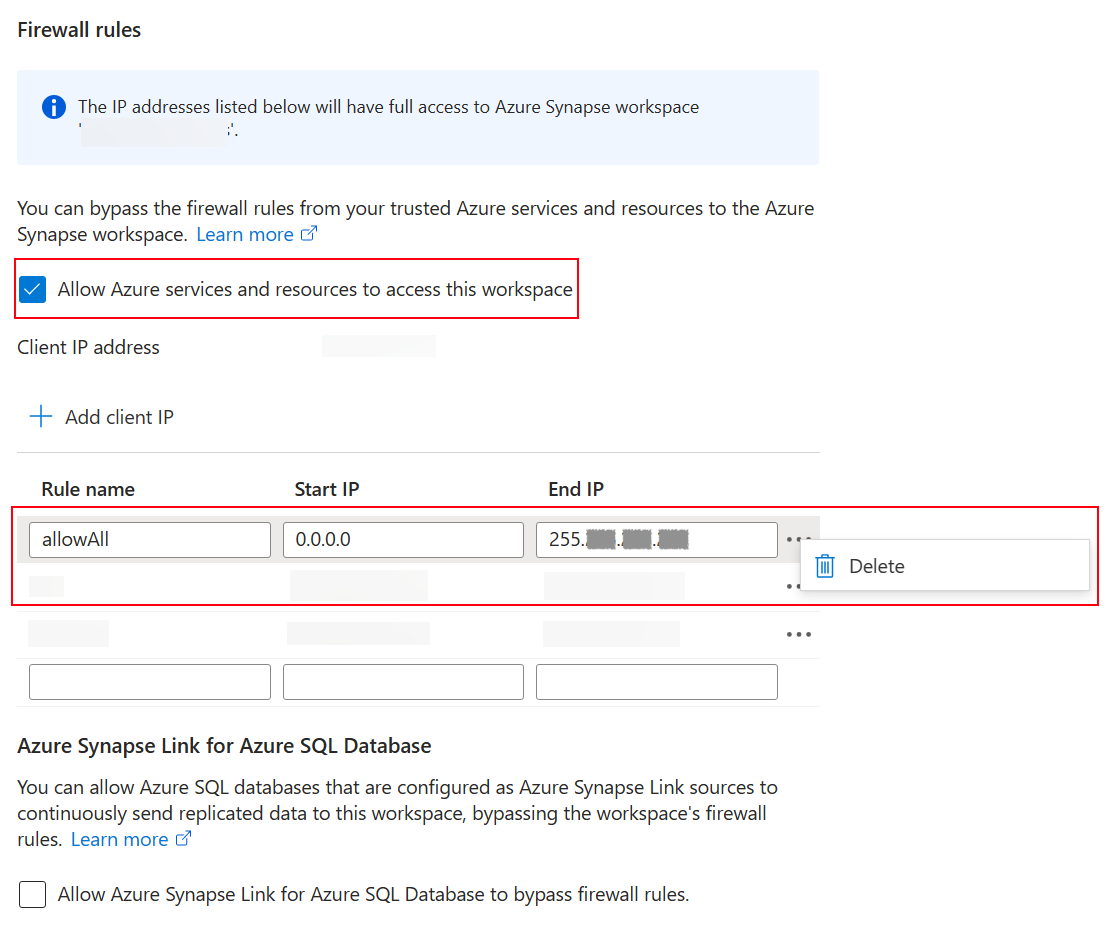

Konfigurere netværksadgang til Azure Synapse Workspace

Vigtig

Du skal have en Azure Synapse-administrator-rolle for at kunne fuldføre denne opgave.

- Gå til Azure-portalen.

- Åbn det Azure Synapse arbejdsområde, der er forbundet med din Azure Synapse Link til Dataverse-profil.

- Vælg Netværk i venstre navigationsrude.

- Vælg Tillad, at Azure-tjenester og -ressourcer får adgang til dette arbejdsområde.

- Hvis der er oprettet IP-firewallregler for hele IP-området, skal du slette dem for at begrænse offentlig netværksadgang.

- Tilføj en ny IP-firewallregel, der er baseret på klientens IP-adresse.

- Vælg Gem, når du er færdig. Flere oplysninger: Azure Synapse Analytics IP-firewallregler

Opret et nyt Azure Synapse Link til Dataverse med administreret identitet

Vigtig

Dataverse: Sørg for, at du har sikkerhedsrollen Dataverse-systemadministrator. Derudover skal de tabeller, du vil eksportere via Azure Synapse Link, have egenskaben Registrer ændringer aktiveret. Flere oplysninger: Avanceret opslag

Azure Data Lake Storage Gen2: Du skal have en Azure Data Lake Storage Gen2 konto og Ejer og Storage Blob Data Contributor rolleadgang. Lagerkontoen skal aktivere Hierarkisk navneområde for både den indledende konfiguration og deltasynkronisering. Tillad adgang til lagerkontonøgler kræves kun i forbindelse med den indledende installation.

Synapse-arbejdsområde: Du skal have et Synapse-arbejdsområde og Synapse-administrator rolleadgang i Synapse Studio. Synapse-arbejdsområdet skal være i det samme område som din Azure Data Lake Storage Gen2-konto. Lagerkontoen skal tilføjes som en tilknyttet tjeneste i Synapse Studio. Hvis du vil oprette et Synapsearbejdsområde, skal du gå til Oprettelse af et Synapsearbejdsområde.

Når du opretter linket, henter Azure Synapse Link til Dataverse oplysninger om den aktuelt sammenkædede virksomhedspolitik i Dataverse miljøet og cachelagrer derefter URL-adressen til identitetsklienthemmeligheden, så der kan oprettes forbindelse til Azure.

- Log på Power Apps, og vælg dit miljø.

- Vælg Azure Synapse Link i navigationsruden til venstre, og vælg derefter + Nyt link. Hvis elementet ikke findes i sidepanelruden, skal du vælge ...Flere og derefter vælge det ønskede element.

- Udfyld de relevante felter i henhold til den ønskede opsætning. Vælg Abonnement, Resourcegruppe og Lagerkonto. Hvis du vil oprette forbindelse mellem Dataverse og Synapse-arbejdsområdet, skal du vælge indstillingen Opret forbindelse til dit Azure Synapse arbejdsområde. Vælg Spark-gruppe til datakonvertering for Delta Lake

- Vælg Virksomhedspolitik med id for administreret service, og vælg derefter Næste.

- Tilføj de tabeller, du vil eksportere, og vælg derefter Gem.

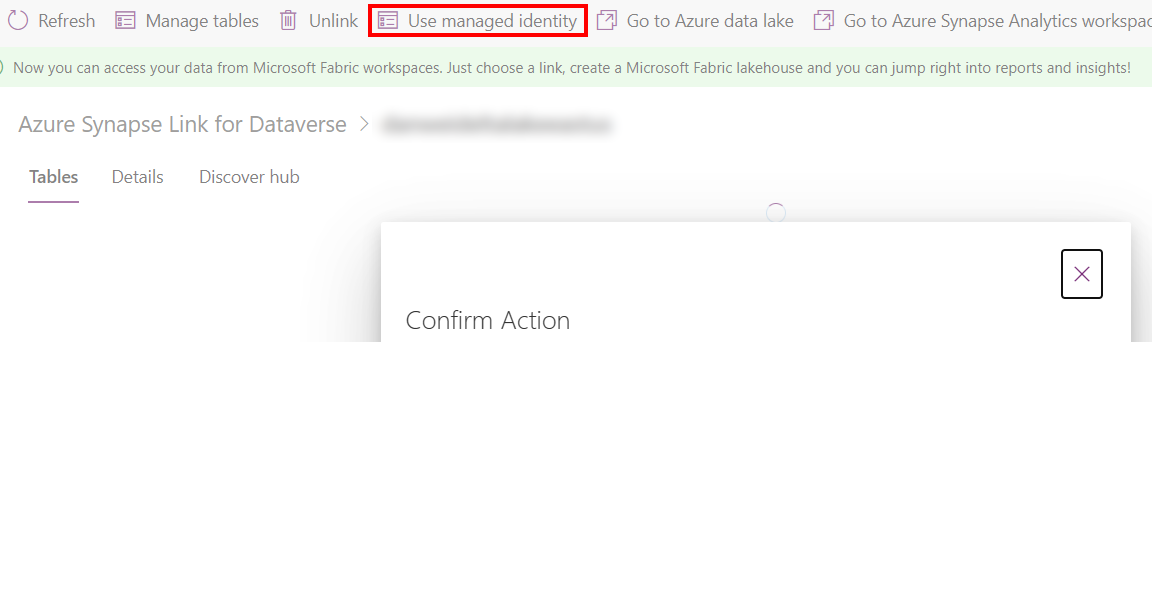

Aktivér administreret identitet for en eksisterende Azure Synapse Link-profil

Note

Hvis du vil gøre kommandoen Brug administreret identitet tilgængelig i Power Apps, skal du fuldføre ovenstående konfiguration for at forbinde virksomhedspolitikken med dit Dataverse-miljø. Flere oplysninger: Forbinde virksomhedspolitik til Dataverse-miljø

- Gå til en eksisterende Synapse Link-profil fra Power Apps (make.powerapps.com).

- Vælg Brug administreret identitet, og bekræft derefter.

Fejlfinding

Hvis du modtager 403-fejl under oprettelse af linket:

- Det tager ekstra tid at give administrerede identiteter midlertidig tilladelse under den første synkronisering. Giv den lidt tid, og prøv at bruge handlingen igen senere.

- Kontrollér, at det tilknyttede lager ikke har den eksisterende Dataverse-beholder(dataname-environmentName-organizationUniqueName) fra det samme miljø.

- Du kan identificere den sammenkædede virksomhedspolitik og

policyArmIdved at køre PowerShell-scriptet./GetIdentityEnterprisePolicyforEnvironment.ps1Source\Identityfra undermappen med azure-abonnements-id'et og navnet på ressourcegruppen . - Du kan fjerne sammenkædningen af virksomhedspolitikken ved at køre PowerShell-scriptet

./RevertIdentity.ps1Source\Identityfra undermappen med dataverse-miljø-id'et ogpolicyArmId. - Du kan fjerne virksomhedspolitikken ved at køre PowerShell-scriptet .\RemoveIdentityEnterprisePolicy.ps1 fra

Source\Identityundermappen medpolicyArmId.

Kendt begrænsning

Der kan kun oprettes forbindelse mellem én virksomhedspolitik og Dataverse-miljøet på én gang. Hvis du har brug for at oprette flere Azure Synapse Link-links med administreret identitet aktiveret, skal du sørge for, at alle sammenkædede Azure-ressourcer er under den samme ressourcegruppe.