Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Agent 365 CLI-kommandoreference

Konfigurer dit Agent 365-miljø med detaljeret kontrol over hvert trin. Denne kommando administrerer den indledende konfigurationsarbejdsproces for Agent 365-kursusplaner.

Minimum-rolle kræves: Azure Contributor + Agent ID Developer

Note

Den rolle, du har, bestemmer, hvor meget af konfigurationen der fuldføres i en enkelt kørsel. Global administrator kan fuldføre alle trin på én gang. Agent ID-administrator og Agent ID-udvikler kan fuldføre alle trin undtagen OAuth2-tilladelser (admin-samtykke), som kræver handling fra en Global Administrator. Når opsætningen er færdig, udskriver CLI de næste trin for den globale administrator direkte i outputtet.

Syntax

a365 setup [command] [options]

Indstillinger

| Option | Description |

|---|---|

-?, -h, --help |

Vis oplysninger om hjælp og brug. |

Anbefalet udførelsesrækkefølge

# 0. Check prerequisites (optional)

a365 setup requirements

# 1. Create blueprint

a365 setup blueprint

# 2. Configure MCP permissions

a365 setup permissions mcp

# 3. Configure bot permissions

a365 setup permissions bot

# 4. Configure CopilotStudio permissions (if needed)

a365 setup permissions copilotstudio

# 5. Configure custom permissions (if needed)

a365 setup permissions custom

Eller kør alle trin på én gang:

# Full setup using config file (a365.config.json)

a365 setup all

# Config-free: no a365.config.json needed

a365 setup all --agent-name "MyAgent"

Hvis du kører som agent-id-administrator eller agent-id-udvikler (ikke global administrator), a365 setup all fuldføres alle trin undtagen OAuth2-tilladelsestilladelser. Når det er færdigt, indeholder outputtet de næste trin for en Global Administrator til at gennemføre bevillingerne — inklusive et direkte link eller samtykke-URL, de kan åbne.

setup requirements

Valider forudsætninger for konfiguration af Agent 365. Kører modulopbyggede kravtjek og giver vejledning til eventuelle problemer, den finder.

a365 setup requirements [options]

Denne kommando kører følgende trin:

- Kontrollerer alle nødvendige forudsætninger for konfigurationen af Agent 365.

- Rapporterer eventuelle problemer med detaljeret løsningsvejledning.

- Fortsætter med at kontrollere alle krav, selvom nogle kontroller mislykkes.

- Indeholder en oversigt over alle kontroller i slutningen.

Tip

Hvis du er Global Administrator, og den velkendte Agent 365 CLI klientapp ikke findes i din lejer, setup requirements beder den dig om at oprette den automatisk. Indtast et eksisterende app-ID eller type C for at oprette appen og give administratorsamtykke i ét trin – ingen manuel entra-registrering nødvendig.

requirements indstillinger

| Option | Description |

|---|---|

-v, --verbose |

Aktivér detaljeret logføring. |

--category <category> |

Kør kun tjek for en specifik kategori, såsom Azure, Authentication, PowerShell eller Tenant Enrollment. |

-?, -h, --help |

Vis oplysninger om hjælp og brug. |

Note

setup requirements Det kræver ikke en konfigurationsfil – kør den i enhver mappe.

setup blueprint

Opret agent blueprint (Entra ID programregistrering).

Minimumkrav til tilladelser: Udviklerrollen Agent-id

a365 setup blueprint [options]

blueprint indstillinger

| Option | Description |

|---|---|

-n, --agent-name <name> |

Agentens basenavn. Når du tilbyder denne mulighed, behøver du ikke en konfigurationsfil. Kommandoen registrerer automatisk lejer-ID'et fra az account show. Overstyr det med --tenant-id. |

--tenant-id <tenantId> |

Azure AD-lejer-id. Overrides auto-detection. Brug med --agent-name. |

-v, --verbose |

Vis detaljeret output. |

--dry-run |

Vis, hvad kommandoen ville gøre uden at udføre den. |

--skip-requirements |

Spring kontrol af kravvalidering over. Brug med forsigtighed. |

--no-endpoint |

Registrer ikke meddelelsesslutpunkt (kun blueprint). |

--endpoint-only |

Registrer kun meddelelsesslutpunkt. Kræver eksisterende kursusplan. |

--update-endpoint <url> |

Slet det eksisterende beskedendepunkt og registrer et nyt med den angivne URL. |

--m365 |

Behandl dette agent som et M365-agent. Registrerer beskedendepunktet via MCP Platform. Standard er false (opt-in). |

-?, -h, --help |

Vis oplysninger om hjælp og brug. |

setup permissions

Konfigurer OAuth2-tilladelser og tilladelser, der kan nedarves.

Minimumkrav til tilladelser: Global administrator

a365 setup permissions [command] [options]

Indstillinger

| Option | Description |

|---|---|

-?, -h, --help |

Vis oplysninger om hjælp og brug. |

Subcommands

| Subcommand | Description |

|---|---|

mcp |

Konfigurer MCP-serveren OAuth2-tilladelser og tilladelser, der kan nedarves. |

bot |

Konfigurer Messaging Bot API OAuth2-tilladelser og tilladelser, der kan nedarves. |

custom |

Anvender brugerdefinerede API-tilladelser på din agent-kursusplan, der går ud over de standardtilladelser, der kræves til agenthandlingen. |

copilotstudio |

Konfigurerer OAuth2-tilladelsestilladelser og tilladelser, der kan nedarves, for agentens kursusplan for at aktivere Copilot Studio copiloter via Power Platform-API'en. |

setup permissions mcp

Konfigurer MCP-serveren OAuth2-tilladelser og tilladelser, der kan nedarves.

Minimumkrav til tilladelser: Global administrator

a365 setup permissions mcp [options]

This command:

- Læser

ToolingManifest.jsonfra den , derdeploymentProjectPather angivet ia365.config.json. - Tildeler OAuth2 delegerede tilladelsestilskud for hvert MCP-serverområde til agentens kursusplan.

- Konfigurerer tilladelser, der kan nedarves, så agentforekomster kan få adgang til MCP-værktøjer.

- Er idempotent og sikker at køre flere gange.

Important

- Før du kører denne kommando, skal du sikre at

deploymentProjectPathpeger på projektmappen, der indeholder den opdateredeToolingManifest.json. Hvis udvikleren tilføjer MCP-servere på en anden computer, skal du først dele den opdateredeToolingManifest.jsonmed den globale administrator. Hvis du kører uden det korrekteToolingManifest.json, føjes de nye MCP-servertilladelser ikke til kursusplanen. - Kør denne kommando, når udvikleren har kørt

a365 develop add-mcp-servers. Tilføjelse af MCP-servere til manifestet og tildeling af tilladelser til kursusplanen er to separate trin. Når denne kommando er fuldført, er MCP-servertilladelserne synlige i agentens kursusplan.

permissions mcp indstillinger

| Option | Description |

|---|---|

-n, --agent-name <name> |

Agentens basenavn. Når du tilbyder denne mulighed, behøver du ikke en konfigurationsfil. |

--tenant-id <tenantId> |

Azure AD-lejer-id. Overrides auto-detection. Brug med --agent-name. |

-v, --verbose |

Vis detaljeret output. |

--dry-run |

Vis, hvad kommandoen ville gøre uden at udføre den. |

--remove-legacy-scopes |

Fjerner ældre delte områder (McpServers.*.All format) fra kursusplanen efter overførsel til tilladelser pr. server (Tools.ListInvoke.All). Brug kun efter at V2 SDK'en er bekræftet live – agenter på V1 SDK'en mister værktøjsadgang, hvis de fjernes for tidligt. |

-?, -h, --help |

Vis oplysninger om hjælp og brug. |

Overfør til MCP-tilladelser pr. server

Bruges --remove-legacy-scopes ved overførsel fra den ældre model for delte tilladelser til tilladelser pr. server:

-

Ældre delt model: Et id for en enkelt ressourceapp (

ea9ffc3e-8a23-4a7d-836d-234d7c7565c1) med delte områder, f.eksMcpServers.Mail.All. ogMcpServers.Teams.All. -

Model pr. server: Hver MCP-server har sit eget app-id med området

Tools.ListInvoke.All.

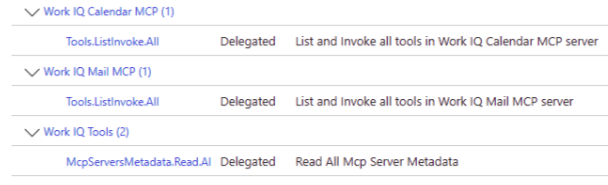

I følgende eksempel kan du se, hvordan tilladelser pr. server vises i Microsoft Entra-administrationscenter, når kursusplanen er anvendt. Hver MCP-server, f.eks. Work IQ Calendar MCP og Work IQ Mail MCP, har sit eget delegerede Tools.ListInvoke.All omfang. Et delt McpServersMetadata.Read.All område giver adgang til MCP-servermetadata.

setup permissions bot

Konfigurer Messaging Bot API OAuth2-tilladelser og tilladelser, der kan nedarves.

Minimumkrav til tilladelser: Global administrator

Forudsætninger: Tilladelserne Blueprint og MCP (kør a365 setup permissions mcp først)

a365 setup permissions bot [options]

permissions bot indstillinger

| Option | Description |

|---|---|

-n, --agent-name <name> |

Agentens basenavn. Når du tilbyder denne mulighed, behøver du ikke en konfigurationsfil. |

--tenant-id <tenantId> |

Azure AD-lejer-id. Overrides auto-detection. Brug med --agent-name. |

-v, --verbose |

Vis detaljeret output. |

--dry-run |

Vis, hvad kommandoen ville gøre uden at udføre den. |

-?, -h, --help |

Vis oplysninger om hjælp og brug. |

setup permissions custom

Anvender brugerdefinerede API-tilladelser på din agent-kursusplan, der går ud over de standardtilladelser, der kræves til agenthandlingen. Ved hjælp af denne kommando giver du din agent adgang til yderligere Microsoft Graph områder, f.eks. Tilstedeværelse, Filer og Chat, eller til brugerdefinerede API'er, der er registreret i organisationens Microsoft Entra ID lejer.

Minimumkrav til tilladelser: Global administrator

Forudsætninger: Kør a365 setup blueprint først.

a365 setup permissions custom [options]

This command:

- Konfigurerer OAuth2-delegerede tilladelser med administratorsamtykke for hver konfigureret ressource.

- Angiver tilladelser, der kan nedarves, så agentbrugere kan nedarve adgang fra kursusplanen.

- Afstemmer Microsoft Entra med den aktuelle konfiguration ved at tilføje nye tilladelser og fjerne de tilladelser, du har slettet fra konfigurationen.

- Er idempotent og sikker at køre flere gange.

permissions custom indstillinger

| Option | Description |

|---|---|

-n, --agent-name <name> |

Agentens basenavn. Når du tilbyder denne mulighed, behøver du ikke en konfigurationsfil. |

--tenant-id <tenantId> |

Azure AD-lejer-id. Overrides auto-detection. Brug med --agent-name. |

-v, --verbose |

Vis detaljeret output. |

--dry-run |

Vis, hvad kommandoen ville gøre uden at udføre den. |

--resource-app-id <guid> |

Resource application ID (GUID) for en inline brugerdefineret tilladelse. Brug med --scopes. |

--scopes <scopes> |

Komma-adskilte delegerede scopes for den inline brugerdefinerede tilladelse. Brug med --resource-app-id. |

-?, -h, --help |

Vis oplysninger om hjælp og brug. |

Konfigurer brugerdefinerede tilladelser inline

Brug --resource-app-id og --scopes til at anvende brugerdefinerede tilladelser direkte uden at redigere a365.config.json:

# Add Microsoft Graph extended permissions

a365 setup permissions custom `

--resource-app-id 00000003-0000-0000-c000-000000000000 `

--scopes Presence.ReadWrite,Files.Read.All,Chat.Read

# Add custom API permissions

a365 setup permissions custom `

--resource-app-id <your-api-app-id> `

--scopes CustomScope.Read,CustomScope.Write

Ressourcenavnet er automatisk løst fra Microsoft Entra. Du behøver ikke specificere det.

Konfigurer brugerdefinerede tilladelser via konfigurationsfil

Alternativt kan du tilføje customBlueprintPermissions til a365.config.json og køre kommandoen uden inline-flag:

a365 setup permissions custom

Denne kommando afstemmer Microsoft Entra med de konfigurerede tilladelser – den tilføjer nye tilladelser og fjerner eventuelle tilladelser, du har slettet fra konfigurationen.

Integration med setup all

Når din konfiguration indeholder brugerdefinerede tilladelser, konfigurerer kørsel a365 setup all automatisk dem som en del af en enkelt batchtilladelsesfase. Den fulde konfigurationsrækkefølge er:

- Blueprint

- Tilladelser batch (MCP, Bot API, Brugerdefineret blueprint tilladelser – alle konfigureret sammen)

setup permissions copilotstudio

Konfigurerer OAuth2-tilladelsestilladelser og tilladelser, der kan nedarves, for agentens kursusplan for at aktivere Copilot Studio copiloter via Power Platform-API'en.

Minimumkrav til tilladelser: Global administrator

Forudsætninger: Kør a365 setup blueprint først.

a365 setup permissions copilotstudio [options]

This command:

- Sikrer, at Power Platform API-tjenesteprincipalen findes i din lejer.

- Opretter et OAuth2-tilladelsestilskud fra kursusplanen til Power Platform-API'en med

CopilotStudio.Copilots.Invokeområdet. - Angiver tilladelser, der kan nedarves, så agentforekomster kan aktivere Copilot Studio medpiloter.

permissions copilotstudio indstillinger

| Option | Description |

|---|---|

-n, --agent-name <name> |

Agentens basenavn. Når du tilbyder denne mulighed, behøver du ikke en konfigurationsfil. |

--tenant-id <tenantId> |

Azure AD-lejer-id. Overrides auto-detection. Brug med --agent-name. |

-v, --verbose |

Vis detaljeret output. |

--dry-run |

Vis, hvad kommandoen ville gøre uden at udføre den. |

-?, -h, --help |

Vis oplysninger om hjælp og brug. |

Brug denne kommando, når din agent skal aktivere Copilot Studio medpiloter på kørselstidspunktet eller kalde Power Platform-API'er, der kræver CopilotStudio-tilladelser.

setup all

Udfør alle konfigurationstrin for at konfigurere dit Agent 365-miljø

a365 setup all [options]

Kører hele konfigurationen af Agent 365– alle trin i rækkefølge.

Omfatter: Kursusplan og tilladelser.

De trin, der fuldføres, afhænger af din rolle:

| Step | Global Administrator | Agent-id-administrator | Agent-ID-udvikler |

|---|---|---|---|

| Prerequisites check | Yes | Yes | Yes |

| Oprettelse af agentplan | Yes | Yes | Yes |

| Arvelige tilladelser (kun AI-holdkammerat) | Yes | Yes | Yes |

| OAuth2-tilladelsestilskud (administratorsamtykke) | Yes | Kræver trin for generel vejledning | Kræver trin for generel vejledning |

Agentidentitet tildeler (--authmode s2s eller both) |

Yes | Yes | PowerShell fallback |

Når du kører a365 setup all uden global administrator, kan kommandolinjegrænsefladen:

- Fuldfører alle de trin, den kan udføre (oprettelse af kursusplaner og tilladelser, der kan nedarves).

- Genererer URL-adresser til administratorsamtykke pr. ressource og gemmer dem i

a365.generated.config.json. - Viser næste trin i outputtet for en Global Administrator til at gennemføre OAuth2-tildelingerne, inklusive et direkte link eller samtykke-URL.

Tip

Hvis du er global administrator, a365 setup all fuldføres alt i en enkelt kørsel uden brug af aflevering.

Minimumkrav til tilladelser:

- Udviklerrolle som agent-id (til oprettelse af kursusplan)

- Global Administrator (for OAuth2-tilladelser – hvis ikke tilgængelig, udskriver CLI'en de næste trin i outputtet)

- Agent ID Administrator, Application Administrator eller Global Administrator (for S2S (Server-to-Server) agent identitet giver -

--authmode s2sellerboth; hvis ikke tilgængeligt, udskriver CLI'en en PowerShell fallback i setup-oversigten)

setup all indstillinger

| Option | Description |

|---|---|

-v, --verbose |

Vis detaljeret output. |

--dry-run |

Vis, hvad kommandoen ville gøre uden at udføre den. |

--skip-requirements |

Spring kontrol af kravvalidering over. Vær forsigtig: Installationen kan mislykkes, hvis forudsætningerne ikke er opfyldt. |

--aiteammate |

Brug denne parameter til at dirigere AI-teamate-agentens flow til kun at provisionere blueprint og tilladelser. Uden denne parameter opretter blueprint-agentflowet automatisk agentidentitetstjenesteprincipalen uden entra-bruger. Denne parameter overskriver aiteammate feltet i a365.config.json. |

--authmode <mode> |

Autentificeringsmønster for agentidentitetstilladelse gives (kun blueprint-agenter).

obo (Standard) — Principal-scoped delegerede tilskud, ingen administrativ rolle nødvendig.

s2s — app-rolletildelinger på agentidentiteten SP, kræver Agent ID Administrator, Application Administrator eller Global Administrator; PowerShell fallback udskrives, hvis rollen mangler.

both — anvender OBO (On-Behalf-Of) og S2S-bevillinger. Ikke understøttet med --aiteammate. Kan også sættes som authMode i a365.config.json. |

--agent-registration-only |

Spring blueprint og tilladelsestrin over og kør kun agentregistrering. Bruges til at prøve et mislykket registreringstrin igen. |

--m365 |

Behandl dette agent som et M365-agent. Registrerer beskedendepunktet via MCP Platform. Standard er false (opt-in). |

-n, --agent-name <name> |

Agentens basisnavn (f.eks. "MyAgent"). Når den er angivet, kræves der ingen konfigurationsfil. Afleder visningsnavne som "<name> Identity" og "<name> Blueprint". TenantId registreres automatisk fra az account show (tilsidesæt med --tenant-id). ClientAppId løses ved at slå op Agent 365 CLI i din lejer. |

--tenant-id <tenantId> |

Azure AD-lejer-id. Tilsidesætter automatisk registrering fra az account show. Bruges sammen med --agent-name , når du kører i et ikke-interaktivt miljø eller til at målrette en bestemt lejer. |

-?, -h, --help |

Vis oplysninger om hjælp og brug. |

Agent setup

Som standard a365 setup all kører blueprint agent-flowet. Dette flow opretter en agent uden afhængighed af dataverse eller AI-teammedlemmer. Det fungerer for agenter, der kommunikerer direkte med Agent 365-platformen.

# Default: uses a365.config.json

a365 setup all

# Or explicitly (same result)

a365 setup all --aiteammate false

For at køre AI-holdkammerat-agentflowet i stedet, så overhal --aiteammate.

Dette flow udfører følgende trin i rækkefølge:

- Kræk validering – kontrollerer Azure roller og forudsætninger.

- Blueprint creation – opretter eller genbruger programmet Entra ID Agent Blueprint.

- Batch-tilladelser – konfigurerer delegerede tilladelsestildelinger i kursusplanen for Microsoft Graph, Agent 365 Tools, Messaging Bot API, Observability API, Power Platform og eventuelle brugerdefinerede ressourcer.

- Agent Identity creation – opretter en agentidentitet i Entra ID via agentens identitets-Graph API.

- Agentregistrering – registrerer agenten via AgentX V2 Agent Registration API.

-

Konfigurationssynkronisering – skriver indstillingerne for kørselsforbindelsen og konfigurationen af observabilitet til dine projektfiler (

appsettings.json,.env).

Note

Agentkonfigurationen kræver yderligere seks beta-API-tilladelser til din brugerdefinerede klientapp: AgentIdentityBlueprint.AddRemoveCreds.All, AgentIdentityBlueprint.DeleteRestore.All, AgentInstance.ReadWrite.All, AgentIdentity.ReadWrite.All, AgentIdentity.Create.Allog AgentIdentity.DeleteRestore.All. Se Registrering af brugerdefineret klientapp for at få en komplet liste.

Konfiguration uden konfiguration med --agent-name

Hvis du ikke har en a365.config.json fil, kan du bruge --agent-name til at køre installationsprogrammet uden en. Kommandolinjegrænsefladen registrerer automatisk din lejer og løser klientappen ved at slå den velkendte Agent 365 CLI appregistrering op i din lejer.

# Preview what would happen (no changes made)

a365 setup all --agent-name "MyAgent" --dry-run

# Run the full setup

a365 setup all --agent-name "MyAgent"

Når du bruger --agent-name:

-

TenantId registreres automatisk fra

az account show. Send--tenant-idtil tilsidesættelse. -

ClientAppId løses ved at søge efter en Entra-app, der er navngivet

Agent 365 CLIi din lejer. Hvis den ikke findes, afsluttes kommandolinjegrænsefladen med en fejl. Se Registrering af brugerdefineret klientapp for at få oplysninger om, hvordan du registrerer denne app. -

Visningsnavne afledes som

"<name> Agent"(identitet) og"<name> Blueprint"(blueprint). - Infrastruktur springes altid over (ekstern hosting antages).

-

Konfigurationssynkronisering (skrivning

appsettings.json) springes over, da der ikke er konfigureret nogen projektsti.

Administratorsamtykke under konfiguration

Hvis din klientapp ikke har AllPrincipals administratorsamtykke for de påkrævede tilladelser, registrerer kommandolinjegrænsefladen dette og beder dig om at give samtykke interaktivt:

The following permissions require admin consent:

AgentIdentity.ReadWrite.All

AgentIdentity.Create.All

...

Grant admin consent for these permissions now? [y/N]:

Angiv y for at give samtykke online. Hvis du ikke er Global Administrator, så afslå — CLI'en udskriver de næste trin for en Global Administrator i opsætningsoversigten.

Agentidentitet giver (--authmode)

Som standard a365 setup all opretter principal-scoped delegerede tildelinger på agentens identitetstjenesteprincipal (obo mode). Disse bevillinger kræver ikke en administrativ rolle.

Brug --authmode til at kontrollere tilskudstypen:

| Value | Behavior | Minimum role |

|---|---|---|

obo (standard) |

Principal-scoped delegerede tildelinger på agentidentiteten SP | Ingen (ingen autentificerede brugere) |

s2s |

App-rolletildelinger på agentidentiteten SP | Agent ID-administrator, applikationsadministrator eller global administrator |

both |

Både OBO delegerede tilskud og S2S-ansøgningsrollefordelinger | S2S-rolle (ovenfor) for S2S-delen |

# Default — OBO delegated grants (no admin role needed)

a365 setup all

# S2S app role assignments

a365 setup all --authmode s2s

# Both OBO and S2S

a365 setup all --authmode both

Når den indloggede bruger mangler den nødvendige rolle for S2S-tildelinger, udskriver CLI'en en PowerShell-fallback-blok i opsætningsoversigten. En administrator kan køre det for at fuldføre opgaverne.

Sat inda365.config.json, authMode så det gælder på alle runs uden flaget:

{

"authMode": "s2s"

}

Note

--authmode understøttes ikke med --aiteammate. AI-holdkammeratagenter bruger OBO automatisk via agentens brugeridentitet.

Config sync

Når kørslen er fuldført, skriver kommandolinjegrænsefladen automatisk kørselsindstillinger til dine projektfiler:

| Setting | Written to | Description |

|---|---|---|

Connections.ServiceConnection |

appsettings.json / .env |

Blueprint-klient-id, klienthemmelighed, lejer-id og tokenslutpunkt |

Agent365Observability |

appsettings.json / .env |

Agent-id (agentidentitet), kursusplans-id, lejer-id, klient-id og klienthemmelighed for telemetrieksport |

TokenValidation |

appsettings.json |

Indstillinger for tokenvalidering (deaktiveret som standard for ikke-DW) |

ConnectionsMap |

appsettings.json / .env |

Standardtjeneste-URL-adresse til forbindelsestilknytning |

Kommandolinjegrænsefladen opretter filen, hvis den ikke findes, og opdaterer individuelle felter uden at overskrive resten af konfigurationen.

Prøv en mislykket registrering igen

Hvis konfigurationen fuldfører kursusplanen og tilladelserne, men mislykkes under agentregistrering, skal du bruge --agent-registration-only til kun at prøve dette trin igen uden at gentage tidligere arbejde:

a365 setup all --agent-registration-only