Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Denne artikel beskriver bedste praksis for at sikre data i OneLake, herunder vejledning i arkitekturen.

Mindste rettighed

Adgang med færrest rettigheder er et grundlæggende sikkerhedsprincip inden for datalogi, der går ind for at begrænse brugernes tilladelser og adgangsrettigheder til de tilladelser, der er nødvendige for at udføre deres opgaver. For OneLake betyder least privilege access at tildele tilladelser på det relevante niveau for at reducere risikoen og sikre, at brugerne ikke bliver overprovisioneret.

Hvis brugere kun har brug for adgang til et enkelt lakehouse eller dataelement, brug Del-funktionen til kun at give dem adgang til det pågældende element. Tildel kun en bruger til en arbejdsområderolle, hvis brugeren skal se alle elementer i det arbejdsområde.

Brug OneLake-sikkerhed til at begrænse adgangen til mapper og tabeller i et søhus. For følsomme data sikrer OneLake-sikkerhed på række - eller kolonneniveau , at beskyttede rækker og kolonner forbliver skjulte.

For at skrive data til OneLake er der to tilladelsesmuligheder: workspace-roller eller OneLake sikkerheds ReadWrite-tilladelse. Brugere med Admin-, Medlem- eller Bidragyder-arbejdsområder kan skrive data til OneLake. For brugere eller brugere med kun læserettigheder på elementet kan du give granulær OneLake-sikkerheds ReadWrite-tilladelse til specifikke mapper og tabeller. Disse tilladelser kan benyttes gennem Spark-notebooks, OneLake File Explorer og OneLake API'er. Skriveoperationer gennem Lakehouse UX for seere understøttes ikke i øjeblikket.

Hvis brugere har brug for at administrere adgang til data, såsom at dele et element eller konfigurere OneLake-sikkerhedsroller, kræves Admin- eller Medlem-arbejdsområder.

Brugere skal have tilladelsen SubscribeOneLakeEvents for at abonnere på begivenheder fra et Fabric-element. Rollerne Administrator, Medlem og Bidragyder har som standard denne tilladelse. Du kan tilføje denne tilladelse for en bruger med rollen Læser.

Anbefalet arkitektur

Primært mønster

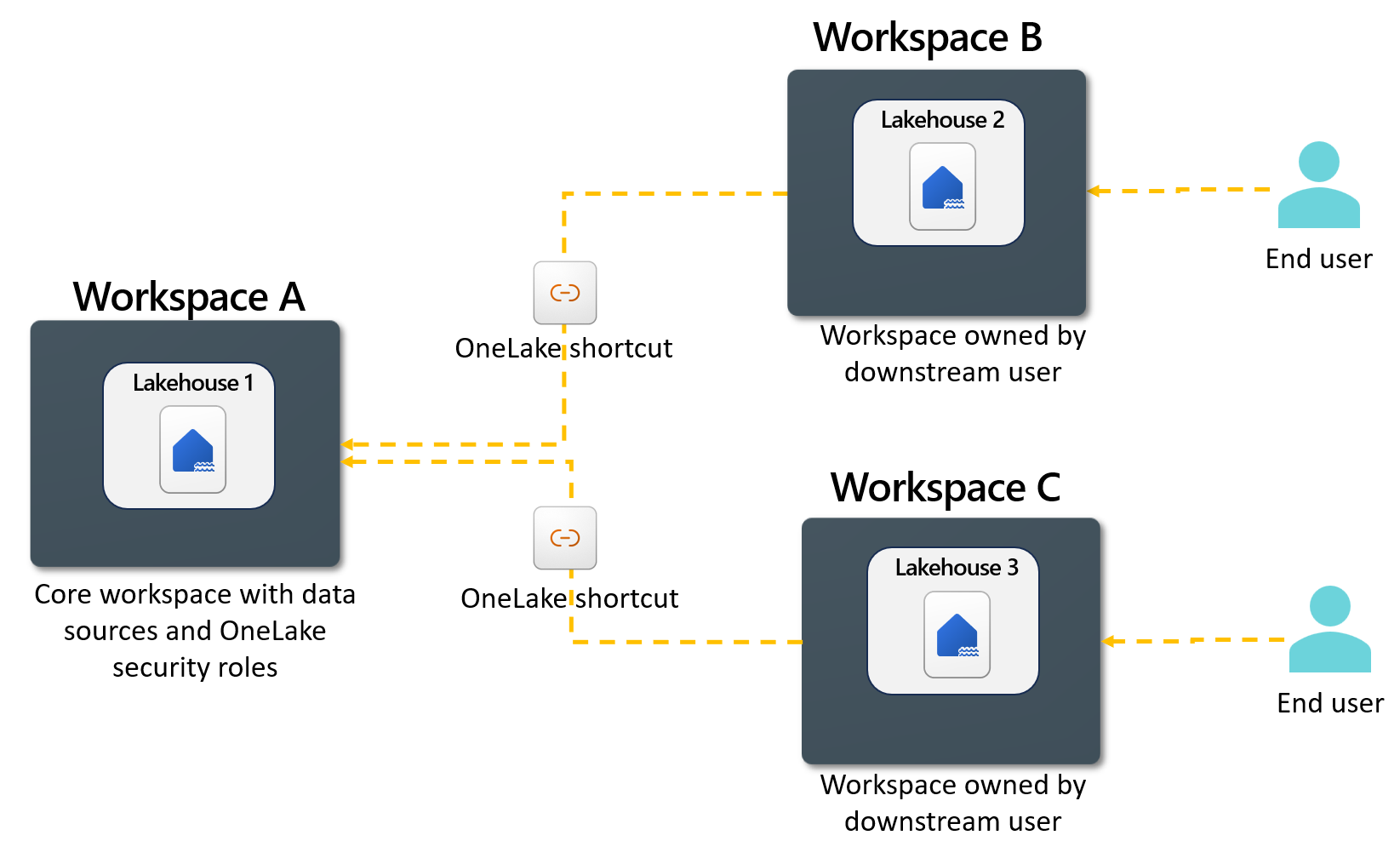

Dette mønster er den anbefalede baseline-arkitektur for implementering af OneLake-sikkerhed i stor skala. Nogle scenarier kan kræve alternative tilgange på grund af de nuværende netværkssikkerhedsbegrænsninger. Dette mønster stemmer overens med den langsigtede retning for OneLakes sikkerhed, efterhånden som disse begrænsninger adresseres.

Kerneprincippet er at centralisere dataejerskab og sikkerhedshåndhævelse i et primært arbejdsområde. Administrer og beskyt dine data ved kilden, og del dem derefter til downstream-arbejdsområder ved at bruge OneLake-genveje. Denne tilgang sikrer, at OneLakes sikkerhedspolitikker konsekvent håndhæves, uanset hvor brugerne forbruger dataene.

Opret det primære arbejdsområde (arbejdsområde A):

- Opret et primært arbejdsområde (arbejdsområde A), der indeholder lakehouse eller spejlet database samt andre kildedataelementer.

- Aktivér OneLake-sikkerhed på lakehouset og definer de nødvendige objektniveau- og finkornede (RLS/CLS) politikker.

- Giv brugerne Viewer-adgang til arbejdsområdet og tilføj brugere til de definerede OneLake-sikkerhedsroller.

- Konfigurér alle SQL-analyseendpoints i arbejdsområde A til at køre i brugerens identitetstilstand, så OneLake-sikkerhedspolitikker evalueres pr. bruger.

Opret downstream-arbejdsområder:

- Opret downstream-arbejdsområder til at understøtte dataforbrug, ekstra arbejdsbelastninger eller domænespecifikke anvendelsestilfælde.

- I nedstrøms søhuse skal man oprette genveje, der peger tilbage til data i arbejdsområde A. OneLake-sikkerhedspolitikker defineret ved kilden håndhæves automatisk, så brugere kun kan få adgang til data, de har tilladelse til at se.

- Bekræft SQL-analyseendpoints i downstream workspaces er konfigureret til at bruge brugerens identitetstilstand. Det anbefales, at du også opretter downstream workspaces og lakehouses med samme ejer som workspace A for at få den mest konsistente oplevelse. Denne opsætning giver dataejeren mulighed for at håndhæve brugerens identitetstilstand.