Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Kontrolleret mappeadgang hjælper dig med at beskytte værdifulde data mod skadelige apps og trusler, f.eks. ransomware. Der er adgang til en kontrolleret mappe i følgende operativsystemer:

- Inkluderet i Windows 10 eller nyere.

- Inkluderet i Windows Server 2019 eller nyere.

- Tilgængelig i Windows Server 2016 og Windows Server 2012 R2 som en del af den moderne, samlede Microsoft Defender for Endpoint løsning.

Du kan aktivere adgang til styrede mapper ved hjælp af en af følgende metoder, der er beskrevet i denne artikel:

Tip

Udeladelser fungerer ikke, hvis du bruger forebyggelse af datatab (DLP). Gør følgende for at undersøge det:

- Download og installér Defender for Endpoint-klientanalysen.

- Kør en sporing i mindst fem minutter.

- I den resulterende

MDEClientAnalyzerResult.zipoutputfil skal du udtrække indholdet af mappenEventLogsog søge efter forekomster afDLP EAi de tilgængelige.evtxlogfiler.

Forudsætninger

Understøttede operativsystemer

- Windows

Aktivér kontrolleret mappeadgang i Microsoft Intune Administration

Hvis du vil konfigurere kontrolleret mappeadgang ved hjælp af en Microsoft Intune overfladereduktionspolitik for sikkerhedsangreb for slutpunkter, skal du se Opret en sikkerhedspolitik for slutpunkter (åbner under en ny fane i dokumentationen til Intune). Når du opretter politikken, skal du bruge disse indstillinger:

- Politiktype: Reduktion af angrebsoverflade

- Platform: Windows 10, Windows 11 og Windows Server

- Profil: Regler for reduktion af angrebsoverflade

- Konfigurationsindstillinger: Angiv Aktivér adgang via kontrolleret mappe til overvågningstilstand for at vurdere virkningen, før du skifter til Aktiveret

Du kan få flere oplysninger om de profiler til reduktion af angrebsoverfladen, der er tilgængelige i Microsoft Intune, under Administrer indstillinger for reduktion af angrebsoverfladen med Microsoft Intune.

Administration af mobilenheder (MDM)

Brug ./Vendor/MSFT/Policy/Config/ControlledFolderAccessProtectedFolders CSP (Configuration Service Provider) til at tillade, at apps foretager ændringer i beskyttede mapper.

Microsoft Configuration Manager

I Microsoft Configuration Manager skal du gå til Assets and Compliance>Endpoint Protection>Windows Defender Exploit Guard.

Vælg Start>Opret Exploit Guard-politik.

Angiv et navn og en beskrivelse, vælg Kontrolleret mappeadgang, og vælg Næste.

Vælg, om du vil blokere eller overvåge ændringer, tillade andre apps eller tilføje andre mapper, og vælg Næste.

Bemærk!

Jokertegn understøttes for programmer, men ikke for mapper. Tilladte apps fortsætter med at udløse hændelser, indtil de genstartes.

Gennemse indstillingerne, og vælg Næste for at oprette politikken.

Luk , når politikken er oprettet.

Du kan finde flere oplysninger om adgang til Microsoft Configuration Manager og styrede mapper under Politikker og indstillinger for adgang til styrede mapper.

Gruppepolitik

Åbn GPMC (Gruppepolitik Management Console) på din Gruppepolitik-administrationsenhed. Højreklik på det Gruppepolitik objekt, du vil konfigurere, og vælg Rediger.

I redigeringsprogrammet til administration af gruppepolitik skal du gå til Computerkonfiguration og vælge Administrative skabeloner.

Udvid træet til Windows-komponenter > Microsoft Defender Adgang til mappen Antivirus > Microsoft Defender Exploit Guard > Controlled.

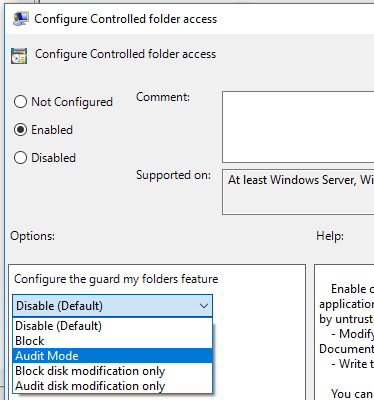

Dobbeltklik på indstillingen Konfigurer kontrolleret mappeadgang , og angiv indstillingen til Aktiveret. I afsnittet indstillinger skal du angive en af følgende indstillinger:

- Enable – Ondsindede og mistænkelige apps må ikke foretage ændringer af filer i beskyttede mapper. Der vises en meddelelse i Windows-hændelsesloggen.

- Disable (Standard) – Funktionen Kontrolleret mappeadgang fungerer ikke. Alle apps kan foretage ændringer af filer i beskyttede mapper.

- Overvågningstilstand – Ændringer er tilladt, hvis en skadelig eller mistænkelig app forsøger at foretage en ændring af en fil i en beskyttet mappe. Den registreres dog i Windows-hændelsesloggen, hvor du kan vurdere indvirkningen på din organisation.

- Bloker kun diskændring – Forsøg fra apps, der ikke er tillid til, på at skrive til disksektorer logføres i Windows-hændelsesloggen. Disse logge kan findes i Programmer og tjenester Logs> Microsoft > Windows Windows > Defender > Operational > ID 1123.

- Kun ændring af overvågningsdisk – Forsøg kun at skrive til beskyttede disksektorer registreres i Windows-hændelsesloggen (under Programmer og tjenester logfiler>Microsoft>Windows>Defender>Operational>ID 1124). Forsøg på at redigere eller slette filer i beskyttede mapper registreres ikke.

Vigtigt!

Hvis du vil aktivere kontrolleret mappeadgang fuldt ud, skal du angive indstillingen Gruppepolitik til Aktiveret og vælge Bloker i rullemenuen med indstillinger.

PowerShell

Skriv powershell i menuen Start, højreklik på Windows PowerShell, og vælg Kør som administrator.

Kør følgende kommando:

Set-MpPreference -EnableControlledFolderAccess EnabledDu kan aktivere funktionen i overvågningstilstand ved at angive

AuditModei stedet forEnabled. BrugesDisabledtil at deaktivere funktionen.

Du kan finde detaljerede oplysninger om syntaks og parametre under EnableControlledFolderAccess.