Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Vigtigt!

Brugerdefinerede registreringer er nu den bedste måde at oprette nye regler på tværs af Microsoft Sentinel SIEM-Microsoft Defender XDR. Med brugerdefinerede registreringer kan du reducere omkostningerne til indtagelse, få ubegrænsede registreringer i realtid og drage fordel af problemfri integration med Defender XDR data, funktioner og afhjælpningshandlinger med automatisk enhedstilknytning. Du kan få flere oplysninger ved at læse denne blog.

Som SIEM-tjeneste (Security Information and Event Management) er Microsoft Sentinel ansvarlig for at registrere sikkerhedstrusler mod din organisation. Det gør den ved at analysere de enorme mængder data, der genereres af alle dine systemers logge.

I dette selvstudium lærer du, hvordan du konfigurerer en Microsoft Sentinel analyseregel fra en skabelon for at søge efter udnyttelser af Apache Log4j-sårbarheden på tværs af dit miljø. Reglen vil ramme brugerkonti og IP-adresser, der findes i dine logge, som sporbare enheder, vise bemærkelsesværdige oplysninger i de beskeder, der genereres af reglerne, og pakkebeskeder som hændelser, der skal undersøges.

Når du har fuldført dette selvstudium, kan du:

- Opret en analyseregel ud fra en skabelon

- Tilpas en regels forespørgsel og indstillinger

- Konfigurer de tre typer beskedberigelse

- Vælg automatiserede trusselssvar for dine regler

Forudsætninger

Hvis du vil fuldføre dette selvstudium, skal du sørge for, at du har:

Et Azure abonnement. Opret en gratis konto , hvis du ikke allerede har en.

Et Log Analytics-arbejdsområde med den Microsoft Sentinel løsning, der er installeret på det, og data, der overføres til det.

En Azure bruger med rollen Microsoft Sentinel bidragyder tildelt i Log Analytics-arbejdsområdet, hvor Microsoft Sentinel udrulles.

Der refereres til følgende datakilder i denne regel. Jo flere af disse du har installeret connectors til, jo mere effektiv vil reglen være. Du skal have mindst én.

Datakilde Log Analytics-tabeller, der refereres til Office 365 OfficeActivity (SharePoint)

OfficeActivity (Exchange)

OfficeActivity (Teams)DNS DnsEvents Azure skærm (VM Insights) VMConnection Cisco ASA CommonSecurityLog (Cisco) Palo Alto-netværk (firewall) CommonSecurityLog (PaloAlto) Sikkerhedshændelser Sikkerhedshændelser Microsoft Entra ID SigninLogs

AADNonInteractiveUserSignInLogsAzure skærm (WireData) WireData Azure-skærm (IIS) W3CIISLog Azure aktivitet AzureActivity Amazon Web Services AWSCloudTrail Microsoft Defender XDR DeviceNetworkEvents Azure Firewall AzureDiagnostics (Azure Firewall)

Log på Azure Portal og Microsoft Sentinel

Log på portalenAzure.

Søg efter i søgelinjen, og vælg Microsoft Sentinel.

Søg efter og vælg dit arbejdsområde på listen over tilgængelige Microsoft Sentinel arbejdsområder.

Installér en løsning fra indholdshubben

I Microsoft Sentinel skal du vælge Indholdshub i menuen til venstre under Indholdsstyring.

Søg efter og vælg løsningen Log4j Sårbarhedsregistrering.

Vælg

Installér/Opdater på værktøjslinjen øverst på siden.

Installér/Opdater på værktøjslinjen øverst på siden.

Opret en planlagt analyseregel ud fra en skabelon

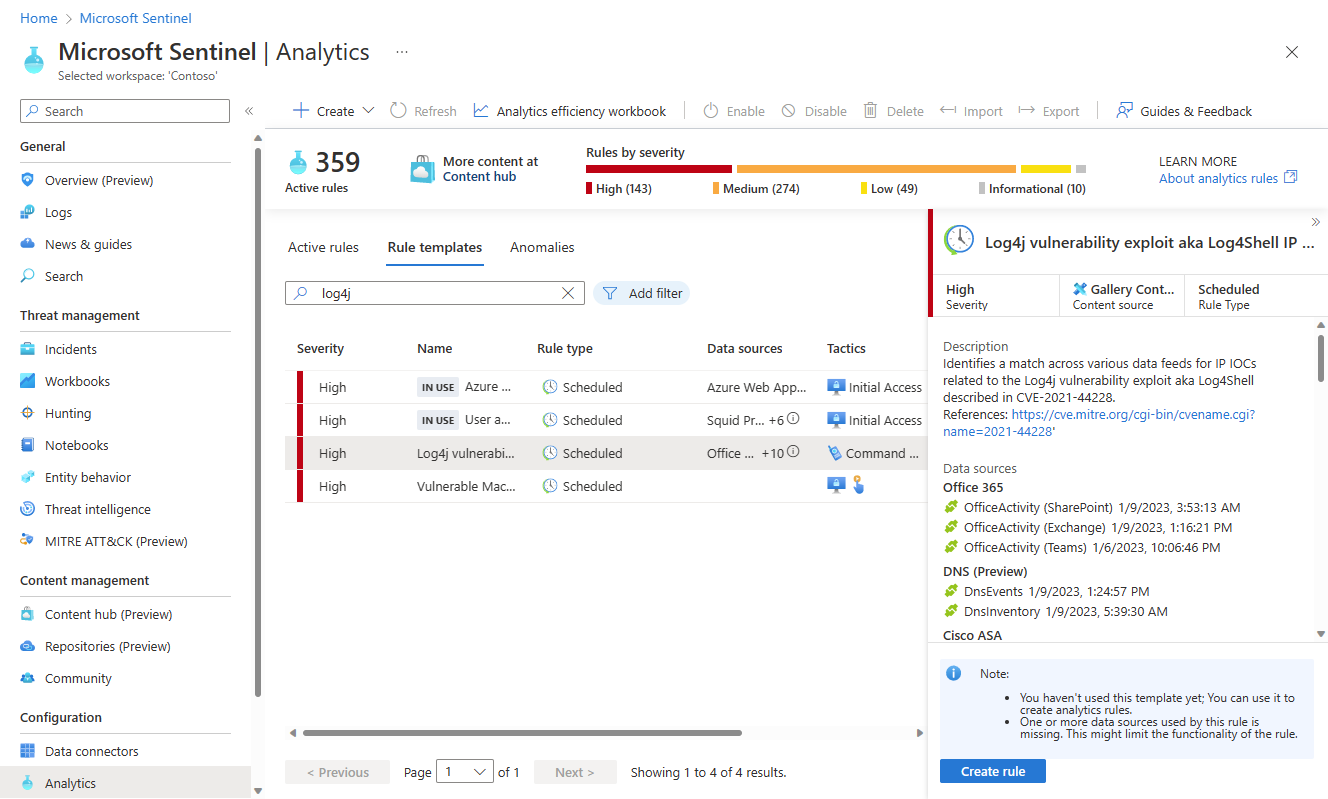

I Microsoft Sentinel skal du vælge Analytics i menuen til venstre under Konfiguration.

Vælg fanen Regelskabeloner på siden Analytics.

I søgefeltet øverst på listen over regelskabeloner skal du angive log4j.

På den filtrerede liste over skabeloner skal du vælge Log4j-sårbarhedsudnyttelse, også kaldet Log4Shell IP IOC. Vælg Opret regel i detaljeruden.

Guiden Analyseregel åbnes.

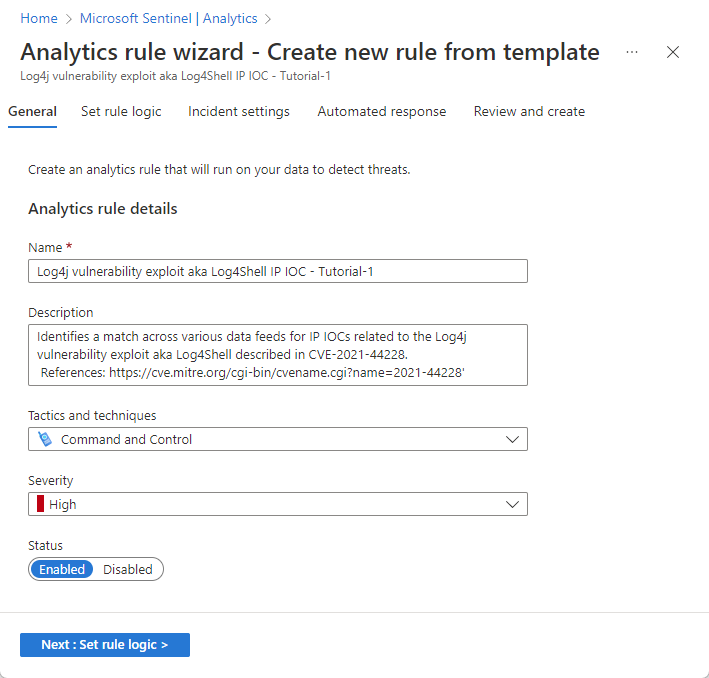

Under fanen Generelt skal du i feltet Navn angive Log4j-sårbarhedsudnyttelse, også kaldet Log4Shell IP IOC – Selvstudium-1.

Lad resten af felterne på denne side være, som de er. Dette er standardindstillingerne, men vi føjer tilpasning til beskednavnet på et senere tidspunkt.

Hvis du ikke ønsker, at reglen skal køre med det samme, skal du vælge Deaktiveret, hvorefter reglen føjes til fanen Aktive regler , og du kan aktivere den derfra, når du har brug for det.

Vælg Næste: Angiv regellogik.

Gennemse regelforespørgselslogik og konfiguration af indstillinger

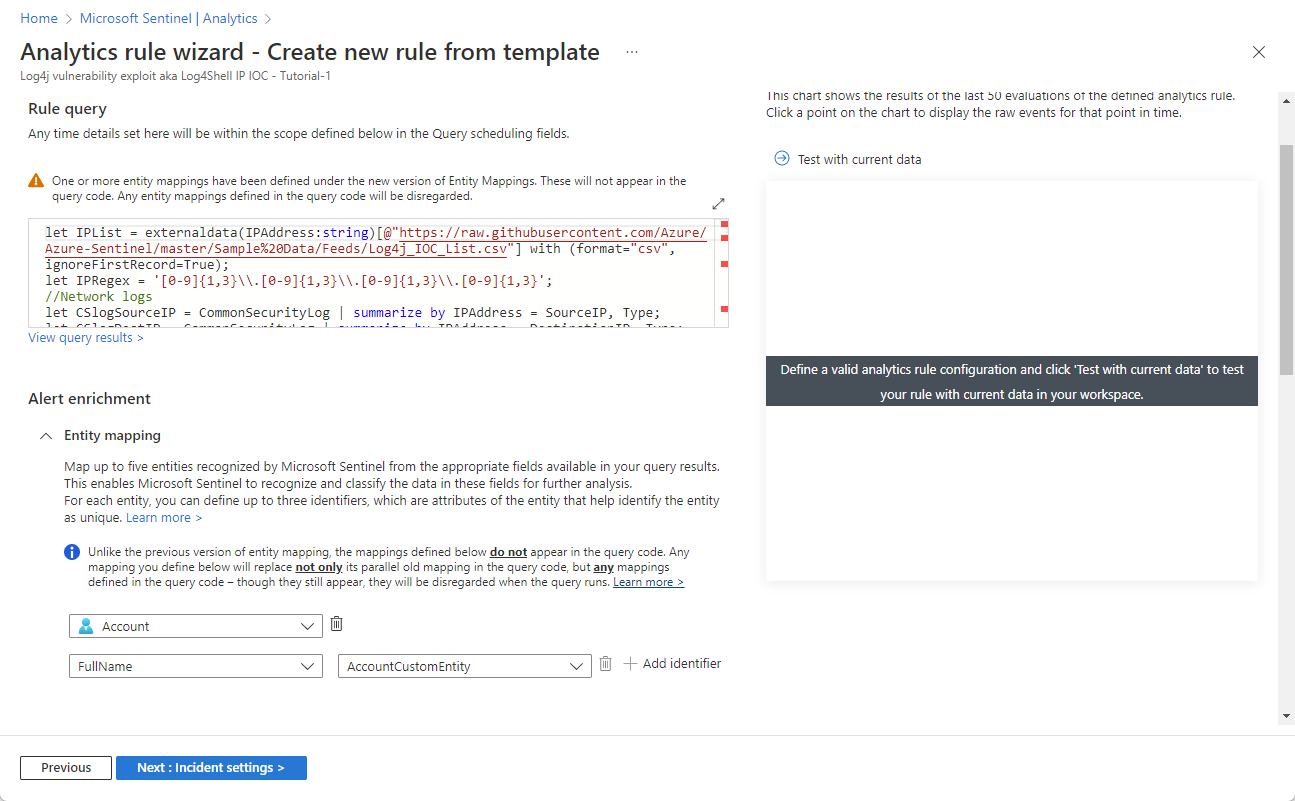

Under fanen Angiv regellogik skal du gennemse forespørgslen, som den vises under forespørgselsoverskriften Regel .

Hvis du vil se mere af forespørgselsteksten på én gang, skal du vælge ikonet med diagonal dobbeltpil i øverste højre hjørne af forespørgselsvinduet for at udvide vinduet til en større størrelse.

Du kan få flere oplysninger om KQL i oversigten over Kusto Query Language (KQL).

Andre ressourcer:

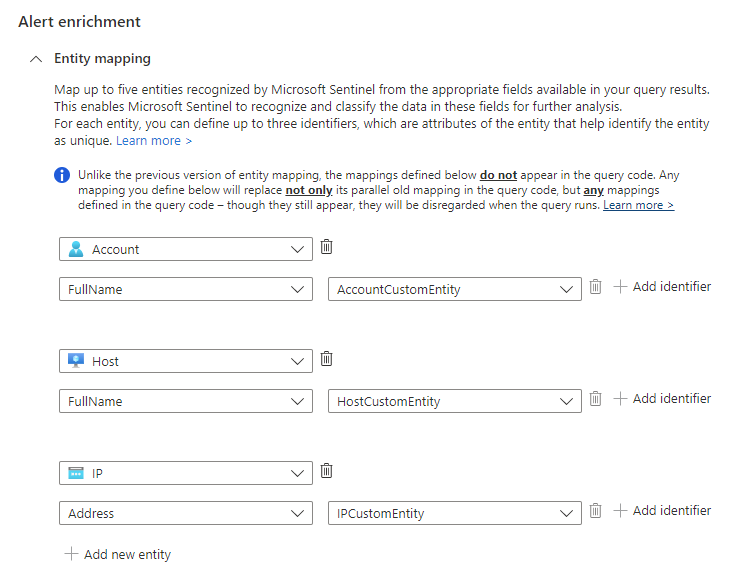

Enrich alerts med enheder og andre oplysninger

Under Advarselsberigelse skal du bevare indstillingerne for enhedstilknytning , som de er. Bemærk de tre tilknyttede enheder.

I afsnittet Brugerdefinerede oplysninger føjer vi tidsstemplet for hver forekomst til beskeden, så du kan se den direkte i beskedoplysningerne uden at skulle foretage detailudledning.

- Skriv tidsstempel i feltet Nøgle . Dette er egenskabsnavnet i beskeden.

- Vælg tidsstempel på rullelisten Værdi .

I afsnittet Beskedoplysninger kan vi tilpasse beskednavnet, så tidsstemplet for hver forekomst vises i beskedens titel.

I feltet Navn på besked skal du angive Log4j-sårbarhedsudnyttelse, også kaldet Log4Shell IP-IOC på {{timestamp}}.

Gennemse de resterende indstillinger

Gennemse de resterende indstillinger under fanen Angiv regellogik . Der er ingen grund til at ændre noget, selvom du f.eks. vil ændre intervallet. Du skal blot sørge for, at tilbageslagsperioden stemmer overens med intervallet for at bevare kontinuerlig dækning.

Forespørgselsplanlægning:

- Kør forespørgslen hver 1 time.

- Opslagsdata fra de sidste 1 time.

Grænseværdi for besked:

- Opret en besked, når antallet af forespørgselsresultater er større end 0.

Hændelsesgruppering:

- Konfigurer, hvordan resultaterne af regelforespørgsler grupperes i beskeder: Gruppér alle hændelser i en enkelt besked.

Undertrykkelse:

- Stop med at køre forespørgslen, når beskeden er genereret: Fra.

Vælg Næste: Hændelsesindstillinger.

Gennemse indstillingerne for oprettelse af hændelser

Gennemse indstillingerne under fanen Hændelsesindstillinger . Der er ingen grund til at ændre noget, medmindre du f.eks. har et andet system til oprettelse og administration af hændelser, i hvilket tilfælde du vil deaktivere oprettelse af hændelser.

Indstillinger for hændelse:

- Opret hændelser fra beskeder, der udløses af denne analyseregel: Aktiveret.

Gruppering af beskeder:

- Gruppér relaterede beskeder, der udløses af denne analyseregel, i hændelser: Deaktiveret.

Vælg Næste: Automatiseret svar.

Angiv automatiserede svar, og opret reglen

Under fanen Automatiseret svar :

Vælg + Tilføj ny for at oprette en ny automatiseringsregel for denne analyseregel. Dette åbner guiden Opret ny automatiseringsregel .

I feltet Navn på automation-regel skal du angive Log4J-registrering af sårbarhedsudnyttelse – Selvstudium-1.

Lad sektionerne Udløser og Betingelser være, som de er.

Under Handlinger skal du vælge Tilføj mærker på rullelisten.

- Vælg + Tilføj mærke.

- Angiv Log4J-udnyttelse i tekstfeltet, og vælg OK.

Lad afsnittene Regeludløb og Ordre være , som de er.

Vælg Anvend. Du får snart vist din nye automatiseringsregel på listen under fanen Automatiseret svar .

Vælg Næste: Gennemse for at gennemse alle indstillingerne for din nye analyseregel. Når meddelelsen "Validering sendt" vises, skal du vælge Opret. Medmindre du angiver reglen til Deaktiveret under fanen Generelt ovenfor, køres reglen med det samme.

Vælg billedet nedenfor for at få vist hele gennemgangen (det meste af forespørgselsteksten blev klippet af hensyn til visning).

Kontrollér, at reglen lykkedes

Hvis du vil have vist resultaterne af de beskedregler, du opretter, skal du gå til siden Hændelser .

Hvis du vil filtrere listen over hændelser for dem, der genereres af din analyseregel, skal du angive navnet (eller en del af navnet) på den analyseregel, du oprettede på søgelinjen .

Åbn en hændelse, hvis titel svarer til navnet på analysereglen. Se, at det flag, du definerede i automatiseringsreglen, blev anvendt på hændelsen.

Ryd op i ressourcer

Hvis du ikke vil fortsætte med at bruge denne analyseregel, skal du slette (eller i det mindste deaktivere) de analyse- og automatiseringsregler, du oprettede ved hjælp af følgende trin:

På siden Analytics skal du vælge fanen Aktive regler .

Angiv navnet (eller en del af navnet) på den analyseregel, du oprettede i søgelinjen .

Hvis den ikke vises, skal du sørge for, at eventuelle filtre er angivet til Vælg alle.Markér afkrydsningsfeltet ud for reglen på listen, og vælg Slet fra det øverste banner.

Hvis du ikke vil slette den, kan du vælge Deaktiver i stedet.På siden Automation skal du vælge fanen Automation-regler .

Angiv navnet (eller en del af navnet) på den automatiseringsregel, du oprettede i søgelinjen .

Hvis den ikke vises, skal du sørge for, at eventuelle filtre er angivet til Vælg alle.Markér afkrydsningsfeltet ud for din automatiseringsregel på listen, og vælg Slet fra det øverste banner.

Hvis du ikke vil slette den, kan du vælge Deaktiver i stedet.

Næste trin

Nu, hvor du har lært, hvordan du søger efter udnyttelser af en almindelig sårbarhed ved hjælp af analyseregler, kan du få mere at vide om, hvad du kan gøre med analyser i Microsoft Sentinel:

Få mere at vide om det fulde udvalg af indstillinger og konfigurationer i planlagte analyseregler.

Du kan især få mere at vide om de forskellige typer vigtig beskedberigelse, som du så her:

Få mere at vide om andre typer analyseregler i Microsoft Sentinel og deres funktion.

Få mere at vide om skrivning af forespørgsler i KQL (Kusto Query Language). Hvis du vil vide mere om KQL, skal du se denne oversigt, få mere at vide om nogle bedste fremgangsmåder og beholde denne praktiske vejledning til hurtig reference.