Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

SOC-teams (Security Operations Center) leder efter metoder til at forbedre processer og resultater og sikrer, at du har de data, der er nødvendige for at håndtere risici uden ekstra indtagelsesomkostninger. SOC-teams vil gerne sikre, at du har alle de nødvendige data til at reagere på risici uden at betale for flere data end nødvendigt. Samtidig skal SOC-teams også justere sikkerhedskontroller, efterhånden som trusler og forretningsprioriteter ændres, og gøre det hurtigt og effektivt for at maksimere dit investeringsafkast.

SOC-optimeringer er handlingsorienterede anbefalinger, der viser, hvordan du kan optimere dine sikkerhedskontroller og få mere værdi fra Microsofts sikkerhedstjenester efterhånden. Anbefalinger hjælper dig med at reducere omkostningerne, uden at det påvirker SOC-behov eller -dækning, og kan hjælpe dig med at tilføje sikkerhedskontroller og data, hvor det er nødvendigt. Disse optimeringer er skræddersyet til dit miljø og baseret på dit aktuelle dæknings- og trusselslandskab.

Brug SOC-optimeringsanbefalinger til at hjælpe dig med at lukke dækningshuller mod specifikke trusler og stramme din indtagelseshastighed mod data, der ikke giver sikkerhedsværdi. SOC-optimeringer hjælper dig med at optimere dit Microsoft Sentinel arbejdsområde, uden at dine SOC-teams bruger tid på manuel analyse og research.

Vigtigt!

Efter den 31. marts 2027 understøttes Microsoft Sentinel ikke længere i Azure Portal og er kun tilgængelig på Microsoft Defender-portalen. Alle kunder, der bruger Microsoft Sentinel i Azure Portal, omdirigeres til Defender-portalen og bruger kun Microsoft Sentinel på Defender-portalen.

Hvis du stadig bruger Microsoft Sentinel i Azure Portal, anbefaler vi, at du begynder at planlægge overgangen til Defender-portalen for at sikre en problemfri overgang og drage fuld fordel af den samlede oplevelse med sikkerhedshandlinger, der tilbydes af Microsoft Defender.

Se følgende video for at få en oversigt over og demo af SOC-optimering på Microsoft Defender-portalen. Hvis du bare vil have en demo, skal du gå til minut 8:14.

Forudsætninger

SOC-optimering bruger standard Microsoft Sentinel roller og tilladelser. Du kan få flere oplysninger under Roller og tilladelser i Microsoft Sentinel.

Hvis du vil bruge SOC-optimering i Defender-portalen, skal du onboarde Microsoft Sentinel til Defender-portalen. Du kan få flere oplysninger under Opret forbindelse Microsoft Sentinel til Microsoft Defender-portalen.

Få adgang til siden SOC-optimering

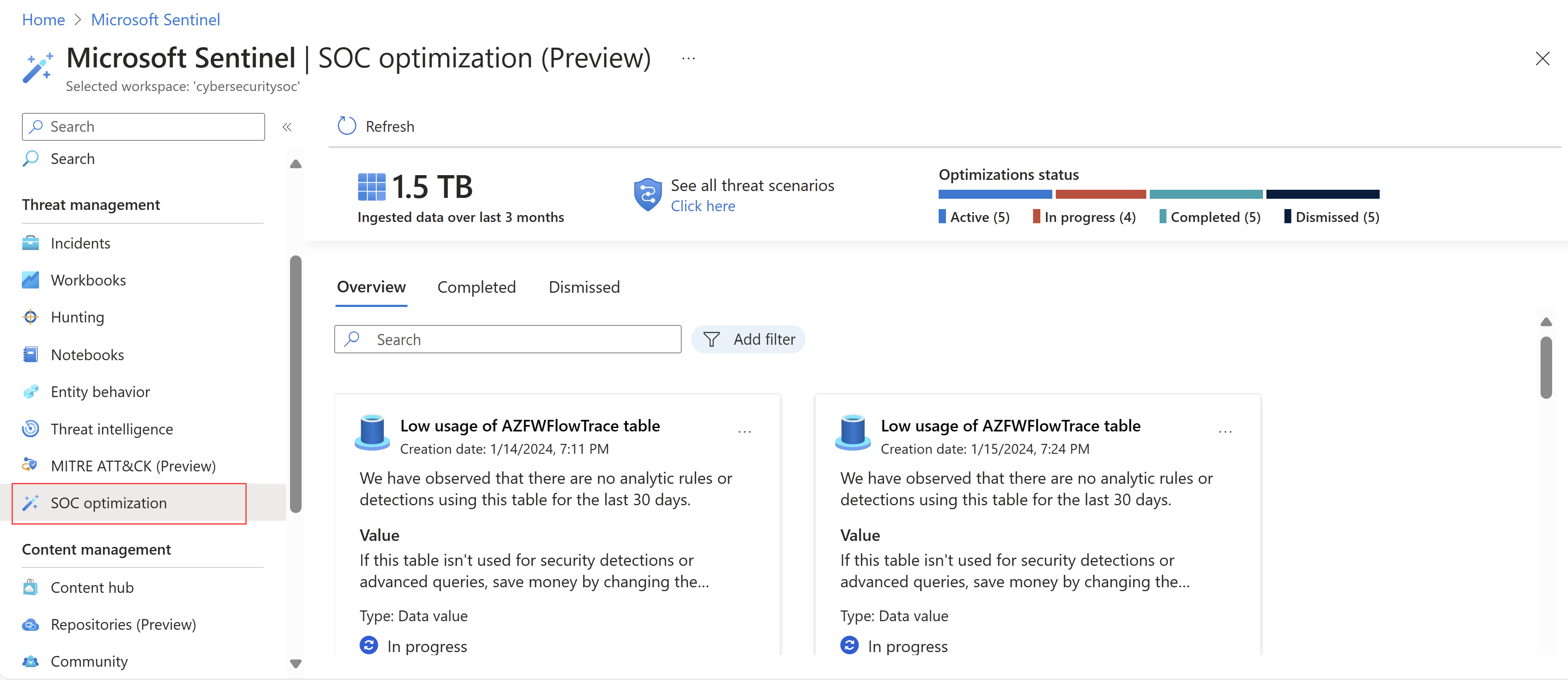

Brug en af følgende faner, afhængigt af om du arbejder på Azure Portal- eller Defender-portalen. Når dit arbejdsområde er onboardet til Defender-portalen, omfatter SOC-optimeringer dækning fra hele Microsofts sikkerhedstjenester.

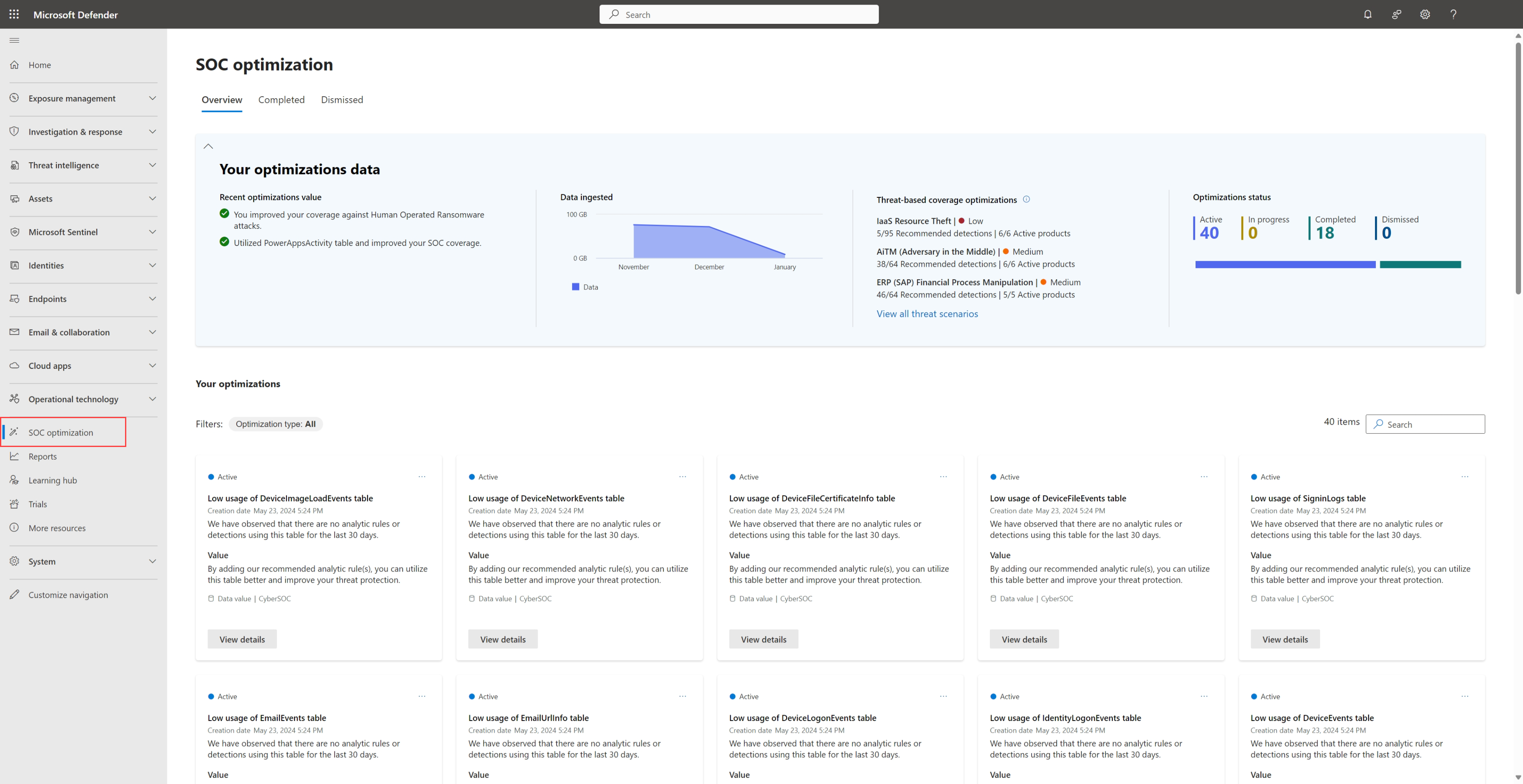

Vælg SOC-optimering på Defender-portalen.

Forstå oversigtsmål for SOC-optimering

Optimeringsmålepunkter, der vises øverst under fanen Oversigt , giver dig en høj forståelse af, hvor effektivt du bruger dine data, og ændres over tid, når du implementerer anbefalinger.

Understøttede målepunkter øverst under fanen Oversigt omfatter:

| Titel | Beskrivelse |

|---|---|

| Værdi for seneste optimering | Viser den opnåede værdi baseret på de anbefalinger, du har implementeret for nylig |

| Data, der indtages | Viser det samlede antal data, der er indtaget i dit arbejdsområde i løbet af de seneste 90 dage. |

| Optimeringer af trusselsbaseret dækning | Viser en af følgende dækningsindikatorer baseret på antallet af analyseregler, der findes i dit arbejdsområde, sammenlignet med antallet af regler, der anbefales af Microsofts forskningsteam: - Høj: Over 75 % af de anbefalede regler aktiveres - Mellem: 30 %-74 % af de anbefalede regler er aktiveret - Lav: 0%-29 % af de anbefalede regler er aktiveret. Vælg Få vist alle trusselsscenarier for at få vist en komplet liste over relevante trussels- og risikobaserede scenarier, aktive og anbefalede registreringer og dækningsniveauer. Vælg derefter et trusselsscenarie for at få flere oplysninger om anbefalingen på en separat side med oplysninger om trusselsscenarie. |

| Optimeringsstatus | Viser antallet af anbefalede optimeringer, der i øjeblikket er aktive, fuldførte og afvist. |

Få vist og administrer optimeringsanbefalinger

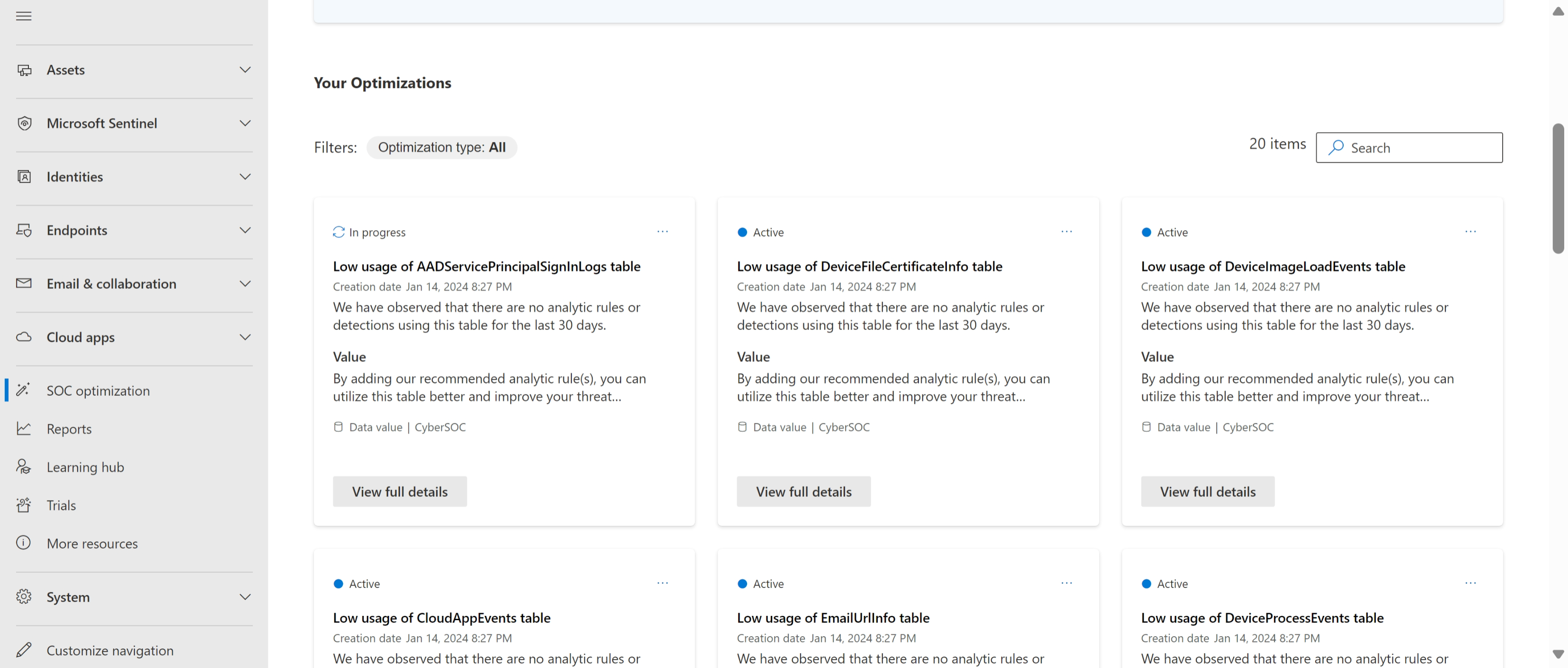

I Defender-portalen vises SOC-optimeringsanbefalinger i området Dine optimeringer under fanen SOC-optimeringer .

SOC-optimeringsanbefalinger beregnes hver 24. time. Hvert optimeringskort indeholder status, titel, den dato, det blev oprettet, en beskrivelse på højt niveau og det arbejdsområde, det gælder for.

Filteroptimeringer

Filtrer optimeringerne baseret på optimeringstypen, eller søg efter en bestemt optimeringstitel ved hjælp af søgefeltet på siden. Optimeringstyper omfatter:

-

Dækning : Indeholder anbefalinger, der kan hjælpe dig med at lukke dækningshuller mod specifikke trusler og stramme din indtagelseshastighed mod data, der ikke giver sikkerhedsværdi. Anbefalinger til dækning omfatter:

- Trusselsbaserede anbefalinger til tilføjelse af sikkerhedskontroller for at hjælpe med at lukke dækningshuller for forskellige typer angreb.

- AI MITRE ATT&CK-anbefalinger til tilføjelse af mærkningsanbefalinger for at hjælpe med at lukke dækningshuller for forskellige typer angreb baseret på MITRE ATT-&CK-strukturen.

- Risikobaserede anbefalinger til tilføjelse af sikkerhedskontroller for at hjælpe med at lukke dækningshuller for forskellige typer forretningsrisici.

- Dataværdi: Indeholder anbefalinger, der foreslår måder at forbedre dit dataforbrug på for at maksimere sikkerhedsværdien fra data, der indtages, eller foreslå en bedre dataplan for din organisation.

Få vist optimeringsdetaljer, og udfør handlinger

Vælg en af følgende faner, afhængigt af den portal du bruger:

På hvert optimeringskort skal du vælge Vis detaljer for at se en komplet beskrivelse af den observation, der førte til anbefalingen, og den værdi, du får vist i dit miljø, når denne anbefaling implementeres.

Til trusselsbaserede dækningsoptimeringer:

- Skift mellem edderkoppediagrammerne for at forstå din dækning på tværs af forskellige taktikker og teknikker baseret på de brugerdefinerede registreringer, der er klar til brug, og som er aktive i dit miljø.

- Vælg Vis trusselsscenarie i MITRE ATT&CK for at gå til MITRE ATT-siden&CK i Microsoft Sentinel, der er forudfiltreret for dit trusselsscenarie. Du kan få flere oplysninger under [Forstå sikkerhedsdækning af MITRE ATT&CK-strukturen®].

Rul ned til bunden af detaljeruden for at få et link til, hvor du kan udføre de anbefalede handlinger. Det kan f.eks. være:

Hvis en optimering indeholder anbefalinger til tilføjelse af analyseregler, skal du vælge Gå til Indholdshub.

Hvis en optimering indeholder anbefalinger til at flytte en tabel til grundlæggende logge, skal du vælge Skift plan.

Hvis du vil have optimeringer af trusselsbaseret dækning, skal du vælge Få vist scenariet fuld trussel for at se en komplet liste over relevante trusler, aktive og anbefalede registreringer og dækningsniveauer. Herfra kan du gå direkte til indholdshubben for at aktivere anbefalede registreringer eller til MITRE ATT-&CK-siden for at få vist den fulde MITRE ATT-&CK-dækning for det valgte scenarie. Det kan f.eks. være:

Hvis du installerer en skabelon for en analyseregel fra indholdshubben, uden at løsningen er installeret, er det kun den installerede skabelon, der vises i løsningen.

Installér hele løsningen for at se alle tilgængelige indholdselementer fra den valgte løsning. Du kan finde flere oplysninger under Find og administrer Microsoft Sentinel indhold, der er klar til brug.

Administrer optimeringer

Optimeringsstatusser er som standard aktive. Skift deres status, efterhånden som dine teams skrider frem, ved hjælp af triaging og implementering af anbefalinger.

Du skal enten vælge menuen Indstillinger eller vælge Vis detaljer for at udføre en af følgende handlinger:

| Handling | Beskrivelse |

|---|---|

| Komplet | Fuldfør en optimering, når du har fuldført hver anbefalet handling. Hvis der registreres en ændring i dit miljø, der gør anbefalingen irrelevant, fuldføres optimeringen automatisk og flyttes til fanen Fuldført . Du kan f.eks. have en optimering, der er relateret til en tidligere ubrugt tabel. Hvis tabellen nu bruges i en ny analyseregel, er optimeringsanbefalingerne nu irrelevante. I sådanne tilfælde vises et banner under fanen Oversigt med antallet af automatisk fuldførte optimeringer siden dit sidste besøg. |

| Markér som i gang / Markér som aktiv | Markér en optimering som igangværende eller aktiv for at give andre teammedlemmer besked om, at du arbejder aktivt på den. Brug disse to statusser fleksibelt, men konsekvent, som det er nødvendigt for din organisation. |

| Afvise | Afvis en optimering, hvis du ikke planlægger at udføre den anbefalede handling og ikke længere vil se den på listen. |

| Giv feedback | Vi inviterer dig til at dele dine tanker om de anbefalede handlinger med Microsoft-teamet! Når du deler din feedback, skal du være forsigtig med ikke at dele fortrolige data. Du kan få flere oplysninger under Microsofts erklæring om beskyttelse af personlige oplysninger. |

Visning af fuldførte og afviste optimeringer

Hvis du har markeret en bestemt optimering som Fuldført eller Afvist, eller hvis en optimering automatisk fuldføres, vises den under fanerne Fuldført og Afvist .

Herfra skal du enten vælge menuen indstillinger eller vælge Vis alle detaljer for at udføre en af følgende handlinger:

Genaktiver optimeringen, og send den tilbage til fanen Oversigt . Genaktiverede optimeringer genberegnes for at give den mest opdaterede værdi og handling. Det kan tage op til en time at genberegne disse oplysninger, så vent, før du kontrollerer detaljerne og de anbefalede handlinger igen.

Genaktiverede optimeringer kan også flyttes direkte til fanen Fuldført , hvis det efter genberegningen af oplysningerne viser sig, at de ikke længere er relevante.

Giv yderligere feedback til Microsoft-teamet. Når du deler din feedback, skal du være forsigtig med ikke at dele fortrolige data. Du kan få flere oplysninger under Microsofts erklæring om beskyttelse af personlige oplysninger.

Flow for SOC-optimeringsforbrug

Dette afsnit indeholder et eksempelflow til brug af SOC-optimeringer fra enten Defender eller Azure Portal:

Start med at forstå dashboardet på siden SOC-optimering :

- Se de vigtigste målepunkter for at få den overordnede optimeringsstatus.

- Gennemse optimeringsanbefalinger for dataværdi og trusselsbaseret dækning.

Brug optimeringsanbefalinger til at identificere tabeller med lavt forbrug, hvilket angiver, at de ikke bruges til registreringer. Vælg Få vist alle detaljer for at se størrelsen og omkostningerne for ubrugte data. Overvej en af følgende handlinger:

Tilføj analyseregler for at bruge tabellen til forbedret beskyttelse. Hvis du vil bruge denne indstilling, skal du vælge Gå til Indholdshub for at få vist og konfigurere specifikke standardskabeloner til analyseregel, der bruger den valgte tabel. I indholdshubben behøver du ikke at søge efter den relevante regel, da du føres direkte til den relevante regel.

Hvis nye analyseregler kræver ekstra logkilder, kan du overveje at indtage dem for at forbedre trusselsdækningen.

Du kan finde flere oplysninger i Find og administrer Microsoft Sentinel klar til brug-indhold og Registrer trusler, der er klar til brug.

Skift dit forpligtelsesniveau for at opnå omkostningsbesparelser. Du kan få flere oplysninger under Reducer omkostningerne for Microsoft Sentinel.

Brug optimeringsanbefalinger til at forbedre dækningen mod bestemte trusler. For eksempel for en menneskelig drevet ransomware optimering:

Vælg Få vist alle detaljer for at se den aktuelle dækning og de foreslåede forbedringer.

Vælg Få vist alle MITRE ATT-&forbedring af CK-teknikken for at analysere og analysere de relevante taktikker og teknikker, hvilket hjælper dig med at forstå dækningsgabet.

Vælg Gå til indholdshub for at få vist alt anbefalet sikkerhedsindhold, der er filtreret specifikt til denne optimering.

Når du har konfigureret nye regler eller foretaget ændringer, skal du markere anbefalingen som fuldført eller lade systemet opdatere automatisk.