Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Langt den mest almindelige type analyseregel er planlagte regler baseret på Kusto-forespørgsler , der er konfigureret til at køre med jævne intervaller, og undersøge rådata fra en defineret "lookback"-periode. Forespørgsler kan udføre komplekse statistiske handlinger på deres måldata og afsløre oprindelige planer og udenforliggende værdier i grupper af hændelser. Hvis antallet af resultater, der registreres af forespørgslen, overskrider den grænse, der er konfigureret i reglen, opretter reglen en besked.

Denne artikel hjælper dig med at forstå, hvordan planlagte analyseregler bygges, og introducerer dig for alle konfigurationsindstillinger og deres betydninger. Oplysningerne i denne artikel er nyttige i to scenarier:

Opret en analyseregel ud fra en skabelon: Brug forespørgselslogikken og indstillingerne for planlægning og tilbagesendelse som defineret i skabelonen, eller tilpas dem for at oprette nye regler.

Opret en analyseregel fra bunden: Opret din egen forespørgsel og regel fra bunden. Hvis du vil gøre dette effektivt, skal du have en grundig grundforbindelse inden for datavidenskab og Kusto-forespørgselssprog.

Vigtigt!

Efter den 31. marts 2027 understøttes Microsoft Sentinel ikke længere i Azure Portal og er kun tilgængelig på Microsoft Defender-portalen. Alle kunder, der bruger Microsoft Sentinel i Azure Portal, omdirigeres til Defender-portalen og bruger kun Microsoft Sentinel på Defender-portalen.

Hvis du stadig bruger Microsoft Sentinel i Azure Portal, anbefaler vi, at du begynder at planlægge overgangen til Defender-portalen for at sikre en problemfri overgang og drage fuld fordel af den samlede oplevelse med sikkerhedshandlinger, der tilbydes af Microsoft Defender.

Skabeloner til analyseregel

Forespørgslerne i planlagte regelskabeloner blev skrevet af sikkerheds- og datavidenskabseksperter enten fra Microsoft eller fra leverandøren af den løsning, der leverer skabelonen.

Brug en skabelon til analyseregel ved at vælge et skabelonnavn på listen over skabeloner og oprette en regel, der er baseret på den.

Hver skabelon har en liste over påkrævede datakilder. Når du åbner skabelonen, kontrolleres datakilderne automatisk for tilgængelighed. Tilgængelighed betyder, at datakilden er forbundet, og at data indtages regelmæssigt gennem den. Hvis nogle af de påkrævede datakilder ikke er tilgængelige, har du ikke tilladelse til at oprette reglen, og du får muligvis også vist en fejlmeddelelse om dette.

Når du opretter en regel ud fra en skabelon, åbnes guiden til oprettelse af regler på basis af den valgte skabelon. Alle oplysningerne udfyldes automatisk, og du kan tilpasse logikken og andre regelindstillinger, så de passer bedre til dine specifikke behov. Du kan gentage denne proces for at oprette flere regler, der er baseret på skabelonen. Når du er nået til slutningen af guiden til oprettelse af regler, valideres dine tilpasninger, og reglen oprettes. De nye regler vises under fanen Aktive regler på siden Analytics . På samme måde vises den skabelon, du oprettede reglen ud fra, under fanen Regelskabeloner nu med In use mærket .

Skabeloner til analyseregel vedligeholdes konstant af deres forfattere, enten for at rette fejl eller for at tilpasse forespørgslen. Når en skabelon modtager en opdatering, vises eventuelle regler, der er baseret på den Update pågældende skabelon, med koden, og du har mulighed for at ændre disse regler, så de omfatter de ændringer, der er foretaget i skabelonen. Du kan også gendanne de ændringer, du har foretaget i en regel, til den oprindelige skabelonbaserede version. Du kan finde flere oplysninger under Administrer skabelonversioner for dine planlagte analyseregler i Microsoft Sentinel.

Når du har lært konfigurationsindstillingerne i denne artikel at kende, skal du se Opret regler for planlagt analyse ud fra skabeloner.

I resten af denne artikel forklares alle mulighederne for at tilpasse konfigurationen af dine regler.

Konfiguration af analyseregel

I dette afsnit forklares de vigtigste overvejelser, du skal tage højde for, før du begynder at konfigurere dine regler.

Navn og detaljer for analyseregel

Den første side i guiden til analyseregel indeholder de grundlæggende oplysninger om reglen.

Navn: Navnet på reglen, som det vises på listen over regler og i alle regelbaserede filtre. Navnet skal være entydigt for dit arbejdsområde.

Beskrivelse: En fritekstbeskrivelse af formålet med reglen.

ID: GUID'et for reglen som en Azure ressource, der bl.a. bruges i API-anmodninger og -svar. Dette GUID tildeles kun, når reglen oprettes, så den vises kun, når du redigerer en eksisterende regel. Da det er et skrivebeskyttet felt, vises det som nedtonet og kan ikke ændres. Den findes endnu ikke, når du opretter en ny regel, enten fra en skabelon eller fra bunden.

Sværhedsgraden: En bedømmelse, der giver de beskeder, der er oprettet af denne regel. Alvorsgraden af en aktivitet er en beregning af den potentielle negative indvirkning af aktivitetens forekomst.

| Sværhedsgraden | Beskrivelse |

|---|---|

| Informative | Ingen indvirkning på dit system, men oplysningerne kan være tegn på fremtidige trin, der er planlagt af en trusselsaktør. |

| Lav | Den øjeblikkelige indvirkning ville være minimal. En trusselsaktør vil sandsynligvis skulle udføre flere trin, før den kan påvirke et miljø. |

| Middel | Trusselsaktøren kan have en vis indvirkning på miljøet med denne aktivitet, men den vil være begrænset eller kræve yderligere aktivitet. |

| Høj | Den identificerede aktivitet giver trusselsaktøren omfattende adgang til at udføre handlinger på miljøet eller udløses af indvirkning på miljøet. |

Standarder for alvorsgradniveau er ikke en garanti for det aktuelle niveau eller niveauet for indvirkning på miljøet. Tilpas oplysninger om vigtige beskeder for at tilpasse alvorsgraden, taktikken og andre egenskaber for en given forekomst af en besked med værdierne for alle relevante felter fra et forespørgselsoutput.

Definitioner af alvorsgrad for Microsoft Sentinel skabeloner til analyseregler er kun relevante for beskeder, der oprettes af analyseregler. For beskeder, der modtages fra andre tjenester, er alvorsgraden defineret af kildesikkerhedstjenesten.

MITRE ATT&CK: En specifikation af angrebstaktik og teknikker, der repræsenteres af de aktiviteter, der er registreret af denne regel. Disse er baseret på taktik og teknikker i MITRE ATT&CK® rammer.

MITRE ATT-&CK-taktikker og -teknikker, der er defineret her i reglen, gælder for alle beskeder, der genereres af reglen. De gælder også for alle hændelser, der er oprettet ud fra disse beskeder.

Du kan få flere oplysninger om maksimering af din dækning af MITRE ATT-&CK-trusselslandskabet under Forstå sikkerhedsdækning af MITRE ATT-&CK-strukturen®.

Status: Når du opretter reglen, aktiveres dens status som standard, hvilket betyder, at den kører umiddelbart efter, at du er færdig med at oprette den. Hvis du ikke vil køre den med det samme, har du to muligheder:

- Vælg Deaktiveret, hvorefter reglen oprettes uden at køre. Når du vil køre reglen, skal du finde den under fanen Aktive regler og aktivere den derfra.

- Planlæg, at reglen først skal køre på en bestemt dato og et bestemt klokkeslæt. Denne metode findes i øjeblikket i PREVIEW. Se Planlægning af forespørgsel senere i denne artikel.

Regelforespørgsel

Dette er kernen i reglen: Du bestemmer, hvilke oplysninger der er i de beskeder, der oprettes af denne regel, og hvordan oplysningerne skal organiseres. Denne konfiguration har opfølgningseffekter på, hvordan de resulterende hændelser ser ud, og hvor let eller vanskeligt de er at undersøge, afhjælpe og løse. Det er vigtigt at gøre dine beskeder så omfattende som muligt og gøre disse oplysninger let tilgængelige.

Få vist eller angiv Kusto-forespørgslen, der analyserer rådata i logfilen. Hvis du opretter en regel fra bunden, er det en god idé at planlægge og designe forespørgslen, før du åbner guiden. Du kan oprette og teste forespørgsler på siden Logge .

Alt, hvad du skriver i regelforespørgselsvinduet, valideres øjeblikkeligt, så du finder ud af det med det samme, hvis du laver nogen fejl.

Bedste praksis for analyseregelforespørgsler

Vi anbefaler, at du bruger en ASIM-parser (Advanced Security Information Model) som din forespørgselskilde i stedet for at bruge en oprindelig tabel. Dette sikrer, at forespørgslen understøtter en hvilken som helst aktuel eller fremtidig relevant datakilde eller serie af datakilder i stedet for at være afhængig af en enkelt datakilde.

Forespørgslens længde skal være mellem 1 og 10.000 tegn og må ikke indeholde "

search *" eller "union *". Du kan bruge brugerdefinerede funktioner til at overvinde begrænsningen i forespørgselslængden, da en enkelt funktion kan erstatte mange kodelinjer.Brug af ADX-funktioner til at oprette Azure Data Explorer forespørgsler i forespørgselsvinduet Log Analytics understøttes ikke.

Når du bruger funktionen

bag_unpacki en forespørgsel, mislykkes forespørgslen, hvis du projekterer kolonnerne som felter ved hjælp af "project field1", og kolonnen ikke findes. Hvis du vil sikre dig, at dette sker, skal du projektere kolonnen på følgende måde:project field1 = column_ifexists("field1","")

Du kan finde flere oplysninger under:

- Kusto-forespørgselssprog i Microsoft Sentinel

- KQL-vejledning til hurtig reference

- Bedste fremgangsmåder for forespørgsler på Kusto-forespørgselssprog

Advarselsforbedring

Hvis dine beskeder skal vise resultaterne, så de kan ses med det samme i hændelser og spores og undersøges korrekt, skal du bruge konfigurationen til forbedring af beskeder til at vise alle vigtige oplysninger i beskederne.

Denne advarselsforbedring har den ekstra fordel, at resultaterne præsenteres på en let synlig og tilgængelig måde.

Der er tre typer forbedringer af beskeder, som du kan konfigurere:

- Objekttilknytning

- Brugerdefinerede oplysninger

- Beskedoplysninger (også kendt som dynamisk indhold)

Objekttilknytning

Enheder er spillerne på begge sider af et angreb historie. Det er vigtigt at identificere alle enheder i en besked for at registrere og undersøge trusler. Hvis du vil sikre dig, at Microsoft Sentinel identificerer objekterne i dine rådata, skal du knytte de objekttyper, der genkendes af Microsoft Sentinel, til felter i dine forespørgselsresultater. Denne tilknytning integrerer de identificerede enheder i feltet Enheder i beskedskemaet.

Hvis du vil vide mere om objekttilknytning og få komplette instruktioner, skal du se Knyt datafelter til objekter i Microsoft Sentinel.

Brugerdefinerede oplysninger

Som standard er det kun beskedenhederne og metadataene, der er synlige i hændelser uden at foretage detailudledning i råhændelserne i forespørgselsresultaterne. Hvis du vil give andre felter fra dine forespørgselsresultater øjeblikkelig synlighed i dine beskeder og hændelser, skal du definere dem som brugerdefinerede oplysninger. Microsoft Sentinel integrerer disse brugerdefinerede oplysninger i feltet ExtendedProperties i dine beskeder, hvilket medfører, at de vises foran dine beskeder og i alle hændelser, der er oprettet ud fra disse beskeder.

Hvis du vil vide mere om, hvordan du viser brugerdefinerede oplysninger og får en komplet vejledning, skal du se Oplysninger om brugerdefinerede surface-begivenheder i beskeder i Microsoft Sentinel.

Beskedoplysninger

Denne indstilling giver dig mulighed for at tilpasse ellers standardegenskaber for beskeder i henhold til indholdet af forskellige felter i hver enkelt besked. Disse tilpasninger er integreret i feltet ExtendedProperties i dine beskeder. Du kan f.eks. tilpasse beskednavnet eller beskrivelsen, så der inkluderes et brugernavn eller en IP-adresse i beskeden.

Hvis du vil vide mere om tilpasning af beskedoplysninger og få en komplet vejledning, skal du se Tilpas beskedoplysninger i Microsoft Sentinel.

Bemærk!

I Microsoft Defender-portalen er det Defender XDR korrelationsprogram udelukkende ansvarlig for navngivning af hændelser, så de beskednavne, du har tilpasset, kan blive tilsidesat, når der oprettes hændelser ud fra disse beskeder.

Forespørgselsplanlægning

Følgende parametre bestemmer, hvor ofte din planlagte regel kører, og hvilken tidsperiode den undersøger, hver gang den kører.

| Indstilling | Funktionsmåde |

|---|---|

| Kør forespørgsel hver | Styrer forespørgselsintervallet: Hvor ofte forespørgslen køres. |

| Opslagsdata fra den sidste | Bestemmer tilbageslagsperioden: den tidsperiode, forespørgslen dækker. |

Det tilladte interval for begge disse parametre er fra 5 minutter til 14 dage.

Forespørgselsintervallet skal være kortere end eller lig med søgeperioden. Hvis den er kortere, overlapper forespørgselsperioderne, hvilket kan medføre duplikering af resultater. Regelvalideringen giver dig dog ikke mulighed for at angive et interval, der er længere end tilbagesendelsesperioden, da det ville medføre huller i dækningen.

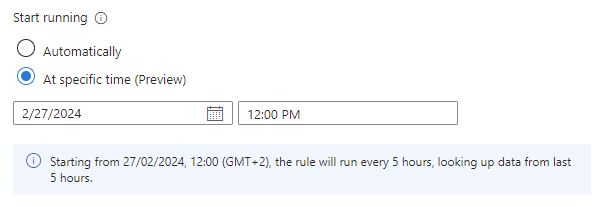

Indstillingen Start kørsel , der nu er i PRØVEVERSION, giver dig mulighed for at oprette en regel med statussen Aktiveret, men at udskyde den første udførelse indtil en forudbestemt dato og et bestemt klokkeslæt. Denne indstilling er nyttig, hvis du vil gennemgå udførelsen af dine regler i henhold til, hvornår data forventes at blive hentet fra kilden, eller til når dine SOC-analytikere starter deres arbejdsdag.

| Indstilling | Funktionsmåde |

|---|---|

| Automatisk | Reglen køres for første gang umiddelbart efter oprettelsen og derefter med det interval, der er angivet i forespørgslen Kør, hver indstilling. |

| På bestemt tidspunkt (prøveversion) | Angiv en dato og et klokkeslæt for den regel, der skal køres første gang, hvorefter den køres med det interval, der er angivet i forespørgslen Kør for hver indstilling. |

Starttidspunktet for kørsel skal være mellem 10 minutter og 30 dage efter tidspunktet for oprettelse af reglen (eller aktivering).

Tekstlinjen under indstillingen Start kørsel (med oplysningsikonet til venstre) opsummerer den aktuelle forespørgselsplanlægning og tilbagesendelsesindstillinger.

Bemærk!

Forsinkelse af indtagelse

For at tage højde for ventetid, der kan opstå mellem en hændelses generation ved kilden og dens indtagelse i Microsoft Sentinel, og for at sikre fuldstændig dækning uden dataduplikering, kører Microsoft Sentinel planlagte analyseregler med en forsinkelse på fem minutter fra deres planlagte tidspunkt.

Du kan finde flere oplysninger under Håndter indtagelsesforsinkelse i regler for planlagt analyse.

Grænseværdi for besked

Mange typer sikkerhedshændelser er normale eller endda forventede i små tal, men er et tegn på en trussel i større tal. Forskellige skalaer af store tal kan betyde forskellige former for trusler. To eller tre mislykkede logonforsøg på et minut er f.eks. et tegn på, at en bruger ikke husker en adgangskode, men 50 i minuttet kan være et tegn på et menneskeligt angreb, og 1.000 er sandsynligvis et automatiseret angreb.

Afhængigt af hvilken type aktivitet reglen forsøger at registrere, kan du angive det mindste antal hændelser (forespørgselsresultater), der er nødvendige for at udløse en besked. Tærsklen gælder separat, hver gang reglen kører, ikke samlet.

Tærsklen kan også angives til et maksimalt antal resultater eller et nøjagtigt tal.

Hændelsesgruppering

Der er to måder at håndtere gruppering af hændelser i beskeder på:

Gruppér alle hændelser i en enkelt besked: Dette er standardindstillingen. Reglen genererer en enkelt besked, hver gang den kører, så længe forespørgslen returnerer flere resultater end den angivne beskedgrænse , der er forklaret i det forrige afsnit. Denne enkelte besked opsummerer alle de hændelser, der returneres i forespørgselsresultaterne.

Udløs en besked for hver hændelse: Reglen genererer en entydig besked for hver hændelse (resultat), der returneres af forespørgslen. Denne tilstand er nyttig, hvis hændelser skal vises individuelt, eller hvis du vil gruppere dem efter bestemte parametre – efter bruger, værtsnavn eller noget andet. Du kan definere disse parametre i forespørgslen.

Analyseregler kan generere op til 150 beskeder. Hvis hændelsesgruppering er indstillet til At udløse en besked for hver hændelse, og reglens forespørgsel returnerer mere end 150 hændelser, genererer de første 149 hændelser hver en entydig besked (for 149 beskeder), og den 150. besked opsummerer hele sættet af returnerede hændelser. Det vil sige, at den 150. besked er den, der ville være genereret, hvis gruppering af hændelser var angivet til Gruppér alle hændelser i en enkelt besked.

Forespørgselsafsnittet i beskeden er forskelligt i hver af disse to tilstande. I Gruppér alle hændelser i en enkelt beskedtilstand returnerer beskeden en forespørgsel, der giver dig mulighed for at se alle de hændelser, der udløste beskeden. Du kan foretage detailudledning i forespørgselsresultaterne for at se de enkelte hændelser. I udløseren en besked for hver hændelsestilstand returnerer beskeden et base64-kodet resultat i forespørgselsområdet. Kopiér og kør dette output i Log Analytics for at afkode base64 og vise den oprindelige hændelse.

Udløseren en besked for hver hændelsesindstilling kan medføre et problem, hvor forespørgselsresultater ser ud til at mangle eller er anderledes end forventet. Du kan få flere oplysninger om dette scenarie under Fejlfinding af analyseregler i Microsoft Sentinel | Problem: Der vises ingen hændelser i forespørgselsresultater.

Undertrykkelse

Hvis du vil have, at denne regel holder op med at fungere i en periode, efter at den genererer en besked, skal du slå indstillingenStop kørsel af forespørgsel, når beskeden er genereret til. Derefter skal du angive Stop kørsel af forespørgsel for den mængde tid, som forespørgslen skal holde op med at køre, op til 24 timer.

Simulering af resultater

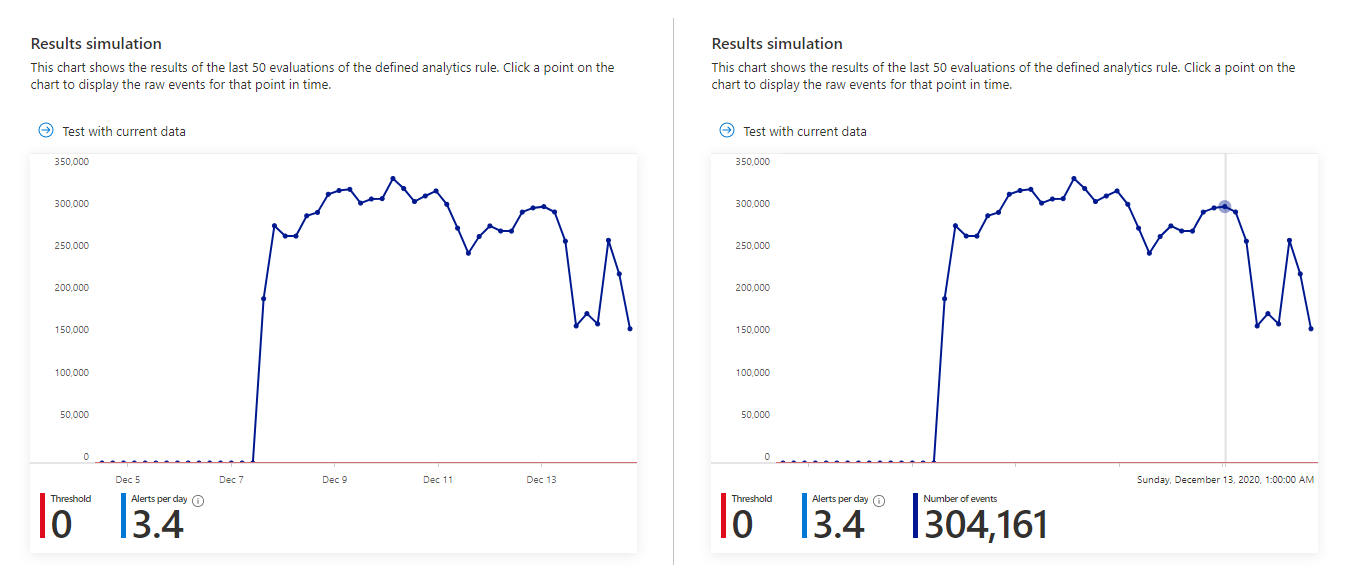

Guiden til analyseregel giver dig mulighed for at teste dens effektivitet ved at køre den på det aktuelle datasæt. Når du kører testen, viser vinduet Simulering af resultater en graf over de resultater, forespørgslen ville have genereret i løbet af de sidste 50 gange, den ville have kørt i henhold til den aktuelt definerede tidsplan. Hvis du ændrer forespørgslen, kan du køre testen igen for at opdatere grafen. Diagrammet viser antallet af resultater for den definerede tidsperiode, som bestemmes af den forespørgselsplan, du har defineret.

Sådan kan simulering af resultater se ud for forespørgslen på det forrige skærmbillede. Venstre side er standardvisningen, og højre side er det, du ser, når du holder markøren over et punkt i tiden på grafen.

Hvis du kan se, at din forespørgsel udløser for mange eller for hyppige beskeder, kan du eksperimentere med indstillingerne for planlægning og tærskelværdi og køre simuleringen igen.

Indstillinger for hændelse

Vælg, om Microsoft Sentinel skal omdanne beskeder til hændelser, der kan handles på.

Oprettelse af hændelse er som standard aktiveret. Microsoft Sentinel opretter en enkelt separat hændelse fra hver besked, der genereres af reglen.

Hvis du ikke ønsker, at denne regel skal resultere i oprettelse af hændelser (f.eks. hvis denne regel kun skal indsamle oplysninger til efterfølgende analyse), skal du angive dette til Deaktiveret.

Vigtigt!

Hvis du har onboardet Microsoft Sentinel til Defender-portalen, er Microsoft Defender ansvarlig for at oprette hændelser. Men hvis du vil Defender XDR at oprette hændelser for denne besked, skal du lade denne indstilling være aktiveret. Defender XDR bruger den instruktion, der er defineret her.

Dette må ikke forveksles med Microsofts sikkerhedstype for analyseregel, der opretter hændelser for beskeder, der genereres i Microsoft Defender-tjenester. Disse regler deaktiveres automatisk, når du onboarder Microsoft Sentinel til Defender-portalen.

Hvis du ønsker, at der skal oprettes en enkelt hændelse ud fra en gruppe beskeder i stedet for én for hver enkelt besked, skal du se næste afsnit.

Gruppering af beskeder

Vælg, om beskeder skal grupperes i hændelser. Som standard opretter Microsoft Sentinel en hændelse for hver genereret besked. Du har mulighed for at gruppere flere beskeder i en enkelt hændelse i stedet.

Hændelsen oprettes først, når alle beskeder er blevet genereret. Alle beskeder føjes til hændelsen umiddelbart efter dens oprettelse.

Op til 150 beskeder kan grupperes i en enkelt hændelse. Hvis der genereres mere end 150 beskeder af en regel, der grupperer dem i en enkelt hændelse, genereres der en ny hændelse med de samme hændelsesoplysninger som den oprindelige, og de overskydende beskeder grupperes i den nye hændelse.

Hvis du vil gruppere beskeder sammen, skal du angive indstillingen for gruppering af beskeder til Aktiveret.

Der er et par muligheder, du skal overveje, når du grupperer beskeder:

Tidsramme: Beskeder, der oprettes op til 5 timer efter den første besked i en hændelse, føjes som standard til den samme hændelse. Efter 5 timer oprettes der en ny hændelse. Du kan ændre denne tidsperiode til et vilkårligt sted mellem 5 minutter og syv dage.

Grupperingskriterier: Vælg, hvordan du bestemmer, hvilke beskeder der er inkluderet i gruppen. I følgende tabel vises de mulige valgmuligheder:

Mulighed Beskrivelse Gruppér beskeder i en enkelt hændelse, hvis alle enhederne stemmer overens Beskeder grupperes sammen, hvis de deler identiske værdier for hver af de tilknyttede objekter , der er defineret tidligere. Dette er den anbefalede indstilling. Gruppér alle beskeder, der udløses af denne regel, i en enkelt hændelse Alle de beskeder, der genereres af denne regel, grupperes sammen, selvom de ikke deler identiske værdier. Gruppér beskeder i en enkelt hændelse, hvis de valgte enheder og detaljer stemmer overens Beskeder grupperes sammen, hvis de deler identiske værdier for alle de tilknyttede objekter, beskedoplysninger og brugerdefinerede oplysninger , som du vælger til denne indstilling. Vælg de objekter og detaljer på de rullelister, der vises, når du vælger denne indstilling.

Det kan være en god idé at bruge denne indstilling, hvis du f.eks. vil oprette separate hændelser baseret på kildens eller målets IP-adresser, eller hvis du vil gruppere beskeder, der stemmer overens med en bestemt enhed og alvorsgrad.

Bemærk! Når du vælger denne indstilling, skal du have valgt mindst ét objekt eller én detalje for reglen. Ellers mislykkes regelvalideringen, og reglen oprettes ikke.Genåbning af hændelser: Hvis en hændelse er blevet løst og lukket, og der senere genereres en anden besked, der skal tilhøre den pågældende hændelse, skal du angive denne indstilling til Aktiveret , hvis den lukkede hændelse skal åbnes igen, og lade indstillingen være Deaktiveret , hvis den nye besked skal oprette en ny hændelse.

Muligheden for at genåbne lukkede hændelser er ikke tilgængelig, hvis du har onboardet Microsoft Sentinel til Defender-portalen.

Automatiseret svar

Microsoft Sentinel gør det muligt for dig at angive automatiserede svar, så de opstår, når:

- Der genereres en besked af denne analyseregel.

- Der oprettes en hændelse ud fra beskeder, der genereres af denne analyseregel.

- En hændelse opdateres med beskeder, der genereres af denne analyseregel.

Hvis du vil vide alt om de forskellige typer svar, der kan udformes og automatiseres, skal du se Automatiser trusselssvar i Microsoft Sentinel med automatiseringsregler.

Under overskriften Automation-regler viser guiden en liste over de automatiseringsregler, der allerede er defineret i hele arbejdsområdet, og hvis betingelser gælder for denne analyseregel. Du kan redigere en af disse eksisterende regler, eller du kan oprette en ny automatiseringsregel , der kun gælder for denne analyseregel.

Brug automatiseringsregler til at udføre grundlæggende triage, tildeling, arbejdsproces og lukning af hændelser.

Automatiser mere komplekse opgaver, og aktivér svar fra fjernsystemer for at afhjælpe trusler ved at kalde playbooks fra disse automatiseringsregler. Du kan aktivere playbooks for hændelser samt for individuelle beskeder.

Du kan finde flere oplysninger og instruktioner om oprettelse af playbooks og automatiseringsregler under Automatiser trusselssvar.

Du kan få flere oplysninger om, hvornår du skal bruge udløseren oprettet hændelse, udløseren for opdatering af hændelsen eller udløseren til oprettelse af en besked under Brug udløsere og handlinger i Microsoft Sentinel playbooks.

Under overskriften Advarselsautomatisering (klassisk) kan du se en liste over playbooks, der er konfigureret til at køre automatisk ved hjælp af en gammel metode, og som frarådes i marts 2026. Du kan ikke føje noget til denne liste. Alle playbooks, der er angivet her, skal have automatiske regler, der er baseret på udløseren oprettet af beskeden, for at aktivere playbooks. Når du har gjort det, skal du vælge ellipsen i slutningen af linjen i den playbook, der er angivet her, og vælge Fjern. Se Overfør dine Microsoft Sentinel playbooks, der udløser beskeder, til automatiseringsregler for at få en komplet vejledning.

Næste trin

Når du bruger Microsoft Sentinel analyseregler til at registrere trusler på tværs af dit miljø, skal du sørge for at aktivere alle regler, der er knyttet til dine forbundne datakilder, for at sikre fuld sikkerhedsdækning for dit miljø.

Hvis du vil automatisere regelaktivering, skal du pushe regler for at Microsoft Sentinel via API og PowerShell, selvom det kræver en større indsats at gøre det. Når du bruger API eller PowerShell, skal du først eksportere reglerne til JSON, før du aktiverer reglerne. API eller PowerShell kan hjælpe, når du aktiverer regler i flere forekomster af Microsoft Sentinel med identiske indstillinger i hver forekomst.

Du kan finde flere oplysninger under:

- Eksportér og importér analyseregler til og fra ARM-skabeloner

- Fejlfinding af analyseregler i Microsoft Sentinel

- Naviger og undersøg hændelser i Microsoft Sentinel

- Objekter i Microsoft Sentinel

- Selvstudium: Brug playbooks med automatiseringsregler i Microsoft Sentinel

Få også mere at vide om et eksempel på brug af brugerdefinerede analyseregler, når du overvåger Zoom med en brugerdefineret connector.