Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Registrering af uregelmæssigheder i en organisation er ofte kompleks og tidskrævende. Microsoft Sentinel bruger- og enhedsadfærdsanalyse forenkler denne udfordring ved løbende at lære af dine data for at afdække meningsfulde uregelmæssigheder, der hjælper analytikere med at registrere og undersøge potentielle trusler mere effektivt.

I denne artikel forklares det, hvad Microsoft Sentinel UEBA (User and Entity Behavior Analytics), hvordan det fungerer, hvordan det fungerer, hvordan du onboarder til det, og hvordan du bruger UEBA til at registrere og undersøge uregelmæssigheder for at forbedre dine funktionaliteter til trusselsregistrering.

Sådan fungerer UEBA

Microsoft Sentinel bruger UEBA machine learning til at oprette dynamiske adfærdsprofiler for brugere, værter, IP-adresser, programmer og andre objekter. Den registrerer derefter uregelmæssigheder ved at sammenligne aktuel aktivitet med etablerede grundlinjer, hvilket hjælper sikkerhedsteams med at identificere trusler som kompromitterede konti, insiderangreb og tværgående bevægelse.

Som Microsoft Sentinel indtager data fra forbundne kilder, gælder UEBA:

- Adfærdsmodellering til registrering af afvigelser

- Peer group analysis and blast radius evaluation to assess the impact of anomalous activity

UEBA tildeler risikoscores til uregelmæssigheder, under hensyntagen til de tilknyttede enheder, alvorsgraden af uregelmæssigheden og konteksten, herunder:

- Afvigelser på tværs af geografiske placeringer, enheder og miljøer

- Ændringer over tid og aktivitetshyppighed sammenlignet med enhedens historiske funktionsmåde

- Forskelle sammenlignet med peer-grupper

- Afvigelser fra adfærdsmønstre i hele organisationen

I dette diagram kan du se, hvordan du aktiverer UEBA, og hvordan UEBA analyserer data og tildeler risikoscores for at prioritere undersøgelser:

Du kan få flere oplysninger om UEBA-tabeller under Undersøg uregelmæssigheder ved hjælp af UEBA-data.

Du kan finde flere oplysninger om, hvilke uregelmæssigheder UEBA registrerer, under Uregelmæssigheder, der er registreret af Microsoft Sentinel machine learning-programmet.

UEBA er indbygget integreret i Microsoft Sentinel og Microsoft Defender-portalen, hvilket giver en problemfri oplevelse for sikkerhedsteams og integrerede oplevelser, der forbedrer trusselsundersøgelsen og -svar.

Aktivér UEBA for at oprette funktionsprofiler og registrere uregelmæssigheder

Sådan får du fuldt udbytte af UEBA's avancerede funktionalitet til trusselsregistrering:

Aktivér UEBA i Microsoft Sentinel, og opret forbindelse til vigtige datakilder, f.eks. Microsoft Entra ID, Defender for Identity og Office 365. Du kan få flere oplysninger under Aktivér analyse af objektfunktionsmåde.

Installér UEBA Essentials-løsningen, der er en samling af dusinvis af færdigbyggede jagtforespørgsler, der er udvalgt og vedligeholdt af Microsofts sikkerhedseksperter. Løsningen omfatter forespørgsler om registrering af uregelmæssigheder i flere cloudmiljøer på tværs af Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) og Okta. Hvis du installerer løsningen, kan du hurtigt komme i gang med trusselsjagt og -undersøgelser ved hjælp af UEBA-data i stedet for at bygge disse registreringsfunktioner fra bunden.

Du kan finde oplysninger om installation af Microsoft Sentinel løsninger under Installér eller opdater Microsoft Sentinel løsninger.

Integrer UEBA-indsigt i projektmapper, hændelsesarbejdsprocesser og jagtforespørgsler for at maksimere deres værdi på tværs af dine SOC-arbejdsprocesser.

Undersøg uregelmæssigheder ved hjælp af UEBA-data

Microsoft Sentinel gemmer UEBA-indsigter på tværs af flere tabeller, der hver især er optimeret til forskellige formål. Analytikere korrelerer ofte data på tværs af disse tabeller for at undersøge uregelmæssigheder i funktionsmåden fra ende til anden.

Denne tabel indeholder en oversigt over dataene i hver af UEBA-tabellerne:

| Tabel | Formål | Nøgleoplysninger |

|---|---|---|

| IdentityInfo | Detaljerede profiler for enheder (brugere, enheder, grupper) | Bygget ud fra Microsoft Entra ID og eventuelt Active Directory i det lokale miljø gennem Microsoft Defender for Identity. Vigtigt for at forstå brugeradfærd. |

| BehaviorAnalytics | Forbedrede adfærdsdata med geoplacering og trusselsintelligens | Indeholder afvigelser fra den oprindelige plan med scorer for prioritering. Data afhænger af aktiverede connectors (Entra id, AWS, GCP, Okta osv.). |

| UserPeerAnalytics | Dynamisk beregnede peer-grupper for grundlæggende funktionsmåder | Rangerer de 20 mest populære peers baseret på medlemskab af sikkerhedsgrupper, adresselister og andre tilknytninger. Bruger algoritmen TF-IDF (term frequency-inverse dokumentfrekvens) (mindre grupper har højere vægt). |

| Anomalier | Hændelser, der er identificeret som uregelmæssigheder | Understøtter arbejdsprocesser til registrering og undersøgelse. |

| Oplysninger om SentinelBehavior | Oversigt over funktionsmåder, der er identificeret i rålogge | Oversætter rå sikkerhedslogge til strukturerede "hvem gjorde hvad til hvem" opsummerer med forklaringer på naturligt sprog og MITRE ATT&CK-tilknytninger. |

| SentinelBehaviorEntities | Profiler for enheder, der er involveret i identificerede funktionsmåder | Oplysninger om objekter – f.eks. filer, processer, enheder og brugere – der er involveret i registrerede funktionsmåder. |

Bemærk!

UEBA-funktionsmådelaget er en separat funktion, som du aktiverer uafhængigt af UEBA. Tabellerne SentinelBehaviorInfo og SentinelBehaviorEntities oprettes kun i dit arbejdsområde, hvis du aktiverer funktionsmådelaget.

Dette skærmbillede viser et eksempel på data i tabellen UserPeerAnalytics med de otte højest rangerede peers for brugeren Kendall Collins. Sentinel bruger TF-IDF-algoritmen til at normalisere vægte ved beregning af peer ranks. Mindre grupper har højere vægt.

Du kan finde flere detaljerede oplysninger om UEBA-data, og hvordan du bruger dem, i:

- UEBA-reference til en detaljeret reference til alle UEBA-relaterede tabeller og felter.

- Uregelmæssigheder, der er registreret af Microsoft Sentinel machine learning-programmet, for at få vist en liste over uregelmæssigheder, som UEBA registrerer.

UEBA-scoring

UEBA indeholder to scorer, der hjælper sikkerhedsteams med at prioritere undersøgelser og registrere uregelmæssigheder effektivt:

| Aspekt | Score for undersøgelsesprioritet | Score for uregelmæssigheder |

|---|---|---|

| Tabel | BehaviorAnalytics |

Anomalies |

| Feltet | InvestigationPriority |

AnomalyScore |

| Vifte | 0–10 (0 = godartet, 10 = meget uregelmæssig) |

0–1 (0 = godartet, 1 = meget uregelmæssig) |

| Indikator for | Hvor usædvanlig en enkelt hændelse er baseret på profildrevet logik | Holistisk unormal funktionsmåde på tværs af flere hændelser ved hjælp af maskinel indlæring |

| Bruges til | Hurtig triage og detailudledning i enkelte hændelser | Identificering af mønstre og aggregerede uregelmæssigheder over tid |

| Behandling | Begivenhedsniveau i nærheden af realtid | Batchbehandling, funktionsmådeniveau |

| Sådan beregnes den | Kombinerer score for enhedsuregelalitet (sjældenhed for enheder som f.eks. bruger, enhed, land/område) med score for tidsserier (unormale mønstre over tid, f.eks. stigninger i mislykkede logons). | AI/ML-uregelmæssighedsdetektor oplært i dit arbejdsområdes telemetri |

Når en bruger f.eks. udfører en Azure handling første gang:

- Score for undersøgelsesprioritet: Høj, fordi det er en førstegangsbegivenhed.

- Score for uregelmæssigheder: Lav, fordi lejlighedsvise Azure handlinger er almindelige og ikke i sagens natur risikable.

Selvom disse scorer tjener forskellige formål, kan du forvente en vis korrelation. Høje scorer for uregelmæssigheder stemmer ofte overens med den høje undersøgelsesprioritet, men ikke altid. Hver score giver unik indsigt i lagdelt registrering.

Brug integrerede UEBA-oplevelser på Defender-portalen

Ved at vise uregelmæssigheder i undersøgelsesgrafer og brugersider og bede analytikere om at inkorporere uregelmæssigheder i jagtforespørgsler muliggør UEBA hurtigere trusselsregistrering, bedre prioritering og mere effektivt svar på hændelser.

I dette afsnit beskrives de vigtigste UEBA-analytikeroplevelser, der er tilgængelige på Microsoft Defender-portalen.

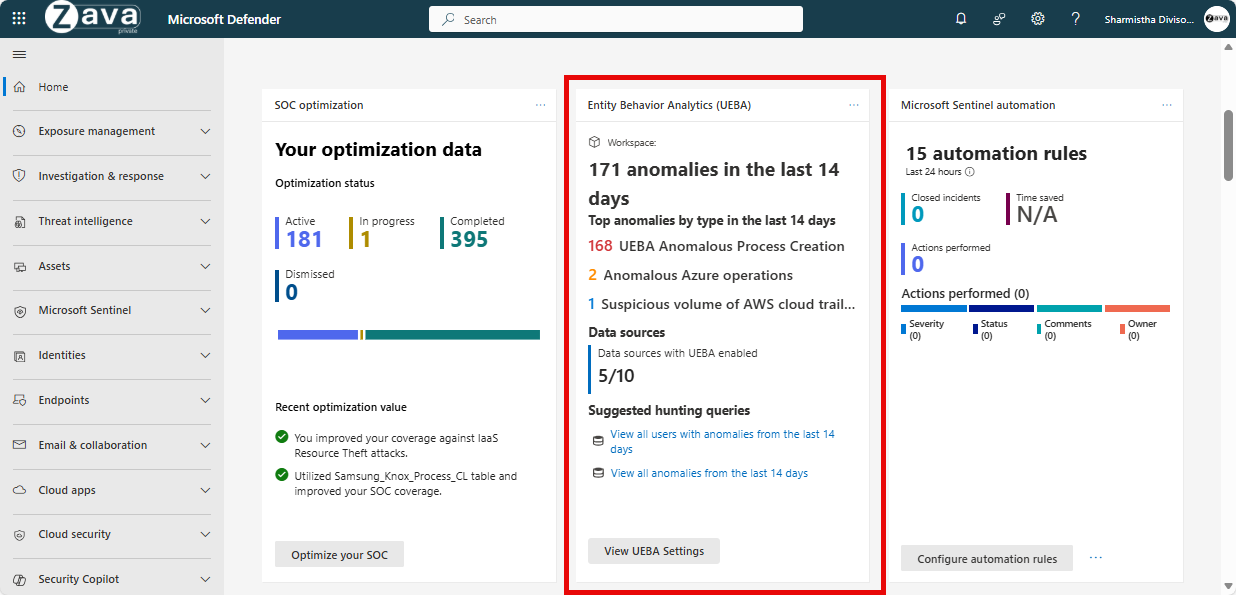

UEBA-widget til startside

Startsiden for Defender Portal indeholder en UEBA-widget, hvor analytikere straks får indblik i unormal brugeradfærd og derfor fremskynder arbejdsprocesser til trusselsregistrering. Hvis lejeren endnu ikke er onboardet til UEBA, giver denne widget også sikkerhedsadministratorer hurtig adgang til onboardingprocessen.

UEBA-indsigt i brugerundersøgelser

Analytikere kan hurtigt vurdere brugerrisikoen ved hjælp af UEBA-kontekst, der vises i sidepaneler, og fanen Oversigt på alle brugersider på Defender-portalen. Når der registreres usædvanlig adfærd, mærker portalen automatisk brugere med UEBA-uregelmæssigheder , der hjælper med at prioritere undersøgelser baseret på seneste aktivitet. Du kan få flere oplysninger på siden Brugerobjekt i Microsoft Defender.

Hver brugerside indeholder afsnittet Top UEBA-uregelmæssigheder, der viser de tre største uregelmæssigheder fra de seneste 30 dage sammen med direkte links til færdigbyggede forespørgsler om uregelmæssigheder og tidslinjen for Sentinel-hændelser for at få en dybere analyse.

Indbyggede forespørgsler om uregelmæssigheder for brugere i efterforskninger af hændelser

Under efterforskninger af hændelser kan analytikere starte indbyggede forespørgsler direkte fra hændelsesgrafer på Defender-portalen for at hente alle brugeruregelmæssigheder, der er relateret til sagen.

Du kan få flere oplysninger under Undersøg hændelser på Microsoft Defender-portalen.

Berige avancerede jagtforespørgsler og brugerdefinerede registreringer med UEBA-data

Når analytikere skriver forespørgsler om avanceret jagt eller brugerdefineret registrering ved hjælp af UEBA-relaterede tabeller, viser Microsoft Defender-portalen et banner, hvor de bliver bedt om at joinforbinde tabellen Uregelmæssigheder. Dette beriger undersøgelser med adfærdsmæssige indsigter og styrker den overordnede analyse.

Du kan finde flere oplysninger under:

- Proaktivt jagt efter trusler med avanceret jagt i Microsoft Defender.

- KQL-joinoperator.

- UEBA-datakilder.

- Uregelmæssigheder, der er registreret af Microsoft Sentinel maskinel indlæringsprogram.

Samlet indsigt i funktionsmåde med UEBA-funktionsmådelaget

Mens UEBA opretter grundlæggende profiler for at registrere unormal aktivitet, aggregerer det nye UEBA-funktionsmådelag relaterede hændelser fra rå sikkerhedslogge med store mængder i klare, strukturerede og meningsfulde funktionsmåder, der forklarer "hvem gjorde hvad mod hvem" på et øjeblik.

Funktionsmådelaget beriger rå logge med:

- Forklaringer på naturligt sprog , der gør komplekse aktiviteter umiddelbart forståelige

- MITRE ATT&CK-tilknytninger, der justerer funktionsmåder i forhold til kendte taktikker og teknikker

- Identifikation af enhedsrolle , der tydeliggør de involverede aktører og mål

Ved at konvertere fragmenterede logge til sammenhængende adfærdsobjekter fremskynder funktionsmådelaget trusselsjagt, forenkler oprettelse af registrering og giver bedre kontekst til registrering af uregelmæssigheder i UEBA. Tilsammen hjælper disse funktioner analytikere med hurtigt at forstå ikke blot , at der skete noget unormalt, men hvad der skete, og hvorfor det er vigtigt.

Du kan finde flere oplysninger under Oversæt rå sikkerhedslogge til adfærdsmæssige indsigter ved hjælp af UEBA-funktionsmåder i Microsoft Sentinel.

Prismodel

UEBA er inkluderet i Microsoft Sentinel uden ekstra omkostninger. UEBA-data gemmes i Log Analytics-tabeller og følger standardpriser Microsoft Sentinel. Du kan finde flere oplysninger under Microsoft Sentinel priser.

Næste trin

Du kan finde praktisk vejledning i implementering og brug af UEBA i:

- Aktivér analyse af objektfunktionsmåder i Microsoft Sentinel.

- Undersøg hændelser med UEBA-data.

- Liste over UEBA-uregelmæssigheder , der er registreret af UEBA-programmet.

- UEBA-reference.

- Jagt efter sikkerhedstrusler.

Du kan få mere at vide om træningsressourcer i: