Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Ekstern angrebsoverfladeadministration til Microsoft Defender (Defender EASM) indeholder en række fire dashboards, der er designet til at hjælpe brugerne med hurtigt at få værdifuld indsigt, der er afledt af deres godkendte oversigt. Disse dashboards hjælper organisationer med at prioritere de sikkerhedsrisici, risici og problemer med overholdelse af angivne standarder, der udgør den største trussel mod deres Angrebsoverflade, hvilket gør det nemt hurtigt at afhjælpe vigtige problemer.

Defender EASM indeholder otte dashboards:

- Oversigt: Dette dashboard er standardlandingssiden, når du får adgang til Defender EASM. Den indeholder den vigtige kontekst, der kan hjælpe dig med at blive fortrolig med din angrebsoverflade.

- Lagerændringer: Dette dashboard viser eventuelle ændringer af antallet af aktiver, og det viser separat tilføjelser og fjernelser fra dit lager. Dette dashboard viser også aktiver, der automatisk er fjernet fra lageret, fordi systemet har registreret, at aktivet ikke længere er live eller ejes af din organisation.

- Oversigt over angrebsoverfladen: Dette dashboard opsummerer de vigtigste observationer, der er afledt af dit lager. Den giver et overordnet overblik over din Angrebsoverflade og de aktivtyper, der udgør den, og viser potentielle sårbarheder efter alvorsgrad (høj, mellem, lav). Dette dashboard indeholder også vigtige kontekster for den infrastruktur, der omfatter din Angrebsoverflade. Denne kontekst omfatter indsigt i cloudhosting, følsomme tjenester, SSL-certifikat og domæneudløb og IP-omdømme.

- Sikkerhedsholdning: Dette dashboard hjælper organisationer med at forstå deres sikkerhedsprograms modenhed og kompleksitet baseret på de metadata, der er afledt af aktiver i dit godkendte lager. Den består af tekniske og ikke-tekniske politikker, processer og kontroller, der afhjælper risikoen for eksterne trusler. Dette dashboard giver indsigt i CVE-eksponering, domæneadministration og -konfiguration, hosting og netværk, åbne porte og konfiguration af SSL-certifikater.

- GDPR-overholdelse: Dette dashboard tager udgangspunkt i vigtige områder af overholdelsesrisikoen baseret på kravene i den generelle forordning om databeskyttelse (GDPR) for onlineinfrastruktur, der er tilgængelig for europæiske lande. Dette dashboard giver indsigt i status for dine websteder, SSL-certifikatproblemer, synlige personlige identificerbare oplysninger, logonprotokoller og cookieoverholdelse.

- OWASP Top 10: Dette dashboard viser alle aktiver, der er sårbare i henhold til OWASP's liste over de mest kritiske sikkerhedsrisici for webprogrammer. På dette dashboard kan organisationer hurtigt identificere aktiver med brudt adgangskontrol, kryptografiske fejl, injektioner, usikre design, forkerte sikkerhedskonfigurationer og andre kritiske risici, som defineret af OWASP.

- CWE top 25 software svagheder: Dette dashboard er baseret på Top 25 Common Weakness Enumeration (CWE) liste, der årligt leveres af MITRE. Disse CWEs repræsenterer de mest almindelige og virkningsfulde softwaresvagheder, der er nemme at finde og udnytte.

- Kendte udnyttelser af CISA: Dette dashboard viser alle aktiver, der potentielt påvirkes af sårbarheder, der førte til kendte udnyttelser, som defineret af CISA. Dette dashboard hjælper dig med at prioritere afhjælpningsindsatsen baseret på sårbarheder, der er blevet udnyttet tidligere, hvilket indikerer et højere risikoniveau for din organisation.

Adgang til dashboards

Hvis du vil have adgang til dine Defender EASM dashboards, skal du først navigere til din Defender EASM forekomst. Vælg det dashboard, du vil have vist, i navigationskolonnen til venstre. Du kan få adgang til disse dashboards fra mange sider i din Defender EASM forekomst fra denne navigationsrude.

Download af diagramdata

De data, der ligger til grund for et dashboarddiagram, kan eksporteres til en CSV-fil. Denne eksport er nyttig for brugere, der ønsker at importere Defender EASM data til tredjepartsværktøjer eller arbejde fra en CSV-fil, når de afhjælper problemer. Hvis du vil downloade diagramdata, skal du først vælge det specifikke diagramsegment, der indeholder de data, du vil downloade. Diagrameksport understøtter i øjeblikket individuelle diagramsegmenter. Hvis du vil downloade flere segmenter fra det samme diagram, skal du eksportere hvert enkelt segment.

Når du vælger et individuelt diagramsegment, åbnes der en detaljeret visning af dataene med en liste over de aktiver, der udgør segmentantallet. Øverst på denne side skal du vælge Download CSV-rapport for at begynde din eksport. Denne handling opretter en meddelelse fra jobliste, hvor du kan spore status for din eksport.

Microsoft Excel gennemtvinger en tegngrænse på 32.767 tegn pr. celle. Nogle felter, f.eks. kolonnen "Sidste banner", vises muligvis forkert på grund af denne begrænsning. Hvis du støder på et problem, kan du prøve at åbne filen i et andet program, der understøtter CSV-filer.

Markering af CVEs som ikke-relevant

Mange Defender EASM dashboards indeholder CVE-data, der gør dig opmærksom på potentielle sikkerhedsrisici baseret på den webkomponentinfrastruktur, der driver din angrebsoverflade. Cv'er er f.eks. angivet på dashboardet Med oversigt over angrebsoverfladen kategoriseret efter deres potentielle alvorsgrad. Når du har undersøgt disse CVEs, kan det være, at du finder ud af, at nogle ikke er relevante for din organisation. Det kan skyldes, at du kører en uprakteret version af webkomponenten, eller at din organisation har forskellige tekniske løsninger på plads for at beskytte dig mod denne specifikke sikkerhedsrisiko.

I detailudledningsvisningen af et CVE-relateret diagram ved siden af knappen "Download CSV-rapport" har du nu mulighed for at angive en observation som ikke-relevant. Hvis du klikker på denne værdi, føres du til en lagerliste over alle aktiver, der er knyttet til denne observation, og du kan derefter vælge at markere alle observationer som ikke-relevante fra denne side. Du kan finde flere oplysninger om markering af observationer som ikke-relevante under Ændring af lageraktiver.

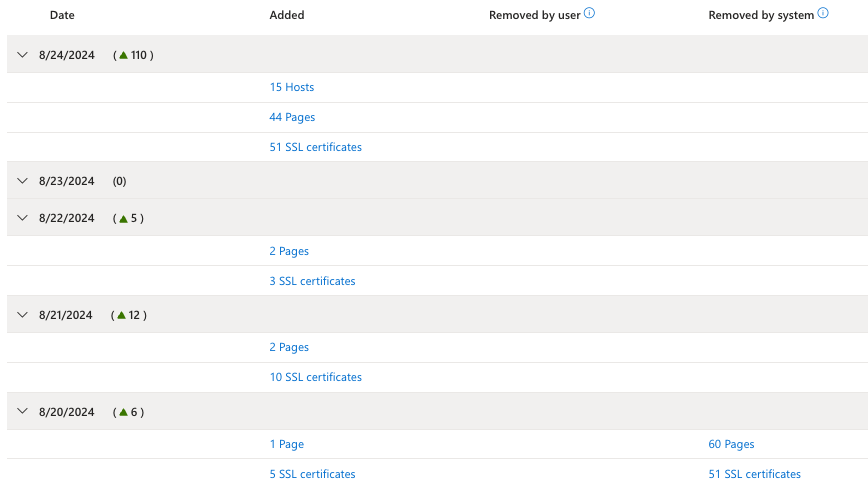

Lagerændringer

Din angrebsoverflade ændres konstant, og derfor analyserer og opdaterer Defender EASM løbende dit lager for at sikre nøjagtighed. Aktiver tilføjes og fjernes ofte fra lageret, så det er vigtigt at spore disse ændringer for at forstå angrebsoverfladen og identificere vigtige tendenser. Dashboardet til lagerændringer indeholder en oversigt over disse ændringer og viser antallet af "tilføjede" og "fjernede" for hver aktivtype. Du kan filtrere dashboardet efter to datointervaller: enten de sidste 7 eller 30 dage.

Afsnittet "Ændringer efter dato" indeholder mere detaljeret kontekst om, hvordan din angrebsoverflade er blevet ændret dagligt. I dette afsnit kategoriseres fjernelser som "fjernet af brugeren" eller "fjernet af systemet". Brugerudflytninger omfatter alle manuelle fjernelser, herunder individuelle ændringer, masseændringer eller overlappende aktivtilstandsændringer samt fjernelser, der udløses af brugerkonfigurerede aktivpolitikker. Systemfjernelser sker automatisk. Systemet fjerner aktiver, der ikke længere er relevante for din angrebsoverflade, fordi de seneste scanninger ikke længere har observeret deres forbindelse til dit lager. Aktiver er berettiget til beskæring, hvis de ikke er blevet observeret i en scanning i 30-60 dage, afhængigt af aktivtypen. Aktiver, der føjes manuelt til lageret, kan ikke fjernes. I afsnittet "Ændringer efter dato" kan du klikke på en vilkårlig værdi på listen for at få vist en komplet liste over de aktiver, der blev tilføjet eller fjernet.

Oversigt over angrebsoverflade

Dashboardet Attack overflade summary er designet til at give en overordnet oversigt over sammensætningen af din Attack overflade, der indeholder de vigtigste observationer, der skal håndteres for at forbedre din sikkerhedsholdning. Dette dashboard identificerer og prioriterer risici i en organisations aktiver efter høj, mellem og lav alvorsgrad og giver brugerne mulighed for at foretage detailudledning i hvert afsnit og få adgang til listen over påvirkede aktiver. Derudover viser dashboardet vigtige oplysninger om din Sammensætning af Attack overflade, cloudinfrastruktur, følsomme tjenester, tidslinjer for SSL og domæneudløb og IP-omdømme.

Microsoft identificerer organisationers angrebsoverflader via beskyttet teknologi, der registrerer aktiver over for internettet, der tilhører en organisation, baseret på infrastrukturforbindelser til nogle sæt oprindeligt kendte aktiver. Dataene i dashboardet opdateres dagligt baseret på nye observationer.

Prioriteter for angrebsoverfladen

Øverst på dette dashboard indeholder Defender EASM en liste over sikkerhedsprioriteter, der er organiseret efter alvorsgrad (høj, mellem, lav). Store organisationers angrebsoverflader kan være utroligt brede, så prioriteringen af de vigtigste resultater fra vores omfattende data hjælper brugerne med hurtigt og effektivt at håndtere de vigtigste eksponerede elementer i deres angrebsoverflade. Disse prioriteter kan omfatte kritiske cv'er, kendte tilknytninger til kompromitteret infrastruktur, brug af udfaset teknologi, overtrædelser af bedste praksis for infrastruktur eller problemer med overholdelse af angivne standarder.

Indsigtsprioriteter bestemmes af Microsofts vurdering af den potentielle indvirkning af hver enkelt indsigt. Indsigt med høj alvorsgrad kan f.eks. omfatte sårbarheder, der er nye, udnyttet ofte, særligt skadelige eller let udnyttet af hackere med et lavere færdighedsniveau. Indsigt med lav alvorsgrad kan omfatte brug af udfaset teknologi, der ikke længere understøttes, infrastruktur, der snart udløber, eller problemer med overholdelse af angivne standarder, der ikke er i overensstemmelse med bedste praksis for sikkerhed. Hver indsigt indeholder foreslåede afhjælpningshandlinger for at beskytte mod potentielle udnyttelser.

Indsigter, der for nylig er føjet til Defender EASM platform, markeres med en "NY"-mærkat på dette dashboard. Når vi tilføjer ny indsigt, der påvirker aktiver i dit bekræftede lager, leverer systemet også en pushmeddelelse, der dirigerer dig til en detaljeret visning af denne nye indsigt med en liste over de påvirkede aktiver.

Nogle indsigter markeres med "Potential" i titlen. En "potentiel" indsigt opstår, når Defender EASM ikke kan bekræfte, at et aktiv påvirkes af en sårbarhed. Potentielle indsigter opstår, når vores scanningssystem registrerer tilstedeværelsen af en bestemt tjeneste, men ikke kan registrere versionsnummeret. Nogle tjenester gør det f.eks. muligt for administratorer at skjule versionsoplysninger. Sikkerhedsrisici er ofte knyttet til specifikke versioner af softwaren, så der kræves manuel undersøgelse for at afgøre, om aktivet er påvirket. Andre sikkerhedsrisici kan afhjælpes ved at udføre trin, som Defender EASM ikke kan registrere. Brugerne kan f.eks. foretage anbefalede ændringer af tjenestekonfigurationer eller køre backporterede programrettelser. Hvis en indsigt er prefaced med "Potential", systemet har grund til at tro, at aktivet er påvirket af sårbarheden, men er ikke i stand til at bekræfte det af en af de ovennævnte grunde. Hvis du vil undersøge det manuelt, skal du klikke på indsigtsnavnet for at gennemse afhjælpningsvejledningen, der kan hjælpe dig med at afgøre, om dine aktiver påvirkes.

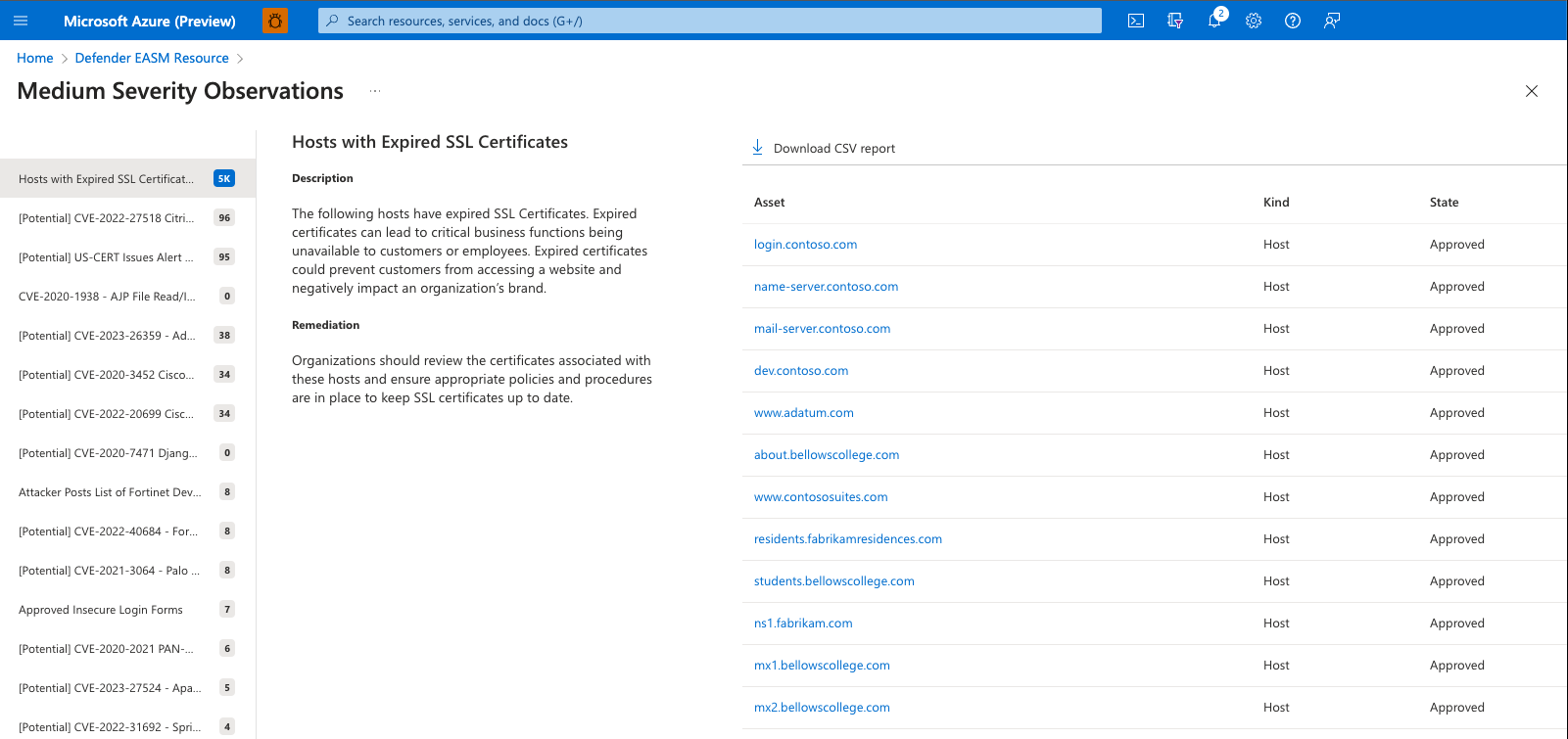

En bruger beslutter normalt først at undersøge alle observationer med høj alvorsgrad. Du kan klikke på den øverste observation, der skal dirigeres direkte til en liste over påvirkede aktiver, eller i stedet vælge "Vis alle __ Indsigter" for at få vist en omfattende liste, der kan udvides, over alle potentielle observationer inden for den pågældende alvorsgradsgruppe.

Siden Observationer indeholder en liste over alle potentielle indsigter i venstre kolonne. Denne liste er sorteret efter antallet af aktiver, der påvirkes af hver sikkerhedsrisiko, og viser de problemer, der påvirker det største antal aktiver først. Hvis du vil se detaljer om en sikkerhedsrisiko, skal du blot klikke på den på denne liste.

Denne detaljerede visning af eventuelle observationer omfatter titlen på problemet, en beskrivelse og vejledning til afhjælpning fra det Defender EASM team. I dette eksempel forklares det i beskrivelsen, hvordan udløbne SSL-certifikater kan medføre, at vigtige forretningsfunktioner bliver utilgængelige, hvilket forhindrer kunder eller medarbejdere i at få adgang til webindhold og dermed beskadige organisationens brand. Afsnittet Afhjælpning indeholder råd om, hvordan du hurtigt kan løse problemet. I dette eksempel anbefaler Microsoft, at du gennemser de certifikater, der er knyttet til de påvirkede værtsaktiver, opdaterer de samtidige SSL-certifikater og opdaterer dine interne procedurer for at sikre, at SSL-certifikater opdateres rettidigt.

Endelig viser afsnittet Aktiv alle enheder, der er blevet påvirket af dette specifikke sikkerhedsproblem. I dette eksempel ønsker en bruger at undersøge de påvirkede aktiver for at få mere at vide om det udløbne SSL-certifikat. Du kan klikke på et hvilket som helst aktivnavn på denne liste for at få vist siden Aktivoplysninger.

På siden Aktivoplysninger klikker vi derefter på fanen "SSL-certifikater" for at få vist flere oplysninger om det udløbne certifikat. I dette eksempel viser det viste certifikat datoen "Udløber" i fortiden, hvilket angiver, at certifikatet er udløbet i øjeblikket og derfor sandsynligvis inaktivt. Dette afsnit indeholder også navnet på SSL-certifikatet, som du derefter kan sende til det relevante team i din organisation med henblik på hurtig afhjælpning.

Sammensætning af angrebsoverflade

Følgende afsnit indeholder en overordnet oversigt over sammensætningen af din Attack overflade. Dette diagram indeholder optællinger af hver aktivtype, der hjælper brugerne med at forstå, hvordan deres infrastruktur fordeles på tværs af domæner, værter, sider, SSL-certifikater, ASN'er, IP-blokke, IP-adresser og mailkontakter.

Hver værdi kan klikkes på, så brugerne dirigeres til deres lagerliste filtreret, så de kun får vist aktiver af den angivne type. Fra denne side kan du klikke på et hvilket som helst aktiv for at få vist flere detaljer, eller du kan tilføje flere filtre for at indsnævre listen efter dine behov.

Sikring af skyen

Dette afsnit af dashboardet Attack overflade Summary giver indsigt i de cloudteknologier, der bruges på tværs af din infrastruktur. Efterhånden som de fleste organisationer tilpasser sig clouden gradvist, kan det være svært at overvåge og administrere din onlineinfrastrukturs hybride natur. Defender EASM hjælper organisationer med at forstå brugen af specifikke cloudteknologier på tværs af din Attack overflade, knytte cloudværtsudbydere til dine bekræftede aktiver for at informere dit cloudprogram og sikre overholdelse af organisationens proces.

Din organisation kan f.eks. beslutte at overføre al cloudinfrastruktur til en enkelt udbyder for at forenkle og konsolidere deres Attack overflade. Dette diagram kan hjælpe dig med at identificere aktiver, der stadig skal overføres. Hver søjle i diagrammet kan klikkes på, og brugerne dirigeres til en filtreret liste, der viser de aktiver, der udgør diagramværdien.

Følsomme tjenester

I dette afsnit vises følsomme tjenester, der er registreret på din Attack overflade, og som skal vurderes og eventuelt justeres for at sikre sikkerheden i din organisation. I dette diagram fremhæves alle tjenester, der historisk set er sårbare over for angreb, eller som er almindelige vektorer af informationslækage for ondsindede aktører. Alle aktiver i dette afsnit bør undersøges, og Microsoft anbefaler, at organisationer overvejer alternative tjenester med en bedre sikkerhedsniveau for at afhjælpe risikoen.

Diagrammet er organiseret efter navnet på hver tjeneste. hvis du klikker på en enkelt linje, returneres en liste over aktiver, der kører den pågældende tjeneste. Diagrammet nedenfor er tomt, hvilket angiver, at organisationen i øjeblikket ikke kører nogen tjenester, der er særligt udsatte for angreb.

Ssl- og domæneudløb

Disse to udløbsdiagrammer viser kommende udløb af SSL-certifikater og domæner, så det sikres, at en organisation har rigeligt med indsigt i kommende fornyelser af nøgleinfrastrukturen. Et udløbet domæne kan pludselig gøre vigtigt indhold utilgængeligt, og domænet kan endda hurtigt købes af en ondsindet aktør, der har til hensigt at målrette din organisation. Et udløbet SSL-certifikat efterlader tilsvarende aktiver, der kan angribes.

Begge diagrammer er organiseret efter udløbstidspunktet, der spænder fra "mere end 90 dage" til allerede er udløbet. Microsoft anbefaler, at organisationer straks fornyer udløbne SSL-certifikater eller -domæner og proaktivt arrangerer fornyelse af aktiver, der udløber om 30-60 dage.

IP-omdømme

Data om IP-omdømme hjælper brugerne med at forstå troværdigheden af din angrebsoverflade og identificere potentielt kompromitterede værter. Microsoft udvikler scorer for IP-omdømme baseret på vores beskyttede data samt IP-oplysninger, der indsamles fra eksterne kilder. Vi anbefaler yderligere undersøgelse af eventuelle IP-adresser, der her identificeres som en mistænkelig eller skadelig score, der er knyttet til et ejet aktiv, indikerer, at aktivet er udsat for angreb eller allerede er blevet udnyttet af ondsindede aktører.

Dette diagram er organiseret efter den registreringspolitik, der udløste en negativ omdømmescore. DDOS-værdien angiver f.eks., at IP-adressen har været involveret i et Distribueret Denial-Of-Service-angreb. Brugerne kan klikke på en hvilken som helst søjleværdi for at få adgang til en liste over aktiver, der udgør den. I eksemplet nedenfor er diagrammet tomt, hvilket angiver, at alle IP-adresser i dit lager har tilfredsstillende omdømmescores.

Dashboard til sikkerhedsholdning

Dashboardet Security Posture hjælper organisationer med at måle udløbsdatoen for deres sikkerhedsprogram baseret på status for aktiver i dit bekræftede lager. Den består af tekniske og ikke-tekniske politikker, processer og kontroller, der afhjælper risikoen for eksterne trusler. Dette dashboard giver indsigt i CVE-eksponering, domæneadministration og -konfiguration, hosting og netværk, åbne porte og konfiguration af SSL-certifikater.

CVE-eksponering

Det første diagram i dashboardet Security Posture er relateret til administrationen af en organisations webstedsportefølje. Microsoft analyserer webstedskomponenter, f.eks. strukturer, serversoftware og plug-ins fra tredjepart, og matcher dem derefter med en aktuel liste over CVEs (Common Vulnerability Exposures) for at identificere sårbarhedsrisici for din organisation. De webkomponenter, der udgør hvert websted, inspiceres dagligt for at sikre recency og nøjagtighed.

Det anbefales, at brugerne straks løser eventuelle CVE-relaterede sikkerhedsrisici, afhjælper risikoen ved at opdatere dine webkomponenter eller følge afhjælpningsvejledningen for hvert CVE. Der kan klikkes på hver søjle i diagrammet, og der vises en liste over alle berørte aktiver.

Administration af domæner

Dette diagram giver indsigt i, hvordan en organisation administrerer deres domæner. Virksomheder med et decentraliseret program til administration af domæneporteføljen er modtagelige for unødvendige trusler, herunder domænekapring, domæneskygge, mailpoofing, phishing og ulovlige domæneoverførsler. En sammenhængende domæneregistreringsproces afhjælper denne risiko. Organisationer skal f.eks. bruge de samme registranter og registrante kontaktoplysninger for deres domæner for at sikre, at alle domæner kan tilknyttes de samme enheder. Dette hjælper med at sikre, at domæner ikke glider gennem sprækkerne, når du opdaterer og vedligeholder dem.

Hver søjle i diagrammet kan klikkes og distribueres til en liste over alle aktiver, der udgør værdien.

Hosting og netværk

Dette diagram giver indsigt i sikkerhedsholdning, der er relateret til, hvor en organisations værter er placeret. Den risiko, der er forbundet med ejerskabet af autonome systemer, afhænger af størrelsen og modenheden af en organisations it-afdeling.

Hver søjle i diagrammet kan klikkes og distribueres til en liste over alle aktiver, der udgør værdien.

Domænekonfiguration

Dette afsnit hjælper organisationer med at forstå konfigurationen af deres domænenavne, der indeholder alle domæner, der kan være udsat for unødvendig risiko. Epp-domænestatuskoder (Extensible Provisioning Protocol) angiver statussen for en registrering af domænenavne. Alle domæner har mindst én kode, selvom der kan anvendes flere koder på et enkelt domæne. Dette afsnit er nyttigt til at forstå de politikker, der er på plads til at administrere dine domæner, eller manglende politikker, der efterlader domæner sårbare.

Statuskoden "clientUpdateProhibited" forhindrer f.eks. uautoriserede opdateringer af dit domænenavn. en organisation skal kontakte sin registrator for at fjerne denne kode og foretage eventuelle opdateringer. I diagrammet nedenfor søges der efter domæneaktiver, der ikke har denne statuskode, hvilket angiver, at domænet i øjeblikket er åbent for opdateringer, som potentielt kan medføre svindel. Brugerne skal klikke på en vilkårlig søjle i dette diagram for at få vist en liste over aktiver, der ikke har de relevante statuskoder anvendt på dem, så de kan opdatere deres domænekonfigurationer i overensstemmelse hermed.

Åbne porte

Dette afsnit hjælper brugerne med at forstå, hvordan deres IP-plads administreres, så de kan registrere tjenester, der vises på det åbne internet. Hackere scanner ofte porte på tværs af internettet for at søge efter kendte udnyttelser, der er relateret til tjenestesårbarheder eller forkert konfigurationer. Microsoft identificerer disse åbne porte som supplement til sårbarhedsvurderingsværktøjer og markerer observationer til gennemsyn for at sikre, at de administreres korrekt af dit it-team.

Ved at udføre grundlæggende TCP SYN/ACK-scanninger på tværs af alle åbne porte på adresserne i et IP-område registrerer Microsoft porte, der muligvis skal begrænses fra direkte adgang til det åbne internet. Eksempler omfatter databaser, DNS-servere, IoT-enheder, routere og parametre. Disse data kan også bruges til at registrere skygge-it-aktiver eller usikre fjernadgangstjenester. Alle søjler i dette diagram kan klikkes på og åbner en liste over aktiver, der indeholder værdien, så din organisation kan undersøge den pågældende åbne port og afhjælpe eventuelle risici.

SSL-konfiguration og -organisation

I SSL-konfigurations- og organisationsdiagrammerne vises almindelige SSL-relaterede problemer, der kan påvirke funktioner i din onlineinfrastruktur.

Ssl-konfigurationsdiagrammet viser f.eks. registrerede konfigurationsproblemer, der kan afbryde din onlinetjenester. Dette omfatter udløbne SSL-certifikater og -certifikater ved hjælp af forældede signaturalgoritmer som SHA1 og MD5, hvilket medfører unødvendig sikkerhedsrisiko for din organisation.

SSL-organisationsdiagrammet giver indsigt i registreringen af dine SSL-certifikater, hvilket angiver den organisation og de forretningsenheder, der er knyttet til hvert certifikat. Dette kan hjælpe brugerne med at forstå det angivne ejerskab af disse certifikater. Det anbefales, at virksomheder konsoliderer deres organisation og enhedsliste, når det er muligt, for at hjælpe med at sikre korrekt ledelse fremover.

Dashboard til overholdelse af GDPR

Dashboardet for overholdelse af GDPR præsenterer en analyse af aktiver i dit bekræftede lager, da de er relateret til de krav, der er beskrevet i den generelle forordning om databeskyttelse (GDPR). GDPR er en forordning i EU-lovgivningen, der håndhæver standarder for databeskyttelse og beskyttelse af personlige oplysninger for alle onlineenheder, der er tilgængelige for EU. Disse bestemmelser er blevet en model for lignende love uden for EU, så de fungerer som en fremragende vejledning i, hvordan man håndterer databeskyttelse på verdensplan.

Dette dashboard analyserer en organisations offentligt tilgængelige webegenskaber for at vise alle aktiver, der muligvis ikke overholder GDPR.

Websteder efter status

I dette diagram organiseres webstedets aktiver efter HTTP-svarstatuskode. Disse koder angiver, om en bestemt HTTP-anmodning er blevet fuldført, eller angiver kontekst om, hvorfor webstedet ikke er tilgængeligt. HTTP-koder kan også advare dig om omdirigeringer, serverfejlsvar og klientfejl. HTTP-svaret "451" angiver, at et websted af juridiske årsager ikke er tilgængeligt. Dette kan indikere, at et websted er blevet blokeret for personer i EU, fordi det ikke overholder GDPR.

I dette diagram organiseres dine websteder efter statuskode. Indstillingerne omfatter Active, Inactive, Requires Authorization, Broken og Browser Error; brugere kan klikke på en hvilken som helst komponent i søjlediagrammet for at få vist en omfattende liste over aktiver, der udgør værdien.

Livewebsteder med certifikatproblemer

I dette diagram vises sider, der aktivt betjener indhold, og brugerne får vist en advarsel om, at webstedet er usikkert. Brugeren skal manuelt acceptere advarslen for at få vist indholdet på disse sider. Dette kan ske af forskellige årsager. I dette diagram organiseres resultaterne efter den specifikke årsag til nem afhjælpning. Indstillingerne omfatter brudte certifikater, aktive certifikatproblemer, kræver godkendelse og fejl i browsercertifikatet.

Udløb af SSL-certifikat

I dette diagram vises kommende udløb af SSL-certifikater, hvilket sikrer, at en organisation har rigeligt med indblik i eventuelle kommende fornyelser. Et udløbet SSL-certifikat efterlader tilsvarende aktiver modtagelige for angreb og kan gøre indholdet af en side utilgængeligt for internettet.

Dette diagram er organiseret af det registrerede udløbsvindue, der strækker sig fra allerede udløb til udløb om mere end 90 dage. Brugerne kan klikke på en hvilken som helst komponent i søjlediagrammet for at få adgang til en liste over relevante aktiver, hvilket gør det nemt at sende en liste over certifikatnavne til it-afdelingen til afhjælpning.

Websteder efter certifikatholdning

I dette afsnit analyseres de signaturalgoritmer, der styrer et SSL-certifikat. SSL-certifikater kan sikres med forskellige kryptografiske algoritmer. visse nyere algoritmer anses for at være mere velansete og sikre end ældre algoritmer, så virksomheder rådes til at trække ældre algoritmer tilbage som SHA-1.

Brugerne kan klikke på et hvilket som helst segment i cirkeldiagrammet for at få vist en liste over aktiver, der udgør den valgte værdi. SHA256 anses for at være sikker, hvorimod organisationer bør opdatere certifikater ved hjælp af SHA1-algoritmen.

Live PII-websteder efter protokol

Beskyttelse af personlige identificerbare oplysninger er en vigtig komponent i den generelle forordning om databeskyttelse. PII defineres som alle data, der kan identificere en person, herunder navne, adresser, fødselsdage eller mailadresser. Enhver hjemmeside, der accepterer disse data via en formular, skal være grundigt sikret i henhold til GDPR's retningslinjer. Ved at analysere DOM (Document Object Model) på dine sider identificerer Microsoft formularer og logonsider, der kan acceptere PII og bør derfor vurderes i henhold til EU-retten. I det første diagram i dette afsnit vises livewebsteder efter protokol, der identificerer websteder, der bruger HTTP i forhold til HTTPS-protokoller.

Live PII-websteder efter certifikatholdning

I dette diagram vises live PII-websteder efter deres brug af SSL-certifikater. Ved at referere til dette diagram kan du hurtigt forstå de hashalgoritmer, der bruges på tværs af dine websteder, og som indeholder personlige identificerbare oplysninger.

Logonwebsteder efter protokol

En logonside er en side på et websted, hvor en bruger har mulighed for at angive et brugernavn og en adgangskode for at få adgang til tjenester, der hostes på det pågældende websted. Logonsider har specifikke krav under GDPR, så Defender EASM refererer til DOM for alle scannede sider for at søge efter kode, der svarer til et logon. Logonsider skal f.eks. være sikre, for at de overholder angivne standarder. I det første diagram vises logonwebsteder efter protokol (HTTP eller HTTPS) og det andet efter certifikatholdning.

Cookieholdning

En cookie er oplysninger i form af en lille tekstfil, der er placeret på harddisken på den computer, der kører en webbrowser, når du gennemser et websted. Hver gang et websted besøges, sender browseren cookien tilbage til serveren for at give webstedet besked om din tidligere aktivitet. GDPR har specifikke krav til at indhente samtykke til at udstede en cookie og forskellige lagerregler for cookies fra første- i forhold til tredjepartscookies.

OWASP top 10-dashboard

OWASP Top 10-dashboardet er designet til at give indsigt i de mest kritiske sikkerhedsanbefalinger, som er udpeget af OWASP, og som er et velanset open source-grundlag for sikkerhed i webprogrammer. Denne liste er globalt anerkendt som en vigtig ressource for udviklere, der vil sikre, at deres kode er sikker. OWASP indeholder vigtige oplysninger om deres 10 vigtigste sikkerhedsrisici samt vejledning i, hvordan du undgår eller afhjælper problemet. Dette Defender EASM dashboard søger efter beviser for disse sikkerhedsrisici i din Attack overflade og viser dem, og viser eventuelle relevante aktiver, og hvordan du afhjælper risikoen.

Den aktuelle OWASP Top 10 Critical Securities liste omfatter:

- Brudt adgangskontrol: Den fejl i infrastrukturen til adgangskontrol, der gennemtvinger politikker, så brugerne ikke kan handle uden for deres tilsigtede tilladelser.

- Kryptografisk fejl: Fejl relateret til kryptografi (eller mangel på samme), som ofte fører til eksponering af følsomme data.

- Injektion: Programmer, der er sårbare over for injektionsangreb på grund af forkert håndtering af data og andre problemer relateret til overholdelse af angivne standarder.

- Usikkert design: manglende eller ineffektive sikkerhedsforanstaltninger, der resulterer i svagheder i dit program.

- Forkert konfiguration af sikkerhed: Manglende eller forkerte sikkerhedskonfigurationer, der ofte er resultatet af utilstrækkeligt definerede konfigurationsprocesser.

- Sårbare og forældede komponenter: forældede komponenter, der løber risikoen for ekstra eksponeringer i forhold til opdateret software.

- Identifikations- og godkendelsesfejl: Det lykkedes ikke på korrekt vis at bekræfte en brugers identitet, godkendelse eller sessionsstyring for at beskytte mod godkendelsesrelaterede angreb.

- Fejl i software- og dataintegritet: kode og infrastruktur, der ikke beskytter mod integritetsovertrædelser, f.eks. plug-ins fra kilder, der ikke er tillid til.

- Sikkerhedslogføring og -overvågning: Manglende korrekt sikkerhedslogføring og advarsler eller relaterede fejlkonfigurationer, der kan påvirke en organisations synlighed og efterfølgende ansvarlighed over deres sikkerhedsholdning.

- Anmodningsforfalskning på serversiden: webprogrammer, der henter en fjernressource uden at validere den brugeropgivne URL-adresse.

Dette dashboard indeholder en beskrivelse af hver kritisk risiko, oplysninger om, hvorfor det er vigtigt, og vejledning til afhjælpning sammen med en liste over eventuelle aktiver, der kan blive påvirket. Du kan få flere oplysninger på OWASP-webstedet.

Dashboard med CWE Top 25 Software Weaknesses

Dette dashboard er baseret på Top 25 CWE-listen (Common Weakness Eneration), der leveres årligt af MITRE. Disse CWEs repræsenterer de mest almindelige og virkningsfulde softwaresvagheder, der er nemme at finde og udnytte. Dette dashboard viser alle de CWEs, der er inkluderet på listen over de seneste fem år, og viser alle dine lageraktiver, der kan blive påvirket af hver enkelt CWE. For hver CWE indeholder dashboardet en beskrivelse og eksempler på sårbarheden og viser relaterede CVEs. CWEs er organiseret efter år, og hvert afsnit kan udvides eller skjules. Hvis du refererer til dette dashboard, hjælper det din indsats med at foretage sårbarhedsmægling ved at hjælpe dig med at identificere de største risici for din organisation baseret på andre observerede udnyttelser.

Kendte udnyttelser af CISA

Selvom der er hundredtusindvis af identificerede CVE-sårbarheder, er det kun et lille undersæt, der er blevet identificeret af CISA (Cybersecurity & Infrastructure Security Agency) som for nylig udnyttet af trusselsaktører. Denne liste indeholder mindre end 0,5 % af alle identificerede CVE'er. Af denne grund er det afgørende for at hjælpe sikkerhedseksperter med at prioritere afhjælpningen af de største risici for deres organisation. De, der afhjælper trusler baseret på denne liste, arbejder med den største effektivitet, fordi de prioriterer de sårbarheder, der har medført reelle sikkerhedshændelser.