Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

En hurtig og nem måde at vurdere alvorsgraden af en hændelse på er at se, om nogen IP-adresser i den er kendt for at være kilder til ondsindet aktivitet. Hvis du har en måde at gøre dette på automatisk, kan det spare dig en masse tid og kræfter.

I dette selvstudium lærer du, hvordan du bruger Microsoft Sentinel automatiseringsregler og -playbooks til automatisk at kontrollere IP-adresser i dine hændelser mod en trusselsintelligenskilde og registrere hvert resultat i dens relevante hændelse.

Når du har fuldført dette selvstudium, kan du:

- Opret en playbook ud fra en skabelon

- Konfigurer og godkend playbookens forbindelser til andre ressourcer

- Opret en automatiseringsregel for at aktivere playbook

- Se resultaterne af din automatiserede proces

Vigtigt!

Efter den 31. marts 2027 understøttes Microsoft Sentinel ikke længere i Azure Portal og er kun tilgængelig på Microsoft Defender-portalen. Alle kunder, der bruger Microsoft Sentinel i Azure Portal, omdirigeres til Defender-portalen og bruger kun Microsoft Sentinel på Defender-portalen.

Hvis du stadig bruger Microsoft Sentinel i Azure Portal, anbefaler vi, at du begynder at planlægge overgangen til Defender-portalen for at sikre en problemfri overgang og drage fuld fordel af den samlede oplevelse med sikkerhedshandlinger, der tilbydes af Microsoft Defender.

Forudsætninger

Hvis du vil fuldføre dette selvstudium, skal du sørge for, at du har:

Et Azure abonnement. Opret en gratis konto , hvis du ikke allerede har en.

Et Log Analytics-arbejdsområde med den Microsoft Sentinel løsning, der er installeret på det, og data, der overføres til det.

En Azure bruger med følgende roller tildelt følgende ressourcer:

- Microsoft Sentinel bidragyder i Log Analytics-arbejdsområdet, hvor Microsoft Sentinel udrulles.

- Bidragyder til Logic App og ejer eller tilsvarende for den ressourcegruppe, der indeholder den playbook, der er oprettet i dette selvstudium.

Installeret VirusTotal-løsning fra Indholdshub

En (gratis) VirusTotal-konto er tilstrækkelig til dette selvstudium. En produktionsimplementering kræver en VirusTotal Premium-konto.

En Azure Monitor Agent, der er installeret på mindst én computer i dit miljø, så hændelser genereres og sendes til Microsoft Sentinel.

Opret en playbook ud fra en skabelon

Microsoft Sentinel indeholder færdige, køreklare playbook-skabeloner, som du kan tilpasse og bruge til at automatisere en lang række grundlæggende SecOps-målsætninger og -scenarier. Lad os finde en til at forbedre IP-adresseoplysningerne i vores hændelser.

Vælg Konfigurationsautomatisering> i Microsoft Sentinel.

På siden Automatisering skal du vælge fanen Playbook-skabeloner (prøveversion).

Find og vælg en af rapportskabelonerne IP Enrichment – Virus Total for enten enthed, hændelse eller beskedudløsere. Hvis det er nødvendigt, skal du filtrere listen efter koden Enrichment for at finde dine skabeloner.

Vælg Opret playbook i detaljeruden. Det kan f.eks. være:

Guiden Opret playbook åbnes. Under fanen Grundlæggende :

Vælg dit abonnement, din ressourcegruppe og dit område på deres respektive rullelister.

Rediger navnet på playbooken ved at føje det foreslåede navn "Get-VirusTotalIPReport" til slutningen. På denne måde kan du se, hvilken oprindelig skabelon denne playbook kom fra, samtidig med at du sikrer, at den har et entydigt navn, hvis du vil oprette en ny playbook ud fra den samme skabelon. Lad os kalde det "Get-VirusTotalIPReport-Tutorial-1".

Lad indstillingen Aktivér diagnosticeringslogge i Log Analytics være ikke markeret.

Vælg Næste : Forbindelser >.

Under fanen Forbindelser kan du se alle de forbindelser, som denne playbook skal oprette til andre tjenester, og den godkendelsesmetode, der bruges, hvis forbindelsen allerede er oprettet i en eksisterende Logic App-arbejdsproces i den samme ressourcegruppe.

Lad Microsoft Sentinel forbindelse være, som den er (der skal stå "Opret forbindelse med administreret identitet").

Hvis der er forbindelser med teksten "Ny forbindelse konfigureres", bliver du bedt om at gøre det i næste fase af selvstudiet. Eller hvis du allerede har forbindelser til disse ressourcer, skal du vælge udvidelsespilen til venstre for forbindelsen og vælge en eksisterende forbindelse på den udvidede liste. I denne øvelse lader vi det være, som det er.

Vælg Næste : Gennemse , og opret >.

Under fanen Gennemse og opret skal du gennemse alle de oplysninger, du har angivet, som de vises her, og vælge Opret playbook.

Når playbooken er udrullet, kan du se en hurtig række meddelelser om dens status. Derefter åbnes Logic App-designeren med din playbook vist. Vi skal stadig godkende logikappens forbindelser til de ressourcer, den interagerer med, så playbooken kan køre. Derefter gennemgår vi hver af handlingerne i playbooken for at sikre, at de passer til vores miljø og foretager ændringer, hvis det er nødvendigt.

Godkend forbindelser til logikapps

Husk, at da vi oprettede playbook fra skabelonen, fik vi at vide, at forbindelserne Azure Log Analytics Data Collector og Virus Total ville blive konfigureret senere.

Det gør vi her.

Godkend forbindelse til virus i alt

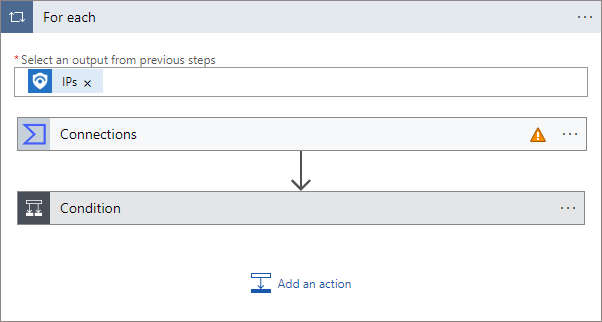

Vælg handlingen For hver for at udvide den og gennemse dens indhold, som omfatter de handlinger, der skal udføres for hver IP-adresse. Det kan f.eks. være:

Det første handlingselement, du får vist, er mærket Forbindelser og har en orange advarselstrekant.

Hvis den første handling i stedet er mærket Hent en IP-rapport (prøveversion), betyder det, at du allerede har en eksisterende forbindelse til Virus Total, og du kan gå til næste trin.

Vælg handlingen Forbindelser for at åbne den.

Vælg ikonet i kolonnen Ugyldig for den viste forbindelse.

Du bliver bedt om at angive forbindelsesoplysninger.

Angiv "Virustotal" som forbindelsesnavn.

I forbindelse med x-api_key skal du kopiere og indsætte API-nøglen fra din virustotalkonto.

Vælg Opdater.

Nu kan du se handlingen Hent en IP-rapport (prøveversion) korrekt. (Hvis du allerede havde en Virus Total-konto, vil du allerede være i denne fase.)

Godkend loganalyseforbindelse

Den næste handling er en Betingelse , der bestemmer resten af handlingerne for hver løkke baseret på resultatet af IP-adresserapporten. Den analyserer scoren for Omdømme , der er givet til IP-adressen i rapporten. En score, der er højere end 0 , angiver, at adressen er uskadelig. en score, der er lavere end 0 , angiver, at den er skadelig.

Uanset om betingelsen er sand eller falsk, vil vi sende dataene i rapporten til en tabel i Log Analytics, så de kan forespørges og analyseres, og føje en kommentar til hændelsen.

Men som du kan se, har vi flere ugyldige forbindelser, vi skal godkende.

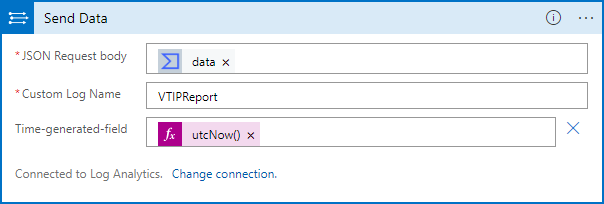

Vælg handlingen Forbindelser i rammen Sand .

Vælg ikonet i kolonnen Ugyldig for den viste forbindelse.

Du bliver bedt om at angive forbindelsesoplysninger.

Angiv "Log Analytics" som forbindelsesnavn.

For Arbejdsområde-id skal du kopiere og indsætte id'et fra siden Oversigt i indstillingerne for Log Analytics-arbejdsområdet.

Vælg Opdater.

Nu kan du se handlingen Send data korrekt. Hvis du allerede har haft en Log Analytics-forbindelse fra Logic Apps, er du allerede i denne fase.

Vælg nu handlingen Forbindelser i rammen Falsk . Denne handling bruger den samme forbindelse som den i rammen Sand.

Kontrollér, at forbindelsen med navnet Log Analytics er markeret, og vælg Annuller. Dette sikrer, at handlingen nu vises korrekt i legebogen.

Nu kan du se hele din playbook, korrekt konfigureret.

Meget vigtigt! Glem ikke at vælge Gem øverst i vinduet Logic App Designer . Når du har set meddelelser om, at din playbook blev gemt, kan du se din playbook på fanen Aktive playbooks* på siden Automatisering .

Opret en automatiseringsregel

Hvis du rent faktisk vil køre denne playbook, skal du oprette en automatiseringsregel, der køres, når der oprettes hændelser, og aktivere playbook.

På siden Automatisering skal du vælge + Opret fra det øverste banner. Vælg Automation-regel i rullemenuen.

I panelet Opret ny automatiseringsregel skal du navngive reglen "Selvstudium: Enrich IP-oplysninger".

Under Betingelser skal du vælge + Tilføj og Betingelse (Og).

Vælg IP-adresse på rullelisten med egenskaber til venstre. Vælg Indeholder på operatorrullelisten, og lad værdifeltet være tomt. Det betyder effektivt, at reglen gælder for hændelser, der har et IP-adressefelt, der indeholder noget.

Vi vil ikke forhindre, at nogen analyseregler dækkes af denne automatisering, men vi ønsker heller ikke, at automatiseringen udløses unødvendigt, så vi vil begrænse dækningen til hændelser, der indeholder IP-adresseenheder.

Under Handlinger skal du vælge Kør playbook på rullelisten.

Vælg den nye rulleliste, der vises.

Du får vist en liste over alle playbooks i dit abonnement. De nedtonede er dem, du ikke har adgang til. I tekstfeltet Søg i playbooks skal du begynde at skrive navnet - eller en del af navnet - på den playbook, vi oprettede ovenfor. Listen over playbooks filtreres dynamisk for hvert bogstav, du skriver.

Når du ser din playbook på listen, skal du vælge den.

Hvis playbooken er nedtonet, skal du vælge linket Administrer tilladelser til playbook (i afsnittet med finere udskrift nedenfor, hvor du har valgt en playbook – se skærmbilledet ovenfor). I det panel, der åbnes, skal du vælge den ressourcegruppe, der indeholder playbooken, på listen over tilgængelige ressourcegrupper og derefter vælge Anvend.

Vælg + Tilføj handling igen. På den nye handlingsrulleliste, der vises, skal du vælge Tilføj mærker.

Vælg + Tilføj mærke. Angiv "Tutorial-Enriched IP-adresser" som kodeteksten, og vælg OK.

Lad de resterende indstillinger være, som de er, og vælg Anvend.

Kontrollér, at automatiseringen lykkedes

På siden Hændelser skal du angive kodeteksten Tutorial-Enriched IP-adresser i søgelinjen og trykke på tasten Enter for at filtrere listen over hændelser, hvor dette mærke er anvendt. Dette er de hændelser, som vores automatiseringsregel kørte på.

Åbn en eller flere af disse hændelser, og se, om der er kommentarer om IP-adresserne der. Tilstedeværelsen af disse kommentarer angiver, at playbook kørte på hændelsen.

Ryd op i ressourcer

Hvis du ikke vil fortsætte med at bruge dette automatiseringsscenarie, skal du slette den playbook- og automatiseringsregel, du oprettede, ved hjælp af følgende trin:

På siden Automatisering skal du vælge fanen Aktive playbooks .

Angiv navnet (eller en del af navnet) på den playbook, du oprettede i søgelinjen .

Hvis den ikke vises, skal du sørge for, at eventuelle filtre er angivet til Vælg alle.Markér afkrydsningsfeltet ud for din playbook på listen, og vælg Slet fra det øverste banner.

Hvis du ikke vil slette den, kan du vælge Deaktiver i stedet.Vælg fanen Automatiseringsregler .

Angiv navnet (eller en del af navnet) på den automatiseringsregel, du oprettede i søgelinjen .

Hvis den ikke vises, skal du sørge for, at eventuelle filtre er angivet til Vælg alle.Markér afkrydsningsfeltet ud for din automatiseringsregel på listen, og vælg Slet fra det øverste banner.

Hvis du ikke vil slette den, kan du vælge Deaktiver i stedet.

Relateret indhold

Nu, hvor du har lært, hvordan du automatiserer et grundlæggende scenarie for hændelsesberigelse, kan du få mere at vide om automatisering og andre scenarier, du kan bruge det i.

- Se flere eksempler på brug af playbooks sammen med automatiseringsregler.

- Dyk dybere ned i tilføjelse af handlinger til playbooks.

- Udforsk nogle grundlæggende automatiseringsscenarier , der ikke kræver playbooks.