Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Brug oversigtsregler i Microsoft Sentinel til at samle store datasæt i baggrunden for at få en mere problemfri oplevelse af sikkerhedshandlinger på tværs af alle logniveauer. Oversigtsdata kompileres på forhånd i brugerdefinerede logtabeller og giver hurtig ydeevne af forespørgsler, herunder forespørgsler, der kører på data, der er afledt af logniveauer med lave omkostninger. Oversigtsregler kan hjælpe med at optimere dine data til:

- Analyse og rapporter, især i forbindelse med store datasæt og tidsintervaller, som kræves til sikkerheds- og hændelsesanalyser, måned for måned eller årlige forretningsrapporter osv.

- Omkostningsbesparelser på detaljerede logge, som du kan bevare så lidt eller så længe, du har brug for, på et billigere logniveau og kun sende opsummerede data til en Analysetabel til analyse og rapporter.

- Sikkerhed og beskyttelse af personlige oplysninger ved at fjerne eller sløre oplysninger om beskyttelse af personlige oplysninger i opsummerede delebare data og begrænse adgangen til tabeller med rådata.

Microsoft Sentinel gemmer resultaterne af oversigtsreglen i brugerdefinerede tabeller med analysedataplanen. Du kan få flere oplysninger om dataplaner og lageromkostninger under Logtabelplaner.

I denne artikel forklares det, hvordan du opretter oversigtsregler eller installerer færdigbyggede skabeloner til oversigtsregel i Microsoft Sentinel, og den indeholder eksempler på almindelige scenarier til brug af oversigtsregler.

Vigtigt!

Efter den 31. marts 2027 understøttes Microsoft Sentinel ikke længere i Azure Portal og er kun tilgængelig på Microsoft Defender-portalen. Alle kunder, der bruger Microsoft Sentinel i Azure Portal, omdirigeres til Defender-portalen og bruger kun Microsoft Sentinel på Defender-portalen. Fra og med juli 2025 bliver mange nye kunder automatisk onboardet og omdirigeret til Defender-portalen.

Hvis du stadig bruger Microsoft Sentinel i Azure Portal, anbefaler vi, at du begynder at planlægge overgangen til Defender-portalen for at sikre en problemfri overgang og drage fuld fordel af den samlede oplevelse med sikkerhedshandlinger, der tilbydes af Microsoft Defender. Du kan få flere oplysninger under Det er tid til at flytte: Udgå Microsoft Sentinel er Azure Portal for større sikkerhed.

Forudsætninger

Sådan opretter du oversigtsregler i Microsoft Sentinel:

Microsoft Sentinel skal være aktiveret i mindst ét arbejdsområde og aktivt forbruge logge.

Du skal have adgang til Microsoft Sentinel med Microsoft Sentinel bidragydertilladelser. Du kan få flere oplysninger under Roller og tilladelser i Microsoft Sentinel.

Hvis du vil oprette oversigtsregler på Microsoft Defender-portalen, skal du først onboarde dit arbejdsområde på Defender-portalen. Du kan få flere oplysninger under Opret forbindelse Microsoft Sentinel til Microsoft Defender-portalen.

Vi anbefaler, at du eksperimenterer med din forespørgsel om oversigtsregel på siden Logge , før du opretter reglen. Kontrollér, at forespørgslen ikke når eller nærmer sig forespørgselsgrænsen, og kontrollér, at forespørgslen producerer det ønskede skema og de forventede resultater. Hvis forespørgslen er tæt på forespørgselsgrænserne, kan du overveje at bruge en mindre binSize værdi til at behandle færre data pr. placering. Du kan også ændre forespørgslen, så der returneres færre poster, eller du kan fjerne felter med en højere mængde.

Opret en ny oversigtsregel

Opret en ny oversigtsregel for at samle et bestemt stort datasæt i en dynamisk tabel. Konfigurer regelhyppigheden for at bestemme, hvor ofte dit aggregerede datasæt opdateres fra rådata.

Åbn guiden Oversigtsregel:

Vælg + Opret , og angiv følgende oplysninger:

Navn. Angiv et sigende navn til reglen.

Beskrivelse. Angiv en valgfri beskrivelse.

Destinationstabel. Definer den brugerdefinerede logtabel, hvor dine data er samlet:

Hvis du vælger Eksisterende brugerdefineret logtabel, skal du vælge den tabel, du vil bruge.

Hvis du vælger Ny brugerdefineret logtabel, skal du angive et sigende navn til tabellen. Det fulde tabelnavn bruger følgende syntaks:

<tableName>_CL.

Vi anbefaler, at du aktiverer diagnosticeringsindstillinger for SummaryLogs i dit arbejdsområde for at få synlighed for historiske kørsler og fejl. Hvis SummaryLogs-diagnosticeringsindstillinger ikke er aktiveret, bliver du bedt om at aktivere dem i området Diagnosticeringsindstillinger .

Hvis SummaryLogs diagnosticeringsindstillinger allerede er aktiveret, men du vil ændre indstillingerne, skal du vælge Konfigurer avancerede diagnosticeringsindstillinger. Når du vender tilbage til siden med guiden Oversigtsregel , skal du sørge for at vælge Opdater for at opdatere oplysningerne om indstillingen.

Vigtigt!

Indstillingen SummaryLogs diagnosticering har ekstra omkostninger. Du kan få flere oplysninger under Diagnosticeringsindstillinger i Azure Monitor.

Vælg Næste: Angiv oversigtslogik > for at fortsætte.

Angiv din oversigtsforespørgsel på siden Angiv oversigtslogik . Hvis du f.eks. vil opsummere data fra Google Cloud Platform, kan du angive:

GCPAuditLogs | where ServiceName == 'pubsub.googleapis.com' | summarize count() by SeverityDu kan få flere oplysninger under Scenarier med eksempeloversigtsregel og Kusto Query Language (KQL) i Azure Monitor.

Vælg Vis resultater for at få vist et eksempel på de data, du indsamler med den konfigurerede forespørgsel.

Definer følgende oplysninger i området Forespørgselsplanlægning :

- Hvor ofte reglen skal køre

- Om reglen skal køre med en hvilken som helst forsinkelse i minutter

- Når reglen skal begynde at køre

De tidspunkter, der er defineret i planlægningen, er baseret på kolonnen

timegeneratedi dine dataVælg Næste: Gennemse + opret >>Gem for at fuldføre oversigtsreglen.

Eksisterende oversigtsregler vises på siden Oversigtsregler , hvor du kan gennemse din regelstatus. For hver regel skal du vælge menuen Indstillinger i slutningen af rækken for at udføre en af følgende handlinger:

- Få vist reglens aktuelle data på siden Logge , som om du skulle køre forespørgslen med det samme

- Få vist kørselsoversigten for den valgte regel

- Deaktiver eller aktivér reglen.

- Rediger regelkonfigurationen

Hvis du vil slette en regel, skal du markere rækken med regler og derefter vælge Slet på værktøjslinjen øverst på siden.

Bemærk!

Azure Monitor understøtter også oprettelse af oversigtsregler via API eller en ARM-skabelon (Azure Resource Monitor). Du kan få flere oplysninger under Opret eller opdater en oversigtsregel.

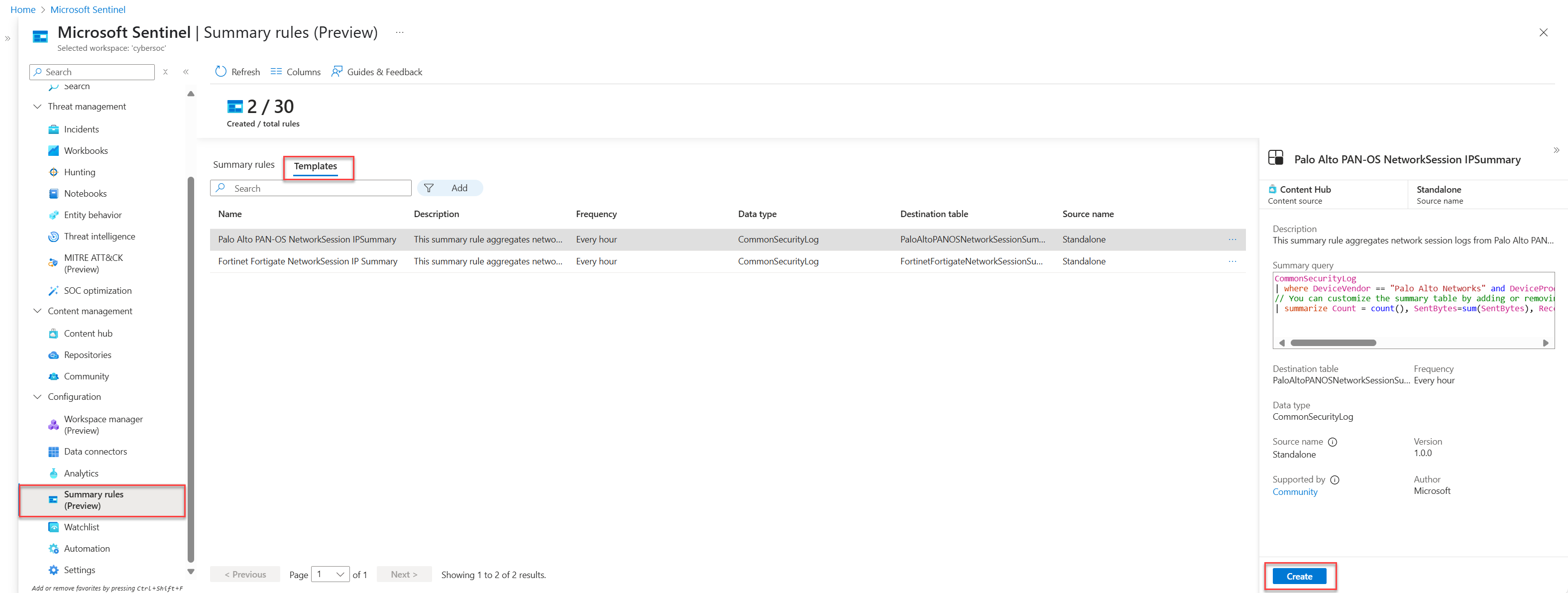

Udrul færdigbyggede skabeloner til oversigtsregel

Skabeloner til oversigtsregel er færdigbyggede oversigtsregler, som du kan installere, som de er, eller tilpasse efter dine behov.

Sådan installerer du en skabelon for en oversigtsregel:

Åbn indholdshubben , og filtrer indholdstype efter oversigtsregler for at få vist de tilgængelige skabeloner til oversigtsregel.

Vælg en skabelon for oversigtsreglen.

Der åbnes et panel med oplysninger om skabelonen for oversigtsreglen, hvor der vises felter som beskrivelse, oversigtsforespørgsel og destinationstabel.

Vælg Installér for at installere skabelonen.

Vælg fanen Skabeloner på siden Oversigtsregler , og vælg den oversigtsregel, du har installeret.

Vælg Opret for at åbne guiden Oversigtsregel, hvor alle felterne er udfyldt på forhånd.

Gennemgå guiden Oversigtsregel, og vælg Gem for at installere oversigtsreglen.

Du kan få flere oplysninger om guiden Oversigtsregel under Opret en ny oversigtsregel.

Eksempel på scenarier med oversigtsregel i Microsoft Sentinel

I dette afsnit gennemgås almindelige scenarier for oprettelse af oversigtsregler i Microsoft Sentinel og vores anbefalinger til, hvordan du konfigurerer hver regel. Du kan finde flere oplysninger og eksempler under Opsummer indsigter fra rådata i en hjælpetabel til en analysetabel i Microsoft Sentinel og logkilder, der skal bruges til hjælpelogindtagelse.

Find hurtigt en skadelig IP-adresse i netværkstrafikken

Scenarie: Du er trusselsjæger, og et af dit teams mål er at identificere alle tilfælde af, hvornår en skadelig IP-adresse interagerede i loggene for netværkstrafik fra en aktiv hændelse inden for de sidste 90 dage.

Udfordring: Microsoft Sentinel indtager i øjeblikket flere terabytes netværkslogge om dagen. Du skal hurtigt flytte gennem dem for at finde match for den skadelige IP-adresse.

Løsning: Vi anbefaler, at du bruger oversigtsregler til at gøre følgende:

Opret et oversigtsdatasæt for hver IP-adresse, der er relateret til hændelsen, herunder

SourceIP,DestinationIP,MaliciousIP, ,RemoteIPsom hver viser vigtige attributter, f.eksIPType. ,FirstTimeSeenogLastTimeSeen.Med oversigtsdatasættet kan du hurtigt søge efter en bestemt IP-adresse og indsnævre tidsintervallen, hvor IP-adressen findes. Det kan du gøre, selvom de hændelser, der blev søgt efter, fandt sted for mere end 90 dage siden, hvilket ligger uden for deres opbevaringsperiode for arbejdsområdet.

I dette eksempel skal du konfigurere oversigten til at køre dagligt, så forespørgslen tilføjer nye oversigtsposter hver dag, indtil den udløber.

Opret en analyseregel , der kører i mindre end to minutter i forhold til oversigtsdatasættet, og analysér hurtigt ind i det specifikke tidsinterval, når den skadelige IP-adresse interagerede med virksomhedens netværk.

Sørg for at konfigurere kørselsintervaller på op til fem minutter som minimum for at imødekomme forskellige størrelser af nyttedata i oversigter. Dette sikrer, at der ikke er noget tab, selvom der er en forsinkelse af hændelsesindtagelse.

Det kan f.eks. være:

let csl_columnmatch=(column_name: string) { summarized_CommonSecurityLog | where isnotempty(column_name) | extend Date = format_datetime(TimeGenerated, "yyyy-MM-dd"), IPaddress = column_ifexists(column_name, ""), FieldName = column_name | extend IPType = iff(ipv4_is_private(IPaddress) == true, "Private", "Public") | where isnotempty(IPaddress) | project Date, TimeGenerated, IPaddress, FieldName, IPType, DeviceVendor | summarize count(), FirstTimeSeen = min(TimeGenerated), LastTimeSeen = min(TimeGenerated) by Date, IPaddress, FieldName, IPType, DeviceVendor }; union csl_columnmatch("SourceIP") , csl_columnmatch("DestinationIP") , csl_columnmatch("MaliciousIP") , csl_columnmatch("RemoteIP") // Further summarization can be done per IPaddress to remove duplicates per day on larger timeframe for the first run | summarize make_set(FieldName), make_set(DeviceVendor) by IPType, IPaddressKør en efterfølgende søgning eller korrelation med andre data for at fuldføre angrebshistorien.

Generér beskeder om trusselsintelligens i forbindelse med netværksdata

Generér beskeder om trusselsintelligenskampe mod netværksdata med høj mængde og lav sikkerhed.

Scenarie: Du skal oprette en analyseregel for firewalllogfiler, så de stemmer overens med domænenavne i det system, der er blevet besøgt mod en liste over domænenavne til trusselsintelligens.

De fleste datakilder er rå logge, der er støjende og har en høj mængde, men som har en lavere sikkerhedsværdi, herunder IP-adresser, Azure Firewall trafik, Fortigate-trafik osv. Der er en samlet mængde på ca. 1 TB om dagen.

Udfordring: Oprettelse af separate regler kræver flere logikapps, der kræver ekstra omkostninger og omkostninger til konfiguration og vedligeholdelse.

Løsning: Vi anbefaler, at du bruger oversigtsregler til at gøre følgende:

Opret en oversigtsregel:

Udvid din forespørgsel for at udtrække nøglefelter, f.eks. kildeadressen, destinationsadressen og destinationsporten fra tabellen CommonSecurityLog_CL , som er CommonSecurityLog med hjælpeplanen.

Udfør et indre opslag i forhold til de aktive Threat Intelligence-indikatorer for at identificere eventuelle match med vores kildeadresse. Dette giver dig mulighed for at krydsreference dine data med kendte trusler.

Projekt relevante oplysninger, herunder den tid, der genereres, aktivitetstype og eventuelle skadelige kilde-IP-adresser sammen med destinationsoplysningerne. Angiv den frekvens, forespørgslen skal køre, og destinationstabellen, f.eks . MaliciousIPDetection . Resultaterne i denne tabel er på analyseniveauet og opkræves tilsvarende.

Opret en besked:

Oprettelse af en analyseregel i Microsoft Sentinel, som beskeder er baseret på resultater fra tabellen MaliciousIPDetection. Dette trin er afgørende for proaktiv trusselsregistrering og svar på hændelser.

Eksempel på oversigtsregel:

CommonSecurityLog_CL

| extend sourceAddress = tostring(parse_json(Message).sourceAddress), destinationAddress = tostring(parse_json(Message).destinationAddress), destinationPort = tostring(parse_json(Message).destinationPort)

| lookup kind=inner (ThreatIntelligenceIndicator | where Active == true ) on $left.sourceAddress == $right.NetworkIP

| project TimeGenerated, Activity, Message, DeviceVendor, DeviceProduct, sourceMaliciousIP =sourceAddress, destinationAddress, destinationPort