Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

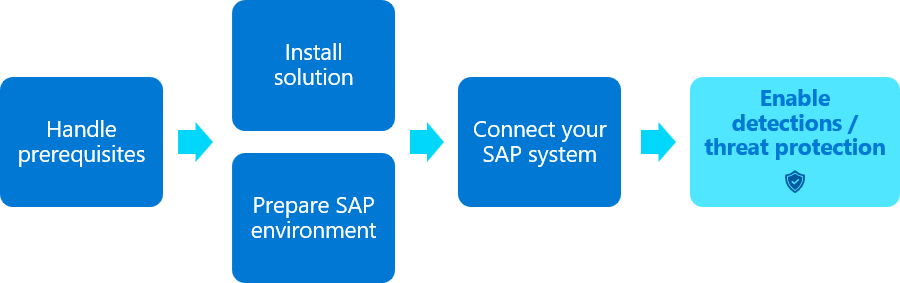

Når du udruller en Microsoft Sentinel dataindsamler og -løsning til SAP giver dig mulighed for at overvåge SAP-systemer til mistænkelige aktiviteter og identificere trusler, kræves der ekstra konfigurationstrin for at sikre, at løsningen er optimeret til din SAP-udrulning. Denne artikel indeholder de bedste fremgangsmåder til at komme i gang med det sikkerhedsindhold, der leveres med Microsoft Sentinel-løsningen til SAP-programmer, og er det sidste trin i installationen af SAP-integrationen.

Vigtigt!

Dataconnectoragenten for SAP frarådes og deaktiveres permanent senest den 14. september 2026. Vi anbefaler, at du overfører til den agentløse dataconnector. Få mere at vide om den agentløse tilgang i vores blogindlæg.

Indholdet i denne artikel er relevant for dit sikkerhedsteam .

Forudsætninger

Før du konfigurerer de indstillinger, der er beskrevet i denne artikel, skal du have installeret en Microsoft Sentinel SAP-løsning, og en dataconnector er konfigureret.

Du kan få flere oplysninger under Installér Microsoft Sentinel-løsningen til SAP-programmer fra indholdshubben og Installér Microsoft Sentinel løsning til SAP-programmer.

Tip

Brug blogserien "Sådan evaluerer du SAP for Sentinel løsning og implementerer den i produktion" for at få en detaljeret gennemgang af bedste praksis.

Start aktivering af analyseregler

Alle analyseregler i Microsoft Sentinel-løsningen til SAP-programmer leveres som standard som skabeloner for påmindelsesregel. Vi anbefaler en trinvis tilgang, hvor du bruger skabelonerne til at oprette nogle få regler ad gangen, hvilket giver tid til at finjustere hvert scenarie.

Vi anbefaler, at du starter med følgende analyseregler, som anses for at være enklere at teste:

- Ændring i privilegeret bruger med følsomme oplysninger

- Følsomme privilegerede brugere, der er logget på

- En følsom privilegeret bruger foretager en ændring i en anden bruger

- Ændring af adgangskode og logon for følsomme brugere

- Ændring af klientkonfiguration

- Funktionsmodul testet

Du kan få flere oplysninger under Indbyggede analyseregler og Trusselsregistrering i Microsoft Sentinel.

Konfigurer visningslister

Konfigurer din Microsoft Sentinel-løsning til SAP-programmer ved at angive kundespecifikke oplysninger på følgende visningslister:

| Navn på visningsliste | Konfigurationsoplysninger |

|---|---|

| SAP – systemer | Visningslisten SAP – Systemer definerer de SAP-systemer, der findes i det overvågede miljø. For hvert system skal du angive: - SID'et - Uanset om det er et produktionssystem eller et udviklings-/testmiljø. Definitionen af dette på din visningsliste påvirker ikke fakturering og påvirker kun din analyseregel. Det kan f.eks. være, at du vil bruge et testsystem som et produktionssystem under test. - En meningsfuld beskrivelse Konfigurerede data bruges af nogle analyseregler, som kan reagere anderledes, hvis relevante hændelser vises i et udviklings- eller produktionssystem. |

| SAP – netværk | Visningslisten SAP – netværk indeholder en oversigt over alle de netværk, der bruges af organisationen. Det bruges primært til at identificere, om brugerlogon stammer fra kendte segmenter på netværket eller ej, eller om en brugers logonoprindelse ændres uventet. Der er mange metoder til dokumentation af netværkstopologi. Du kan definere et bredt udvalg af adresser, f.eks. 172.16.0.0/16, og navngive det Firmanetværk, hvilket er godt nok til at spore logons uden for det pågældende område. Men en mere segmenteret tilgang giver dig bedre indblik i potentielt atypisk aktivitet. Du kan f.eks. definere følgende segmenter og geografiske placeringer: - 192.168.10.0/23: Vesteuropa - 10.15.0.0/16: Australien I sådanne tilfælde kan Microsoft Sentinel skelne et logon fra 192.168.10.15 i det første segment fra et logon fra 10.15.2.1 i det andet segment. Microsoft Sentinel giver dig besked, hvis en sådan funktionsmåde er identificeret som atypisk. |

|

SAP – moduler med følsomme funktioner SAP – følsomme tabeller SAP – Følsomme ABAP-programmer SAP – følsomme transaktioner |

Visningslister for følsomt indhold identificerer følsomme handlinger eller data, som brugerne kan udføre eller få adgang til. Selvom flere velkendte handlinger, tabeller og godkendelser forudkonfigureres på visningslisterne, anbefaler vi, at du kontakter dit SAP BASIS-team for at identificere de handlinger, transaktioner, godkendelser og tabeller, der anses for at være følsomme i dit SAP-miljø, og opdatere listerne efter behov. |

|

SAP – følsomme profiler SAP – følsomme roller SAP – privilegerede brugere SAP – Kritiske godkendelser |

Den Microsoft Sentinel løsning til SAP-programmer bruger brugerdata, der er indsamlet på visningslister for brugerdata fra SAP-systemer, til at identificere, hvilke brugere, profiler og roller der skal betragtes som følsomme. Selvom eksempeldata er inkluderet på visningslisterne som standard, anbefaler vi, at du rådfører dig med dit SAP BASIS-team for at identificere de følsomme brugere, roller og profiler i din organisation og opdatere listerne efter behov. |

Efter den indledende udrulning af løsningen kan det tage et stykke tid, indtil visningslisterne er udfyldt med data. Hvis du åbner en visningsliste til redigering og opdager, at den er tom, skal du vente et par minutter og prøve igen.

Du kan få flere oplysninger under Tilgængelige visningslister.

Brug en projektmappe til at kontrollere overholdelse af angivne standarder for dine SAP-sikkerhedskontroller

Den Microsoft Sentinel løsning til SAP-programmer indeholder projektmappen SAP - Security Audit Controls, som hjælper dig med at kontrollere overholdelse af angivne standarder for dine SAP-sikkerhedskontroller. Projektmappen indeholder en omfattende visning af de sikkerhedskontroller, der er på plads, og status for overholdelse af angivne standarder for hvert kontrolelement.

Du kan få flere oplysninger under Kontrollér overholdelse af angivne standarder for dine SAP-sikkerhedskontroller med projektmappen SAP – Sikkerhedsovervågningskontroller.

Næste trin

Der er meget mere indhold at finde til SAP med Microsoft Sentinel, herunder funktioner, playbooks, projektmapper og meget mere. I denne artikel fremhæves nogle nyttige udgangspunkter, og du bør fortsætte med at implementere andet indhold for at få mest muligt ud af din SAP-sikkerhedsovervågning.

Du kan finde flere oplysninger under:

- Microsoft Sentinel løsning til SAP-programmer – funktionsreference

- Microsoft Sentinel løsning til SAP-programmer: reference til sikkerhedsindhold.

Relateret indhold

Du kan finde flere oplysninger under: