Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

MITRE ATT&CK er en offentligt tilgængelig videnbase af taktikker og teknikker, der ofte bruges af hackere. Det oprettes og vedligeholdes baseret på observationer fra den virkelige verden. Mange organisationer bruger MITRE ATT-&CK-videnbase til at udvikle specifikke trusselsmodeller og -metoder til at bekræfte sikkerhedsstatus i deres miljøer.

Microsoft Sentinel analyserer data, der indtages, ikke kun for at registrere trusler og hjælpe dig med at undersøge dem, men også for at visualisere arten og dækningen af din organisations sikkerhedsstatus.

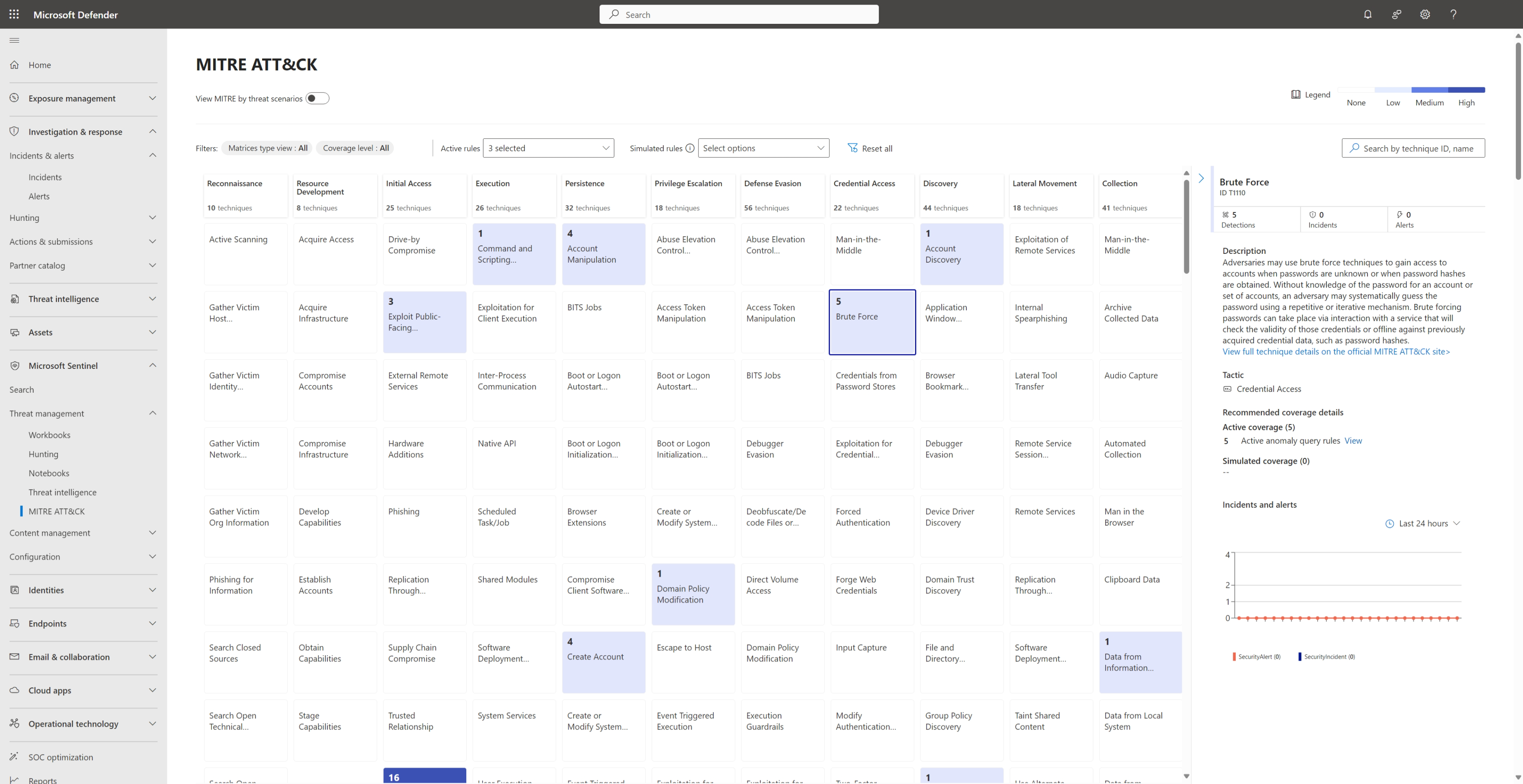

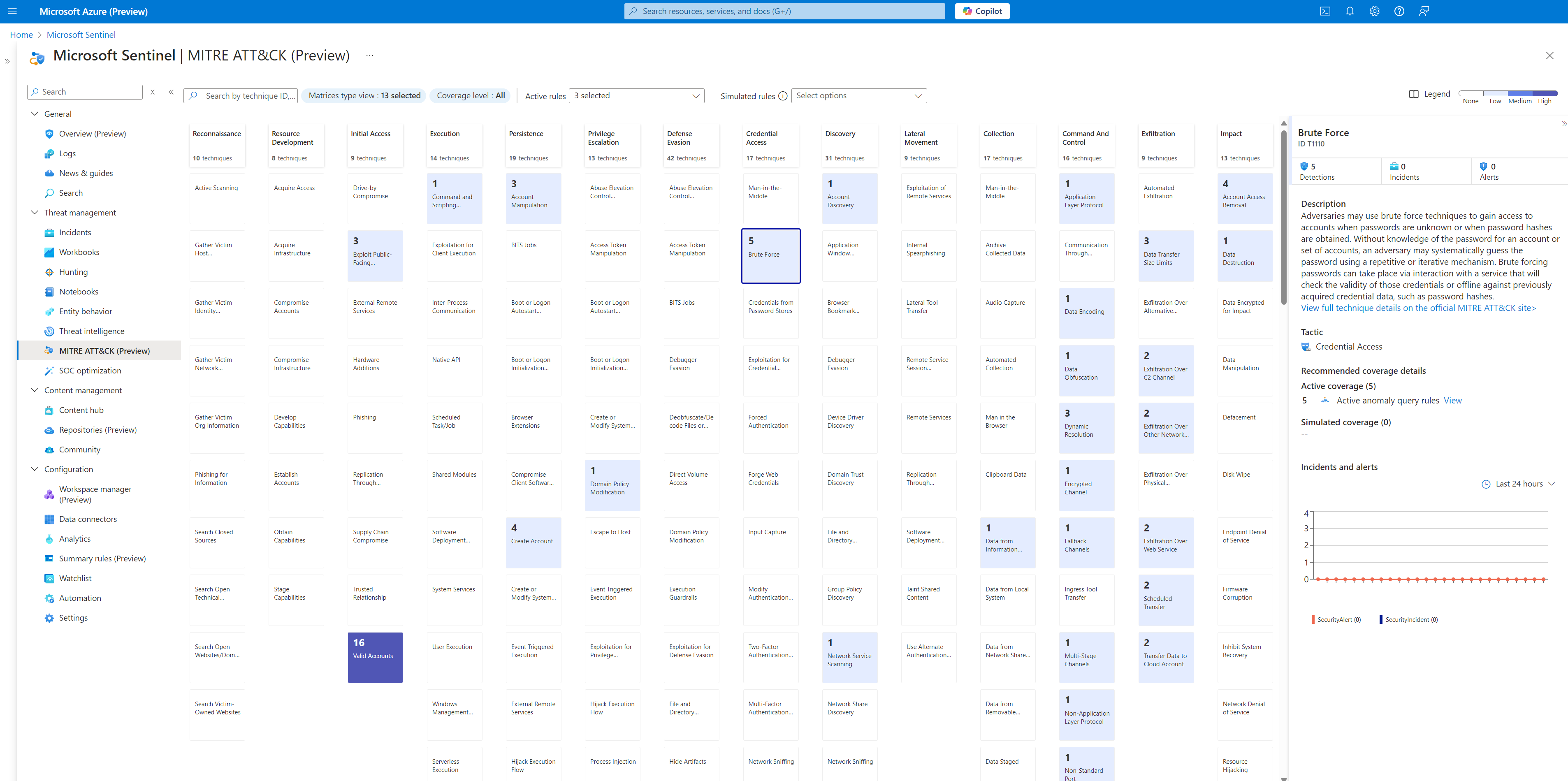

I denne artikel beskrives det, hvordan du bruger MITRE-siden i Microsoft Sentinel til at få vist de analyseregler (registreringer), der allerede er aktive i dit arbejdsområde, og de registreringer, du kan konfigurere. Brug denne side til at forstå din organisations sikkerhedsdækning baseret på taktikker og teknikker fra MITRE ATT&CK-strukturen.

Vigtigt!

MITRE-siden i Microsoft Sentinel findes i øjeblikket som PRØVEVERSION. De supplerende vilkår for Azure prøveversion indeholder juridiske vilkår, der gælder for Azure funktioner, der er i beta, prøveversion eller på anden måde endnu ikke er offentligt tilgængelige.

Forudsætninger

Før du får vist MITRE-dækningen for din organisation i Microsoft Sentinel, skal du sikre dig, at du har følgende forudsætninger:

- En aktiv Microsoft Sentinel forekomst.

- Nødvendige tilladelser til at få vist indhold i Microsoft Sentinel. Du kan få flere oplysninger under Roller og tilladelser i Microsoft Sentinel.

- Dataconnectors, der er konfigureret til at overføre relevante sikkerhedsdata til Microsoft Sentinel. Du kan få flere oplysninger under Microsoft Sentinel dataconnectors.

- Aktive regler for planlagte forespørgsler og NRT-regler (near real-time), der er konfigureret i Microsoft Sentinel. Du kan få flere oplysninger under Trusselsregistrering i Microsoft Sentinel.

- Kendskab til MITRE ATT&CK rammer og dens taktik og teknikker.

MITRE ATT&version af CK Framework

Microsoft Sentinel er i øjeblikket justeret i forhold til MITRE ATT&CK framework, version 18.

Vis aktuel MITRE-dækning

Som standard er både aktive planlagte forespørgsels- og NRT-regler (near real-time) angivet i dækningsmatrixen.

Sådan får du vist den aktuelle MITRE-dækning for din organisation:

Gør et af følgende, afhængigt af den portal du bruger:

På Defender-portalen skal du vælge Microsoft Sentinel > Threat management > MITRE ATT&CK.

Hvis du vil filtrere siden efter et bestemt trusselsscenarie, skal du slå indstillingen Vis MITRE efter trusselsscenarie til og derefter vælge et trusselsscenarie i rullemenuen. Siden opdateres tilsvarende. Det kan f.eks. være:

Brug en af følgende metoder:

Brug forklaringen til at forstå, hvor mange registreringer der i øjeblikket er aktive i dit arbejdsområde for en bestemt teknik.

Brug søgelinjen til at søge efter en bestemt teknik i matrixen ved hjælp af tekniknavnet eller id'et for at få vist organisationens sikkerhedsstatus for den valgte teknik.

Vælg en bestemt teknik i matrixen for at få vist flere oplysninger i detaljeruden. Der kan du bruge linkene til at gå til en af følgende placeringer:

I området Beskrivelse skal du vælge Vis detaljerede oplysninger om teknik ... for at få flere oplysninger om den valgte teknik i MITRE ATT-&CK-strukturen videnbase.

Rul ned i ruden, og vælg links til et af de aktive elementer for at gå til det relevante område i Microsoft Sentinel.

Vælg f.eks . jagtforespørgsler for at gå til siden Jagt . Der kan du se en filtreret liste over de jagtforespørgsler, der er knyttet til den valgte teknik, og som du kan konfigurere i dit arbejdsområde.

På Defender-portalen viser detaljeruden også anbefalede oplysninger om dækning, herunder forholdet mellem aktive registreringer og sikkerhedstjenester (produkter) for alle anbefalede registreringer og tjenester for den valgte teknik.

Simuler mulig dækning med tilgængelige registreringer

I MITRE-dækningsmatrixen refererer simuleret dækning til registreringer, der er tilgængelige, men som i øjeblikket ikke er konfigureret i dit Microsoft Sentinel arbejdsområde. Få vist den simulerede dækning for at forstå organisationens mulige sikkerhedsstatus, hvis du har konfigureret alle tilgængelige registreringer.

I Microsoft Sentinel under Trusselsadministration skal du vælge MITRE ATT&CK (prøveversion) og derefter vælge elementer i menuen Simulerede regler for at simulere organisationens mulige sikkerhedsstatus.

Brug matrixelementerne for dækning, som du ellers ville gøre for at få vist den simulerede dækning for en bestemt teknik.

Brug MITRE ATT&CK-strukturen i analyseregler og -hændelser

Planlagte regler med MITRE-teknikker, der anvendes regelmæssigt i dit Microsoft Sentinel arbejdsområde, forbedrer organisationens sikkerhedsstatus i MITRE-dækningsmatrixen.

Analyseregler:

- Når du konfigurerer analyseregler, skal du vælge bestemte MITRE-teknikker, der skal anvendes på din regel.

- Når du søger efter analyseregler, skal du filtrere de regler, der vises efter teknik, for at finde dine regler hurtigere.

Du kan finde flere oplysninger under Registrer trusler klar til brug og Opret brugerdefinerede analyseregler for at registrere trusler.

Hændelser:

Når der oprettes hændelser for beskeder, der vises af regler, hvor MITRE-teknikker er konfigureret, føjes teknikkerne også til hændelserne.

Du kan få flere oplysninger under Undersøg hændelser med Microsoft Sentinel. Hvis Microsoft Sentinel er onboardet på Defender-portalen, skal du i stedet undersøge hændelser på Microsoft Defender-portalen.

Trusselsjagt:

- Når du opretter en ny jagtforespørgsel, skal du vælge den specifikke taktik og de teknikker, der skal anvendes på din forespørgsel.

- Når du søger efter aktive jagtforespørgsler, skal du filtrere de forespørgsler, der vises efter taktik, ved at vælge et element på listen over gitteret. Vælg en forespørgsel for at se detaljer om taktik og teknik i detaljeruden på siden.

- Når du opretter bogmærker, skal du enten bruge den tekniktilknytning, der er nedarvet fra jagtforespørgslen, eller oprette din egen tilknytning.

Du kan finde flere oplysninger under Jagt efter trusler med Microsoft Sentinel og Hold styr på data under jagt med Microsoft Sentinel.

Relateret indhold

Du kan finde flere oplysninger under: