Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Langt den mest almindelige type analyseregel er planlagte regler baseret på Kusto-forespørgsler , der er konfigureret til at køre med jævne intervaller, og undersøge rådata fra en defineret "lookback"-periode. Disse forespørgsler kan udføre komplekse statistiske handlinger på deres måldata og dermed afsløre grundlinjer og udenforliggende værdier i grupper af hændelser. Hvis antallet af resultater, der registreres af forespørgslen, overskrider den grænse, der er konfigureret i reglen, opretter reglen en besked.

Microsoft gør en lang række skabeloner til analyseregler tilgængelige for dig via de mange løsninger, der leveres i Indholdshubben, og opfordrer dig på det kraftigste til at bruge dem til at oprette dine regler. Forespørgslerne i planlagte regelskabeloner skrives af sikkerheds- og datavidenskabseksperter enten fra Microsoft eller fra leverandøren af den løsning, der leverer skabelonen.

I denne artikel kan du se, hvordan du opretter en planlagt analyseregel ved hjælp af en skabelon.

Vigtigt!

Efter den 31. marts 2027 understøttes Microsoft Sentinel ikke længere i Azure Portal og er kun tilgængelig på Microsoft Defender-portalen. Alle kunder, der bruger Microsoft Sentinel i Azure Portal, omdirigeres til Defender-portalen og bruger kun Microsoft Sentinel på Defender-portalen.

Hvis du stadig bruger Microsoft Sentinel i Azure Portal, anbefaler vi, at du begynder at planlægge overgangen til Defender-portalen for at sikre en problemfri overgang og drage fuld fordel af den samlede oplevelse med sikkerhedshandlinger, der tilbydes af Microsoft Defender.

Få vist eksisterende analyseregler

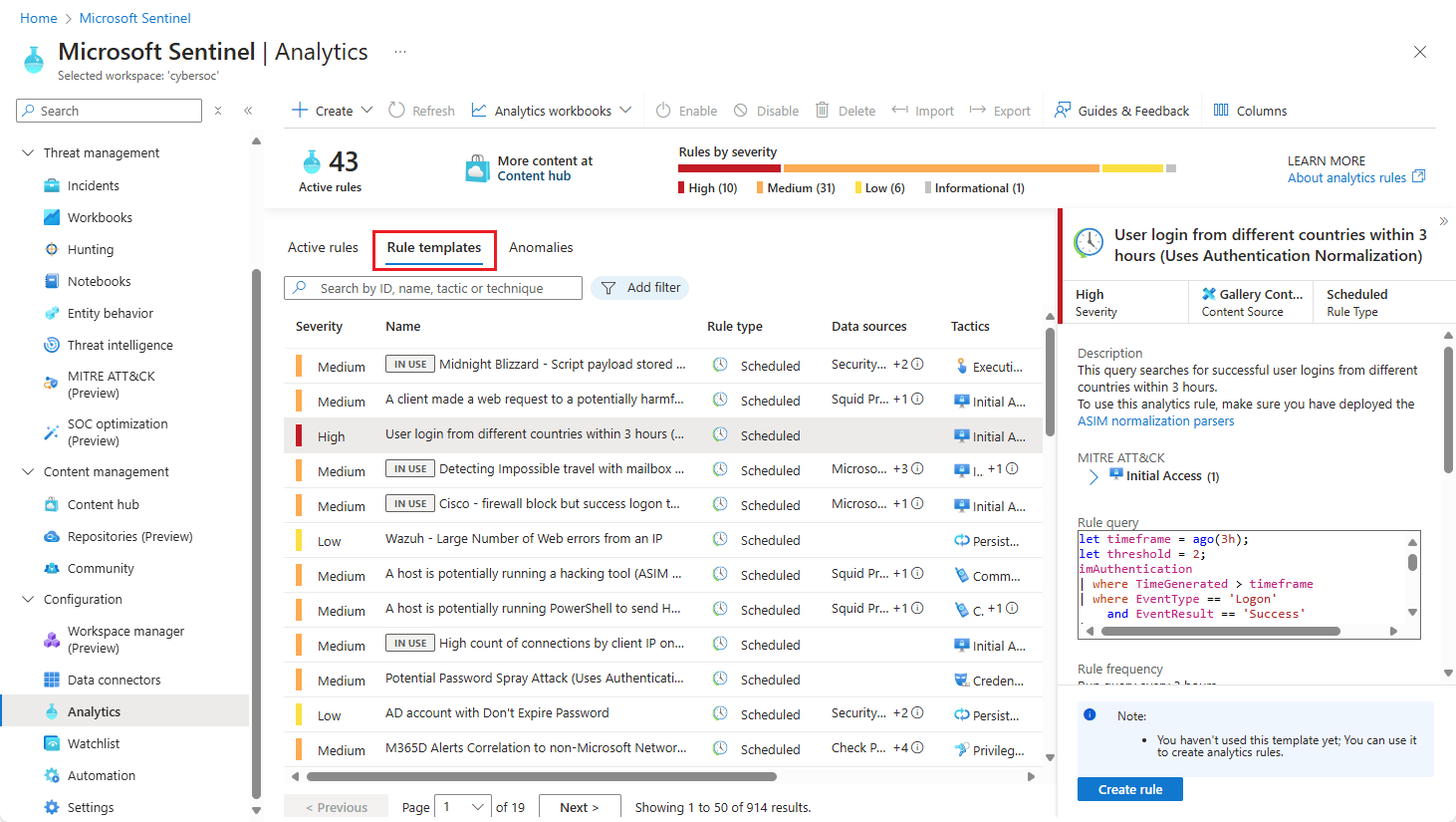

Hvis du vil have vist de installerede analyseregler i Microsoft Sentinel, skal du gå til siden Analytics. Fanen Regelskabeloner viser alle installerede regelskabeloner. Hvis du vil finde flere regelskabeloner, skal du gå til indholdshubben i Microsoft Sentinel for at installere de relaterede produktløsninger eller separat indhold.

I navigationsmenuen Microsoft Defender skal du udvide Microsoft Sentinel og derefter Konfiguration. Vælg Analyse.

På skærmen Analytics skal du vælge fanen Regelskabeloner .

Hvis du vil filtrere listen for planlagte skabeloner:

Vælg Tilføj filter , og vælg Regeltype på listen over filtre.

Vælg Planlagt på den liste, der oprettes. Vælg derefter Anvend.

Opret en regel ud fra en skabelon

I denne procedure beskrives det, hvordan du opretter en analyseregel ud fra en skabelon.

I navigationsmenuen Microsoft Defender skal du udvide Microsoft Sentinel og derefter Konfiguration. Vælg Analyse.

På skærmen Analytics skal du vælge fanen Regelskabeloner .

Vælg et skabelonnavn, og vælg derefter knappen Opret regel i detaljeruden for at oprette en ny aktiv regel, der er baseret på skabelonen.

Hver skabelon har en liste over påkrævede datakilder. Når du åbner skabelonen, kontrolleres datakilderne automatisk for tilgængelighed. Hvis en datakilde ikke er aktiveret, er knappen Opret regel muligvis deaktiveret, eller du får muligvis vist en meddelelse herom.

Guiden til oprettelse af regler åbnes. Alle detaljer udfyldes automatisk.

Gennemgå fanerne i guiden, tilpas logikken og andre regelindstillinger, hvor det er muligt, så de passer bedre til dine specifikke behov. Du kan finde flere oplysninger under:

- Kusto-forespørgselssprog i Microsoft Sentinel

- KQL-vejledning til hurtig reference

- Bedste fremgangsmåder for forespørgsler på Kusto-forespørgselssprog

Når du kommer til slutningen af guiden til oprettelse af regler, oprettes reglen Microsoft Sentinel. Den nye regel vises under fanen Aktive regler .

Gentag processen for at oprette flere regler. Du kan finde flere oplysninger om, hvordan du tilpasser dine regler i guiden til oprettelse af regler, under Opret en brugerdefineret analyseregel fra bunden.

Tip

Sørg for, at du aktiverer alle regler, der er knyttet til dine forbundne datakilder , for at sikre fuld sikkerhedsdækning for dit miljø. Den mest effektive måde at aktivere analyseregler på er direkte fra dataconnectorsiden, som viser eventuelle relaterede regler. Du kan få flere oplysninger under Opret forbindelse til datakilder.

Du kan også pushoverføre regler for at Microsoft Sentinel via API og PowerShell, selvom det kræver en yderligere indsats.

Når du bruger API eller PowerShell, skal du først eksportere reglerne til JSON, før du aktiverer reglerne. API eller PowerShell kan være nyttige, når du aktiverer regler i flere forekomster af Microsoft Sentinel med identiske indstillinger i hver forekomst.

Næste trin

I dette dokument har du lært, hvordan du opretter planlagte analyseregler ud fra skabeloner i Microsoft Sentinel.

- Få mere at vide om analyseregler.

- Få mere at vide om, hvordan du opretter en analyseregel fra bunden.