Bemærk

Adgang til denne side kræver godkendelse. Du kan prøve at logge på eller ændre mapper.

Adgang til denne side kræver godkendelse. Du kan prøve at ændre mapper.

Zero Trust er en sikkerhedsstrategi for design og implementering af følgende sæt sikkerhedsprincipper:

| Bekræft eksplicit | Brug adgang med færrest rettigheder | Antag brud |

|---|---|---|

| Godkend og godkend altid baseret på alle tilgængelige datapunkter. | Begræns brugeradgang med Just-In-Time og Just-Enough-Access (JIT/JEA), risikobaserede tilpassede politikker og databeskyttelse. | Minimer eksplosionsradius og segmentadgang. Bekræft kryptering fra slutpunkt til slutpunkt, og brug analyser til at få synlighed, skabe trusselsregistrering og forbedre forsvaret. |

Defender for IoT bruger websteds- og zonedefinitioner på tværs af dit OT-netværk til at sikre, at du vedligeholder netværkshygiejne og holder hvert undersystem separat og sikkert.

I dette selvstudium beskrives det, hvordan du overvåger dit OT-netværk med Defender for IoT- og Zero Trust principper.

I dette selvstudium lærer du, hvordan du:

Vigtigt!

Siden Anbefalinger i Azure Portal findes i øjeblikket som PRØVEVERSION. Se de supplerende vilkår for anvendelse for Microsoft Azure-prøveversioner for at få yderligere juridiske vilkår, der gælder for Azure funktioner, der er i beta, prøveversion eller på anden måde endnu ikke er offentligt tilgængelige.

Forudsætninger

Hvis du vil udføre opgaverne i dette selvstudium, skal du bruge:

En Defender for IoT OT-plan på dit Azure-abonnement

Flere cloudtilsluttede OT-sensorer er installeret, streaming af trafikdata til Defender for IoT. Hver sensor skal tildeles til et andet sted og en anden zone, så hvert af dine netværkssegmenter er adskilt og beskyttet. Du kan få flere oplysninger under Onboard OT-sensorer til Defender for IoT.

Følgende tilladelser:

Adgang til Azure Portal som sikkerhedsadministrator, bidragyder eller ejerbruger. Du kan få flere oplysninger under Azure brugerroller og tilladelser til Defender for IoT.

Adgang til dine sensorer som Administration eller sikkerhedsanalytikerbruger. Du kan få flere oplysninger under Brugere i det lokale miljø og roller til OT-overvågning med Defender for IoT.

Søg efter beskeder på trafik på tværs af undernet

Trafik på tværs af undernet er trafik, der flyttes mellem websteder og zoner.

Trafik på tværs af undernet kan være legitim, f.eks. når et internt system sender meddelelsesmeddelelser til andre systemer. Men hvis et internt system sender kommunikation til eksterne servere, skal du kontrollere, at al kommunikation er gyldig. Hvis der sendes meddelelser, indeholder de så oplysninger, der kan deles? Hvis der kommer trafik ind, kommer den så fra sikre kilder?

Du har separeret dit netværk til websteder og zoner for at holde hvert undersystem separat og sikkert, og du kan forvente, at den største trafik på et bestemt sted eller en bestemt zone forbliver intern på det pågældende sted eller den pågældende zone. Hvis du ser trafik på tværs af undernet, kan det indikere, at dit netværk er i fare.

Sådan søger du efter trafik på tværs af undernet:

Log på en OT-netværkssensor, som du vil undersøge, og vælg Enhedskort til venstre.

Udvid ruden Grupper til venstre på kortet, og vælg derefter Filtrer>tværgående undernetforbindelse.

Zoom ind langt nok på kortet, så du kan få vist forbindelserne mellem enheder. Vælg bestemte enheder for at få vist ruden med enhedsoplysninger til højre, hvor du kan undersøge enheden yderligere.

I ruden med enhedsoplysninger skal du f.eks. vælge Aktivitetsrapport for at oprette en aktivitetsrapport og få mere at vide om specifikke trafikmønstre.

Søg efter beskeder på ukendte enheder

Ved du, hvilke enheder der er på dit netværk, og hvem de kommunikerer med? Defender for IoT udløser beskeder for alle nye, ukendte enheder, der registreres i OT-undernet, så du kan identificere den og sikre både enhedssikkerhed og netværkssikkerhed.

Ukendte enheder kan omfatte midlertidige enheder, der flytter mellem netværk. Midlertidige enheder kan f.eks. omfatte en teknikers bærbare computer, som de opretter forbindelse til netværket, når de vedligeholder servere, eller en besøgendes smartphone, som opretter forbindelse til et gæstenetværk på dit kontor.

Vigtigt!

Når du har identificeret ukendte enheder, skal du sørge for at undersøge yderligere beskeder, der udløses af disse enheder, da enhver mistænkelig trafik på ukendte enheder skaber en ekstra risiko.

Sådan kontrollerer du, om der er uautoriserede/ukendte enheder og risikable websteder og zoner:

I Defender for IoT på Azure Portal skal du vælge Beskeder for at få vist de beskeder, der udløses af alle dine cloudtilsluttede sensorer. Hvis du vil finde beskeder for ukendte enheder, skal du filtrere efter beskeder med følgende navne:

- Nyt aktiv registreret

- Feltenheden blev uventet fundet

Udfør hver filterhandling separat. For hver filterhandling skal du gøre følgende for at identificere risikable websteder og zoner på netværket, hvilket kan kræve opdaterede sikkerhedspolitikker:

Gruppér dine beskeder efter websted for at se, om du har et bestemt websted, der genererer mange beskeder for ukendte enheder.

Føj filteret Zone til de viste beskeder for at indsnævre dine beskeder til bestemte zoner.

Bestemte websteder eller zoner, der genererer mange beskeder for ukendte enheder, er i fare. Vi anbefaler, at du opdaterer dine sikkerhedspolitikker for at forhindre, at så mange ukendte enheder opretter forbindelse til dit netværk.

Sådan undersøges en bestemt besked for ukendte enheder:

På siden Beskeder skal du vælge en besked for at få vist flere oplysninger i ruden til højre og på siden med beskedoplysninger.

Hvis du endnu ikke er sikker på, om enheden er legitim, skal du undersøge det nærmere på den relaterede OT-netværkssensor.

- Log på OT-netværkssensoren, der udløste beskeden, og find derefter din besked, og åbn siden med beskedoplysninger.

- Brug fanerne Kortvisning og Hændelsestidslinje til at finde, hvor på netværket enheden blev registreret, og alle andre hændelser, der kan være relateret til.

Afbild risikoen efter behov ved at gøre en af følgende handlinger:

- Få mere at vide om beskeden, hvis enheden er legitim, så beskeden ikke udløses igen for den samme enhed. På siden med beskedoplysninger skal du vælge Få mere at vide.

- Bloker enheden, hvis den ikke er gyldig.

Søg efter uautoriserede enheder

Vi anbefaler, at du proaktivt holder øje med nye, uautoriserede enheder, der er registreret på dit netværk. Regelmæssig kontrol af uautoriserede enheder kan hjælpe med at forhindre trusler fra rogue eller potentielt ondsindede enheder, der kan infiltrere dit netværk.

Brug f.eks. anbefalingen Gennemse uautoriserede enheder til at identificere alle uautoriserede enheder.

Sådan gennemser du uautoriserede enheder:

- I Defender for IoT på Azure Portal skal du vælge Anbefalinger (prøveversion) og søge efter anbefalingen Gennemse uautoriserede enheder.

- Få vist de enheder, der er angivet under fanen Usunde enheder . Hver af disse enheder er uautoriseret og kan være en risiko for dit netværk.

Følg afhjælpningstrinnene, f.eks. for at markere enheden som godkendt, hvis du kender enheden, eller afbryd enheden fra netværket, hvis enheden forbliver ukendt efter undersøgelse.

Du kan få flere oplysninger under Optimer sikkerhedsholdning med sikkerhedsanbefalinger.

Tip

Du kan også gennemse uautoriserede enheder ved at filtrere enhedslageret efter feltet Autorisation og kun vise enheder markeret som Uautoriseret.

Søg efter sårbare systemer

Hvis du har enheder på dit netværk med forældet software eller firmware, kan de være sårbare over for angreb. Enheder, der er end-of-life, og som ikke har flere sikkerhedsopdateringer, er særligt sårbare.

Sådan søger du efter sårbare systemer:

I Defender for IoT på Azure Portal skal du vælge Projektmapper>Sikkerhedsrisici for at åbne projektmappen Sikkerhedsrisici.

I abonnementsvælgeren øverst på siden skal du vælge det Azure abonnement, hvor dine OT-sensorer er onboardet.

Projektmappen er udfyldt med data fra hele netværket.

Rul ned for at få vist listen over sårbare enheder og sårbare komponenter. Disse enheder og komponenter i dit netværk kræver opmærksomhed, f.eks. en firmware eller softwareopdatering, eller erstatning, hvis der ikke er flere tilgængelige opdateringer.

I SiteName skal du vælge øverst på siden og vælge et eller flere websteder for at filtrere dataene efter websted. Filtrering af data efter websted kan hjælpe dig med at identificere problemer på bestemte websteder, hvilket kan kræve opdateringer for hele webstedet eller enhedsudskiftninger.

Simuler skadelig trafik for at teste netværket

Hvis du vil bekræfte en bestemt enheds sikkerhedsholdning, skal du køre en rapport over angrebsvektorer for at simulere trafik til den pågældende enhed. Brug den simulerede trafik til at finde og afhjælpe sikkerhedsrisici, før de udnyttes.

Sådan kører du en rapport over angrebsvektorer:

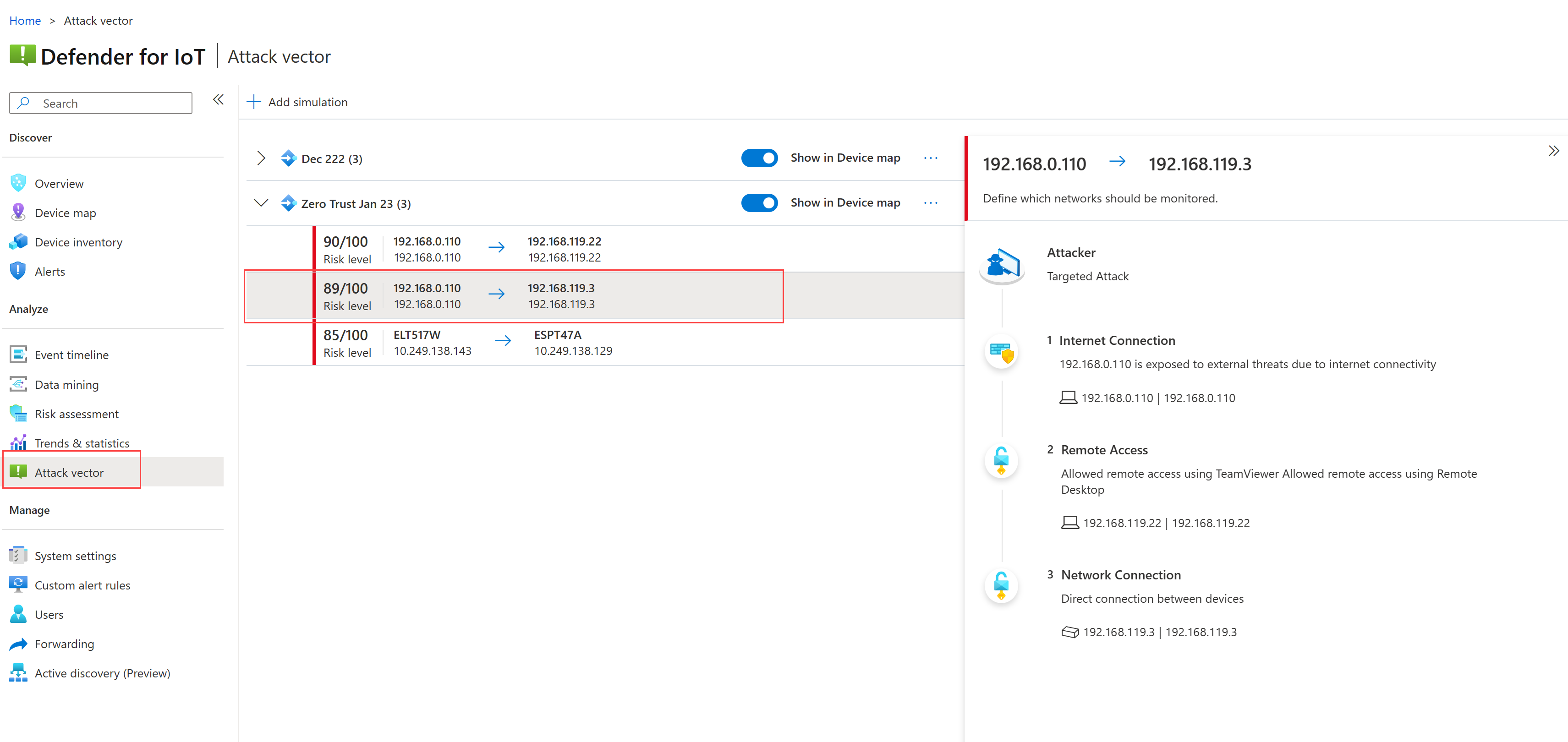

Log på en OT-netværkssensor, der registrerer den enhed, du vil undersøge, og vælg Angrebsvektor til venstre.

Vælg + Tilføj simulering, og angiv derefter følgende oplysninger i ruden Tilføj simulering af angrebsvektor :

Felt/indstilling Beskrivelse Navn Angiv et sigende navn til simuleringen, f.eks. Zero Trust og datoen. Maksimalt antal vektorer Vælg 20 for at inkludere det maksimalt understøttede antal forbindelser mellem enheder. Vis i Enhedsoversigt Valgfri. Vælg at få vist simuleringen på sensorens enhedskort, hvilket giver dig mulighed for at undersøge det yderligere bagefter. Vis alle kildeenheder / Vis alle destinationsenheder Vælg begge for at få vist alle sensorens registrerede enheder i simuleringen som mulige kildeenheder og destinationsenheder. Lad Feltet Udelad enheder og Udelad undernet være tomt for at medtage al registreret trafik i simuleringen.

Vælg Gem , og vent, indtil simuleringen er færdig med at køre. Den tid, det tager, afhænger af mængden af trafik, der registreres af din sensor.

Udvid den nye simulering, og vælg et af de registrerede elementer for at få vist flere oplysninger til højre. Det kan f.eks. være:

Se især efter en af følgende sikkerhedsrisici:

Sikkerhedsrisici Beskrivelse Enheder, der eksponeres på internettet Disse sikkerhedsrisici kan f.eks. blive vist med en meddelelse om Eksponeret for eksterne trusler på grund af internetforbindelsen. Enheder med åbne porte Åbne porte kan lovligt bruges til fjernadgang, men kan også være en risiko.

Disse sikkerhedsrisici kan f.eks. blive vist med en meddelelse, der svarer til Tilladt fjernadgang ved hjælp af TeamViewer Tilladt fjernadgang ved hjælp af FjernskrivebordForbindelser mellem enheder, der krydser undernet Du kan f.eks. se en meddelelse om direkte forbindelse mellem enheder, hvilket kan være acceptabelt alene, men risikabelt i forbindelse med krydsning af undernet.

Overvåg registrerede data pr. websted eller zone

I Azure Portal kan du få vist Defender for IoT-data efter websted og zone fra følgende placeringer:

Enhedslager: Gruppér eller filtrer enhedens lager efter websted eller zone.

Beskeder: Gruppér eller filtrer kun beskeder efter websted. Føj kolonnen Websted eller Zone til gitteret for at sortere dataene i din gruppe.

Projektmapper: Åbn projektmappen Defender for IoT Vulnerabilities for at få vist registrerede sikkerhedsrisici pr. websted. Det kan også være en god idé at oprette brugerdefinerede projektmapper til din egen organisation for at få vist flere data efter websted og zone.

Steder og sensorer: Filtrer de sensorer, der er angivet efter sted eller zone.

Eksempelbeskeder, der skal overvåges for

Når du overvåger for Zero Trust, er følgende liste et eksempel på vigtige Defender for IoT-beskeder, der skal overvåges:

- Uautoriseret enhed tilsluttet netværket, især eventuelle skadelige anmodninger om IP-/domænenavne

- Kendt malware registreret

- Uautoriseret forbindelse til internettet

- Uautoriseret fjernadgang

- Der blev fundet en netværksscanningshandling

- Uautoriseret PLC-programmering

- Ændringer af firmwareversioner

- "PLC Stop" og andre potentielt skadelige kommandoer

- Enheden mistænkes for at være afbrudt

- Fejl i Ethernet/IP CIP-tjenesteanmodning

- BACnet-handlingen mislykkedes

- Ugyldig DNP3-handling

- Uautoriseret SMB-logon

Næste trin

Du skal muligvis foretage ændringer i din netværkssegmentering baseret på resultaterne af din overvågning, eller når personer og systemer i din organisation ændres over tid.

Rediger strukturen af dine websteder og zoner, og overdrag webstedsbaserede adgangspolitikker for at sikre, at de altid stemmer overens med dine aktuelle netværks realiteter.

Ud over at bruge den indbyggede projektmappe Defender for IoT Vulnerabilities skal du oprette flere brugerdefinerede projektmapper for at optimere din løbende overvågning.

Du kan finde flere oplysninger under: